Wussten Sie, dass SentinelLabs hatte entdeckt eine ganze Reihe von Sicherheitslücken im Defender for IoT von Microsoft Azure im vergangenen Jahr?

Tatsächlich und darüber hinaus wurden einige dieser Schwachstellen tatsächlich als kritisch eingestuft, was den Schweregrad und die Auswirkungen auf die Sicherheit betrifft.

Der in Redmond ansässige Technologieriese hat Patches für alle Fehler herausgegeben, aber Benutzer von Azure Defender for IoT müssen sofort Maßnahmen ergreifen.

Es wurden noch keine Beweise für In-the-Wild-Exploits gefunden

Die oben genannten Schwachstellen, die von den Sicherheitsforschern von SentinelLabs entdeckt wurden, können es Angreifern ermöglichen, Geräte, die durch Microsoft Azure Defender für IoT geschützt sind, aus der Ferne zu kompromittieren.

Exploits, die auf diesen Schwachstellen basieren, nutzen bestimmte Schwachstellen im Kennwortwiederherstellungsmechanismus von Azure aus.

Die Sicherheitsexperten von SentinelLabs behaupten auch, dass sie die Sicherheitslücken im Juni 2021 proaktiv an Microsoft gemeldet haben.

Die Schwachstellen werden als CVE-2021-42310, CVE-2021-42312, CVE-2021-37222, CVE-2021-42313 und CVE-2021-42311 nachverfolgt und als Kritisch markiert, einige mit einem CVSS-Score von 10,0.

Abgesehen davon hat das Team noch keine Beweise für Missbrauch in freier Wildbahn entdeckt, wenn Sie in all dem Chaos nach dem Silberstreif am Horizont suchen.

Obwohl die Sicherheitslücken in Microsoft Azure Defender for IoT über acht Monate alt sind, wurden keine Angriffe aufgezeichnet, die auf den Fehlern basierten.

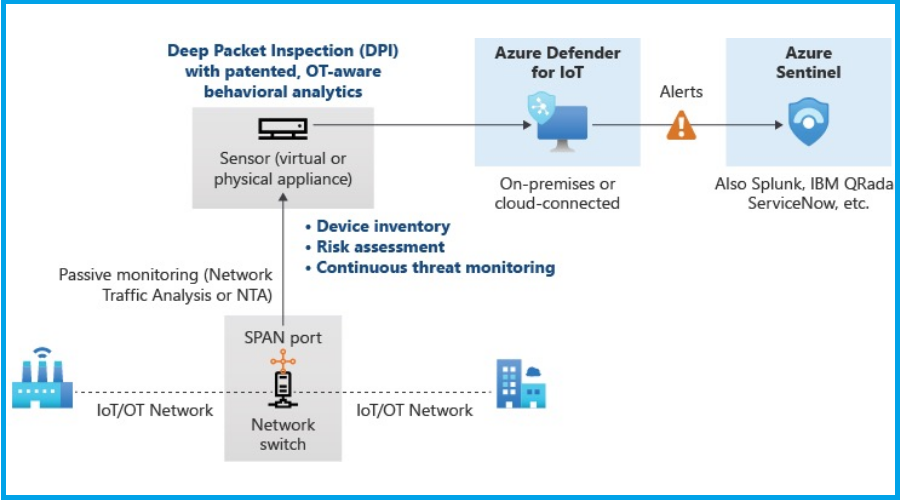

Es ist auch wichtig zu bedenken, dass diese von SentinelLabs entdeckten Schwachstellen sowohl Cloud- als auch On-Premises-Kunden betreffen.

Und obwohl es keine Hinweise auf Exploits in der Wildnis gibt, kann ein erfolgreicher Angriff zu einer vollständigen Kompromittierung des Netzwerks führen.

Warum fragst du? Nun, hauptsächlich, weil Azure Defender für IoT so konfiguriert ist, dass es einen TAP (Terminal Access Point) im Netzwerkverkehr gibt.

Es versteht sich von selbst, dass Angreifer, sobald sie uneingeschränkten Zugriff haben, jeden Angriff ausführen oder vertrauliche Informationen stehlen können.

Was halten Sie von dieser ganzen Situation? Teilen Sie uns Ihre Gedanken im Kommentarbereich unten mit.

![Beste JBL-Ohrhörer zum Kauf [Leitfaden 2021]](/f/81e24cd26fe8582e8f389863870bc5eb.jpg?width=300&height=460)