- Sie dachten, Sie wären in Sicherheit und es gibt keine weiteren Cyber-Bedrohungen mehr zu berücksichtigen?

- Eigentlich nichts weiter von der Wahrheit entfernt, da Sie Kraken treffen werden.

- Dieses gefährliche Botnet kann jetzt leicht bÜbergehen Sie alle Windows Defender-Scans.

- Es kann Payloads herunterladen und ausführen, Shell-Befehle ausführen, Screenshots machen.

Wie die meisten von Ihnen vielleicht bereits wissen, hat das in Redmond ansässige Technologieunternehmen kürzlich eine wichtige Aktualisierung der Berechtigungsliste von Window Defender Exclusions vorgenommen.

Aufgrund der von Microsoft implementierten Änderung ist es nun nicht mehr möglich, die ausgeschlossenen Ordner und Dateien ohne Administratorrechte anzuzeigen.

Wie Sie sich vorstellen können, ist dies eine bedeutende Änderung, da Cyberkriminelle diese Informationen häufig verwenden, um bösartige Payloads in solchen ausgeschlossenen Verzeichnissen bereitzustellen, um Defender-Scans zu umgehen.

Aber selbst dann ist Sicherheit ein relativer Begriff, und wann immer wir denken, dass wir sicher sind, wird es immer heimtückische Dritte geben, die bereit sind, unsere Sicherheit zu verletzen.

Hüten Sie sich vor dem neuen Kraken-Botnetz

Trotz aller Sicherheitsmaßnahmen von Microsoft wurde kürzlich ein neues Botnet namens Kraken entdeckt ZeroFox, wird Ihren PC immer noch infizieren.

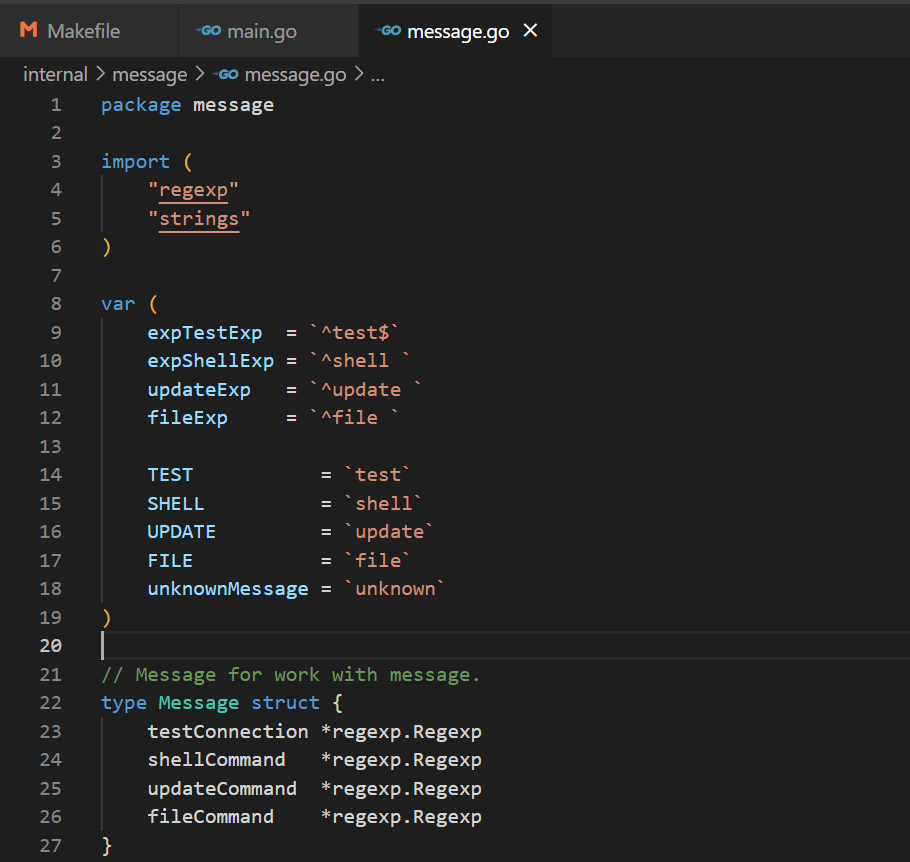

Kraken fügt sich selbst als Ausschluss hinzu, anstatt zu versuchen, nach ausgeschlossenen Orten zu suchen, um die Nutzlast zu liefern, was eine relativ einfache und effektive Möglichkeit ist, den Windows Defender-Scan zu umgehen.

Das Team stieß im Oktober 2021 auf dieses gefährliche Botnetz, als niemand sich seiner Existenz oder des Schadens bewusst war, den es anrichten könnte.

Obwohl sich Kraken noch in aktiver Entwicklung befindet, bietet es bereits die Möglichkeit, sekundäre Payloads herunterzuladen und auszuführen, Shell-Befehle auszuführen und Screenshots des Systems des Opfers zu machen.

Es nutzt derzeit SmokeLoade, um sich zu verbreiten, und gewinnt jedes Mal schnell Hunderte von Bots, wenn ein neuer Command-and-Control-Server bereitgestellt wird.

Das Sicherheitsteam, das die Entdeckung gemacht hat, stellte auch fest, dass Kraken hauptsächlich eine Diebstahl-Malware ist, ähnlich der kürzlich entdeckten Windows 11-Lookalike-Website.

Zu den Fähigkeiten von Kraken gehört jetzt auch die Fähigkeit, Informationen zu den Kryptowährungs-Wallets der Benutzer zu stehlen, was an die kürzlich gefälschte Windows-Aktivator-Malware KMSPico erinnert.

Der Funktionsumfang des Botnetzes ist für solche Software einfach. Obwohl in früheren Builds nicht vorhanden, ist der Bot in der Lage, Informationen über den infizierten Host zu sammeln und sie während der Registrierung an den Command-and-Control-Server (C2) zurückzusenden.

Die gesammelten Informationen scheinen von Build zu Build zu variieren, obwohl ZeroFox beobachtet hat, dass Folgendes gesammelt wird:

- Hostname

- Nutzername

- Build-ID (TEST_BUILD_ + der Zeitstempel der ersten Ausführung)

- CPU-Details

- GPU-Details

- Betriebssystem und Version

Wenn Sie mehr über dieses bösartige Botnet erfahren möchten und erfahren möchten, wie Sie sich besser vor Angriffen schützen können, lesen Sie unbedingt die vollständige ZeroFox-Diagnose.

Stellen Sie außerdem sicher, dass Sie auch auf dem Laufenden bleiben Angriffe, die über Teams kommen könnten. Es zahlt sich aus, Hackern immer einen Schritt voraus zu sein.

Sind Sie schon einmal Opfer eines solchen Cyberangriffs geworden? Teilen Sie Ihre Erfahrungen mit uns im Kommentarbereich unten.

![5+ beste Intrusion Detection-Software [IDS Tools]](/f/97253b0fd53b21b06be0b802ca6d5ab6.jpg?width=300&height=460)