- Microsoft warnt seine Benutzer vor einer weiteren gefährlichen ausgenutzten Sicherheitslücke.

- Verwenden von CVE-2021-42287 und CVE-2021-42278 können Angreifer in Ihr System eindringen.

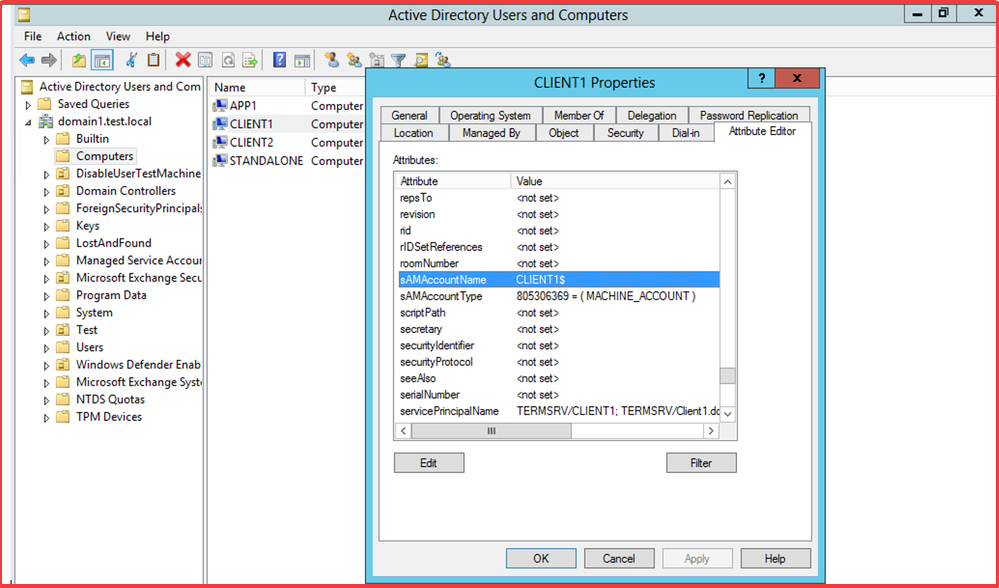

- Böswillige Dritte, um sich problemlos Domänenadministratorrechte in Active Directory zu verschaffen.

- Der Tech-Riese rät uns jetzt allen, auf die verfügbaren sicheren Versionen zu aktualisieren.

Vielleicht möchten Sie wissen, dass das in Redmond ansässige Technologieunternehmen eine Empfehlung zu einigen. herausgegeben hat Sicherheitslücken, die es bereits gepatcht hat, aber jetzt auf Konfigurationen ausgenutzt werden, die dies nicht getan haben wurde noch aktualisiert.

Vor etwas mehr als einer Woche, am 12. Dezember, wurde ein Proof-of-Concept-Tool veröffentlicht, das diese Schwachstellen nutzt.

Microsoft fordert Benutzer auf, diese Sicherheitslücken zu schließen

Wie Sie sich alle erinnern, hat Microsoft während des Sicherheitsupdatezyklus im November einen Patch für zwei neue Sicherheitslücken veröffentlicht, CVE-2021-42287 und CVE-2021-42278.

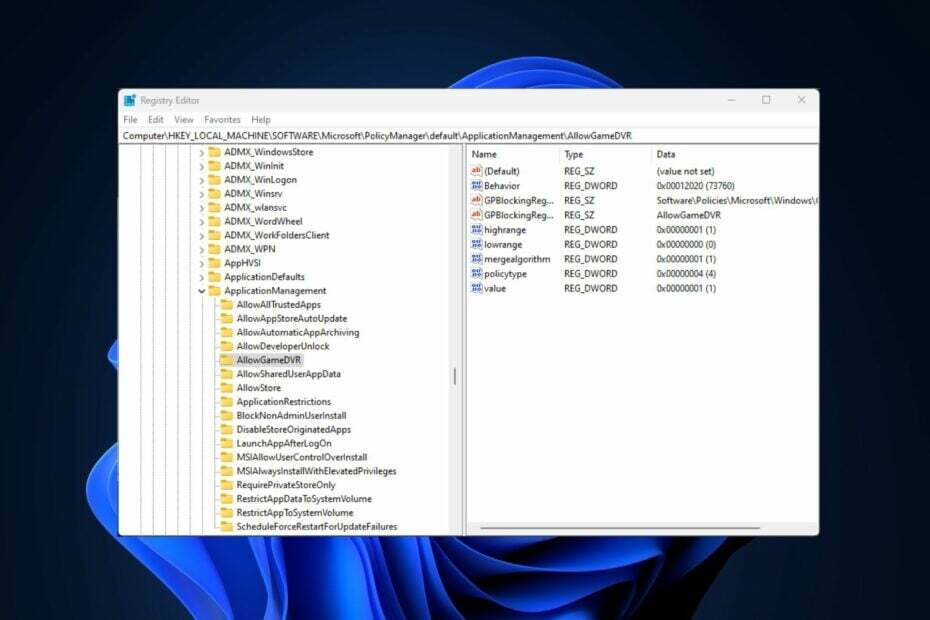

Beide Schwachstellen werden beschrieben als: Sicherheitsanfälligkeit bezüglich der Rechteausweitung des Windows Active Directory-Domänendienstes.

Diese Exploits ermöglichen es böswilligen Dritten tatsächlich, Domänenadministratorrechte in Active Directory zu erlangen, nachdem sie ein normales Benutzerkonto kompromittiert haben.

Redmond-Beamte haben drei Patches zur sofortigen Bereitstellung auf Domänencontrollern wie folgt veröffentlicht:

- KB5008102 – Absicherungsänderungen des Active Directory Security Accounts Managers (CVE-2021-42278)

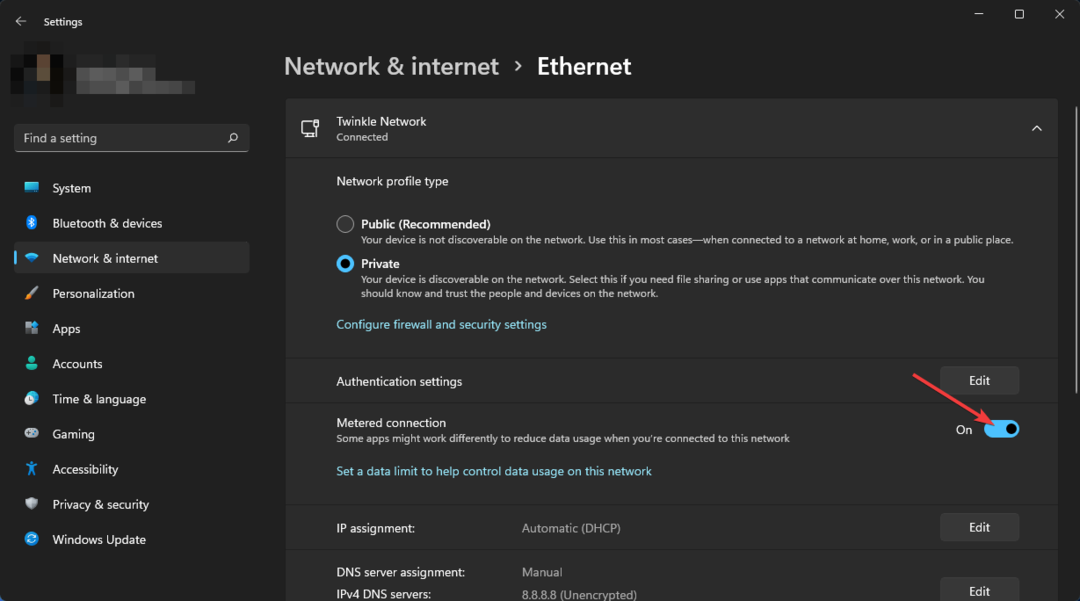

- KB5008380 – Authentifizierungsupdates (CVE-2021-42287)

- KB5008602(OS Build 17763.2305) Out-of-Band

Aber auch wenn die oben genannten Patches eigentlich schon seit einiger Zeit verfügbar sind, das Problem ist dass ein Proof-of-Concept-Tool, das diese Schwachstellen ausnutzt, erst im Dezember öffentlich bekannt gegeben wurde 12.

Das Microsoft-Forschungsteam reagierte schnell und eine Anfrage veröffentlicht die verwendet werden kann, um verdächtiges Verhalten zu identifizieren, das diese Schwachstellen ausnutzt.

Diese Abfrage kann helfen, anormale Gerätenamensänderungen (die anfangs selten vorkommen sollten) zu erkennen und sie mit einer Liste von Domänencontrollern in Ihrer Umgebung zu vergleichen.

Stellen Sie sicher, dass Sie alle Details sorgfältig prüfen, wenn Sie vermuten, dass auch Sie ein Opfer der oben genannten Situationen sind.

Und vor allem aktualisieren Sie auf die sicheren Versionen, die Microsoft bereitgestellt hat, um sicherzustellen, dass Sie potenziellen Bedrohungen immer einen Schritt voraus sind.

Vermuten Sie, dass Bedrohungsakteure Ihr System ausnutzen? Teilen Sie uns Ihre Meinung im Kommentarbereich unten mit.

![Führen Sie ein Windows-Update von der Befehlszeile aus [2 verschiedene Möglichkeiten]](/f/7dc42cb6257e70d833eab78a0620d42a.png?width=300&height=460)