- Midnight Protocol ist ein taktisches, erzählerisches Rollenspiel mit einzigartiger Tastatursteuerung.

- Damit kannst du deine Hacker-Fantasien in einer futuristischen Welt ausleben, in der alles von Computern gesteuert wird

- Es hat eine überraschend emotionale Geschichte zu erzählen und bietet auch unerfahrenen Spielern genügend Möglichkeiten, es vollständig zu erleben

Mitternachtsprotokoll ist ein taktisches, erzählerisches Rollenspiel mit einzigartiger Tastatursteuerung. Hacken Sie sich in Server ein, schlagen Sie Sicherheitssysteme und entdecken Sie verschlüsselte Geheimnisse, während Sie versuchen, Antworten darauf zu finden, warum und wie Sie gedoxxt wurden.

Als ich auf der 1UP Conference, einer lokalen belgischen Gaming-Messe, die ich zum ersten Mal in das Midnight Protocol eingeführt habe, half bei der Organisation, ich muss sagen, dass es nicht geschafft hat, meine Aufmerksamkeit auf die meisten Spiele zu lenken möchten. Die überwiegende Mehrheit der Spiele versucht, Ihre Aufmerksamkeit mit ausgefallenen Grafiken und coolen Animationen auf sich zu ziehen. aber bei einem textbasierten Hacking-Spiel musst du dich wirklich hinsetzen und dich in seine eintauchen lassen Welt.

I[M]MERSIVE HACKING-ERFAHRUNG

Das Midnight Protocol zeichnet sich dadurch aus, dass die Spieler sich wie ein echter Hacker fühlen. Sie steuern das gesamte Spiel nur über die Tastatur, es ist zu keiner Zeit ein Cursor sichtbar und es fühlt sich... herrlich an!

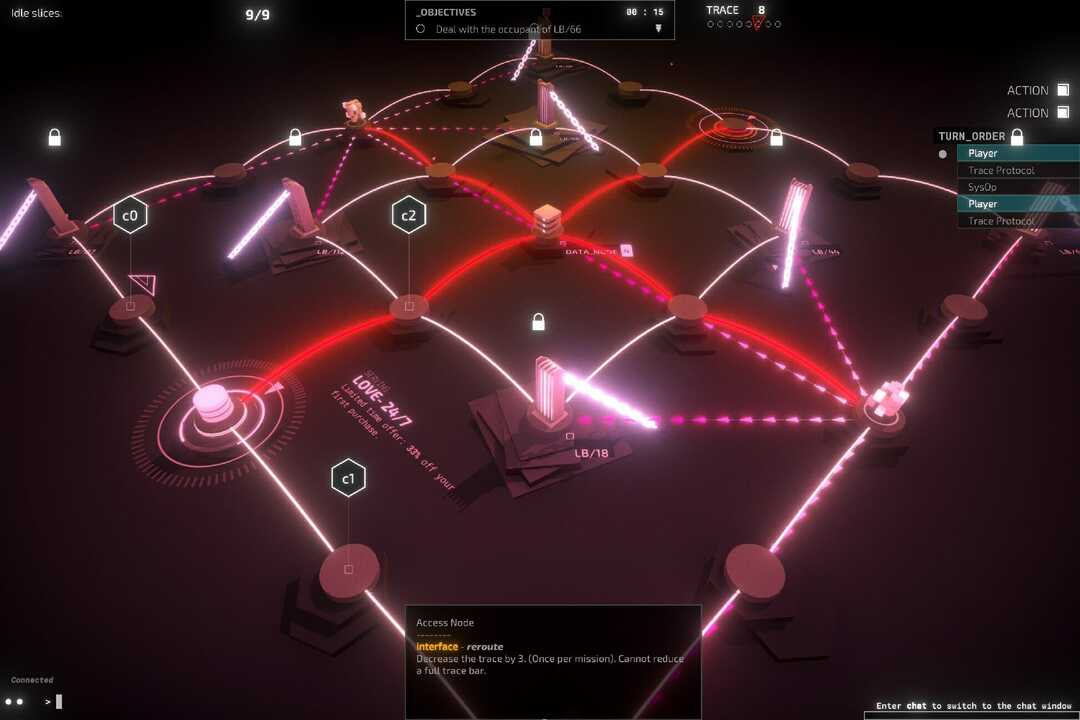

Es hat etwas seltsam Befriedigendes, Befehle einzugeben und zu sehen, wie ein Computer sie ausführt, und das ist im Grunde das, was Sie während des gesamten Spiels tun werden. Tippen Bewegen S3 (oder. S3, wenn Sie die Dinge beschleunigen möchten) bringt Sie zu diesem Knoten auf einer digitalen Netzwerkkarte.

Müssen Sie eine Firewall durchbrechen, die Ihren Weg blockiert? Tippe Dagger, Shuriken oder Jackhammer ein, um es abzureißen. Möchten Sie es ganz vermeiden? Tunneln Sie sich auf die andere Seite.

Nahezu jede Netzwerkadresse hat mehrere Möglichkeiten, sich dem Puzzle: Wenn Sie auf einen Safe stoßen, können Sie in den Datenknoten nach dem Passwort suchen oder ihn mit einem Rainbow-Programm stärken. Verhindert ein Verschlüsselungsknoten, dass Sie damit verbunden sind? Dann müssen Sie es zuerst entschlüsseln.

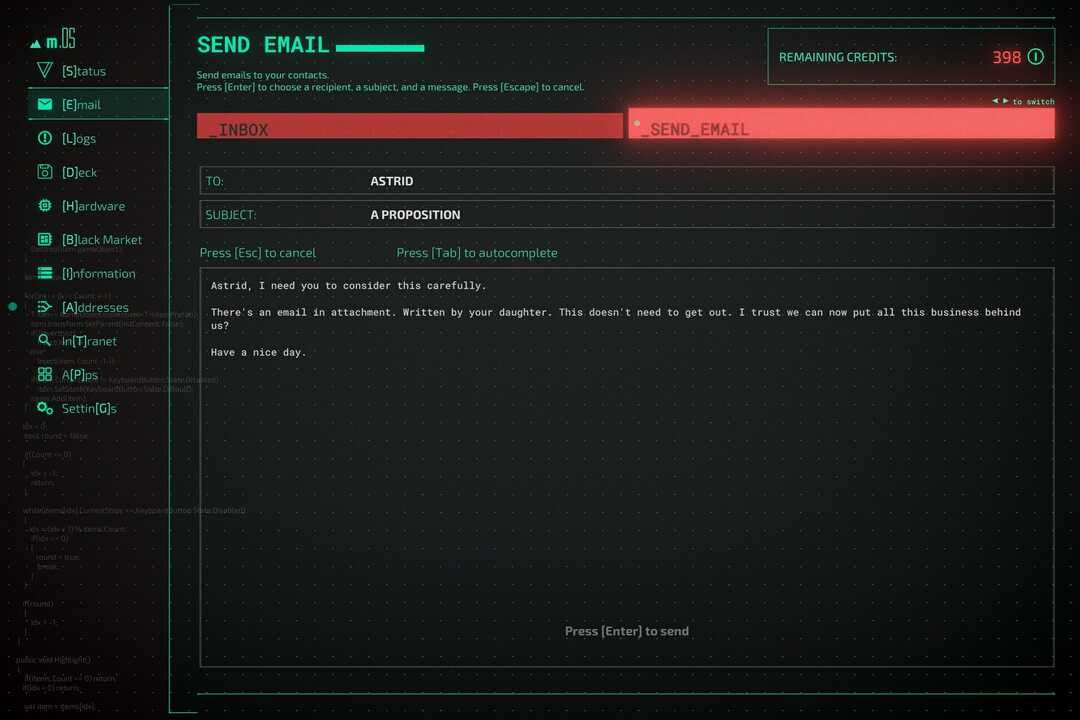

[E]BEWEGUNGEN MIT NICHTS ALS TEXT

Das Spiel beginnt großartig mit einigen coolen Ideen wie der Eingabe des Benutzernamens Daten sich selbst (Sie können kein benutzerdefiniertes Handle auswählen) und Ihr Passwort. Es spielt keine Rolle, was Sie hier eingeben, das Spiel vervollständigt jedes Zeichen automatisch mit jedem Tastendruck, den Sie machen.

Es ist eine nette kleine Geste, die ich wirklich schätzen konnte, und diese Liebe zum Detail wird während des gesamten Spiels beibehalten.

Es wird weiterhin in der Kommunikation per E-Mail oder Chat verwendet, die den Großteil des Geschichtenerzählens ausmachen: Tippen Sie einfach auf Ihr Tastatur und das Spiel werden die eigentliche Nachricht ausfüllen, einschließlich Rückschritten und Momenten, in denen der Protagonist scheinbar seine Verstand.

Zu einem späteren Zeitpunkt im Spiel, als ich einer Person auf der anderen Seite eines Chats eine harte Nachricht überbrachte, konntest du sehen: ihre […] erscheinen ein paar Mal auf dem Bildschirm und verschwinden dann wieder, was darauf hindeutet, dass sie auch überdenken, was sie tun sollen sagen. Es ist nur Text und Symbole, aber es vermittelt viel Emotion.

[MÄRCHENSTUNDE

So stellen Sie die Binärstufe ein: Mitternachtsprotokoll findet in naher Zukunft statt, wo die Online-Welt noch wichtiger geworden ist und Schlüsseloperationen alle auf digitale Informationen angewiesen sind. Es ist daher nicht verwunderlich, dass Hacker, die entweder auf Gewinn aus sind oder ihre Fähigkeiten einsetzen, um die Welt zu verbessern, ebenso zunehmen.

Die Geschichte dreht sich um einen Hacktivisten namens Data, der kürzlich gedoxxt wurde, nachdem seine persönlichen Daten für alle sichtbar geteilt wurden. Es liegt an Ihnen, die Dinge richtig zu stellen und die vielen Geheimnisse dieser digitalen Welt zu lüften. Zum Glück müssen Sie dies nicht alleine tun und können sich darauf verlassen, dass andere Hacker Ihnen ihre 10 Ziffern leihen.

Ich habe es beim ersten Mal geliebt,

Mir hat es beim zweiten Mal genauso gut gefallenEs ist erstaunlich, wie ein textbasiertes Hacking-Spiel so viel Emotionen zeigen kann. #Mitternachtsprotokoll 💻@LuGusStudios@Iceberg_Intpic.twitter.com/oQcnX2YD9M

— BloodyGoodReviews™ 🐊 FC6 💻 Mitternachtsprotokoll (@Bloodyspasm) 7. Oktober 2021

Auch wenn man ihre Gesichter nie sieht, wächst schnell eine gewisse Verbundenheit zu Ihren Hackerfreunden und Einige von ihnen schließen sich dir sogar im Netzwerk an, um dabei zu helfen, die bösen Konzerne zu Fall zu bringen, die glauben, dass sie ihnen gehören Netz.

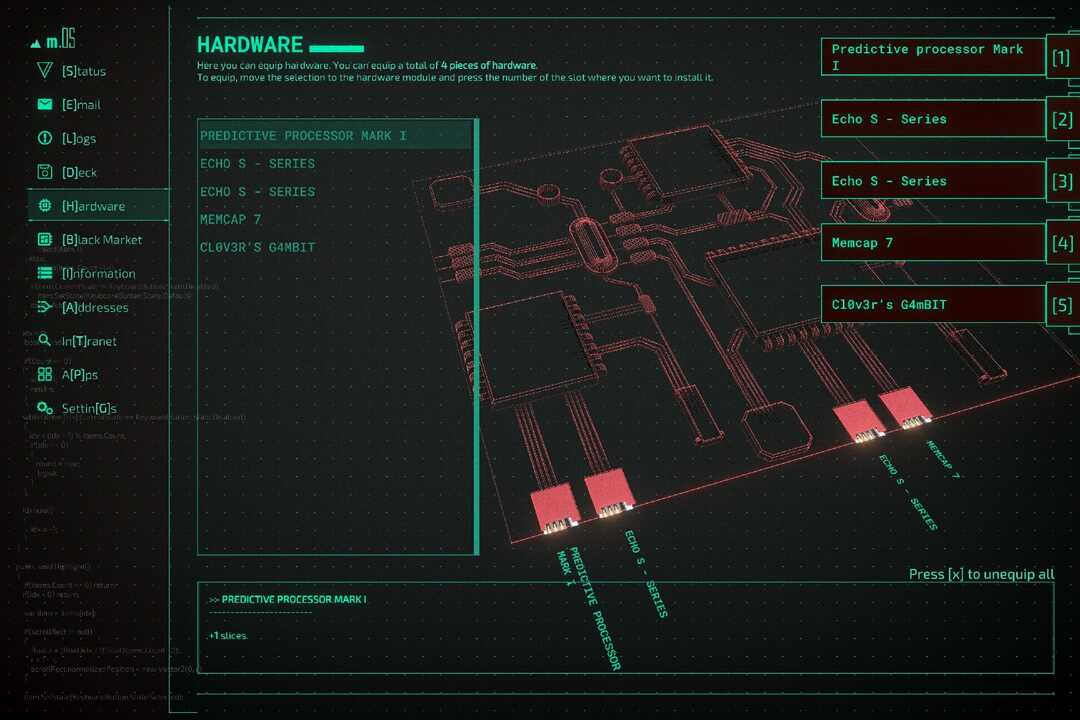

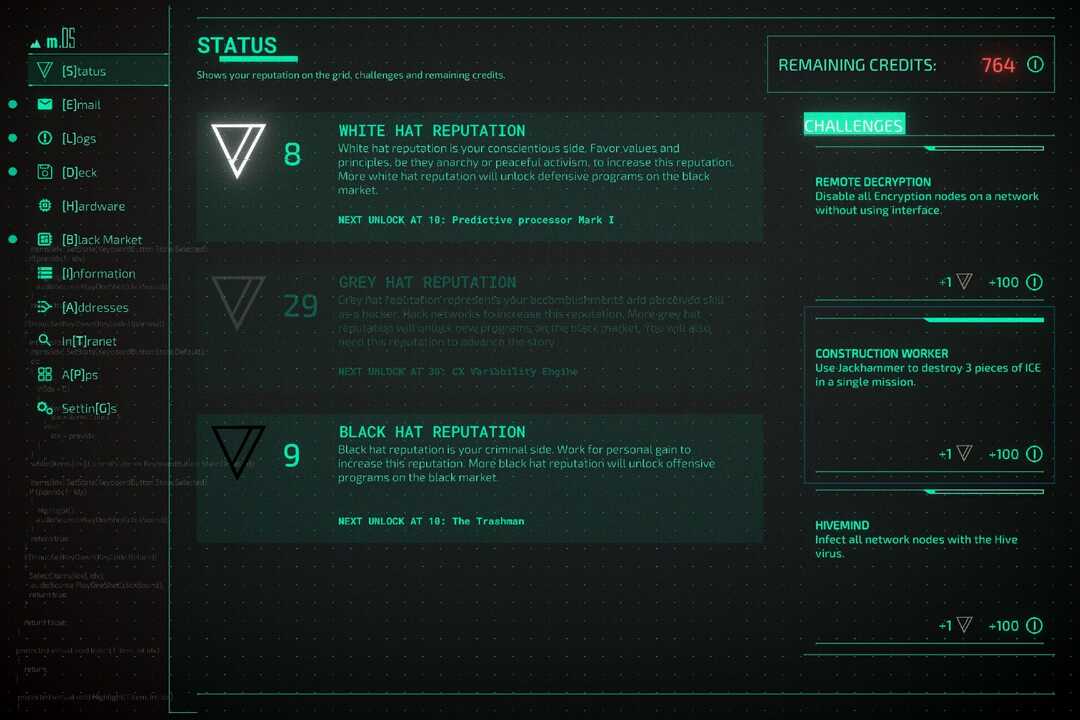

[R]PG-ELEMENTE

Jede Person, die Midnight Protocol spielt, wird Herausforderungen wahrscheinlich anders angehen. Es gibt einige Dinge, die Sie anpassen können, wie zum Beispiel die Programme in Ihrem Deck. einige Beispiele:

- Mantel hilft Ihnen, sich unbemerkt durch Netzwerke zu bewegen

- Löffel ermöglicht es Ihnen, verschlüsselte Knoten zu hacken, anstatt mehrmals manuell mit ihm zu kommunizieren

- Blutegel tut das gleiche, aber zieht Geld auf Ihr persönliches Konto

- Es gibt sogar eine Vielzahl von Angriffsbewegungen, die jeweils ihre Vor- und Nachteile haben

Ihr Deck hat eine begrenzte Anzahl von Slots, aber Sie können Hardware-Upgrades kaufen, die die Größe Ihres Decks erhöhen oder die Geschwindigkeit verlangsamen, mit der Sie in einem Netzwerk verfolgt werden.

Welche Programme Sie Ihrem Deck hinzufügen können, hängt zum Teil von Ihrer Spielweise ab: Wenn Sie durch Geldstehlen mehr Black Hat-Ruf gewinnen, erhalten Sie Offensivere Tools stehen Ihnen zur Verfügung, während Open Sourcing-Daten Ihnen White-Hat-Repräsentanz geben können und Türen zu mehr Möglichkeiten öffnen, um unter dem Radar zu bleiben.

[S]CREENSHOTS MACHEN KEINE SPIELGERECHTIGKEIT

Ein Blick auf einige der obigen Screenshots wird wahrscheinlich nicht ausreichen, um Sie vom Kauf des Spiels zu überzeugen. Obwohl es keineswegs schlecht aussieht und einige beeindruckende Effekte hat, werden Sie die meiste Zeit auf Text- und UI-Elemente schauen, die einen großen Teil der Bildschirmfläche einnehmen.

Aber die vorhandenen Animationen machen mehr als ihren Job, vor allem in Kombination mit dem intensiven Soundtrack. Das Bild unten zeigt ein Programm namens LEVI4TH4N, das Sie langsam durch das Level jagt. Es sieht toll aus und es gibt sicherlich ein Gefühl der Angst, wenn die Tentakel sich Ihrem aktuellen Standort nähern.

[G]OD-MODUS AKTIVIERT

Während Midnight Protocol rundenbasiert ist und Sie sich so lange Zeit lassen können, wie Sie Ihren nächsten Zug planen möchten (zumindest in den Standardeinstellungen), ist es nicht gerade das, was ich als einfaches Spiel einstufen würde. Sicher, es führt Sie anschaulich in neue Systeme ein und Sie verstehen schnell das meiste Innenleben, aber ich konnte das Gefühl nicht loswerden, nicht optimal zu arbeiten.

Glücklicherweise bietet das Spiel viele Zugänglichkeitsoptionen für Leute, die einfach nur die Geschichte erleben möchten und für die die Herausforderung nicht so wichtig ist. Sie können es sich leichter machen, indem Sie Ihnen mehr Zeit geben, bevor die Feinde Sie verfolgen können, und Sie können sogar die Trefferpunkte auf dem ICE (Firewalls und andere Fallen) verringern.

Sie können jedes Level auch so oft wie nötig wiederholen, wenn verschiedene Programme installiert sind, aber ich wurde selbst ein wenig ungeduldig von all dem Versuch und Irrtum. Vor allem, weil das Verlieren bedeutet, das gesamte Level von Grund auf neu spielen zu müssen.

Aus diesem Grund habe ich mich schnell entschlossen, den Gott-Modus einzuschalten, der Ihre Spur nie erhöht, Ihnen alle Zeit der Welt gibt, um die Netzwerke zu erkunden und sich auf die Entwicklungen der Geschichte konzentrieren zu können. Das zahlt sich auf jeden Fall aus, denn es gibt eine Menge versteckter Geheimnisse und ich wollte sie alle aufdecken!

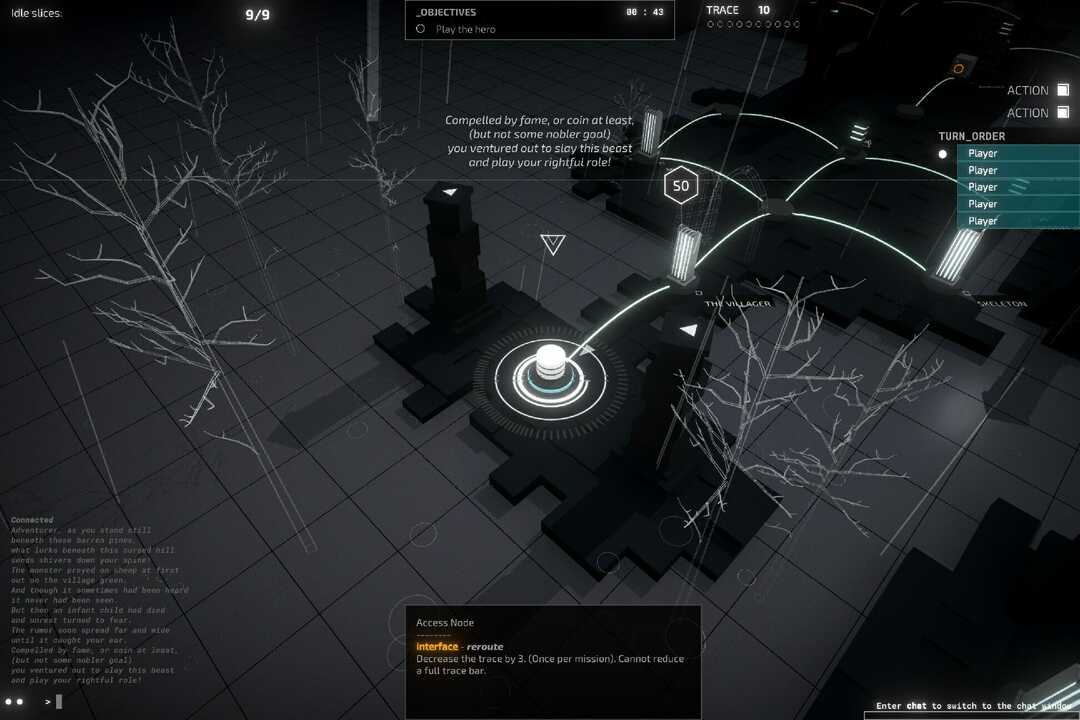

Haha, das ist unglaublich!

Wenn du ein cleveres Rätsel löst in #Mitternachtsprotokoll, erhalten Sie Zugang zu einem versteckten Table-Top-Abenteuer, das vollständig in Reimen erzählt wird. Und es ist lustig zu booten! 😁

Gut gespielt, @LuGusStudios 👏 pic.twitter.com/zAAAdqB2In

— BloodyGoodReviews™ 🐊 FC6 💻 Mitternachtsprotokoll (@Bloodyspasm) 11. Oktober 2021

[B]ONUS-INHALTE

Wenn Sie sich für die Hauptgeschichte und die meisten Nebenquests entscheiden, sollten Sie etwa 20 Stunden benötigen, um das Spiel abzuschließen. Ich hatte ungefähr 11 Stunden Spielzeit auf der Uhr, als ich es besiegte, aber das liegt hauptsächlich daran, dass ich Gelegenheiten ignoriert habe, schnelles Geld zu verdienen, und der Gott-Modus spart mir auch viel Zeit.

Aber alle Seiteninhalte sind es sehr wert, erkundet zu werden. Der Tweet von oben und der Screenshot unten sind wahrscheinlich mein Lieblingsbeispiel, bei dem eine ganze Mission in Reimen erzählt wird (einige wiederkehrende Leser werden es bereits wissen das gefällt mir sehr gut) und sich wie eine Dungeons & Dragons-Kampagne fühlen, mit giftigen Fallen und einem großen Bosskampf, der am Ende auf dich wartet.

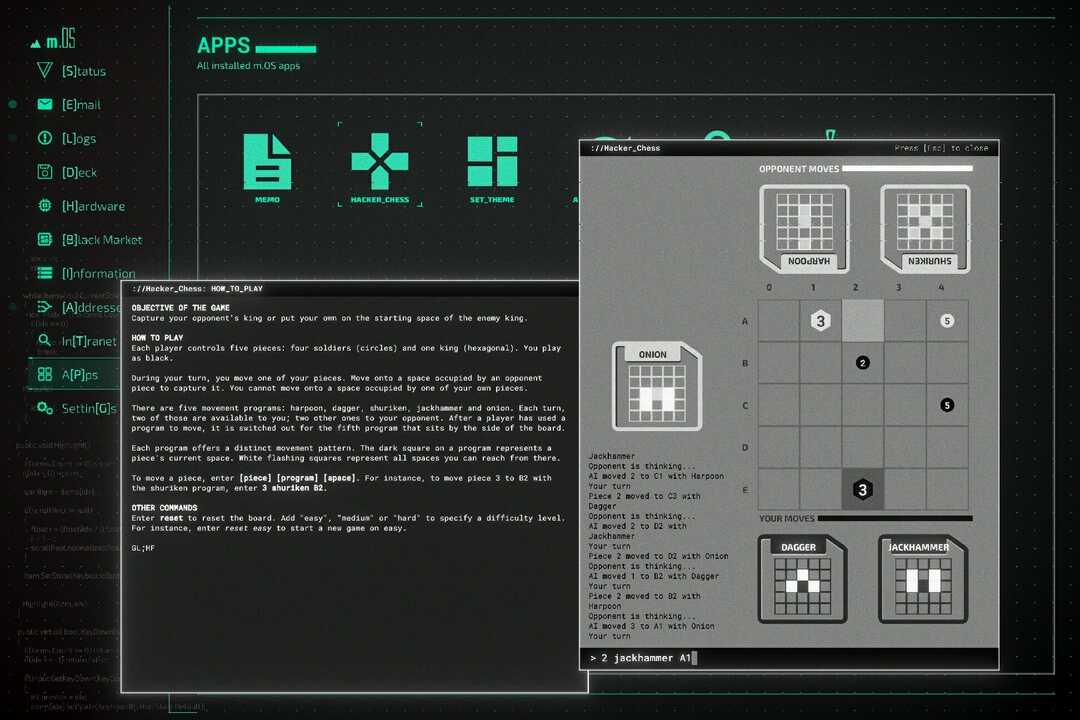

Um überhaupt auf dieses Level zu kommen, musste ich einer Nebenquest folgen, bis ein Zauberer einen Hinweis darauf gab bewege meinen Soldaten nach B5 Dies war ein Hinweis, eine Partie Hacker_Chess zu spielen, ein voll funktionsfähiges Schach-Minispiel, bei dem sich Ihre Bauern basierend auf Mustern und Angriffen aus dem Hauptspiel bewegen.

Es gibt eine Menge kleiner Dinge wie diese im Spiel versteckt (und sogar in den Spieldateien, *zwinker*) die irgendwie Geheimnisse enthüllen, von zusätzlichen Inhalten bis hin zu zusätzlichen Kosmetika, die die Schriftfarben auf Ihrem ändern Bildschirm. Es ist absolut entzückend, diese aufzudecken, also werde ich nicht mehr verderben, als ich bereits habe.

[F]INAL GEDANKEN ZUM MITTERNACHTSPROTOKOLL

- Vorteile

- Mit dem Midnight Protocol fühlst du dich wirklich wie ein echter Hacker

- Es hat eine tolle Geschichte mit vielen Wendungen auf dem Weg

- Sie können damit experimentieren und Ihren eigenen benutzerdefinierten Spielstil erstellen

- Nachteile

- Ohne God Mode ein bisschen zu unversöhnlich

- Einen Fehler zu machen kann bedeuten, ein ganzes Level von Grund auf neu zu spielen

Endergebnis: 4/5

Mitternachtsprotokoll lässt Sie Ihre Hacker-Fantasien in einer fesselnden Cyberpunk-Welt ausleben. Es hat eine packende Geschichte voller unerwarteter Wendungen, die es überraschend geschafft hat, allein durch den Text viele Emotionen zu vermitteln.

Aufgrund der Schwierigkeitsoptionen des Spiels können auch Leute, denen die Fähigkeiten oder die Geduld fehlen, sich zu den Credits zu hacken, die erzählerische Arbeit genießen. Selbst wenn Sie am Rande sind, würde ich definitiv empfehlen, die Demo zu spielen, da nichts, was Sie in der Online-Berichterstattung lesen oder sehen, beim Verkauf des Spiels einen so guten Job macht, als es aus erster Hand zu erleben.

Midnight Protocol kostet 14,99 USD und ist derzeit nur auf dem PC verfügbar. Aufgrund des Tipp-Gameplays werden wir nicht so bald eine Konsolenversion sehen. Es ist grafisch nicht sehr anspruchsvoll, daher sollten Sie es auch auf Low-End-Hardware spielen können. Du kannst Überprüfen Sie die Anforderungen auf Steam.

*Haftungsausschluss: Überprüft unter Windows 10. Kopie der Steam-Rezension vom Verlag zur Verfügung gestellt.