- Wenn ein Gerät mit der REvil-Ransomware infiziert wurde, stellt die automatische Anmeldung im abgesicherten Modus beim Neustart sicher.

- Da die neuesten Änderungen im Schadcode implementiert sind, ist keine Aktion des Benutzers erforderlich.

- Der beste Schutz gegen diese Art von Ransomware-Angriff bleibt ein zuverlässiger Virenschutz.

- Berichten zufolge können die meisten Antivirenprogramme REvil-Ransomware-Angriffe auch nach den Änderungen erkennen.

Jüngste Sicherheitsforschungen haben ergeben, dass REvil/Sodinokibi Ransomware hat seine Angriffstaktiken verfeinert, um den Zugriff auf die Betriebssysteme der Opfer sicherzustellen.

Die angewendeten Änderungen ändern das System-Login-Passwort des Benutzers und erzwingen einen Neustart des Systems nur, damit die Malware die Dateien verschlüsseln kann. Betroffen sind sowohl ältere als auch neuere Windows-Betriebssysteme.

Die Ergebnisse der wurden vom Forscher R3MRUN auf seinem. veröffentlicht Twitter-Account.

Wie verhält sich die REvil-Ransomware, um die Anmeldung im abgesicherten Modus zu erzwingen?

Vor der Änderung hätte die Ransomware ein -smode-Befehlszeilenargument verwendet, um das Gerät neu zu starten Sicherheitsmodus, aber der Benutzer musste manuell auf diese Umgebung zugreifen.

Dies ist eine hinterhältige und neue Cyberangriffsmethode, wenn man bedenkt, dass der abgesicherte Modus... sicher sein soll und sogar als sichere Umgebung für die Bereinigung von Malware im Falle einer Systembeschädigung empfohlen wird.

Darüber hinaus werden Prozesse im abgesicherten Modus nicht unterbrochen durch Sicherheitssoftware oder Server.

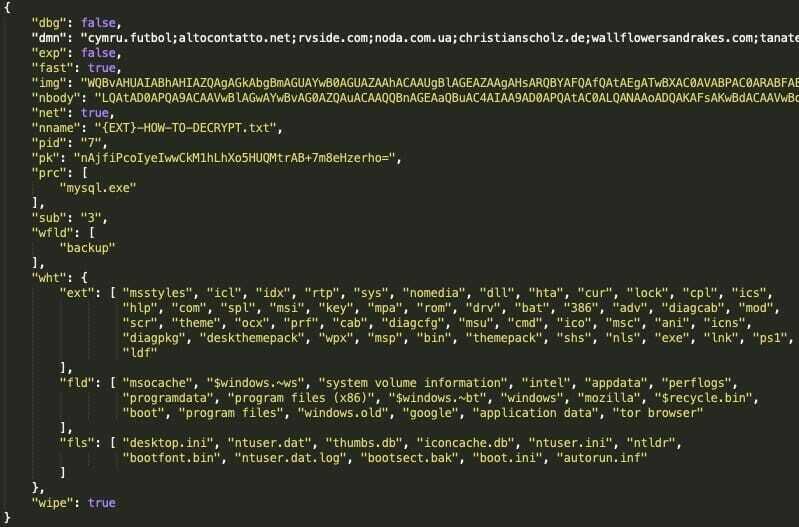

Um keinen Verdacht zu erregen, wurde der Ransomware-Code praktischerweise modifiziert. Zusammen mit dem Argument -smode ändert die Ransomware jetzt auch das Passwort des Benutzers in DTrump4ever, zeigen die Meldungen.

Folglich hat die bösartige Datei einige Registrierungseinträge geändert und Windows wird automatisch mit den neuen Anmeldeinformationen neu gestartet.

Es wird angenommen, dass der verwendete Code der folgende ist:

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

AutoAdminLogon=1

DefaultUserName=[account_name]

DefaultPassword=DTrump4ever

Der Forscher wies auch auf zwei VirusTotal-Quellen mit und ohne das modifizierte Beispiel des Angriffs hin. Der sicherste Weg, Ihr System vor einem solchen Versuch zu schützen, bleibt ein zuverlässiger Virenschutz.

⇒ Holen Sie sich ESET Internet Security

ESET war eines der 70 Sicherheitstools, die getestet wurden, um die REvil-Ransomware (modifiziert oder nicht) zu entdecken; 59 Lösungen haben es erkannt.

Stellen Sie also sicher, dass Sie ein zuverlässiges Antivirenprogramm installieren und den Echtzeitschutz für Ihr System aktivieren. Wie immer raten wir Ihnen auch, verdächtige Online-Websites oder -Quellen zu meiden.