Wenn Sie verwenden Sennheiser HeadSetup- und HeadSetup Pro-Software, dann ist Ihr Computer möglicherweise einem ernsthaften Angriffsrisiko ausgesetzt. Microsoft hat ein Advisory unter dem flotten Namen. veröffentlicht ADV180029 — Unbeabsichtigt offengelegte digitale Zertifikate können Spoofing ermöglichen.

Lassen Sie uns herausfinden, was Microsoft dazu sagt, und dann sehen, was wir dagegen tun können.

Wer hat die Schwachstelle gefunden?

Und ist nicht selten der Fall, die tatsächliche Verletzlichkeit wurde weder von Sennheiser noch von Microsoft gefunden. Es wurde von Secorvo Security Consulting GmbH gefunden. Sie können den vollständigen Bericht lesen Hier. Sie können die Details von überprüfen die Analyse von CVE-2018-17612 durch den Besuch der National Vulnerability Database.

Was hat Microsoft gesagt?

Am 28. November 2018 hat Microsoft diese Empfehlung veröffentlicht:

[Wir benachrichtigen] Kunden über zwei versehentlich offengelegte digitale Zertifikate, die zum Spoofing verwendet werden könnten Inhalte und eine Aktualisierung der Certificate Trust List (CTL) bereitzustellen, um die Vertrauensstellung im Benutzermodus für die user Zertifikate. Die offengelegten Root-Zertifikate waren uneingeschränkt und konnten verwendet werden, um zusätzliche Zertifikate für Anwendungen wie Code Signing und Server-Authentifizierung auszustellen.

- LESEN SIE AUCH: VLC-Download-Site, die von Microsoft als Malware markiert wurde

Wenn Sie beim Surfen im Internet sicher sein möchten, benötigen Sie ein vollwertiges Tool zur Sicherung Ihres Netzwerks. Jetzt Cyberghost VPN installieren und sichern Sie sich. Es schützt Ihren PC vor Angriffen beim Surfen, maskiert Ihre IP-Adresse und blockiert alle unerwünschten Zugriffe.

Was bedeutet das für Benutzer?

Was das in einer Sprache bedeutet, die sogar ich verstehen kann, ist, dass Sennheiser in einem nicht sehr klugen Schachzug entschieden hat, dass zwei seiner Produkte, HeadSetup und HeadSetup Pro, würden Zertifikate installieren, ohne die Person zu informieren, die die Installation durchführt.

Zwei weitere Beurteilungsfehler haben die Situation verschlimmert:

- Das Zertifikat wurde im Installationsordner der Software installiert.

- Der gleiche Datenschutzschlüssel wurde für alle Sennheiser-Installationen von HeadSetup oder älter verwendet.

Das Problem ist, dass jeder, der diesen Datenschutzschlüssel in die Hände bekommt, jetzt Zugriff auf das Computersystem hat, auf dem Sennheiser HeadSetup und HeadSetup Pro installiert wurden.

Was ist die Lösung? Laden Sie den Hotfix herunter

Um ehrlich zu sein, wollte ich gerade einen langen und möglicherweise unglaublich langweiligen Artikel darüber schreiben, was das alles für Sie als Sennheiser-Benutzer bedeutet. Glücklicherweise hat das Unternehmen uns beide vor dieser möglicherweise seelenzerstörenden Tortur bewahrt.

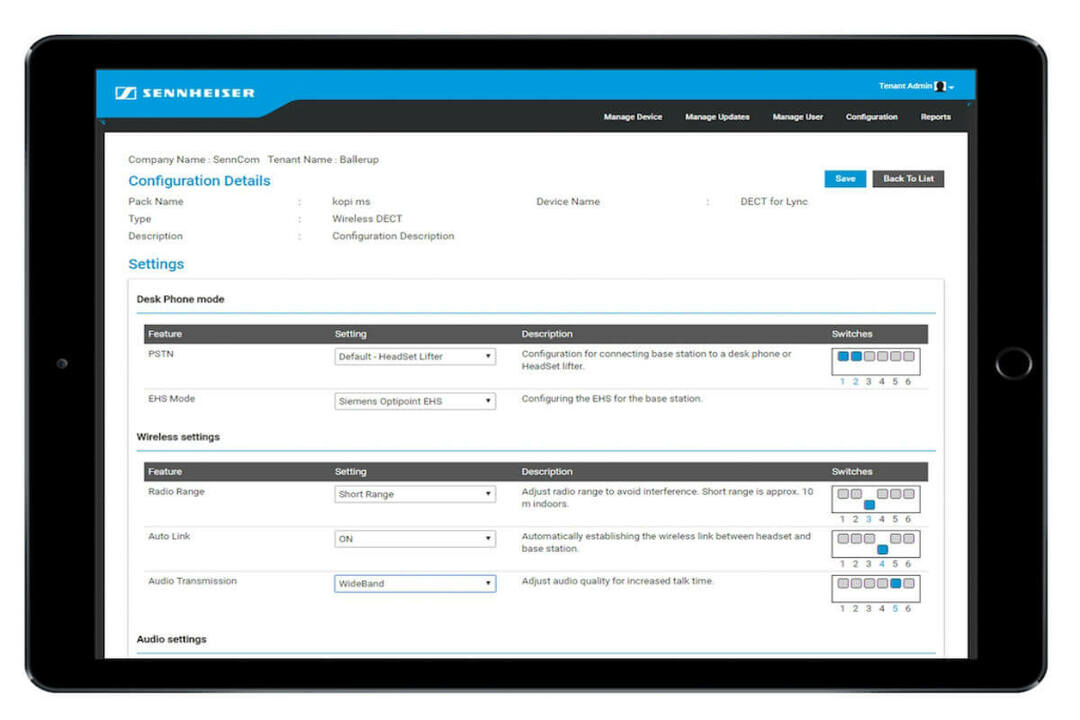

Sennheiser hat gerade ein Update veröffentlicht, das nicht nur das Problem behebt, sondern auch Systeme von dem ursprünglichen Zertifikat befreit, das das Problem überhaupt verursacht haben könnte.

Gehen Sie zu Sennheiser's HeadSetup Pro Seite, und Sie können alles darüber lesen.

Alles zusammenpacken

Stellen Sie wie immer sicher, dass Sie über alle Neuigkeiten zu jeder von Ihnen verwendeten Software auf dem Laufenden sind, und halten Sie ein Ohr für alle gemeldeten Schwachstellen.

Der beste Weg, dies zu tun, besteht darin, Windows-Bericht mit einem Lesezeichen zu versehen und uns für alle Neuigkeiten zu besuchen, die Sie jemals brauchen könnten. Außerdem schreiben wir auch über viele andere coole Sachen!

ZUGEHÖRIGE POSTS, DIE SIE MÖCHTEN AUSCHECKEN:

- Microsoft beendet Hotfix-Dienst, hier sind die Alternativen

- Die 7 besten Anti-Malware-Tools für Windows 10 zum Blockieren von Bedrohungen im Jahr 2019

- Die 5 besten Antivirenprogramme zur Verhinderung von Petya/GoldenEye-Ransomware