Microsoft hat kürzlich die Sicherheitsempfehlung 4022344 veröffentlicht, in der eine schwerwiegende Sicherheitslücke in der Malware Protection Engine bekannt gegeben wird.

Microsoft Malware-Schutz-Engine

Dieses Tool wird von verschiedenen Microsoft-Produkten verwendet, wie z Windows Defender und Microsoft Security Essentials auf Consumer-PCs. Es wird auch von Microsoft Endpoint Protection, Microsoft Forefront, Microsoft System Center Endpoint Protection oder Windows Intune Endpoint Protection auf Unternehmensseite verwendet.

Die Sicherheitslücke, von der alle diese Produkte betroffen sind, könnte Remotecodeausführung wenn ein Programm, auf dem die Microsoft Malware Protection Engine ausgeführt wird, eine erstellte Datei gescannt hat.

Sicherheitslücke in Windows Defender behoben

Tavis Ormandy und Natalie Silvanovich von Google Project Zero entdeckten am 6.das, 2017. Die Forscher informierten Microsoft über diese Sicherheitslücke und die Informationen wurden vor der Öffentlichkeit verborgen gehalten, um dem Unternehmen 90 Tage Zeit zu geben, sie zu beheben.

Microsoft hat schnell einen Patch erstellt und neue Versionen von. veröffentlicht Windows Defender und mehr für Benutzer.

Windows-Kunden, die die betroffenen Produkte auf ihren Geräten ausführen, müssen sicherstellen, dass sie aktualisiert werden.

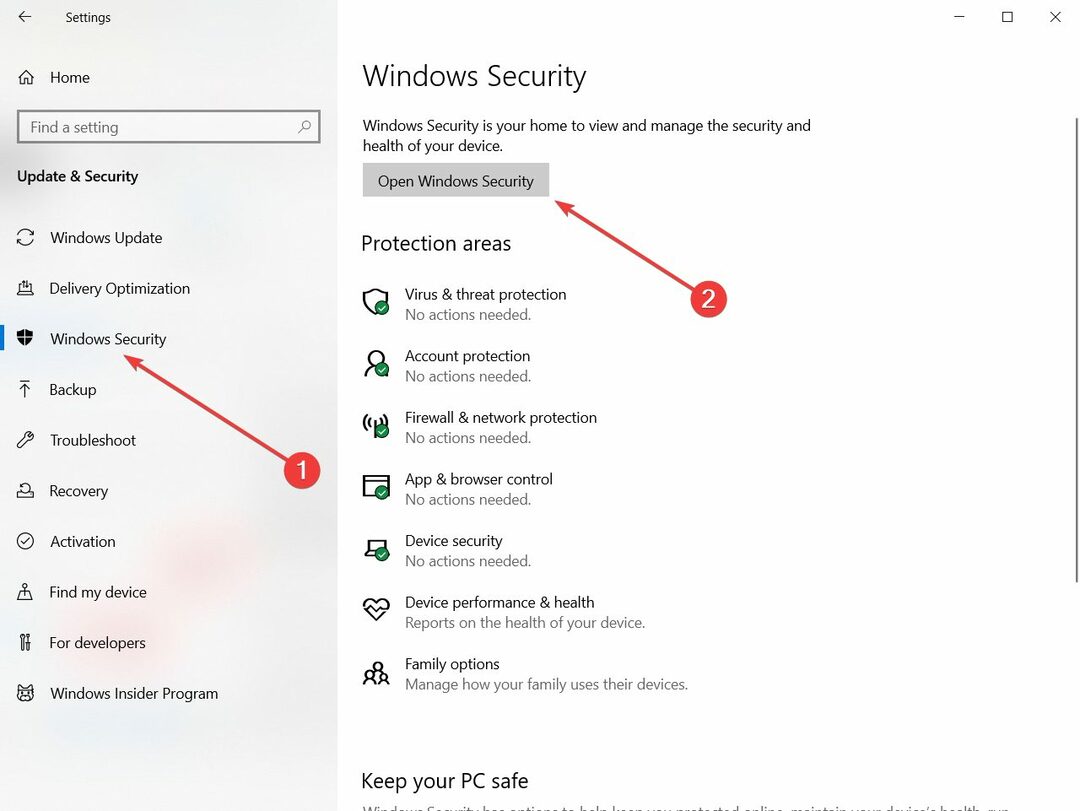

Aktualisieren Sie das Programm unter Windows 10

- Tippen Sie auf die Windows-Taste, geben Sie Windows Defender ein und drücken Sie die Eingabetaste, um das Programm zu laden.

- Wenn Sie das Windows 10 Creators Update ausführen, erhalten Sie das neue Windows Defender Security Center.

- Klicken Sie auf das Zahnradsymbol.

- Wählen Sie auf der nächsten Seite Info aus.

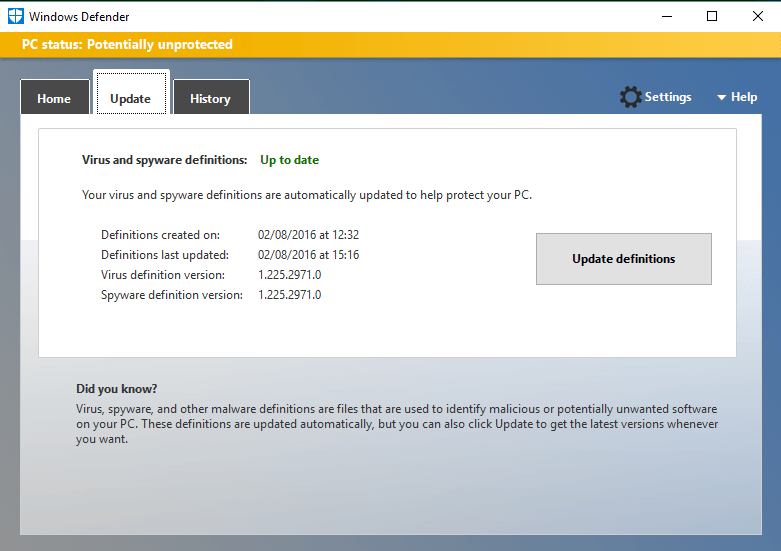

- Überprüfen Sie die Engine-Version, um sicherzustellen, dass sie mindestens 1.1.13704.0 ist.

Windows Defender-Updates sind über Windows Update verfügbar. Weitere Informationen zum manuellen Aktualisieren von Microsoft-Anti-Malware-Produkten finden Sie im Malware Protection Center auf der Microsoft-Website.

Bericht zur Google-Sicherheitslücke auf der Project Zero-Website

Hier ist es:

Sicherheitslücken in MsMpEng gehören aufgrund der Privilegien, Zugänglichkeit und Allgegenwart des Dienstes zu den schwerwiegendsten, die in Windows möglich sind.

Die Kernkomponente von MsMpEng, die für das Scannen und die Analyse verantwortlich ist, heißt mpengine. Mpengine ist eine riesige und komplexe Angriffsfläche, bestehend aus Handlern für Dutzende von esoterischen Archivformaten, ausführbare Packer und Kryptor, vollständige Systememulatoren und Interpreter für verschiedene Architekturen und Sprachen und bald. All dieser Code ist für Remote-Angreifer zugänglich.

NScript ist die Komponente von mpengine, die alle Dateisystem- oder Netzwerkaktivitäten auswertet, die wie JavaScript aussehen. Um es klar zu sagen, dies ist ein JavaScript-Interpreter ohne Sandbox und mit hohen Privilegien, der standardmäßig auf allen modernen Windows-Systemen verwendet wird, um nicht vertrauenswürdigen Code auszuwerten. Das ist so überraschend wie es klingt.

VERWANDTE GESCHICHTEN ZUM ANSEHEN:

- Microsoft behebt fiesen Windows Defender-Fehler in Windows 10 Redstone 3

- Windows Defender Application Guard ist jetzt auf Microsoft Edge verfügbar

- Windows Defender wird nicht gestartet, wenn Sie auf das Taskleistensymbol doppelklicken [FIX]