Katastrofen kan ramme når som helst, men ikke hvis du er forberedt

- Zeus malware kommer i forskellige former, der for det meste drager fordel af forældet software og usikrede systemer.

- Vi tager en tur ned ad memory lane og afslører angribernes taktik for at hjælpe dig med at forblive på vagt.

- Bliv hos os, mens vi pakker ud, hvad Zeus malware handler om.

- Tyverisikringsstøtte

- Webcam beskyttelse

- Intuitiv opsætning og brugergrænseflade

- Multi-platform support

- Kryptering på bankniveau

- Lave systemkrav

- Avanceret anti-malware beskyttelse

Et antivirusprogram skal være hurtigt, effektivt og omkostningseffektivt, og dette har dem alle.

Du har sikkert hørt om eller stødt på malware før, men ingen kommer i nærheden af Zeus malware. I over et årti har dette været en af de mest dødbringende trojanske heste til at inficere Windows-pc'er.

I denne artikel vil vi forklare i detaljer, hvad Zeus malware er, og hvordan du fjerner det fra din computer.

Hvad er Zeus malware?

Zeus malware er et sofistikeret stykke software, der gør det muligt for cyberkriminelle at stjæle dine personlige og økonomiske oplysninger. Det har været udbredt siden 2007, og det har udviklet sig over tid til at blive endnu farligere.

Hvordan virker Zeus malware?

1. Infektionsstadiet

Zeus malware virker ved at inficere computere gennem forskellige metoder. Det kan introduceres i systemer via e-mail-vedhæftede filer og websteder inficeret med ondsindet kode.

Alle disse indtastningsmetoder udføres ubevidst, da de fleste er camoufleret som legitime websteder og ikke behøver nogen handling fra brugeren. Et simpelt webstedsbesøg eller klik på en phishing-e-mail vil allerede have introduceret malware i dit system.

2. Konfiguration

Dette er stadiet, hvor malwaren ændrer indstillingerne i dit system. Det kan også omtales som stealth-tilstand, da det sniger sig stille og hemmeligt ind og sikrer, at dit antivirus ikke markerer det.

Her placerer malwaren sig også til at kontrollere den inficerede computer og bruge den til at udføre distribuerede denial-of-service (DDoS)-angreb på hjemmesider eller iværksætte andre typer cyberangreb.

Når angrebscyklussen lanceres, resulterer det i fødslen af botnet. Zeus-botnettet består af titusindvis af inficerede computere, som er blevet overtaget af hackere.

Disse kompromitterede enheder kan nu udføre angrebene i større skala. De sender spam-beskeder på vegne af kriminelle, der fjernstyrer dem gennem malware installeret på deres maskiner.

3. Dataindsamling

Når den er installeret på din computer, vil Zeus malware begynde at scanne alle filerne for at bestemme, hvilken type data den skal indsamle fra den inficerede computer.

Hvordan tester, anmelder og vurderer vi?

Vi har arbejdet de sidste 6 måneder på at opbygge et nyt anmeldelsessystem for, hvordan vi producerer indhold. Ved at bruge det har vi efterfølgende lavet de fleste af vores artikler om for at give faktisk praktisk ekspertise på de guider, vi lavede.

For flere detaljer kan du læse hvordan vi tester, anmelder og vurderer på WindowsReport.

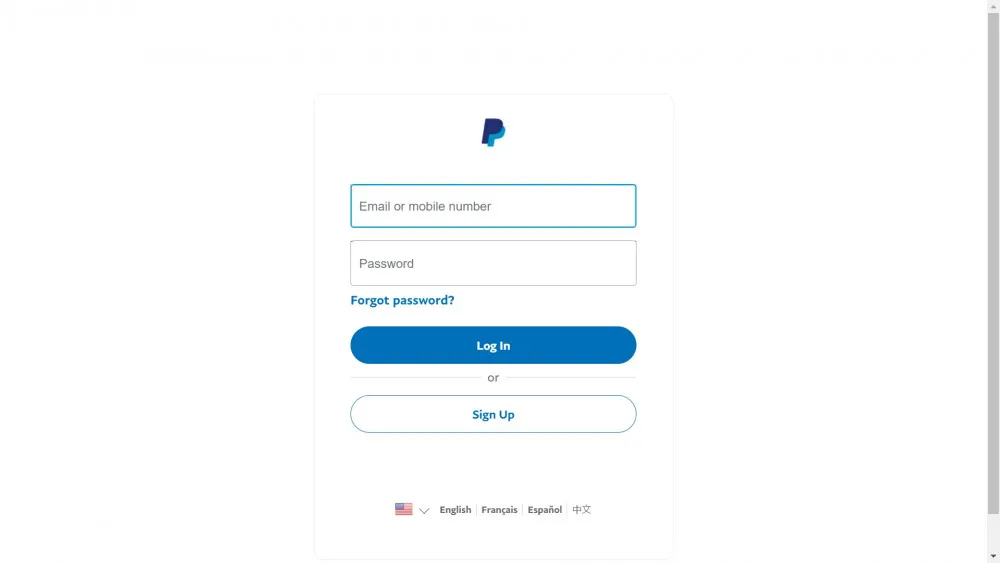

Malwaren gør dette ved at registrere, hvad du skriver i din browser, og sende disse oplysninger tilbage til angriberen. Dette giver dem mulighed for at se, hvornår du logger ind på din bankkonto, og hvilken adgangskode du bruger til hver konto.

Zeus registrerer også, hvilke websteder du besøger. Den bruger derefter disse oplysninger til at målrette mod ny malware ved at kapre webstedet.

4. Transmission og kommandoudførelse

Med de indsamlede data vil Zeus-malwaren overføre disse oplysninger tilbage til sin kommando-og-kontrol-server (C&C).

C&C-serveren fortæller derefter malwaren, hvilke kommandoer der skal køre på ofrets computer, såsom at stjæle adgangskoder eller bankoplysninger.

Når dette sker, kan Zeus opsnappe en transaktion, og angriberne kan overføre penge til deres egne konti, før de når deres tilsigtede destination.

C&C-serveren kan også sende data tilbage om alle nye infektioner, den finder på andre computere i sit netværk, så malware-skaberen også kan bruge det til fremtidige angreb mod disse maskiner.

- SciSpace Copilot: Hvad er det og hvordan man bruger det

- Sådan fjerner du vira ved hjælp af Microsoft Safety Scanner

- Er OneLaunch Malware? Alt hvad du behøver at vide

- Hvad er mappeikonet på Edge-browseren?

- Password Spraying vs Brute Force: Forskelle og forebyggelse

Hvad er de forskellige typer Zeus Malware?

- Kildekodeversion – Da Zeus er en open source-type malware, er den gjort tilgængelig på internettet, så alle kan downloade og bruge den. Det kan bruges til at skabe nye malware-varianter eller ændre eksisterende.

- Zeus Trojan (Zbot) – Dette er en ældre og velkendt type malware, der har eksisteret siden 2007. Det er en banktrojan, der ligner Nukebot trojan der stjæler oplysninger fra din computer og overfører dem til et fjerntliggende sted, hvor de kriminelle kan bruge dem til deres egne formål.

- SpyEye – Denne version ligner Zbot, idet den også bruger keylogging til at stjæle login-oplysninger fra browsere og e-mail-programmer. I modsætning til andre Zeus-varianter kræver SpyEye ikke, at sine ofre installerer noget på deres computere.

- Gameover Zeus (GOZ) – Også kendt som P2P Zeus, er en af de mest succesrige stykker malware, der nogensinde er skabt, fordi den var svær at spore. Dette skyldes, at den bruger peer-to-peer-netværk til at kommunikere med sine kommando-og-kontrol-servere.

- Is IX – Bruger to forskellige metoder til at inficere computere: phishing-e-mails eller drive-by-downloads på websteder. Det var også multifunktionelt, da det kunne starte botnets og stadig opsnappe og stjæle online-legitimationsoplysninger.

Selvom der var andre typer Zeus-malware, som Shylock og Carberp, var de ikke så fremherskende som de fremhævede.

Hvad er virkningen af Zeus Malware?

1. Inficerede computere verden over

Zeus inficerede millioner af computere verden over, herunder banker, offentlige myndigheder og mange andre virksomheder. Ifølge forskere er der fra 2014 op til 1 million enheder blev inficeret med Zeus' farligste variant - Gameover Zeus (GOZ).

USA tegner sig for en stor del af inficerede computere, med hele 25% af det samlede antal. Dette skyldes sandsynligvis populariteten af Windows XP, som blev meget brugt på toppen af Zeus-penetrationen.

Når du tænker på hvor mange computere er der i verden lige nu sammenlignet med dengang, sætter det disse tal i perspektiv.

2. Bankoplysninger stjålet

Zbot var berygtet for at angribe bankoplysninger. Ifølge rapporter, 74.000 FTP-legitimationsoplysninger blev kompromitteret. Topindustrinavne som Amazon, Oracle og ABC blandt andre blev hårdt ramt.

Desuden deler mange mennesker computere, især på arbejdet, og virksomheder toppede listen over kompromitterede enheder. Det betyder, at det var et dobbelt hit, da enkeltpersoner fik adgang til både personlige og forretningskonti.

Når først et offers bankoplysninger er kompromitteret, kan den kriminelle logge ind på ofrets konto. Her kan de opsnappe alle transaktioner og overføre penge til deres egne konti.

Udover at overføre enorme beløb, kan de også ændre adgangskoder uden tilladelse til andre relaterede konti og ansøge om nye kreditkort eller lån i dit navn.

3. Millioner i midler overført ulovligt

Zeus har været ansvarlig for at stjæle midler fra både enkeltpersoner og virksomheder verden over. Ifølge retsdokumenter indleveret i USASelvom der ikke er noget nøjagtigt tal for mængden af penge, der er stjålet fra de kompromitterede konti, er tallet i millioner af dollars.

Disse svigagtige aktiviteter har en indvirkning på økonomien, da enkeltpersoner og virksomheder er sat et par skridt tilbage. Nogle er stadig i gæld til dato som følge af Zeus malware.

Hvordan blev Zeus botnet oprettet?

Zeus botnets er en samling af kompromitterede computere. Angriberen bruger disse inficerede computere til at udføre en lang række opgaver på din computer uden din viden eller tilladelse. Dette er i modsætning til MEMZ virus der gør din pc ubrugelig.

1. Drive-by download angreb

Et drive-by-download-angreb er en type angreb, der opstår, når en bruger besøger et websted, der indeholder ondsindet kode. Det er berygtet kendt som en drive-by, fordi ondsindet kode er indlejret i et ellers legitimt websted.

Brugeren behøver ikke at klikke på noget, for at der opstår en infektion. Det sker bare automatisk. Angrebet kan udføres ved at udnytte sårbarheder i webbrowsere og browser-plugins.

Når Zeus malware er blevet downloadet, kan den køre forskellige handlinger på din computer, såsom at installere malware, fange tastetryk og adgangskoder eller ændre dine browserindstillinger.

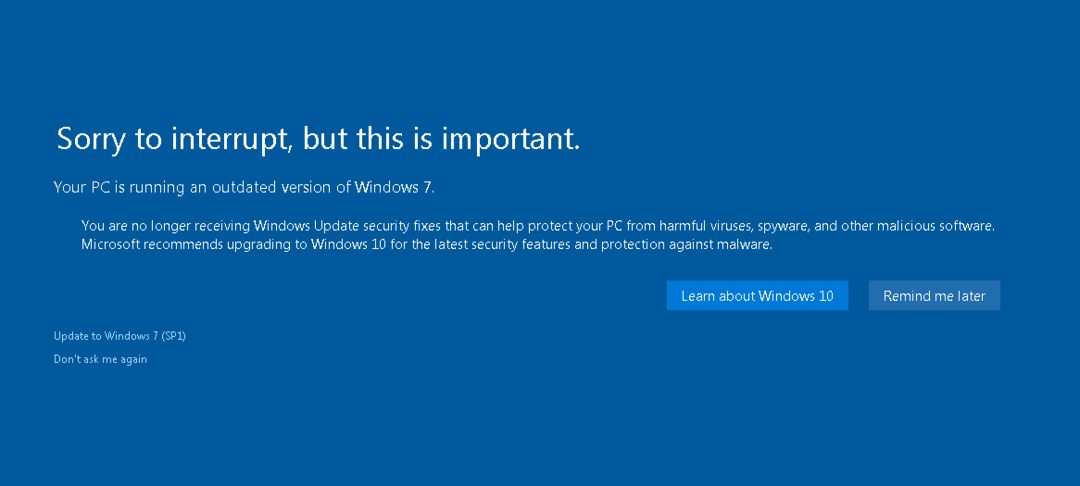

2. Forældet software og svage adgangskoder brugt

Dette er langt en af de nemmeste måder at starte et angreb på. Brug af svage adgangskoder, som alle nemt kan finde ud af, og ikke at opdatere din software, udgør en sikkerhedsrisiko.

Microsoft Windows-operativsystemet er stadig verdens mest udbredte operativsystem til dato. På grund af dets udbredte antal var Zeus i stand til at drage fordel af de brugere, der ikke tager alvorligt associerede risici ved at køre et Windows-system, der ikke længere understøttes.

Hackere udnyttede disse sikkerhedssårbarheder og tog kontrol over pc'er på afstand. Ved at bruge disse teknikker var de i stand til at installere malware på computere, uden at deres ejere vidste om det

3. Phishing-e-mails og legitime websteder kapret

Angribere bruger phishing-e-mails til at narre brugere til at downloade skadelig software. E-mails er normalt forklædt til at komme fra en du kender eller en betroet virksomhed. De indeholder ofte links til websteder, der ligner legitime websteder, såsom din bank.

Når offeret klikker på den vedhæftede fil eller linket, vil deres computer blive inficeret med malware fra en ekstern server. Hackeren ville derefter bruge denne computer som en del af deres botnet til at sende flere phishing-e-mails eller stjæle information fra andres computere.

Hvordan kan jeg forhindre eller fjerne en Zeus Trojan?

Zeus malware er ikke kun en trussel mod dine kreditkort og personlige identitet, men kan også føre til yderligere skade på tværs af forbundne netværk.

På grund af dens rækkevidde og evne til at forgribe sig på intetanende brugere, kan konsekvenserne være alvorlige, hvis en inficeret maskine har adgang til din router eller andre enheder på dit lokale netværk.

Den bedste fremgangsmåde for de fleste pc-brugere er at bruge sund fornuft og følge reglerne for internetsikkerhed. Men problemet er, at så mange brugere ignorerer grundlæggende sikkerhedsprincipper og vedligeholdelsespraksis.

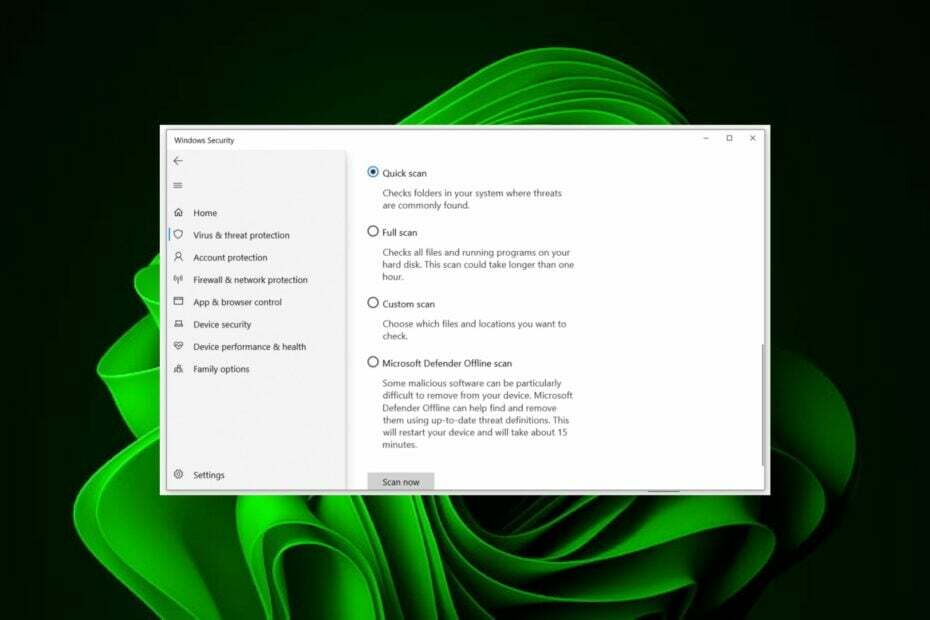

Så hvis du er skødesløs, i det mindste installere omfattende antivirussoftware på din computer. Hvis du allerede har installeret antivirussoftware, skal du sørge for, at den er opdateret. Du kan altid dobbelttjekke, før du åbner vedhæftede filer i e-mails eller websteder, for at sikre maksimal beskyttelse mod virus og trojanske heste.

For en mere proaktiv tilgang til slippe af med Zeus-virussen og andre lignende malware, tjek vores detaljerede artikel.

Ved at vide, hvad du gør nu om Zeus malware, hvilke skridt mod at beskytte din enhed har/vil du tage for at sikre, at du ikke er et offer? Fortæl os det i kommentarfeltet nedenfor.