Hvis du har været væk fra nettet i nogen tid og på en eller anden måde formået at springe over alt det uvejr om WannaCry og Petya ransomware, forberedte vi en kort forklaring om emnet og påbegyndte de største forskelle mellem Petya (undertiden kaldet GoldenEye) og allerede tilbageholdt Ønskery ondsindet software.

I den tid, hvor computere styrer så mange økonomiske, industrielle og sociale aspekter, er det ikke underligt at forvente en cyber kriminel at dukke op som en værdig og skræmmende efterfølger til kapring og bankrøverier, der tidligere skabte kaos gange. Data er lig med penge, og penge er lig med penge, enkelt sagt. En af disse neo-forbrydelser, der er ganske til stede i dag, er ransomware.

Ransomware er en ud af mange cyberforbrydelser. Det rammer kritiske og følsomme offers data og kræver en løsesum, og som en gearing holder dekrypteringsnøglen. Hvis du ikke accepterer vilkårene for en cybertyv, slettes dine data enten permanent eller offentliggøres, afhængigt af hvor hemmeligholdt eller personligt de oplysninger, der er indeholdt i de kaprede filer.

Hvad er den største forskel mellem WannaCry og Petya ransomware?

Nu, som det samme som med dets forgængere, har vi også i ransomware-'virksomheden 'små tricksters, wannabe-hackere og store, veludstyrede og kyndige eksperter. Den første gruppe påtager sig en person (eller en gruppe af personer, hvis du vil), og den anden gruppe bruger en avanceret ondsindet software, da deres mål er virksomheder og højt profilerede ofre. Vi taler om millioner af dollars i det spil af kat og mus. Disse mennesker sjov ikke, det er en reel aftale.

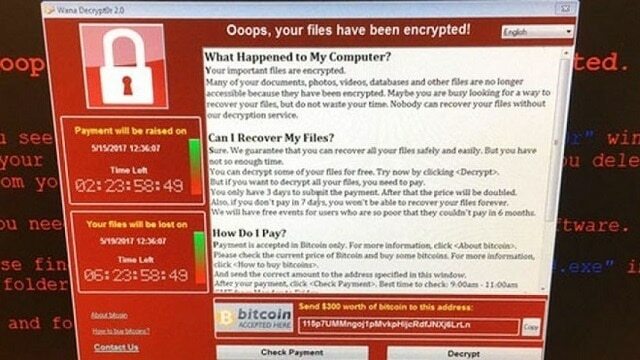

Med kort varsel, for omkring to måneder siden, opstod en global ransomware-begivenhed, senere kendt som WannaCry-krisen. Det ramte mere end et par virksomheder i forskellige lande rundt om i verden, herunder National Healthcare Service i England og telekommunikationsgiganten fra Spanien. Med sundhedspleje handlede det ikke kun om penge, menneskelivet var involveret, hvilket gør det endnu mere latterligt.

Hackere brugte lækket Windows-sårbarhed kaldet EternalBlue, som angiveligt blev brugt af NSA til nogle spøgelsesbesøg i Mellemøsten. Så grundlæggende brugte de en batchfil, MS Office-opdatering eller tredjepartsprograms opdatering til korrupte Windows-drevne computere og krypterer HDD-data med dekrypteringsnøglen, når de udnytter. De bad om 300 $ i bitcoins for at hente de følsomme data på hver enkelt persons pc.

Nu er en af grundene til, at angreb oprindeligt var så vellykkede, at de fleste af de virksomheder eller enkeltpersoner, der var antagoniserede, kørte gamle Windows-versioner, nogle endda Windows XP (det er 2017, gutter!), der ikke er patched med passende sikkerhedsopdateringer. Og antivirus hjælper dig ikke så meget (eller kan det?) når systemfejlen er det kort, som hackere spiller på.

Heldigvis var der også en fejl inden for WannaCrys kode, og den blev slået ned, efter at Microsoft leverede opdateringer en uge senere. Desuden blev det ondsindede program programmeret til at dække et stort område, og i stedet for kun at målrette mod valgte mål oversvømmede det internettet. Det gjorde det svært for dem at spore betalinger. Petya eller GoldenEye er ens, men tilsyneladende bedre organiseret og orkestreret. Det har færre mangler, og dets gerningsmænds mål er mere et velrettet skud end en knap kontrolleret burst.

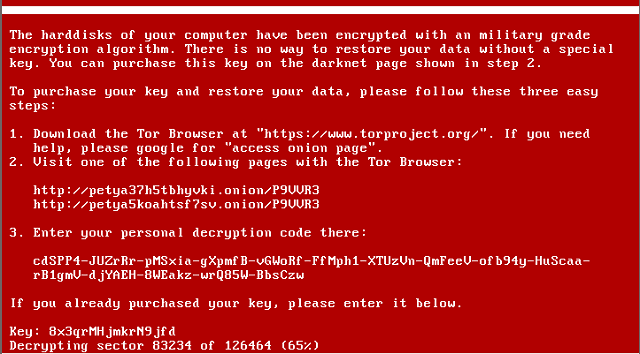

Til dato ramte Petya kun omkring 2.500 mål, og WannaCry ramte i meget kortere tidsrum hundreder af tusinder, før det blev lagt ned. En anden forskel er relateret til betaling af validering. Grimme folk bag WannaCry-angreb var ikke kompetente nok til at udvikle en pålidelig måde at bekræfte betalingerne til deres ofre på. På den måde gik de glip af mange muligheder for at tjene penge. Petya bruger en lille e-mail-udbyder kaldet Posteo til validering. Når de først får e-mailen med bevis for betaling, sender de dekrypteringsnøglen, og det afsluttes proceduren.

Den største forskel er dog selve softwaren. Det angriber på mange forskellige måder, så eksperter i sagen mener, at det er meget sværere at stoppe det. Opdateringer og sikkerhedsrettelser hjælper angiveligt ikke. I det mindste ikke alene. Petya påført malware starter med systemet, det kommer i forskellige versioner, og der er endnu ingen enkel løsning, der skal adressere det.

Desuden vildleder mange virksomheder sig til at tro, at patches eller yderligere sikkerhedsforanstaltninger ikke er det væsentligt, så chancen er, at Petya vil vokse endda, når tiden går, indtil den når verdensomspændende truende niveauer. Dette er kun begyndelsen på en massiv global ransomwarekrise og en test af årvågenhed for store aktører. Det er et godt eksempel på, at sikkerhedsforanstaltninger er et must, og at vi kan forvente, at mange andre cyberkriminelle følger denne rute.

Hvad er din mening om emnet? Glem ikke at fortælle os i kommentarfeltet nedenfor.

RELATEREDE HISTORIER, DU SKAL KONTROLLERE:

- Her er hvorfor Microsoft deaktiverer tredjepartantivirusi Windows 10

- De 10 bedste antivirusprogrammer til browsing

- Her er hvorfor Microsoft deaktiverer antivirus fra tredjepart i Windows 10 Creators Update