TeamsPhisher er populært valg for hackere, når det kommer til phishing-angreb på Microsoft Teams.

- Hvis du får et opkald fra et Teams-medlem uden for din organisation, skal du være så mistænksom som muligt.

- Du skal også være forsigtig, når du læser mærkelige e-mails fra dine 'kolleger'. Og klik ikke på underligt udseende vedhæftede filer.

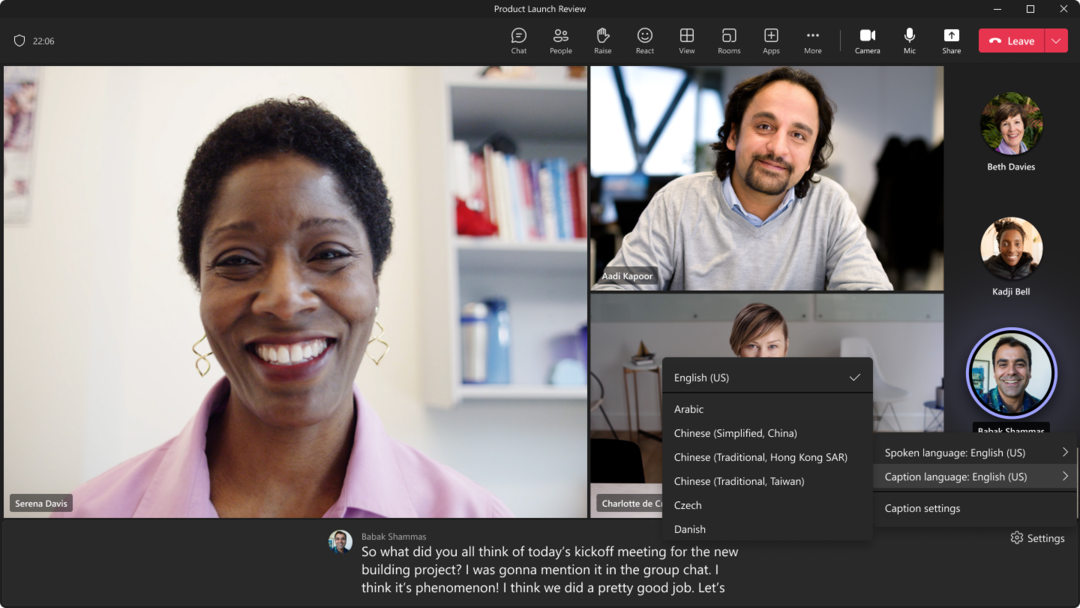

- Microsoft Teams er selvfølgelig et meget nyttigt værktøj, men det er også udsat for mange cyberangreb.

Som du måske allerede ved, er Microsoft Teams ikke kun en af de mest populære apps til arbejde miljøer, men det er også en af de mest målrettede apps til phishing, malware og cyberangreb, i det hele taget.

I 2022 f.eks. over 80 % af Microsoft Teams konti var målet for cyberangreb. 60 % af Microsoft 365-lejere blev hacket med succes i 2022, så det er sikkert at sige, at Microsoft-produkter er sårbare og i fare.

Der er dog måder at beskytte dig selv mod phishing og anden malware, når du bruger Microsoft Teams. Pas på TeamsPhisher-værktøj er en af dem, da dette lille værktøj er et Phyton 3-program, der fuldt ud automatiserer et cyberangreb og er blevet populært at bruge blandt hackere og trusselsaktører.

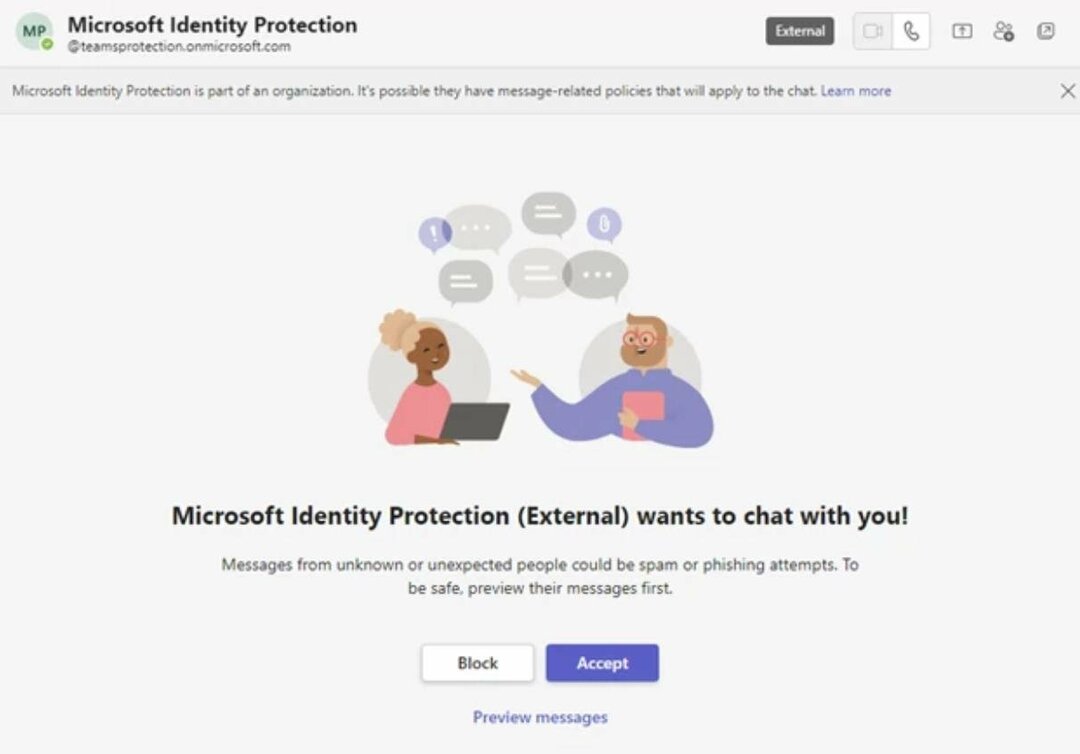

Værktøjet, som har en GihHub-side, hvis du undrer dig over, hvordan det virker, er i stand til at sende phishing-beskeder og vedhæftede filer til Microsoft Teams brugere, der tillader ekstern kommunikation.

Normalt er det ikke muligt for nogen Teams-brugere at sende filer eller vedhæftede filer uden for deres organisation. TeamsPhisher kan dog tilsyneladende omgå denne politik ved at gøre brug af Teams webanmodninger.

Hackere skal have en Microsoft Business-konto (ikke personlig) med en gyldig Teams- og Sharepoint-licens.

Ifølge værktøjets udviklere kan du nemt få en Microsoft Business-konto:

Det betyder, at du skal bruge en AAD-lejer og mindst én bruger med en tilsvarende licens. På udgivelsestidspunktet er der nogle gratis prøvelicenser tilgængelige i AAD-licenscentret, som opfylder kravene til dette værktøj.

Og når du først har det, er der en guide til, hvordan du effektivt hacker nogen.

På den anden side ser tingene dog langt mere formelle ud, hvilket skaber en følelse af autoritet, der er nødvendig for, at brugerne rent faktisk falder i phishing-fælden.

Sådan kan du genkende et phishing-angreb udført ved hjælp af TeamsPhisher-værktøjet.

Og værktøjet bruges også til at sende komplekse og overbevisende e-mails til erhvervsbrugere. Disse e-mails har normalt en vedhæftet fil, der kan klikkes på. Når du gør det, er din konto kompromitteret.

Så du bør ikke svare til nogen, der ikke er i din organisation. Se først deres beskeder, og tal derefter med dine it-chefer eller sikkerhedschefer om det.

Så bør du også være opmærksom på mistanke om e-mails, der ser ud til at komme fra dine kolleger. Hold øje med enhver mærkelig vedhæftet fil, det er det første tegn på, at noget ikke er rigtigt.

TeamsPhisher er blevet et ganske populært phishing-værktøj, når det kommer til at hacke Teams-konti, og mange hackere har prøvet det og vil stadig prøve det fra nu af.

Men i det mindste vil du vide, hvordan du genkender disse angreb og beskytter dig selv i overensstemmelse hermed.