Microsoft udsendte for nylig en sikkerhedsrådgivning (ADV180028) advarsel til brugere af selvkrypterede solid state-drev (SSD'er), der bruger Bitlocker krypteringssystemer.

Denne sikkerhedsrådgivning kom efter at to sikkerhedsforskere fra Holland, Carlo Meijer og Bernard van Gastel, udsendte et udkast til papir, der skitserede sårbarheder, de opdagede. Her er det abstrakte opsummerer problemet:

Vi har analyseret hardwarekryptering af flere SSD'er ved reverse engineering af deres firmware. I teorien svarer sikkerhedsgarantierne ved hardwarekryptering til eller bedre end softwareimplementeringer. I virkeligheden fandt vi ud af, at mange hardwareimplementeringer har kritiske sikkerhedssvagheder for mange modeller, der giver mulighed for fuldstændig gendannelse af dataene uden kendskab til nogen hemmelighed.

Hvis du har set papiret, kan du læse om alle de forskellige sårbarheder. Jeg vil koncentrere mig om de to vigtigste.

SSD hardware kryptering sikkerhed

Microsoft vidste, at der var et problem med SSD'er. Så i tilfælde af selvkrypterede SSD'er ville Bitlocker tillade

kryptering bruges af SSD'erne til at overtage. Desværre løste dette ikke problemet for Microsoft. Mere fra Meijer og van Gastel:BitLocker, krypteringssoftwaren, der er indbygget i Microsoft Windows, vil udelukkende stole på hardwarekryptering, hvis SSD reklamerer for understøttet. For disse drev er data, der er beskyttet af BitLocker, også kompromitteret.

Sårbarheden betyder, at enhver angriber, der kan læse SEDs-brugervejledningen, kan få adgang til hovedadgangskode. Ved at få adgang til hovedadgangskoden kan angribere omgå den brugergenererede adgangskode og få adgang til dataene.

- RELATEREDE: 4 bedste krypterede fildelingssoftware til Windows 10

Fix sårbarheder med hovedadgangskode

I virkeligheden synes denne sårbarhed at være ret let at rette. For det første kan brugeren indstille sin egen hovedadgangskode, der erstatter den, der genereres af SED-leverandøren. Denne brugergenererede adgangskode ville ikke være tilgængelig for en hacker.

Den anden mulighed ser ud til at være at indstille kapaciteten til hovedadgangskoden til 'maksimum' og dermed deaktivere hovedadgangskoden helt.

Selvfølgelig kommer sikkerhedsrådgivningen ud fra den antagelse, at den gennemsnitlige bruger mener, at en SED ville være sikker over for angribere, så hvorfor skulle nogen gøre en af disse ting.

Brugeradgangskoder og diskkrypteringsnøgler

En anden sårbarhed er, at der ikke er nogen kryptografisk binding mellem brugeradgangskoden og diskkrypteringsnøglen (DEK), der bruges til at kryptere adgangskoden.

Med andre ord, nogen kunne se inde i SED-chippen for at finde værdierne for DEK og derefter bruge disse værdier til at stjæle de lokale data. I dette tilfælde vil angriberen ikke kræve brugeradgangskoden for at få adgang til dataene.

Der er andre sårbarheder, men efter bly fra stort set alle andre vil jeg bare give dig linket til udkast til papir, og du kan læse om dem alle der.

- RELATEREDE: 6 af de største SSD-harddiske at købe i 2018

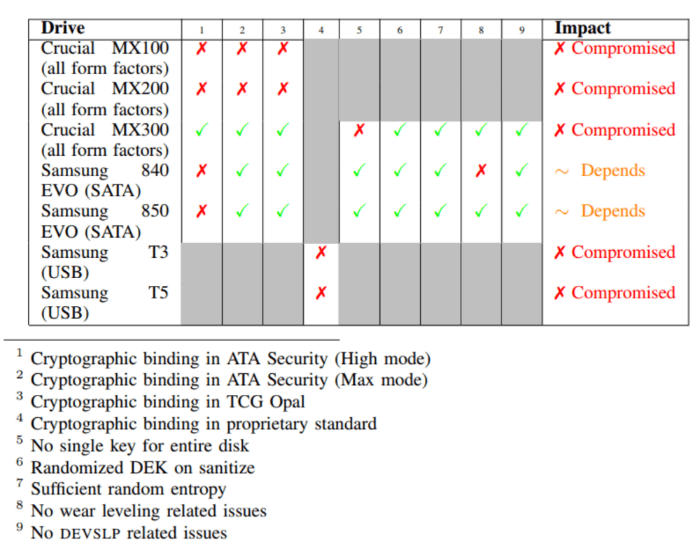

Ikke alle SSD'er påvirkes muligvis

Jeg vil dog gerne påpege to ting. For det første testede Meijer og van Gastel kun en brøkdel af alle SSD'er. Foretag din SSD-undersøgelse, og se om den kan have et problem. Her er SSD'erne, som de to forskere testede:

Angribere har brug for lokal adgang

Bemærk også, at dette kræver lokal adgang til SSD, da angribere skal have adgang til og manipulere firmwaren. Dette betyder, at din SSD og de data, den har, teoretisk er sikre.

Når det er sagt, mener jeg ikke, at denne situation skal behandles let. Jeg overlader det sidste ord til Meijer og van Gastel,

Denne [rapport] udfordrer opfattelsen af, at hardwarekryptering foretrækkes frem for softwarekryptering. Vi konkluderer, at man ikke kun skal stole på hardwarekryptering, der tilbydes af SSD'er.

Kloge ord.

Har du opdaget en unoteret SSD, der har det samme sikkerhedsproblem? Lad os vide i kommentarerne nedenfor.

RELATEREDE INDLÆG FOR AT KONTROLLERE:

- 5 antivirus med den højeste detektionsfrekvens til nab sneaky malware

- End-to-end-kryptering er nu tilgængelig for Outlook.com-brugere

- 5+ bedste sikkerhedssoftware til krypto-handel for at sikre din tegnebog

![Adgangskoden kunne ikke låse op for lydstyrke C [TECHNICIAN FIX]](/f/24dcfc8b078d2177b477ef5500928319.jpg?width=300&height=460)