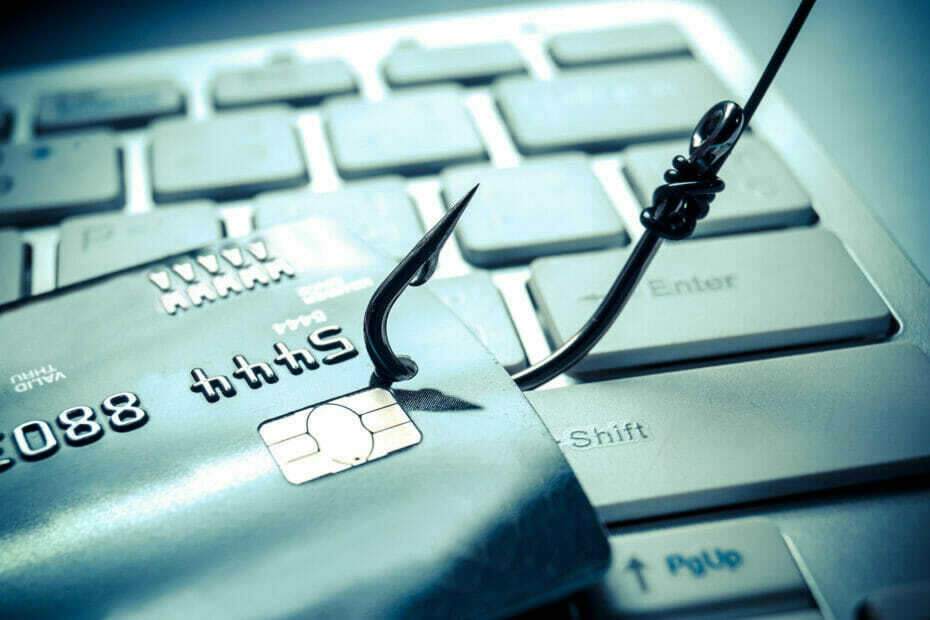

- En ny phishing kampagne forsøger at stjæle Office 365Log pålegitimationsoplysninger ved at prøve at overbevise brugere at acceptere et nyt Betingelser for brug og Fortrolighedspolitik.

- Angriberen bruger Google Annoncetjenester til omdirigering brugere så denne person eller organisation betalte sandsynligvis for at have URL gå gennem en autoriseret kilde.

- En måde at holde sig ude af problemer er at holde dig informeret. Læs mere om dette i vores Sikkerhedsafsnit.

- Har du læst de seneste nyheder fra det digitale univers? Gå gennem vores Nyheder Hub for at holde dig opdateret.

Det var ikke et kedeligt øjeblik for angribere og svindlere lokke Office 365-brugere.

Nogle phishing-kampagner bruger advarselsmeddelelser om fornyelse, andre prøver endda brug voicemails fra Office 365 for at stjæle dine data.

De selv brug kalenderinvitationer for at bryde de stadig mere hjemmefra brugerkonti.

Det nyeste trussel kommer fra en phishing-kampagne, der forsøger at stjæle Office 365 loginoplysninger ved at prøve at overbevise brugerne om at acceptere nye brugsbetingelser og fortrolighedspolitik.

Phishing-kampagnen er målrettet sikre e-mail-gateways (SEG'er)

Cofense Phishing Defense Center (PDC) forskere, derfik øje på denne kampagne beskriver modus operandi for phishing-truslen:

Ved første øjekast vil brugeren se Denne meddelelse blev sendt med stor betydning. Igen indeholder fra-adressen ordet sikkerhed, og emnet taler om en Seneste politikændring, hvilket skaber hastende karakter for at klikke og håndtere sagen med det samme.

E-mail-organet taler om at acceptere det nyopdaterede Betingelser for brug og fortrolighedspolitik. Det bemærker også, hvordan denne nye politik vil påvirke personlige data og afbryde alle aktive tjenester på brugerens konto. Nysgerrige brugere vil sandsynligvis ønske det Lær mere.

Angriberen bruger Google Ad Services til at omdirigere brugere, så denne person eller organisation sandsynligvis har betalt for at få URL'en til at gå gennem en autoriseret kilde.

Ifølge Cofense omgår dette sikre e-mail-gateways og udsætter brugere for phishen.

Hvis du klikker på en af de viste knapper, omdirigeres du til en duplikat af den virkelige Microsoft-side.

På denne side vil du se en pop op af fortrolighedspolitikken (taget fra Microsofts websted) og nogle logoer, der synes at være legitime.

Det næste trin er at blive omdirigeret igen til en falsk Microsoft-login-side. Det er overflødigt at sige, at hvis du udfylder legitimationsoplysningerne, vil du give dem til phishing-angriberen.

Intet sætter et rødt flag, da den næste besked på skærmen sikrer dig, at du har opdateret vilkårene, og denne gang omdirigeres du til den legitime Microsoft-side, deres serviceaftale.

Hvordan forbliver jeg sikker? Vær helt sikker, når du klikker på uopfordrede e-mails og links.

Har du været offer for denne phishing-fidus? Fortæl os alt om det i kommentarfeltet nedenfor.