Et team af sikkerhedsforskere hos Glass Wall Solutions udgav for nylig en ny rapport om trusselanalyse. Rapporten fremhæver det faktum, at omkring 85% af CVE-malware kom fra kendte kilder i løbet af 1. kvartal 2019.

Windows 10 har en dårlig historie for så vidt angår bugs. Visse sårbarheder er en iboende del af hver nye opdatering.

Det er dog overraskende at høre, at hackere nu udnytter de sårbarheder, der er rettet af Microsoft.

Hackere distribuerer gammel malware i ny emballage

Denne situation rejser nogle vigtige sikkerhedsproblemer. Angribere bruger nu gammel malware til at starte helt nye angreb på dine systemer.

Angriberne er godt klar over, at mange store virksomheder og organisationer stadig bruger forældede platforme som Windows 8, 7 og Windows XP.

Disse organisationer har deres egne grunde til at bruge disse ældre systemer i det operationelle miljø. Forskerne påpegede, at omkring 37% af systemerne er bruger stadig Windows 7 OS.

Desuden er antallet af Windows 8-, 8.1- og Windows XP-brugere henholdsvis 2,1%, 7% og 2,3%.

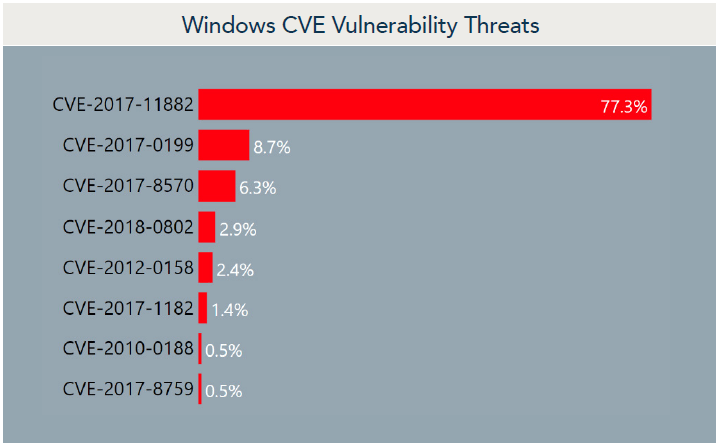

Denne situation gør de respektive pc'er til et let mål. Windows CVE-sårbarhedstendenser viser, at CVE-2017-11882 er meget populær blandt cyberkriminelle.

CVE-2017-11882 er grundlæggende en sårbarhed i Equation Editor-komponenten i Microsoft Office-softwaren.

Alle kan drage fordel af denne sårbarhed for at få privilegierne til en lokal bruger for at køre malware-programmer.

Desuden brugte angribere Office-dokumenter til at målrette mod Windows-systemer. Filtypetendenser viser, at angribere brugte 65% Word-filer, 25% Excel-filer og 1% PDF-filer til at sprede malware.

Derfor angiver disse tal tydeligt, at sikkerhedsleverandører undlod at beskytte brugercomputere mod kendte trusler.

Vi kan tydeligt se, at angribere nu er et skridt foran spillet. De distribuerer bare gammel malware i ny emballage.

Angribere er kloge nok til at ændre deres taktik og teknikker.

Ondsindede skuespillere målrettede Microsoft i 2017, og historien gentager sig nu. Kan du huske WannaCry-episoden?

Microsoft har virkelig brug for at tage kontrol over situationen, før det er for sent.

RELATEREDE VARER, DU SKAL KONTROLLERE:

- 1M Windows-pc'er er stadig sårbare over for BlueKeep-malwareangreb

- Microsoft Azure er utilsigtet vært for malware-sider

- 5 bedste malware-tracker-kort for at se sikkerhedsangreb ske i realtid