Vidste du, at SentinelLabs havde opdaget en del sikkerhedsfejl i Microsoft Azures Defender for IoT sidste år?

Faktisk, og desuden, blev nogle få af disse sårbarheder faktisk vurderet som kritiske, hvad angår sværhedsgrad og indvirkning på sikkerheden.

Den Redmond-baserede teknologigigant udstedte patches til alle fejlene, men Azure Defender til IoT-brugere skal handle med det samme.

Der er endnu ikke fundet beviser for udnyttelser i naturen

De ovennævnte fejl, som blev opdaget af sikkerhedsforskerne hos SentinelLabs, kan tillade angribere at fjernkompromittere enheder beskyttet af Microsoft Azure Defender til IoT.

Udnyttelser baseret på disse sårbarheder udnytter visse svagheder i Azures adgangskodegendannelsesmekanisme.

SentinelLabs sikkerhedseksperter hævder også, at de proaktivt rapporterede sikkerhedssårbarhederne til Microsoft i juni 2021.

Sårbarhederne spores som CVE-2021-42310, CVE-2021-42312, CVE-2021-37222, CVE-2021-42313 og CVE-2021-42311 og er markeret som Kritiske, nogle med CVSS-score på 10,0.

Når det er sagt, har holdet endnu ikke opdaget beviser for misbrug i naturen, hvis du ledte efter sølvet midt i alt kaosset.

På trods af, at sikkerhedsfejlene i Microsoft Azure Defender for IoT er over otte måneder gamle, har der ikke været registrerede angreb, der var baseret på fejlene.

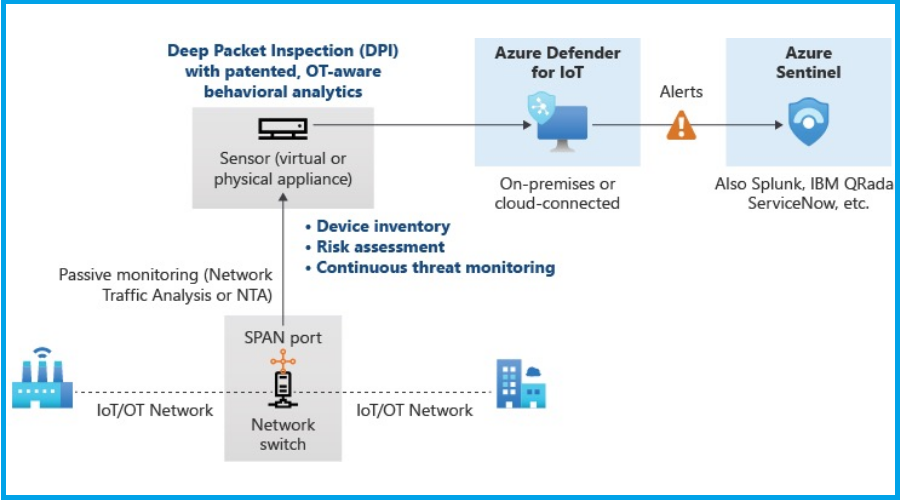

Det er også vigtigt at huske på, at disse sårbarheder, som SentinelLabs opdagede, påvirker både cloud- og lokale kunder.

Og selvom der ikke er beviser for i de vilde bedrifter, kan et vellykket angreb føre til fuld netværkskompromis.

Hvorfor spørger du? Nå, primært fordi Azure Defender til IoT er konfigureret til at have et TAP (Terminal Access Point) på netværkstrafikken.

Det siger sig selv, at når først angribere har ubegrænset adgang, kan de udføre ethvert angreb eller stjæle følsomme oplysninger.

Hvad er din holdning til hele denne situation? Del dine tanker med os i kommentarfeltet nedenfor.