- Bange for ondsindede tredjeparter vil bruge GitHub til at få deres software ind på din pc?

- Microsoft arbejder på et scenarie, hvor alt dette kan forhindres i fremtiden.

- Redmond-giganten meddelte, at GitHub snart vil modtage bedre overvågning.

- Dette vil give funktioner såsom oprettelse eller sletning af nye depoter osv.

Det er sikkert at sige, at næsten alle af os ved, hvad GitHub er og sandsynligvis har brugt det mindst én gang i vores liv.

Nu er den meget brugte kode-hosting-platform ved at modtage forbedret sikkerhed og kontinuerlig trusselsovervågning fra Microsoft Sentinel.

Redmond-gigantens repository modtager dybere integration med Microsofts Security Information and Event Management (SIEM) platform.

Det er meget vigtigt at spore de forskellige aktiviteter i virksomhedens GitHub-depot, at identificere mistænkelige hændelser og at have evnen til at undersøge uregelmæssigheder i miljøet.

GitHub bliver et mere sikkert sted takket være Sentinel

Ja, dette nye initiativ tillader faktisk Microsoft Sentinel at indtage GitHub-revisionslogfiler, hvilket giver funktioner som f.eks. som sporing af hændelser, herunder oprettelse eller sletning af nye depoter, og tæller for antallet af lager kloner.

Sporing af de forskellige aktiviteter i virksomhedens GitHub-lager er af afgørende betydning, i for at identificere mistænkelige hændelser, og for at have mulighed for at undersøge anomalier i miljø.

Sentinels kundebase voksede med 70% inden for et enkelt år, og det har i øjeblikket omkring 15.000 kunder, ifølge Satya Nadella.

Virksomhedens online-sikkerhedsarm vokser hurtigt, og Nadella tilføjede, at det har formået at tjene mere end 15 milliarder dollars i de seneste 12 måneder.

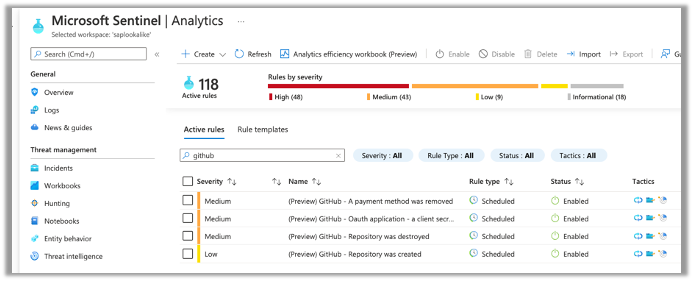

I blogindlægget præsenterede Microsoft også fire forskellige analyseregler:

- Repository blev oprettet – denne advarsel udløses, hver gang der oprettes et lager i GitHub-miljøet, der er forbundet til Microsoft Sentinel-arbejdsområdet. Ud over lagernavnet får vi den aktør, der har oprettet dette lager, så der er mulighed for at spore lagrene, og hvem der opretter dem.

- Depot blev ødelagt – denne advarsel udløses hver gang et lager bliver ødelagt i GitHub-miljøet. Det er afgørende at spore de lagre, der bliver ødelagt, for at verificere, at de brugere, der ødelægger depoter, har de korrekte tilladelser, og at disse handlinger ikke er en del af en ondsindet aktivitet.

- En betalingsmetode blev fjernet – denne advarsel er kritisk at vide om og udløses hver gang der er en handling med betalingsmetoden konfigureret til GitHub-lageret. Det er vigtigt at vide, hvornår betalingsmetoden er fjernet for at validere, hvem der udførte handlingen, og at du er opmærksom på problemet.

- OAuth-applikation – denne advarsel udløses hver gang en klienthemmelighed blev fjernet, hvilket er en anden højprioritet advarsel, som du bør være opmærksom på. Hvis en hemmelighed ved et uheld bliver afsløret, vil du gerne sikre dig, at den gamle hemmelighed kan fjernes.

Dette sikkerhedsstrategiske skridt kommer på baggrund af voksende bekymringer om applikationssikkerhed og udbredelsen af usikre softwareforsyningskæder.

Højprofilerede hændelser har inkluderet SolarWinds og Kaseya brud, mens overordnede angreb, der involverer softwareforsyningskæder steget med mere end 300% i 2021, rapporterede Aqua Security.

Open source-sårbarheder såsom de udbredte fejl i Apache Log4j-logningsbiblioteket og Linux polkit-programmet har understreget problemet.

For nylig annoncerede The Open Source Security Foundation et nyt projekt designet til at sikre softwareforsyningskæden, støttet af $5 millioner fra Microsoft og Google.

Hvad er din holdning til hele denne situation? Del dine tanker med os i kommentarfeltet nedenfor.