- Microsoft advarer sine brugere om endnu en farlig udnyttet sårbarhed.

- Ved brug af CVE-2021-42287 og CVE-2021-42278, kan angribere bryde dit system.

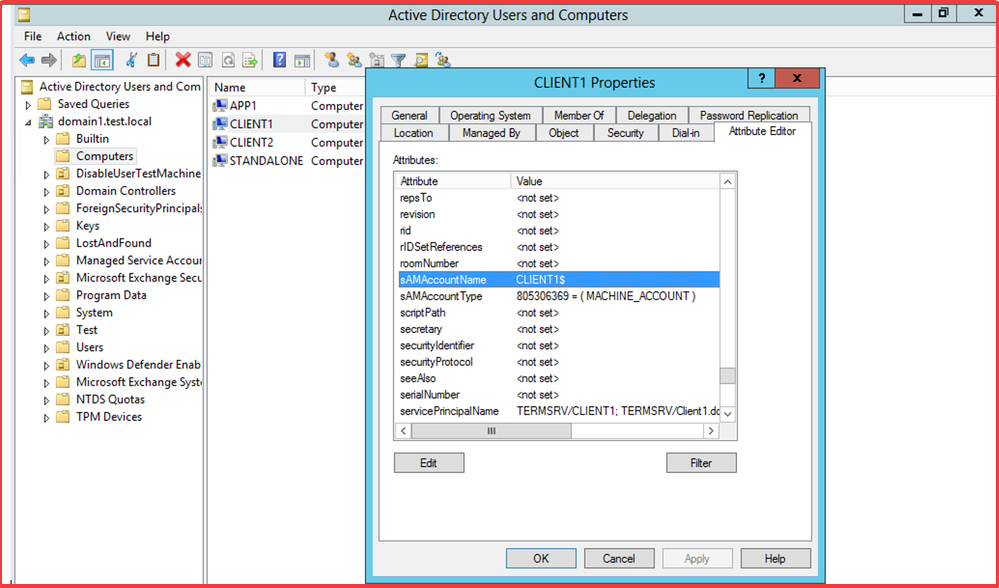

- Ondsindede tredjeparter for nemt at få domæneadministratorrettigheder i Active Directory.

- Teknikgiganten råder os nu alle til at opdatere til de tilgængelige sikre versioner.

Du vil måske vide, at den Redmond-baserede teknologivirksomhed har udsendt en vejledning om nogle sårbarheder, som den allerede har rettet, men som nu bliver udnyttet på konfigurationer, der ikke har blevet opdateret endnu.

For lidt over en uge siden, den 12. december, blev et proof-of-concept-værktøj, der udnytter disse sårbarheder, offentliggjort.

Microsoft opfordrer brugerne til at reparere disse sårbarheder

Som I alle husker, udgav Microsoft under sikkerhedsopdateringscyklussen i november en patch til to nye sårbarheder, CVE-2021-42287 og CVE-2021-42278.

Begge disse sårbarheder beskrives som en En sårbarhed i forbindelse med eskalering af privilegier for Windows Active Directory-domænetjeneste.

Disse udnyttelser tillader faktisk ondsindede tredjeparter nemt at få domæneadministratorrettigheder i Active Directory, efter at de kompromitterer en almindelig brugerkonto.

Redmond embedsmænd udgav tre patches til øjeblikkelig implementering på domænecontrollere, som følger:

- KB5008102—Active Directory Security Accounts Manager hærdningsændringer (CVE-2021-42278)

- KB5008380—Autentificeringsopdateringer (CVE-2021-42287)

- KB5008602(OS Build 17763.2305) Ude af båndet

Men selvom de ovennævnte patches faktisk har været tilgængelige i nogen tid nu, er problemet at et proof-of-concept-værktøj, der udnytter disse sårbarheder, først blev offentliggjort i december 12.

Microsofts forskningsteam reagerede hurtigt og udgivet en forespørgsel som kan bruges til at identificere mistænkelig adfærd, der udnytter disse sårbarheder.

Denne forespørgsel kan hjælpe med at opdage unormale enhedsnavneændringer (hvilket bør ske sjældent til at begynde med) og sammenligne dem med en liste over domænecontrollere i dit miljø.

Sørg for, at du omhyggeligt tjekker alle detaljerne ud, hvis du har mistanke om, at du også er et offer for de førnævnte situationer.

Og vigtigst af alt, opdater til de sikre versioner, som Microsoft leverede, for at sikre, at du er et skridt foran eventuelle potentielle trusler.

Har du mistanke om, at trusselsaktører har udnyttet dit system? Del din mening med os i kommentarfeltet nedenfor.