- En kritisk Windows -sårbarhed, der blev opdaget for nogle dage siden, har brugere til at kryptere for at muliggøre ekstra sikkerhedsforanstaltninger.

- Det startede, da en forsker lagde mærke til, hvad han mente var en kodende regression i en betaversion af det kommende Windows 11.

- Tilsyneladende er indholdet af sikkerhedskonto manager (SAM), kunne læses af brugere med begrænsede systemrettigheder.

- Det her sårbarhed påvirker også alle Windows 10 -versioner, der er udgivet i de sidste 2,5 år, ifølge eksperter.

Vi her i Windows Report understreger altid vigtigheden af at forblive beskyttet, mens du er forbundet til internettet, da cybertrusler vokser og er til stede i dag.

Undladelse af at gøre det kan resultere i lækager af fortrolige og værdifulde data, der kan have alvorlige konsekvenser for enkeltpersoner såvel som for virksomheder.

Tirsdag var alle chokerede over at lære om to nye sårbarheder, den ene i Windows og den anden i Linux, der kan give hackere mulighed for at omgå OS -sikkerhedsrestriktioner og få adgang til følsomme ressourcer.

Ny sårbarhed i Windows 11 kan føre til alvorlige overtrædelser

Denne kritiske Windows -sårbarhed blev opdaget ved et uheld for et par dage siden, da en forsker lagde mærke til, hvad han mente var en kodende regression i en betaversion af den kommende Windows 11.

Han fandt også ud af, at indholdet af sikkerhedskonto manager (SAM), som er databasen, der gemmer brugerkonti og sikkerhedsbeskrivelser for brugere på den lokale computer, kan læses af brugere med begrænsede systemrettigheder.

yarh- af en eller anden grund på win11 er SAM-filen nu LÆS for brugere.

Så hvis du har skyggevolumener aktiveret, kan du læse samfilen sådan:Jeg kender ikke problemets fulde omfang endnu, men jeg tror, det er for mange til ikke at være et problem. pic.twitter.com/kl8gQ1FjFt

- Jonas L (@jonasLyk) 19. juli 2021

For at give dig en bedre forståelse ved vi alle, at efterhånden som operativsystemer og applikationer bliver sværere at bryde ind i, kræver vellykkede angreb to eller flere sårbarheder for at blive udnyttet.

For at være lidt mere præcis vil en af sårbarhederne give ondsindede tredjeparter adgang til lavprivilegerede OS-ressourcer, hvor kode kan udføres eller private data kan læses.

Den anden sårbarhed tager processen til et helt nyt niveau og giver adgang til systemressourcer forbeholdt lagring af adgangskoder eller andre følsomme operationer.

SeriousSAM -sårbarhed påvirker alle Windows 10 -versioner, der er udgivet i de sidste 2,5 år

-CVE-2021-36934 kan bruges til at få administratoradgang til Windows 10 v1809-versioner og senere

-Ingen patches tilgængelige endnu

-PoC og nogle logningstip tilgængeligehttps://t.co/x7rXAyByqypic.twitter.com/EEtvRBLbU3- Catalin Cimpanu (@campuscodi) 21. juli 2021

Hvordan præcist tillader dette problem, at angribere infiltrerer vores systemer?

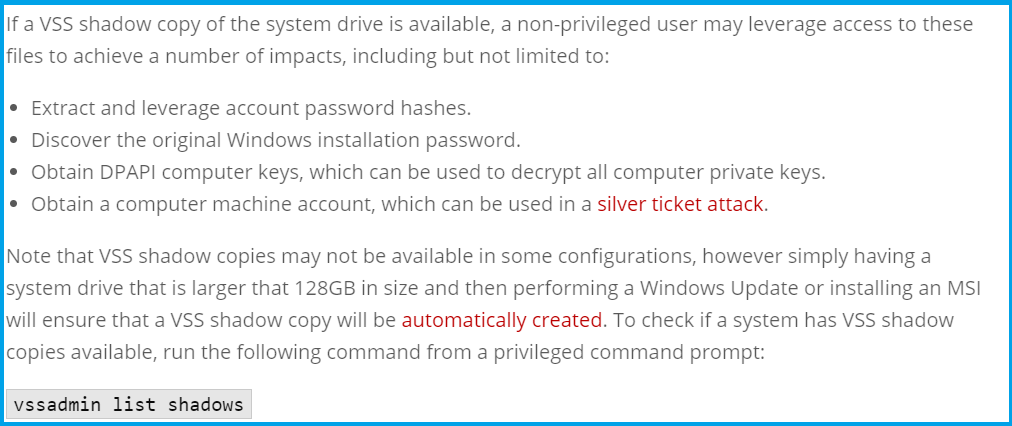

Ovennævnte problem gjorde det muligt for tredjeparter at udtrække kryptografisk beskyttede adgangskodedata.

De kunne også opdage den adgangskode, vi brugte til at installere Windows, få fingrene i computernøglerne til Windows databeskyttelses -API, som kan bruges til at dekryptere private krypteringsnøgler.

En anden handling, som cyberangrebere kan udføre, mens de udforsker denne sårbarhed, er oprettelse af konti på den målrettede enhed.

Som du kan forestille dig, er resultatet, at den lokale bruger kan hæve privilegier helt til System, det højeste niveau i Windows.

Q: hvad kan du gøre, når du har #mimikatzSome & nogle Læseadgang på Windows -systemfiler som SYSTEM, SAM og SECURITY?

A: Lokal privilegium -eskalering 🥳

tak skal du have @jonasLyk til dette Læseadgang på standard Windows😘 pic.twitter.com/6Y8kGmdCsp

- 🥝 Benjamin Delpy (@gentilkiwi) 20. juli 2021

Dette er nu en ny sårbarhed og var til stede selv på Windows 10

Brugere, der lagde mærke til disse indlæg og reagerede, påpegede også, at denne adfærd ikke var en regression, der blev indført i Windows 11, som man oprindeligt troede.

Angiveligt var den samme sårbarhed, der har Windows 11 -brugere på kanten af deres sæder, til stede selv i den nyeste version af Windows 10.

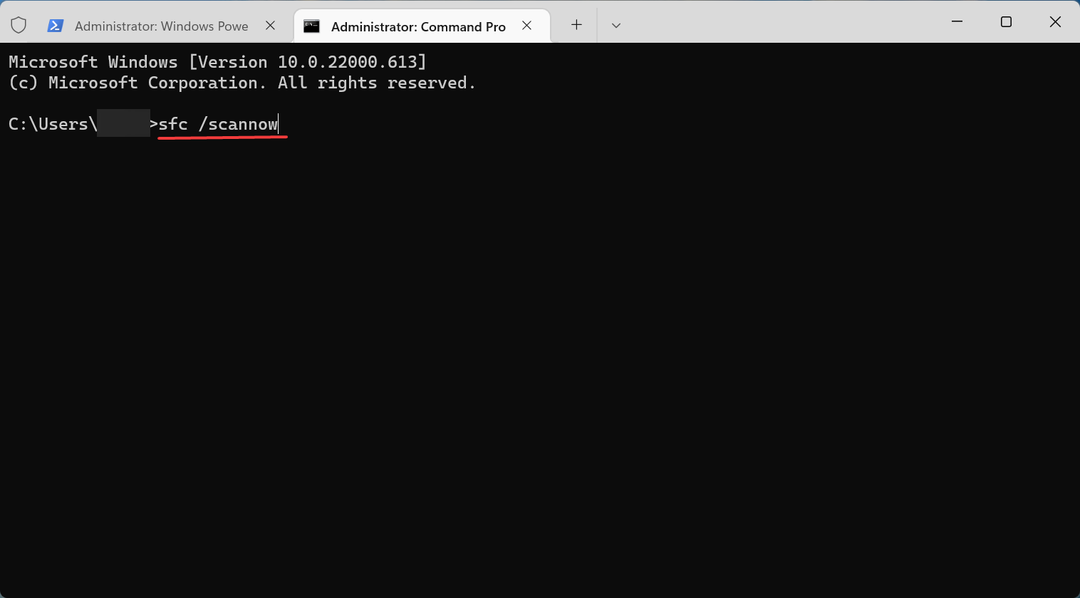

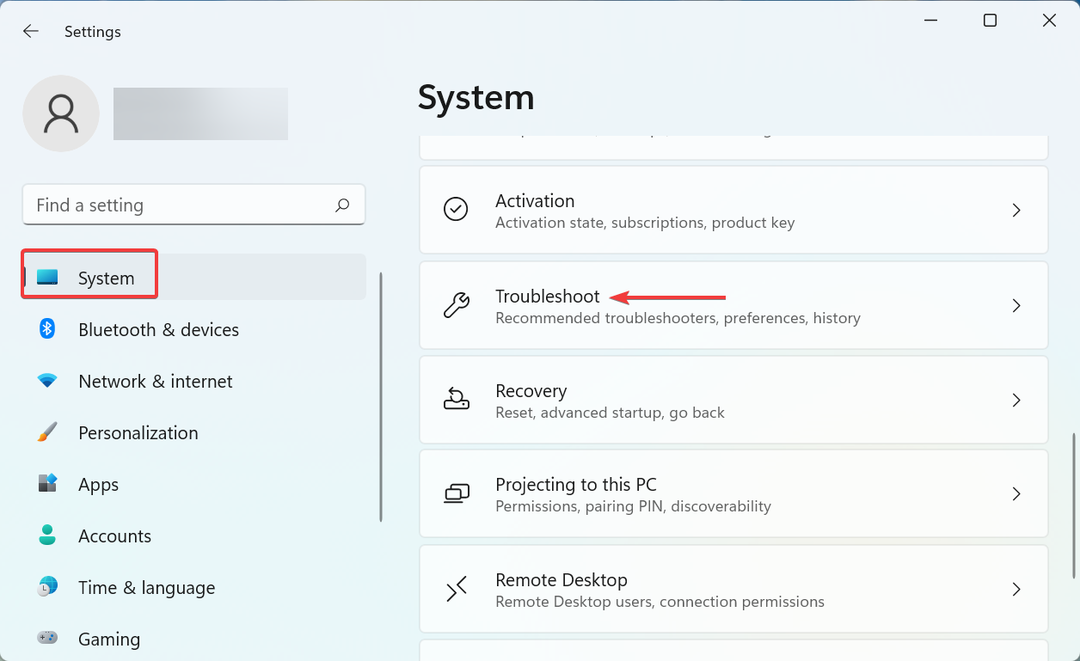

Således er det amerikanske computerberedskabsteam oplyst at dette problem manifesterer sig, når Volume Shadow Copy Service, Windows -funktionen, der tillader OS eller applikationer til at tage snapshots af en hel disk uden at låse filsystemet, vendes på.

Hvad der er endnu værre, er, at der i øjeblikket ikke er nogen patch tilgængelig, så der er ingen måde at fortælle, hvornår dette problem faktisk vil blive løst.

Microsoft -virksomhedens embedsmænd undersøger sårbarheden og vil tage handling efter behov. Sårbarheden spores som CVE-2021-36934, som Microsoft sagde, at bedrifter i naturen er mere sandsynlige.

Jeg skrev om #HiveNightmare aka #SeriousSAM (bebrejde @cyb3rops for den ene), en upatchet Windows 10-sårbarhed, der giver enhver ikke-administratorbruger adgang til hele systemregistret, herunder følsomme områder.

Frygtelig dårligt kodet PoC inkluderet.

https://t.co/PX1fOGpzbf- Kevin Beaumont (@GossiTheDog) 20. juli 2021

Tager du ekstra forholdsregler for at undgå at blive offer for cyberangreb? Del dine tanker med os i kommentarfeltet herunder.