- Hvis en enhed er inficeret med REvil ransomware, sikrer automatisk login til fejlsikret tilstand ved genstart.

- Med de seneste ændringer, der er implementeret i den ondsindede kode, er der ikke behov for handling fra brugeren.

- Den bedste beskyttelse mod denne type ransomware-angreb forbliver et pålideligt antivirusprogram.

- Rapporter viser, at de fleste antivirusværktøjer kan opdage REvil ransomware-angreb, selv efter ændringerne.

Seneste sikkerhedsundersøgelser afslørede, at REvil / Sodinokibi ransomware har forbedret sin angrebstaktik for at sikre adgang til ofrenes operativsystemer.

De anvendte ændringer ændrer brugerens adgangskode til systemlogin og tvinger kun et system-genstart for at tillade malware at kryptere filerne. Både ældre og nyere Windows-operativsystemer kan blive påvirket.

Resultaterne af disse blev offentliggjort af forsker R3MRUN på hans Twitter-konto.

Hvordan fungerer REvil ransomware for at tvinge login i Safe Mode?

Før ændringen ville ransomware have brugt et -smode kommandolinjeargument til at genstarte enheden til

Sikker tilstand, men det havde brug for brugeren til manuelt at få adgang til dette miljø.Dette er en luskende og ny cyberattack-metode, i betragtning af at Safe Mode formodes at være... sikker og anbefales endda som et sikkert miljø til rengøring af malware i tilfælde af systemkorruption.

Mere, mens processer ikke er afbrudt i fejlsikret tilstand sikkerhedssoftware eller servere.

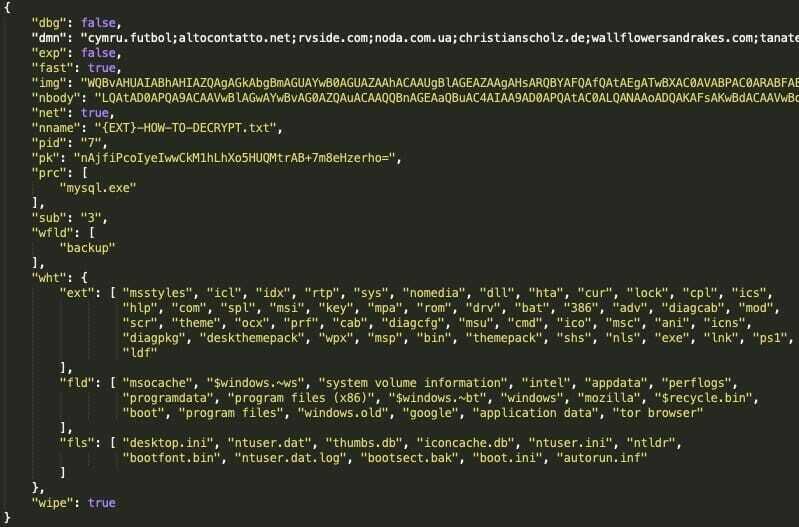

For at undgå mistanke er ransomware-koden let blevet ændret. Nu ved hjælp af argumentet -smode ændrer ransomware også brugerens adgangskode til DTrump4evervises meddelelserne.

Derfor ændrede den ondsindede fil nogle registreringsdatabaseindgange, og Windows genstarter automatisk med de nye legitimationsoplysninger.

Den anvendte kode menes at være følgende:

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

AutoAdminLogon = 1

Standardbrugernavn = [konto_navn]

DefaultPassword = DTrump4ever

Forskeren påpegede også to VirusTotal-kilder med og uden den modificerede prøve af angrebet. Den sikreste måde at beskytte dit system mod et sådant forsøg er fortsat et pålideligt antivirusprogram.

⇒ Få ESET Internet Security

ESET var et af de 70 sikkerhedsværktøjer, der blev testet for at opdage REvil ransomware (modificeret eller ej); 59 løsninger opdagede det.

Så sørg for at installere en pålidelig antivirus og aktiver realtidsbeskyttelse af dit system. Som altid anbefaler vi også, at du undgår mistænkelige online-websteder eller kilder.