Tidsbesparende software- og hardwareekspertise, der hjælper 200 millioner brugere årligt. Vejleder dig med vejledning, nyheder og tip til at opgradere dit tekniske liv.

AVG Business Security

AVG leverer en top-vurderet datalogindkendelsesløsning, der er designet til virksomheder, der dækker hvert eneste af dine beskyttelsesbehov fra øjeblikkelige e-mail-alarmer til fjernadministratorværktøjer.

Når vi taler om fjernadministration, kan du installere, opdatere og konfigurere AVG på tværs af dine pc-enheder overalt og drage fordel af realtidsovervågning og meddelelser om trusler.

Lad os hurtigt se på dens nøglefunktioner:

- Cloud Management Console (hurtig implementering på flere endepunkter, administrer politikker, overvåg trusler, planlæg opdateringer og beskyt enheder og netværk fra en enkelt placering)

- File, Email, Behavior and Web Shield (multi-tiered beskyttelse mod malware, vira, spam, skadelige downloads og farlige websteder)

- Link Scanner og integreret firewall (for at filtrere netværkstrafik og forhindre mistænkelige forbindelser)

- File Shredder (slet filer permanent, som du ikke ønsker at blive gendannet)

- SharePoint-beskyttelse

AVG Business Security

Beskyt din virksomhed med den ultimative software til registrering af brud på data, der er drevet af AVG!

Køb det nu

Varonis

Denne opdagelsessoftware til privatlivets fred er innovationen fra Varonis Systems, et amerikansk softwarefirma, og det lader organisationer spore, visualisere, analysere og beskytte deres data.

Varonis udfører analyser af brugeradfærd for at opdage og identificere unormal adfærd og forsvare sig mod cyberangreb ved at udtrække metadata fra din it-infrastruktur.

Derefter bruger den disse oplysninger til at kortlægge forholdet mellem dataobjekter, dine medarbejdere, indhold og brug, så du kan få mere synlighed i dine data og beskytte dem.

Lad os hurtigt se på dens nøglefunktioner:

- Ikke-påtrængende implementering af Varonis-rammen

- DatAdvantage datastyringssoftware og IDU-analysemotorniveau (statistisk analyse)

- Overvåg filservere, analyser filsystemer og få adgang til mønstre dybt (anbefalinger til ændringer)

- Adresser detektion af fortrolighedsbrud (hurtig og ligefrem opsætning)

- Løs en række udfordringer, og bestem dataejerskab baseret på adgangsfrekvens

- Udfører brugsrevision

Varonis

Kombiner synlighed og kontekst for at få øje på og svare på cyberangreb som en professionel!

Prøv nu

Stealthbits

Dette er den første leverandør af dataadgangsledelsesløsninger, der understøtter ustrukturerede og strukturerede datalagre, der beskytter dine legitimationsoplysninger mod dine mest sårbare mål.

Stealthbits er et cybersikkerhedsselskab, der beskytter følsomme data og legitimationsoplysninger, som angribere bruger til at stjæle dataene selv.

Lad os hurtigt se på dens nøglefunktioner:

- Stealth Intercept (registrerer, forhindrer og advarer dig i realtid, så du kan blokere trusler, før de bliver til katastrofer)

- Maskinindlæringsbaseret Stealth Defend (realtidsanalyse af trusler og alarmværktøj til at forsvare din organisation mod avancerede trusler og forsøg på at exfiltrere og ødelægge dine data)

- Stealth Recover (giver dig mulighed for at rulle tilbage og gendanne aktive katalogændringer for at opretholde en sikker og optimeret mappe og gendanne domæner uden nedetid)

- Stealthbits File Activity Monitor (gem filadgang og ændringer af tilladelser til Windows-filservere og NAS-enheder uden behov for indbygget logning)

Stealthbits

Begræns ikke bare adgangen til dine data. Tag det til det næste niveau ved at sikre Active Directory.

Prøv nu

Suricata

Dette er en hurtig, meget robust, open source-software til opdagelse af fortrolighedsbrud udviklet af Open Information Security Foundation.

Suricata er i stand til at udføre indtrængningsdetektering i realtid, plus det forhindrer indblandet indtrængen og overvåger dit netværks sikkerhed.

Det indeholder moduler som fange, indsamling, afkodning, detektion og output, der følger processen i den rækkefølge. Den fanger først trafikken, afkoder den derefter og specificerer, hvordan strømmen adskilles mellem dens processorer.

Lad os hurtigt se på dens nøglefunktioner:

- Flertrådet løsning (bruger regler, signatursprog plus Lua-scripting til at opdage komplekse trusler)

- Kompatibel med alle større operativsystemer inklusive Windows

- Netværkstrafikbehandling på det syvende OSI-modelag (forbedrede muligheder for detektering af malware)

- Automatisk detektion og parsing af protokoller og GPU-acceleration

⇒ Få Suricata

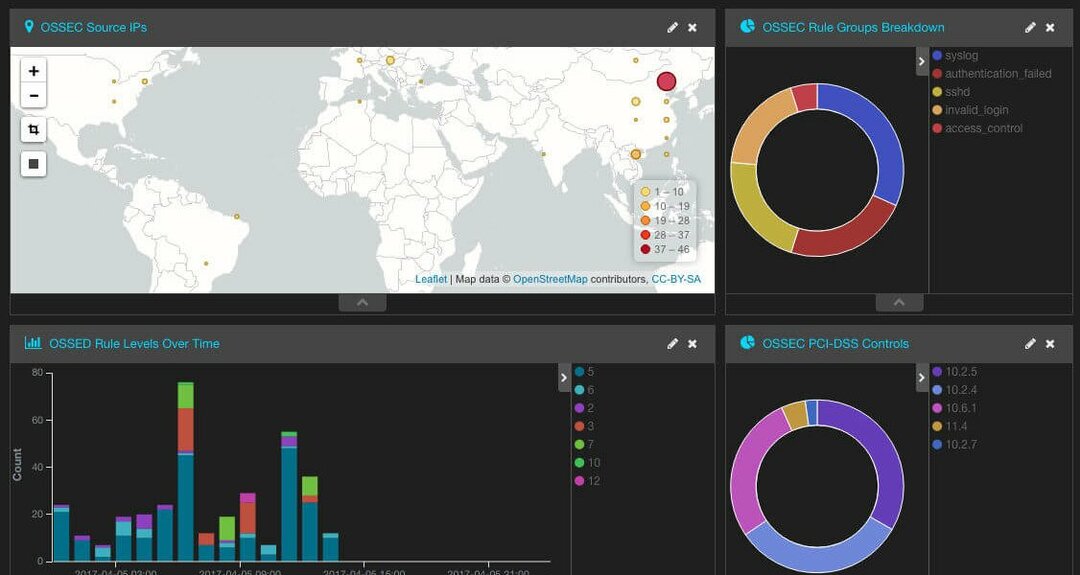

OSSEC

OSSEC er et multi-platform, open source-værtsbaseret system til detektion af indtrængen. Værktøjet har en stærk korrelations- og analysemotor, der integrerer loganalyse og kontrol af filintegritet.

Derudover er der en Windows-overvågningsfunktion i registreringsdatabasen, så du nemt kan se uautoriserede ændringer i registreringsdatabasen.

Der er også centraliseret politikhåndhævelse, rootkit-detektion, alarm i realtid og aktivt svar. Hvad angår tilgængelighed, skal du vide, at dette er en løsning med flere platforme, og det fungerer på Linux, OpenBSD, FreeBSD, macOS, Solaris og Windows.

Lad os hurtigt se på dens nøglefunktioner:

- Helt gratis

- Fås på næsten alle stationære platforme

- Korrelations- og analysemotor

- Loganalyse, integritetskontrol

- Registreringsovervågning, kontrol af filintegritet

- Rootkit-detektion, realtidsadvarsler

⇒ Få OSSEC

Snøfte

Dette er en anden gratis og open source-opdagelsessoftware til beskyttelse af privatlivets fred, der blev oprettet i 1998, hvis største fordel er dens evne til at udføre trafikanalyse i realtid og logning af pakker på netværket.

Funktionerne inkluderer protokolanalyse, indholdssøgning og forprocessorer, som gør dette værktøj bredt accepteret til at detektere malware af alle typer, udnyttelser, scanningsporte og mange andre sikkerhedsspørgsmål problemer.

Lad os hurtigt se på dens nøglefunktioner:

- Sniffer-, pakkelogger- og netværksindbrudsdetekteringstilstande (Sniffer-tilstand læser pakker og viser informationen, Pakkelogger logger pakkerne på disken, mens netværksindtrængningsdetekteringstilstand overvåger realtids trafik sammenlignende med den brugerdefinerede regler)

- Find stealth-portscanninger, CGI-angreb, SMB-sonder, bufferoverløb og OS-fingeraftrykforsøg

- Kompatibel med forskellige hardwareplatforme og operativsystemer inklusive Windows

- Fleksibel og dynamisk til implementering

- Nemme at skrive regler for påvisning af indtrængen

- God community support base til fejlfinding

⇒ Få snort

Er der en software til afsløring af privatlivets fred, du bruger, som du gerne vil have, at alle skal vide om? Del med os ved at efterlade en kommentar i nedenstående afsnit.

© Copyright Windows Rapport 2021. Ikke tilknyttet Microsoft