Dine computerfiler er krypteret med AES-algoritme, og du skal betale $ 294 for at gendanne dine data. Hvis denne linje ringer til dig, skyldes det, at du sandsynligvis tidligere har været offer for ransomware. Da ransomware-angreb fortsætter, kan du undgå at betale for dekrypteringsnøglen ved hjælp af følgende værktøjer.

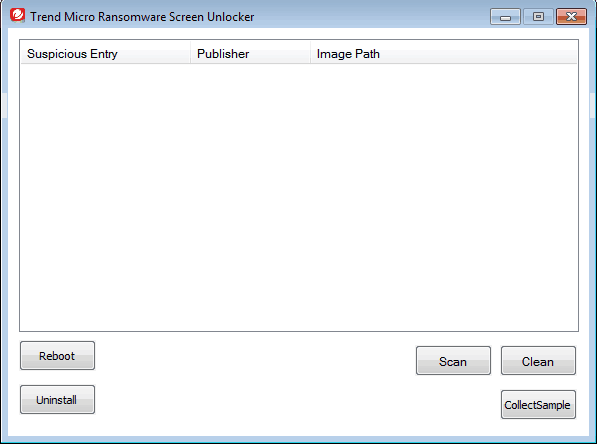

Trend Micro Ransomware Screen Unlocker Tool

Ransomware udfører et angreb på to forskellige metoder: låseskærm og krypto. Ved at låse pc-skærmen begrænser ransomware en bruger fra at få adgang til computeren. Kryptometoden bruger krypteringsalgoritmer såsom AES til at kryptere filer. Trend Micros Ransomware Screen Unlocker Tool fungerer til at deaktivere låseskærmtyperne af ransomware.

Værktøjet udfører dette i to forskellige scenarier. I det første scenario kunne værktøjet blokere normal tilstand mens du rejser sikker tilstand med netværk tilgængelig. Sådan udføres denne handling:

- Åbn din pc i Sikker tilstand med netværk.

- Download Trend Micro Ransomware Screen Unlocker Tool og kør den eksekverbare fil.

- Uddrag downloadfilen for at installere og genstarte din pc i normal tilstand.

- Trigger dekrypteringsenheden ved at trykke på følgende taster: Venstre CTRL + ALT + T + jeg. Du skal muligvis udføre denne tastetryk flere gange.

- Hvis du ser Trend Micro Ransomware Screen Unlocker Tool-skærmen, skal du klikke på scan for at fjerne ransomware-filerne fra din pc.

I et andet scenarie kan værktøjet blokere begge disse tilstande.

- Download Trend Micro Ransomware Screen Unlocker Tool til USB på en ikke-inficeret computer.

- Indsæt et USB-drev, og kør den eksekverbare fil.

- Klik på Ja når du ser vinduet Brugerkontokontrol og vælg USB-drevet, før du klikker på skab.

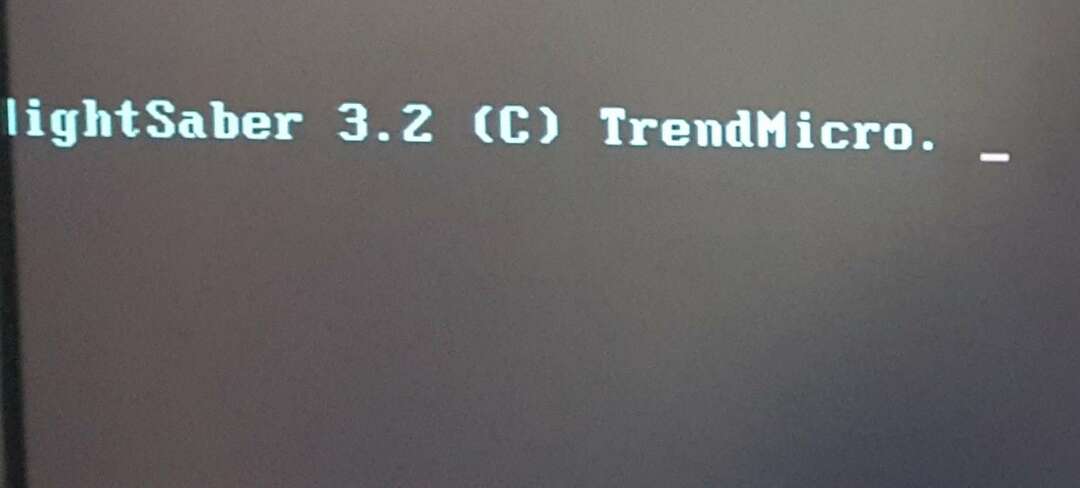

- Indsæt USB-drevet på den inficerede pc, og start den pc fra det eksterne drev.

- Efter genstart vises følgende skærmbillede:

- Hvis den inficerede pc ikke registrerer USB-drevet, skal du udføre følgende:

- Indsæt drevet i en anden USB-port, og genstart pc'en.

- Hvis ovenstående trin mislykkes, skal du bruge et andet drev.

- Åbn den inficerede pc, og vent på, at dekrypteren fjerner låseskærmen.

- Klik på Scanning og så Fix nu.

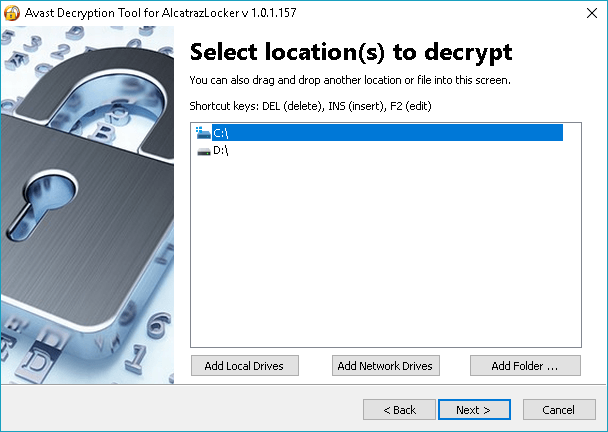

Avast Free Ransomware dekrypteringsværktøjer

Avasts dekrypteringsværktøjer er målrettet mod mange former for ransomware. Tidligere denne måned sikkerhedsleverandøren udvidede listen med tilføjelsen af dekrypteringsprogrammerne til Alcatraz Locker, CrySiS, Globe og NoobCrypt. Her er en komplet liste over Avasts dekrypteringsværktøjer:

Avasts dekrypteringsværktøjer er målrettet mod mange former for ransomware. Tidligere denne måned sikkerhedsleverandøren udvidede listen med tilføjelsen af dekrypteringsprogrammerne til Alcatraz Locker, CrySiS, Globe og NoobCrypt. Her er en komplet liste over Avasts dekrypteringsværktøjer:

- Alcatraz Locker

- dommedag

- BadBlock til 32-bit Windows

- BadBlock til 64-bit Windows

- Bart

- Crypt888

- CrySiS

- Globus

- Legion

- NoobCrypt

- SZFLocker

- TeslaCrypt

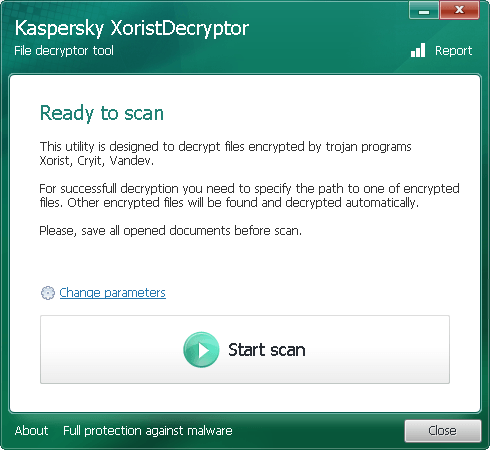

Kaspersky Ransomware Decryptor

Sikkerhedsfirma Kaspersky designet et antal dekrypteringsværktøjer til forskellige ransomware-trusler, herunder Wildfire, Rakhni, Rannoh og CoinVault.

Sikkerhedsfirma Kaspersky designet et antal dekrypteringsværktøjer til forskellige ransomware-trusler, herunder Wildfire, Rakhni, Rannoh og CoinVault.

- WildfireDecryptor-værktøj

- ShadeDecryptor

- RakhniDecryptor

- Decryptor for Rannoh og tilhørende ransomware

- CoinVault og Bitcryptor

- Xorist og Vandev

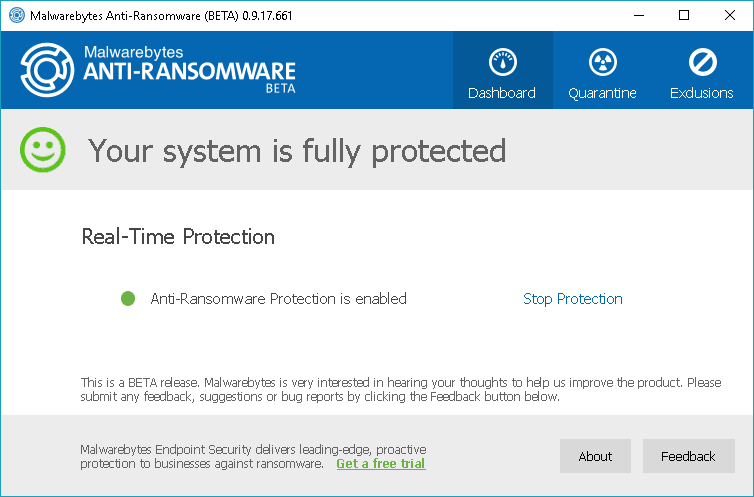

Malwarebytes Anti-Ransomware Beta

Malwarebytes Anti-Ransomware Beta kører i baggrunden for at analysere adfærd filkryptering af ransomware-programmer. Værktøjet afslutter tråde på computeren, der forsøger at kryptere filer. Programmet kan indeholde et par fejl, da det stadig er i beta-fase.

Malwarebytes Anti-Ransomware Beta kører i baggrunden for at analysere adfærd filkryptering af ransomware-programmer. Værktøjet afslutter tråde på computeren, der forsøger at kryptere filer. Programmet kan indeholde et par fejl, da det stadig er i beta-fase.

Decryptoren fungerer for nogle af de berygtede ransomware-trusler, herunder Cryptowall, TeslaCrypt og CTB-Locker. Download Malwarebytes Anti-Ransomware Beta.

Emsisoft Decryptors

Emsisoft, en af de førende sikkerhedsleverandører i dag, tilbyder også forskellige gratis dekrypteringsværktøjer til at gendanne krypterede filer uden at betale løsepenge.

- NMoreira

- OzozaLocker

- Globus2

- Al-Namrood

- FenixLocker

- Fabiansomware

- Philadelphia

- Stampado

- 777

- AutoLocky

- Nemucod

- DMALocker2

- HydraCrypt

- DMALocker

- CrypBoss

- Gomasom

- LeChiffre

- KeyBTC

- Radamant

- CryptInfinite

- PClock

- CryptoDefense

- Harasom

Leostone dekrypteringsværktøj til Petya Ransomware

En af de seneste trusler mod ransomware, der rammer mange ofre i år, er Petya. Petya Ransomware krypterer dele af en harddisk for at forhindre offeret i at få adgang til drevet og operativsystemet.

Heldigvis har Leostone oprettet en portal for Petya-ofre til at generere dekrypteringsnøglen baseret på information, som de leverer fra det inficerede drev. Værktøjet fungerer dog kun, hvis det Petya-berørte drev er knyttet til en anden computer, hvorfra trusseldataene udvindes. Det ser ud til, at værktøjet kun er til avancerede brugere. Men du kan prøve det ved downloade værktøjet fra GitHub.

Afsluttende ord

Antallet af ofre vokser. Securelists KSN-rapport viser, at det samlede antal ofre for ransomware steg til 2.315.931 i marts 2016 fra 1.967.784 i april 2015. Den økonomiske implikation af ransomware-angreb kunne heller ikke undervurderes. Ifølge Symantec's Ransomware og virksomheder 2016 rapport, er den gennemsnitlige løsesum efterspørgsel nu nået $ 679 fra $ 294 sidste år. Takket være de ovennævnte gratis dekrypteringsværktøjer er det kun få klik at hente dine filer. Hvis vi savnede nogle af de bedste ransomware-dekrypteringsværktøjer, fortæl os om dem i kommentarerne.

Læs også:

- Bedste ransomware-dekrypteringsværktøjer til Windows 10

- Malwarebytes frigiver gratis decryptor til Telecrypt ransomware

- Locky ransomware spredes på Facebook tilsløret som .svg-fil