- Microsoft Defender ATP Research Team vydal průvodce, jak bránit servery Exchange před škodlivými útoky pomocí detekce založené na chování.

- Tým ATP se obává útoky že využívatVýměnazranitelnosti jako CVE-2020-0688.

- Začněte tím, že si přečtete více informací o Exchange z naší Sekce Microsoft Exchange.

- Pokud vás zajímají další novinky o zabezpečení, můžete navštívit naše Centrum zabezpečení.

Microsoft Defender ATP Research Team vydal průvodce, jak se bránit Exchange servery proti škodlivým útokům pomocí detekce založené na chování.

Existují dva způsoby scénářů útoku na servery Exchange. Nejběžnější implikuje zahájení sociálního inženýrství nebo útoky na stahování cílenými na koncové body.

Tým ATP se však obává druhého typu útoků, které využívají zranitelnosti Exchange jako CVE-2020-0688. Bylo tam dokonce Varování NSA o této chybě zabezpečení.

Microsoft již vydáno aktualizace zabezpečení k opravě chyby zabezpečení od února, ale útočníci stále najdou servery, které nebyly opravené, a proto zůstaly zranitelné.

Jak se mohu bránit před útoky na servery Exchage?

Blokování a omezení založené na chování funkce v programu Microsoft Defender ATP, které používají motory, které se specializují na detekce hrozeb analýzou chování, objevují podezřelé a škodlivé aktivity na serverech Exchange.

Tyto detekční stroje jsou poháněny cloudovými klasifikátory strojového učení, které jsou trénovány odborně řízeným profilováním legitimních vs. podezřelé aktivity na serverech Exchange.

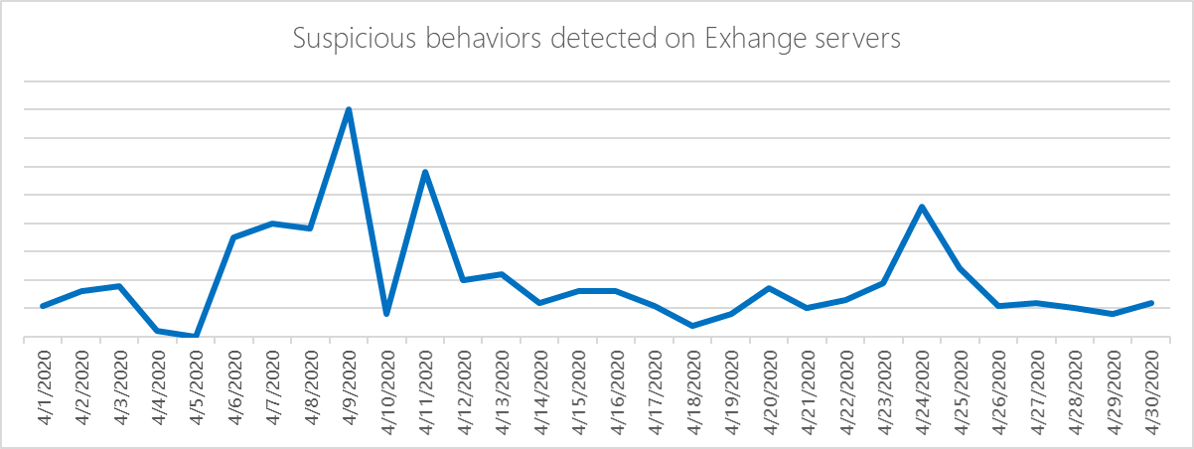

Vědci z Microsoftu studovali útoky na Exchange vyšetřované v průběhu dubna pomocí několika detekcí založených na chování specifických pro Exchange.

Jak k útokům dochází?

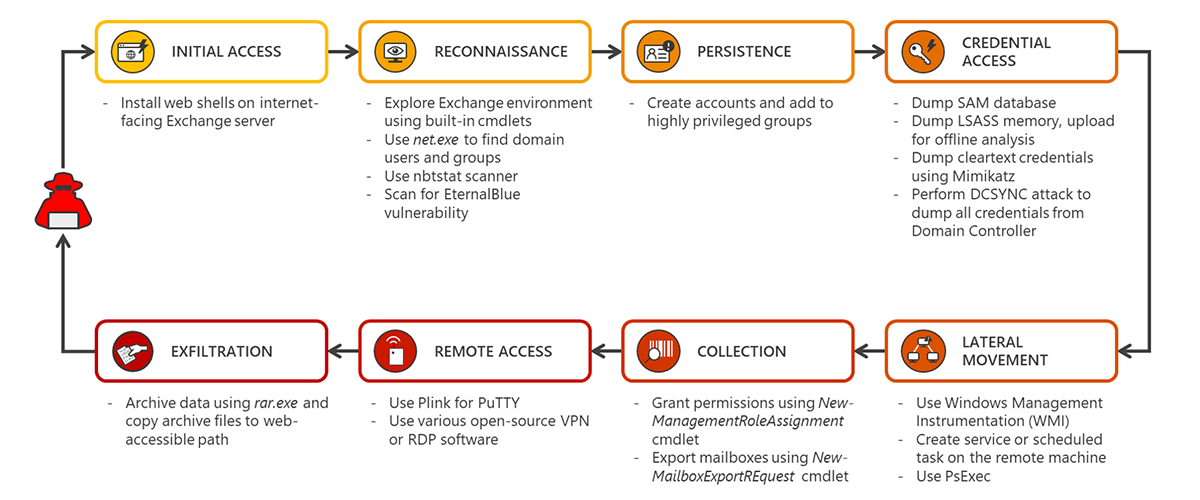

Společnost Microsoft také odhalila řetězec útoků, který pachatelé používají k ohrožení serverů Exchange.

Zdá se, že útočníci operují na místních serverech Exchange pomocí nasazených webových skořápek. Kdykoli útočníci interagovali s webovým shellem, unesený fond aplikací spustil příkaz jménem útočníka.

Toto je sen útočníka: přímo přistát na serveru a pokud má server nesprávně nakonfigurované úrovně přístupu, získat systémová oprávnění.

Microsoft také uvedené v příručce že útoky používaly více technik bez souborů s přidanou vrstvou složitosti při detekci a řešení hrozeb.

Útoky také prokázaly, že detekce založené na chování jsou klíčem k ochraně organizací.

Prozatím se zdá, že instalace opravy je jediným dostupným řešením nápravy zranitelnosti serveru CVE-2020-0688.