Proč by nepodporovaná verze systému Windows mohla být vaší zkázou

- Konec podpory je termín používaný k popisu, kdy produkt dosáhne data ukončení.

- To znamená, že po tomto datu nebudou dodavatelem poskytovány žádné nové aktualizace zabezpečení ani opravy.

- V tomto článku zkoumáme důsledky dalšího používání nepodporovaných operačních systémů Windows a vykreslujeme větší obrázek.

Nevědomost je jedním z největších důvodů, proč se lidé stávají obětí zlomyslných útoků. Nebýt dostatečně informovaný nebo dostatečně motivovaný k ochraně vašich informací. Je potřeba zlepšit informovanost veřejnosti o tom, čím mohou být zranitelní a jak jim zabránit v realizaci.

Přestože Microsoft odvedl dobrou práci při opravování zranitelností s každou novou verzí, mnoho organizací stále používá starší verze Windows, které již dosáhly konce podpory.

Například Windows 7, 8, 8.1 a 10 se nadále používají. A to i přesto, že oni dosáhli konce podpory v letech 2020, 2016 a 2023 respektive. Windows 10 je bezpečný, protože podpora probíhá až do října 2025.

Systémy Windows jsou díky svému širokému použití na vrcholu seznamu zranitelností. Při psaní tohoto článku Adopce Windows 10 dosahuje neuvěřitelných 71 %. To je více než polovina podílu na trhu.

Jedna zneužitá zranitelnost může vést k několika infikovaným počítačům a ztrátě dat, což může vážně ohrozit jednotlivé uživatele a celou organizaci, do které patří.

Nemusíte to být vy. Nyní můžete převzít kontrolu a zabránit tomu, abyste se stali další statistikou kompromitovaného systému. V tomto článku přinášíme odborné posudky, které mají do této věci vnést více světla.

Jaká jsou rizika používání nepodporovaných verzí Windows?

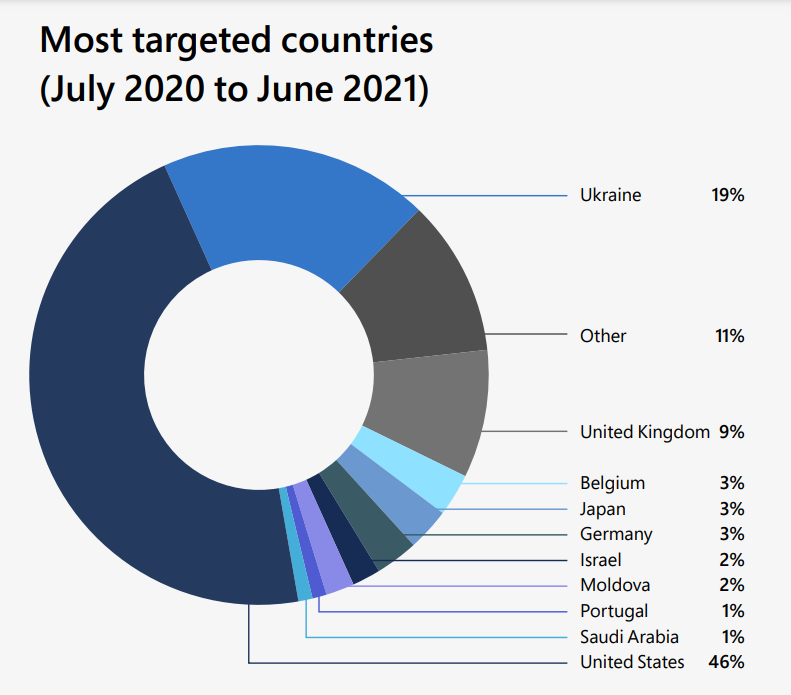

Frekvence a závažnost kybernetických hrozeb se zvyšuje. Jsou také stále sofistikovanější a cílenější. Svědčí o tom nedávná vlna ransomwarových útoků, které zasáhly velké organizace a malé podniky. Nejpozoruhodnější je DEV-0586.

veškeré činnosti ohrožující národní stát

Ve světě počítačů a softwaru existují dva hlavní typy uživatelů: ti, kteří jsou technicky zdatní, a ti, kteří nejsou.

Bývalá skupina, oni to vědí Windows je skvělý OS. Není dokonalý, ale pokud jste spokojeni s jeho výkonem, na vaší verzi nezáleží.

Pro druhou skupinu může být obtížné pochopit, proč by se někdo rozhodl nepoužívat nejnovější verzi Windows.

Pokud sledujete novinky v posledních několika letech, možná jste slyšeli o několika závažných narušeních zabezpečení, které postihly miliony lidí po celém světě.

Tato porušení mají společné to, že všechna byla způsobena počítači s nepodporovanou verzí systému Windows.

A zatímco hackeři provedli některé z těchto hacků, jiné byly způsobeny lidskou chybou. Podniky by neměly používat nepodporovaný operační systém. To platí zejména v případě, že chtějí chránit svá data a uchovávat informace zákazníků v bezpečí.

Jak znovu opakuje expert Igal Flegmann, spoluzakladatel a generální ředitel společnosti Keytos:

Vzdělávání v oblasti bezpečnosti ve vaší organizaci je také velmi důležité, aby uživatelé neklikali na phishingové e-maily a nehlásili útoky vašemu bezpečnostnímu týmu.

CEO ve společnosti Keytos

Předpokládejme, že nejste obeznámeni se závažností rizika spojeného s provozováním verze Windows, která již dosáhla konce podpory, zejména pro firmy. V tom případě to pro vás rozebereme.

Bezpečnostní rizika

Bylo znovu a znovu opakováno, jak provozování nepodporovaného operačního systému škodí vaší bezpečnosti. Ale jak strašná jsou rizika?

Nejdůležitější důvod, proč byste měli upgrade z nepodporované verze je, že společnost Microsoft již nebude vydávat aktualizace zabezpečení pro tyto verze.

Nepodporovaný software nechává vaše citlivá data zranitelná vůči útokům hackerů. Mohou snadno vyhledávat zranitelné systémy, které nebyly opraveny.

Podle odborníků je phishing nejčastějším vstupním bodem. Proto nastavení Windows 11 MFA půjde dlouhou cestu při zmaření těchto pokusů.

Tohle je jen začátek. Budete potřebovat více bezpečnostních řešení, takže pokud jedno selže, váš systém bude stále bezpečný. Záviset na jednom je sebevražedné, protože riskujete ztrátu dat, pokud jsou kompromitována.

Podle odborného názoru Joe Stockera, zakladatele a generálního ředitele Patriot Consulting a Microsoft MVP:

Žádné bezpečnostní řešení není dokonalé. Je důležité mít vícevrstvý bezpečnostní přístup, který zahrnuje kombinaci technických a netechnických kontrol.

CEO of Patriot Consulting

a Microsoft MVP

A přestože všechny systémové ovládací prvky mohou být na místě, nemůžeme si dovolit ignorovat roli, kterou musí uživatelé hrát.

Zůstat aktuální a instalace bezpečnostního softwaru je jen špičkou ledovce.

Musíte také zůstat ostražití a mít schopnost dešifrovat útok na míle daleko.

Jinak je to jako mít silné kovové brány na ochranu, ale zapomenout je zamknout.

Ale to není jediná starost, pokud jde o zastaralé OS.

Selhání systému

Pokud vaše společnost používá nepodporovaný operační systém, riskujete selhání systému, když je objevena nová chyba zabezpečení.

To by mohlo mít za následek ztrátu dat nebo výpadek vašich obchodních operací. Pokud nemůžete situaci rychle napravit opravou postižených systémů, bude se ve vaší síti šířit nový malware.

Podle Joe Stockera:

Udržování záplatovaných zařízení a používání AV a EDR sníží expozici a riziko spuštění malwaru na koncovém bodu. Windows ASR, Applocker, WDAC nebo Windows 11 22H2 „Smart App Control“ mohou dále snížit riziko malwaru.

Jak je patrné z účinků bezpečnostní chyby DEV-0586, nachází se na systémové jednotce a má schopnost přepsat hlavní spouštěcí záznam.

MBR je první sektor pevného disku a obsahuje informace o tom, jak spustit a spustit operační systém. Když Útok založený na MBR dojde, bude ohrožena schopnost bootloaderu načíst operační systém a počítač nemusí být možné normálně spustit.

To je důvod, proč Chris Karel, manažer bezpečnostních operací pro Infinite Campus, doporučuje, abyste:

Mějte konzistentní zálohy, které nelze snadno odstranit nebo zničit. A pravidelně je testujte, abyste se ujistili, že fungují a pokrývají to, co potřebujete.

Manažer, Nekonečný kampus

Problémy s výkonem

Výkon starších verzí systému Windows se postupem času zhoršuje. Důvodem je, že novější hardware vyžaduje od operačního systému více prostředků než starší hardware.

Například pokud vy nainstalovat novou grafickou kartu ve vašem počítači, který podporuje DirectX, ale stále používáte starou verzi systému Windows, která tato nová rozhraní API ještě nepodporuje, hry mohou běžet mnohem pomaleji než kdyby používali novější verzi Windows.

Mnoho aplikací vyžaduje ke správnému fungování specifické verze systému Windows, takže pokud aplikace není kompatibilní s vaší aktuální verzí, nemusí fungovat správně nebo vůbec. To by mohlo způsobit problémy uživatelům a správcům IT, kteří musí najít řešení těchto problémů s kompatibilitou.

Chris věří, že jediné řešení je:

Udržování záplatovaných a aktuálních systémů. Jak operační systémy (Windows, Linux), tak software, který na něm běží. (Exchange, webové prohlížeče, firewally atd.) Zejména u všeho, co je vystaveno internetu.

Základní techniky zpevnění Windows

Kalení se týká procesu zvyšování bezpečnosti systémů. Je to důležitý krok v celkovém procesu zabezpečení, protože pomáhá předcházet neoprávněnému přístupu, neschváleným úpravám a dalším útokům na systémy a data.

Některé z technik kalení, které můžete použít, zahrnují:

Konfigurace systému

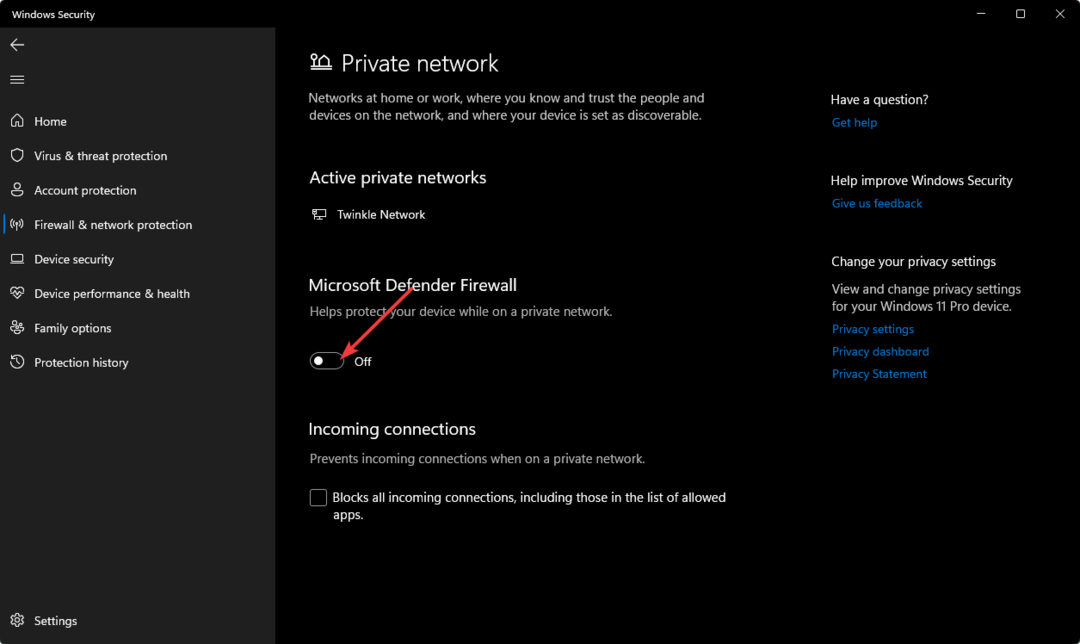

Standardní konfigurace systému často není dostatečně bezpečná, aby odolala odhodlanému útočníkovi. Svůj systém můžete nakonfigurovat tak, aby byl bezpečnější, změnou výchozích konfigurací, nastavením bran firewall a instalací antivirového softwaru.

Níže jsou uvedeny některé důležité kroky, které lze provést při konfiguraci systému:

- Změna výchozích hesel – Ve výchozím nastavení má mnoho operačních systémů výchozí heslo. Pokud se někdo zmocní vašeho počítače, může se k němu přihlásit pomocí tohoto výchozího hesla.

- Deaktivace nepotřebných služeb/aplikací – To snižuje využití prostředků (paměť a CPU), čímž se zvyšuje výkon vašeho počítače.

- Nastavení systémových zásad – Zásady pomáhají při konfiguraci systémů organizace podle konkrétních požadavků. Hlavním cílem používání těchto zásad je zajistit, aby všechny systémy byly nastaveny tak, aby k nim měly přístup pouze oprávněné osoby.

Koneckonců, Igal opakuje, že:

Nejlepším způsobem, jak ochránit organizace v tomto světě nulové důvěry, je zmenšení plochy a odstranění odpovědnosti za bezpečnost z průměrného koncového uživatele.

Řízení uživatelského přístupu

Kontrola přístupu uživatelů je první linií obrany proti útokům a měla by být implementována, aby se zabránilo neoprávněnému přístupu do systémů.

Myšlenka UAC je jednoduchá. Před spuštěním aplikace stažené z Internetu nebo přijaté e-mailem se systém Windows uživatele zeptá, zda má být tato akce povolena.

To znamená, že pokud se někdo pokusí nainstalovat škodlivý software do vašeho počítače, bude potřebovat fyzický přístup k vašemu PC a musí ručně schválit každý krok instalace. Je pro ně mnohem obtížnější infikovat váš počítač bez vašeho vědomí.

Viděli jsme některé uživatele deaktivace výzvy UAC protože je invazivní pokaždé, když se pokusíte spustit aplikaci, ale je zřejmé, že nemysleli na její důsledky. Dobrou zprávou je, že Microsoft udělal pokroky, aby zajistil, že to je něco, co můžete ovládat.

Pomocí vestavěné funkce Řízení uživatelských účtů (UAC) systému Windows můžete zabránit spouštění malwaru a dalších škodlivých programů ve vašem počítači. Ve výchozím nastavení je povolena, ale můžete upravit její nastavení a přizpůsobit tak, jak funguje.

Zabezpečení sítě

Bezpečnost všech systémů v organizaci má prvořadý význam. Zabezpečení sítě je však zásadní, protože poskytuje mechanismy k ochraně ostatních systémů před útokem.

Tento široký pojem zahrnuje soubor technik, procesů a technologií používaných k zabezpečení počítačových sítí a jejich systémů a zařízení.

Zabezpečení sítě má za cíl chránit informace před neoprávněným přístupem nebo zveřejněním. Toho se dosahuje pomocí kombinace hardwaru a softwaru k vynucení pravidel, která musí uživatelé, správci a programy v síti dodržovat.

Tato pravidla obvykle zahrnují autentizaci, autorizaci, šifrování a auditní záznam. Chcete-li začít, budete muset nainstalovat firewall. Firewally jsou jedním z nejdůležitějších nástrojů zabezpečení sítě.

Mohou to být softwarová nebo hardwarová zařízení, která řídí přístup k síti nebo počítači a poskytují vrstvu ochrany před internetem nebo jinými nedůvěryhodnými sítěmi.

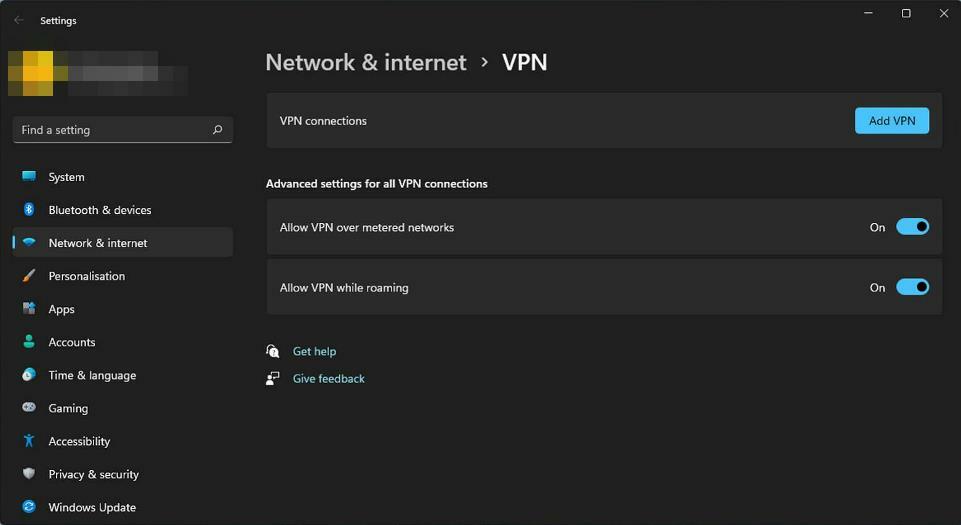

Dalším nástrojem, který budete potřebovat, je a VPN (virtuální privátní síť). Toto šifrované připojení vám umožňuje bezpečně se připojit k externímu serveru pro vzdálený přístup k vaší interní síti.

Hlavním důvodem, proč jsou VPN považovány za techniku zpevnění systému Windows, je to, že mohou poskytnout dodatečné zabezpečení v kombinaci s dalšími technologiemi, jako jsou brány firewall a systémy detekce narušení.

Používají šifrování a ověřování techniky, které zajistí, že veškerý provoz je bezpečný. Útočníkovi je tak mnohem obtížnější získat přístup k vašemu systému, aby mohl ukrást nebo poškodit informace.

Kromě tradičních mechanismů zabezpečení sítě se dnes objevuje několik nových technologií, které přesahují tradiční opatření zabezpečení sítě. Tyto zahrnují cloud computing a virtualizační software.

Váš systém zabezpečení sítě musí být komplexní, rozmanitý a flexibilní, aby mohl adekvátně reagovat na dynamické potřeby dnešních technologických trendů.

Aplikační vytvrzování

Zpevnění aplikací je soubor osvědčených postupů, které zlepšují zabezpečení vašich aplikací. Nejde jen o zajištění bezpečnosti vašeho systému, ale také o to, aby byly zabezpečené služby, které na něm běží.

Zahrnuje systematické procesy a postupy, které zajišťují, že aplikace jsou bezpečné a odolné vůči útokům. Jedná se o jeden z nejúčinnějších způsobů, jak snížit povrchovou plochu pro zranitelnosti ve vašich aplikacích.

Shiva Shantar, spoluzakladatel a technický ředitel ConnectSecure věří, že:

Slabá hesla, zastaralé protokoly a neopravené systémy v kombinaci s neškoleným personálem, který kliká na škodlivé odkazy, jsou důvodem šíření zranitelnosti.

a CTO, ConnectSecure

Jinými slovy, bezpečnostní expert naznačuje, že riziko zneužití zranitelnosti spočívá v kombinaci faktorů.

Je snadno pochopitelné, proč je v celé organizaci potřeba rozšířená bezpečnostní politika.

Nejen, že musí být zapojeni osoby s rozhodovací pravomocí, ale všichni uživatelé musí být poučeni o zachování bezpečnosti.

To však není příliš složité, pokud použijete přísný akční plán.

Zde je několik doporučení, která mohou organizace implementovat k posílení svých systémů Windows proti potenciálním hrozbám:

- Udržujte svůj systém aktuální s nášivkami.

- Nainstalujte bránu firewall, antivirový software a dobré řešení zálohování k ochraně vašich dat a systémů.

- Používejte složitá hesla a pravidelně je měnit, alespoň každých 90 dní.

- Kde je to možné, povolte dvoufaktorové popř vícefaktorové ověřování pro účty Microsoft a další služby.

- Použijte správce hesel pro generování, ukládání a správu složitých hesel.

I když můžete implementovat všechny možné techniky zpevnění systému Windows, obnova je pro proces zabezpečení zásadní. Plán obnovy zajišťuje, že se společnost může rychle a efektivně odrazit od narušení.

Jako bezpečnostní síť zajistěte, abyste také pravidelně spouštěli testy tohoto plánu, abyste zajistili, že bude fungovat podle potřeby.

Igal zdůrazňuje důležitost plánu obnovy:

I když je prevence prvořadá, klíčovou součástí každého plánu kybernetické bezpečnosti je také silný plán obnovy, který je pravidelně testován.

Průběžná správa zranitelnosti

Nepřetržitá správa zranitelnosti je proaktivní přístup k zabezpečení, který organizacím pomáhá vyhnout se narušení zabezpečení proaktivní sledování nových hrozeb. Cílem nepřetržité správy zranitelnosti je předcházet kybernetickým útokům dříve, než k nim dojde.

Chyby zabezpečení se mohou vyskytnout kdekoli ve vaší síti, od brány firewall po webový server. Vzhledem k tomu, že existuje mnoho různých typů zranitelností, měli byste k jejich detekci používat také různé systémy.

Jak se oblast hrozeb neustále vyvíjí, musí se také vyvíjet vaše bezpečnostní strategie. Není otázkou, zda bude vaše organizace narušena, jde o to, kdy.

Mezi základní součásti programu pro správu zranitelnosti patří:

- Identifikace – Shromažďování informací o potenciálních hrozbách a slabých místech v systémech nebo sítích organizace, které by tyto hrozby mohly zneužít.

- Analýza – Zkoumání technických podrobností o každé identifikované hrozbě s cílem určit, zda představuje pro organizaci skutečné riziko či nikoli.

- Stanovení priorit – Seřazení identifikovaných hrozeb podle jejich závažnosti nebo pravděpodobnosti výskytu. To se provádí za účelem přidělení vzácných zdrojů těm, kteří představují pro organizaci největší riziko.

- Náprava – Implementace kontrol k odstranění nebo snížení rizik způsobených zjištěnými zranitelnostmi.

Igal zvyšuje povědomí o kybernetické bezpečnosti:

Kybernetická bezpečnost je bohužel drahá jak časově, tak finančně. Ale je to důležité, takže bych také doporučil, aby to společnosti vzaly vážně a zaměstnaly zaměstnance zaměřené na bezpečnost.

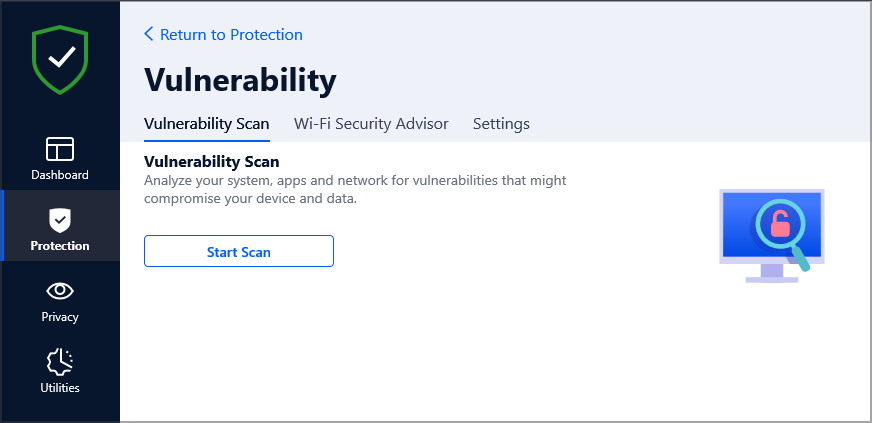

Skenování zranitelnosti

Jedná se o proces, při kterém se kontroluje zabezpečení systému nebo sítě, zda neobsahuje mezery nebo zranitelnosti. Skenování zranitelnosti pomáhá identifikovat případné chyby v systému a radí, jak je opravit.

Organizace mohou zajistit, že jejich systémy zůstanou zabezpečené před škodlivými útoky tím, že budou mít nainstalovaný skener zranitelnosti.

- Uživatelé říkají, že schránka Windows 11 potřebuje podporu police

- Průzkumník souborů konečně dostává přepracovaný panel Home & Address

- Oprava: Windows Update mohl automaticky nahradit AMD

Správa oprav

Toto je další proces, který je důležitý pro udržení bezpečného prostředí. Zahrnuje instalaci záplat na známé chyby a zranitelnosti v softwarových aplikacích nebo operačních systémech.

![Váš počítač nebude mít nárok na aktualizace: Jak obejít [100% bezpečné]](/f/55e7d87d341895c1411d720a584508cc.png)

Zajišťuje, že všechny systémy zůstanou aktuální s nejnovějšími aktualizacemi technologií a že případné zranitelnosti budou vyřešeny dříve, než je zneužijí hackeři.

Reakce na incident

To se týká reakce na kybernetické útoky a zotavení se z nich v rámci sítě nebo systému organizace.

Reakce na incidenty je zásadní, protože pomáhá organizacím rychle a efektivně se zotavit z kybernetických útoků. To vše se děje při předcházení dalšímu poškození jejich systémů hackery, jako je propuknutí ransomwaru nebo narušení dat, které by mohlo potenciálně vést k finančním ztrátám v důsledku krádeže dat.

Postupy bezpečného kódování

Postupy bezpečného kódování jsou sadou pokynů pro kódování, které pomáhají programátorům psát bezpečnější kód. Je důležité si uvědomit, že bezpečné kódování není o prevenci všech zranitelností.

Místo toho se zaměřuje na snížení rizika zavedení nových zranitelností a dopadu, když jsou zranitelnosti zneužity.

Zde je několik způsobů, jak mohou postupy bezpečného kódování zmírnit zranitelnosti systému Windows:

- Zabezpečená kontrola kódu – Kontrola bezpečného kódu zahrnuje kontrolu zdrojového kódu pro potenciální bezpečnostní problémy před uvedením produktu do výroby. To pomáhá identifikovat potenciální problémy dříve, než se stanou problémem, čímž se snižuje pravděpodobnost budoucích útoků na tyto produkty.

- Testem řízený vývoj – Testem řízený vývoj (TDD) je proces vývoje softwaru, který zajišťuje, že každá jednotka byla předtím důkladně otestována integrovány s ostatními a nasazeny do produkčních prostředí, čímž se minimalizují chyby způsobené později problémy s integrací etapy.

Dodržování standardů kódování není jen o tom, aby byl váš kód čitelnější pro ostatní; také vám pomůže napsat méně chyb a strávit méně času údržbou vaší kódové základny v průběhu času.

Shivův názor na tuto záležitost zůstává:

Bezpečné kódování není dobrý postup, ale povinný.

Vzdělávání a osvěta v oblasti kybernetické bezpečnosti

Kybernetická bezpečnost se v posledních letech stala hlavním zájmem všech organizací – od malých podniků po velké podniky.

Kybernetické útoky jsou stále častěji a propracovanější, a proto je pro společnosti důležitější než kdy jindy dobré nástroje kybernetické bezpečnosti na místě. A přestože většina firem tuto potřebu uznává, mnozí nevědí, kde začít, pokud jde o její řešení.

Komplexní vzdělávací program v oblasti kybernetické bezpečnosti může pomoci vyřešit tento problém tím, že zaměstnancům poskytne potřebné znalosti identifikovat potenciální hrozby, pochopit, jak by tyto hrozby mohly ovlivnit je a jejich společnost, a vědět, jak nejlépe reagovat na útok dochází.

Tento typ vzdělávání také pomáhá sladit chování zaměstnanců s firemními politikami souvisejícími s dodržováním kybernetické bezpečnosti a řízením rizik.

Vzdělávání v oblasti kybernetické bezpečnosti navíc pomáhá snižovat náklady spojené s narušeními tím, že zvyšuje pravděpodobnost jejich identifikace a kontroly v rané fázi jejich životního cyklu.

Jedním z nejúčinnějších způsobů, jak zmírnit rizika a předcházet bezpečnostním incidentům, je podpora kultury povědomí o bezpečnosti. To zahrnuje zmocnění vašich zaměstnanců, aby proaktivně identifikovali a okamžitě hlásili potenciální bezpečnostní hrozby.

Existují různé způsoby, jak toho dosáhnout:

- Mechanismy podávání zpráv – Vytvořte vyhrazenou interní síť pro hlášení podezřelých incidentů. To by mělo být oddělené od vaší podnikové sítě, aby to pro organizaci nevytvářelo jediný bod selhání.

- Zmocnění zaměstnanců – Vyškolte zaměstnance, aby identifikovali podezřelé e-maily nebo webové stránky a nahlásili je, pokud si všimnou něčeho neobvyklého.

- Bezpečnostní školení nemůže být jednorázovou akcí – Bezpečnostní školení se musí pravidelně opakovat, aby lidé udrželi krok s novými hrozbami a riziky, které se v průběhu času objevují.

Závěr

Vzhledem k tomu, že stále více organizací bagatelizuje význam koncové podpory Windows, zvyšuje se jejich vystavení síťovým a technologickým rizikům. S vysokou pravděpodobností se staly prudké útoky, které zneužívají bezpečnostní prvky v nepodporovaných zařízeních nebo operačních systémech.

Z různých rizikových scénářů je zřejmé, že jediný jistý způsob, jak ochránit vaši organizaci před nárůstem digitálních technologií Rizikem je migrace ze starších operačních systémů Windows, kritických aplikací a systémů na podporovaná řešení společnosti Microsoft nyní později.

Jedna věc je jistá. Pokud podnikáte, musíte věnovat pozornost změnám v oblasti výpočetní techniky a zabezpečení, které se dějí právě teď. Probrali jsme jak upgrade operačního systému může představovat skrytá nebezpečí a značné náklady na zanedbání upgradu.

Zbytek je na vás, abyste zajistili jejich implementaci. Pokud jde o používání nepodporovaných operačních systémů, je pro vás nejlepší jejich odstranění ze sítě. Pokud je nezbytně nutné je použít, ujistěte se, že jsou bezpečně ukryty před online riziky.

Bylo to docela sousto, ale doufáme, že to bylo poučné setkání a nyní chápete důsledky stagnace na nepodporovaných verzích Windows.

Má vaše organizace aktuální operační systém? Jaké kroky jste si vybrali z tohoto článku, které by vás mohly nasměrovat správným směrem k zabezpečení vašich systémů? Dejte nám vědět v sekci komentářů.