Malwarebytes vydala bezplatný dešifrovací nástroj, který má pomoci obětem nedávného ransomwarového útoku obnovit jejich data od počítačových zločinců využívajících podvodnou techniku s technickou podporou. Volala nová varianta ransomwaru VindowsLocker se vynořily minulý týden. Funguje to tak, že se oběti připojují k falešným technikům společnosti Microsoft, aby jejich soubory byly šifrovány pomocí a Pastebin API.

Podvodníci s technickou podporou se už nějakou dobu zaměřují na nic netušící uživatele internetu. Kombinace sociálního inženýrství a podvodu se škodlivá taktika vyvinula z chladných hovorů na falešné výstrahy a nejnověji zámky obrazovky. Podvodníci s technickou podporou nyní přidali do svého arzenálu útoků ransomware.

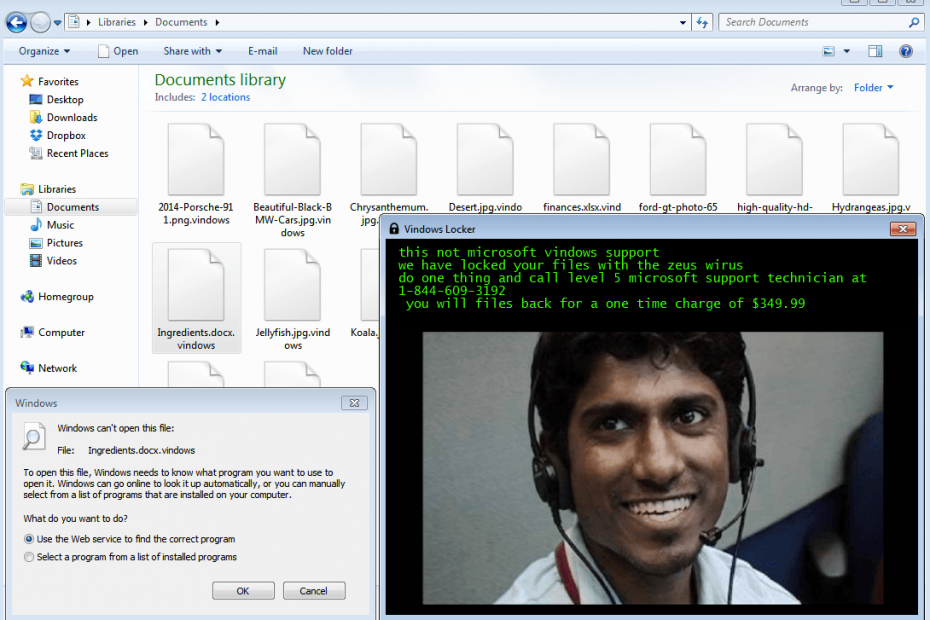

Jakub Kroustek, výzkumník zabezpečení AVG, nejprve detekoval ransomware VindowsLocker a hrozbu pojmenoval podle přípony souboru . okna připojuje se ke všem šifrovaným souborům. Ransomware VindowsLocker používá k uzamčení souborů s následujícími příponami šifrovací algoritmus AES:

txt, doc, docx, xls, xlsx, ppt, pptx, odt, jpg, png, CSV, sql, mdb, sln, php, asp, aspx, html, xml, psd

VindowsLocker napodobuje podvod s technickou podporou

Ransomware využívá taktiku typickou pro většinu podvodů technické podpory, kdy jsou oběti vyzvány, aby zavolaly na poskytnuté telefonní číslo a promluvily si s pracovníky technické podpory. Naproti tomu ransomwarové útoky v minulosti požadovaly platby a dešifrovací klíče zpracovávaly pomocí portálu Dark Web.

to není podpora Microsoft Windows

zamkli jsme vaše soubory virem Zeus

udělejte jednu věc a volejte technika podpory společnosti Microsoft na úrovni 5 na čísle 1-844-609-3192

budete soubory zálohovat za jednorázový poplatek 349,99 $

Malwarebytes věří, že podvodníci fungují z Indie a napodobují pracovníky technické podpory společnosti Microsoft. VindowsLocker také používá zdánlivě legitimní stránku podpory systému Windows k vytvoření falešného dojmu, že technická podpora je připravena pomoci obětem. Stránka podpory vyžaduje e-mailovou adresu oběti a bankovní údaje pro zpracování platby ve výši 349,99 $ za účelem odemčení počítače. Výplata výkupného však uživatelům nepomůže obnovit jejich soubory podle Malwarebytes. Důvodem je, že vývojáři VindowsLocker nyní nejsou schopni automaticky dešifrovat infikovaný počítač kvůli některým chybám kódování.

Malwarebytes vysvětluje, že kodéry ransomwaru VindowsLocker zpackali jeden z klíčů API určených pro použití v krátkých relacích. V důsledku toho klíč API vyprší po krátké době a zašifrované soubory přejdou do režimu online, což vývojářům VindowsLocker brání v poskytování šifrovacích klíčů AES obětem.

Přečtěte si také:

- Identifikujte ransomware, který zašifroval vaše data pomocí tohoto bezplatného nástroje

- Jak definitivně odstranit Locky ransomware

- Malwarebytes vydává bezplatný decryptor pro ransomware Telecrypt

- Locky ransomware šířící se na Facebooku maskovaný jako soubor .svg