- V závislosti na chybějících komponentách prohlížeče se můžete setkat s různými typy útoků na prohlížeč.

- S alarmujícím nárůstem kybernetické kriminality je zabezpečení webových stránek zásadní, aby se zabránilo zranitelnostem, které by mohly ohrozit vaše data.

- Aktualizace aplikací a softwaru pomůže opravit mezery a zabránit kybernetickým útokům.

- Podpora proti krádeži

- Ochrana webové kamery

- Intuitivní nastavení a uživatelské rozhraní

- Podpora více platforem

- Šifrování na bankovní úrovni

- Nízké systémové požadavky

- Pokročilá ochrana proti malwaru

Antivirový program musí být rychlý, efektivní a nákladově efektivní a tento má všechny.

V dnešní době existuje nespočet typů útoků na prohlížeče a není neobvyklé, že se s nimi někdo setká. Pochopení toho, co tvoří tyto útoky, by mohlo být užitečné s ohledem na vysokou míru kybernetické kriminality.

Většina typů útoků na prohlížeč je obvykle zaměřena na zneužití zranitelných míst v prohlížeči k získání informací. Tyto informace pak mohou být přesměrovány nebo infikovány škodlivým malwarem, aby došlo k narušení nebo ztrátě dat.

Existuje však několik způsobů, jak těmto útokům prohlížeče zabránit. Dnes si projdeme preventivní opatření a prostředky kontroly. Než se však do toho ponoříme, podívejme se na oblíbené typy útočníků webového prohlížeče, které jsou běžné.

Co je útok prohlížeče?

Při útoku na prohlížeč útočníci najdou a využijí slabiny zabezpečení v prohlížeči nebo softwaru. Může to vést ke ztrátě cenných informací a také peněz.

Tyto útoky mohou způsobit, že váš počítač a uložená data budou zranitelná vůči úpravám, mazání a dokonce i kopírování třetími stranami. To zase může způsobit zmatek ve vašem osobním životě, protože v napadeném prohlížeči mohou být uloženy citlivé informace, jako jsou údaje o kreditní kartě.

Tím, že tomu zabráníte, zajistíte, že své zařízení budete moci používat v jakémkoli prohlížeči, aniž byste se museli obávat, že budou vaše data odcizena nebo zkopírována.

Rychlý tip:

ESET Internet Security je nový pohled na skutečně integrované počítačové zabezpečení. Aby byl váš počítač v bezpečí, je nejnovější verze skenovacího jádra ESET LiveGrid kombinována s vlastními moduly Firewall a Antispam.

Díky tomu je vaše online přítomnost chráněna inteligentním systémem, který neustále hledá útoky a škodlivý software.

⇒Získejte ESET Internet Security

Než se dostaneme k této části naší cesty, podívejme se nejprve na to, jakou podobu mají útoky prohlížeče v každodenním životě.

Jaké jsou různé typy webových útoků?

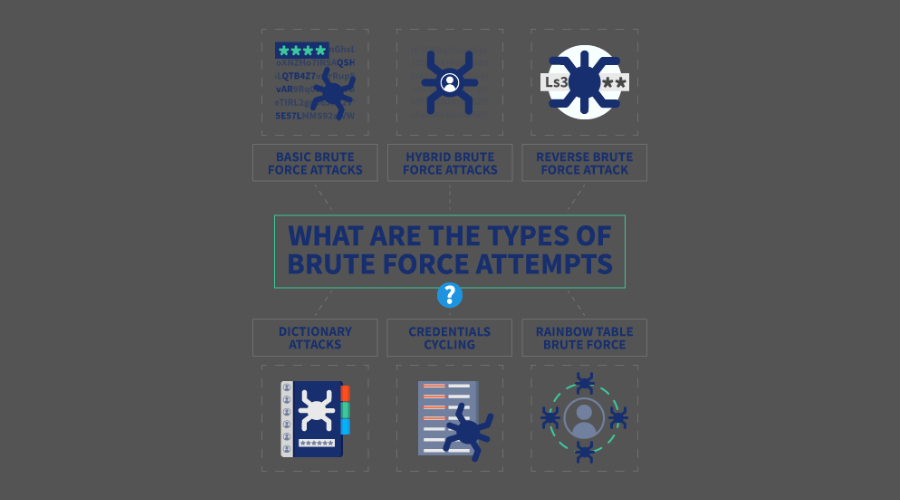

1. Co je útok hrubou silou?

Je to metoda hackování, která je velmi přímočará a je jednou z nejjednodušších. Celý koncept útoku hrubou silou je pokus a omyl.

Útočník tvoří hesla a přihlašovací údaje hádáním. Prolomení hesel a šifrovacích kódů hrubou silou však může trvat dlouho.

Stává se to proto, že útočník musí vyzkoušet nespočet pravděpodobností, než získá přístup. Někdy může být marná snaha použít útok hrubou silou v závislosti na tom, jak logické je heslo.

2. Co jsou aktivní útoky?

K aktivnímu útoku dochází, když infiltrátor změní data odesílaná cíli. Tento útok využívá kompromis, aby oklamal cíl, aby uvěřil, že má informace.

Útočník však zasahuje do systému nebo sítě tím, že posílá nová data nebo upravuje cílová data.

Aktivní útok může někdy použít útok známý jako pasivní útok. Tento útok má přednost před aktivním útokem. Zahrnuje shromažďování informací o hackování, známém jako špionáž.

Hackeři také upravují adresy hlaviček paketů, aby přesměrovávali zprávy na požadovaný odkaz. Poskytuje jim přístup k informacím, které směřují k někomu jinému, jako jsou podrobnosti o účtu a přihlašovací údaje.

3. Co je to spoofingový útok?

Spoofingový útok nastává, když infiltrátor předstírá, že je jinou osobou, aby měl přístup k datům někoho jiného. Tento útok krade utajované informace, data, soubory, peníze atd.

Oběti však musí propadnout falešným informacím pro podvodný útok. Stručně řečeno, spoofing je, když se kybernetický útočník vydává za jinou osobu zasláním simulovaných dat pro nelegální přístup.

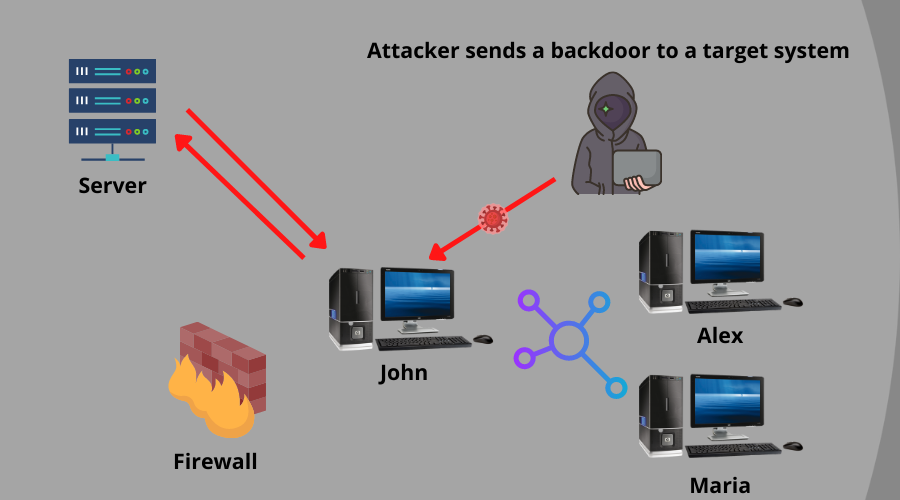

4. Co je útok zadními vrátky?

K útoku typu backdoor dochází, když útočník používá externí agenty, jako jsou viry nebo malware, aby pronikl do kořenového adresáře systému. Poté se zaměří na základní části vašeho systému nebo aplikace, jako jsou servery. Proč to dělají, je to, že mohou obejít všechna bezpečnostní opatření.

Koncept však útočí na zadní vrátka nebo backend vám umožní přístup ke všem dalším dveřím před ním. Po úspěšném útoku backdoorem mohou infiltrátoři ovládat celý systém.

Malware jako spyware, ransomware a crypto-jacking jsou nástroje pro tento druh útoku. Když je malware v systému nebo aplikaci, bude možné, aby útočník prolomil bezpečnostní protokoly.

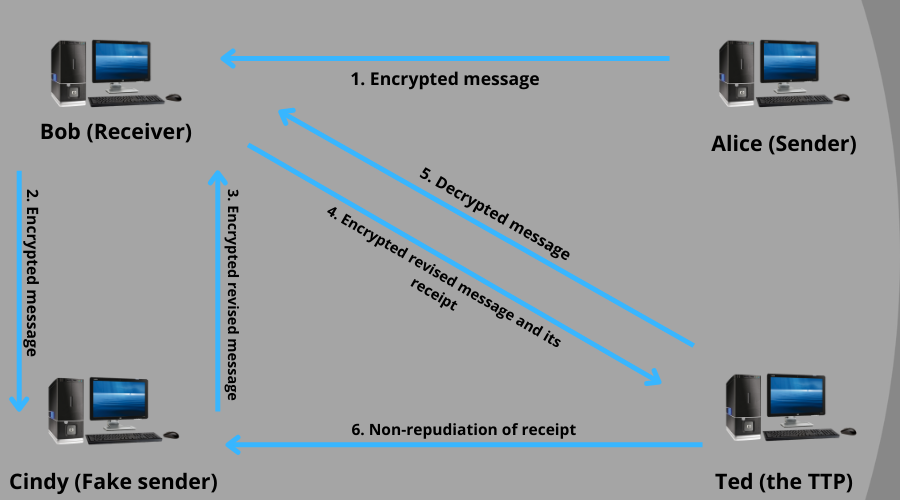

5. Co je to zavrženíhodný útok?

K tomuto typu útoku dochází, když uživatel popírá provedení transakce. Uživatel může popřít, že si není vědom žádné akce nebo transakce. Proto je nutné mít obranný systém, který sleduje a zaznamenává veškeré aktivity uživatelů.

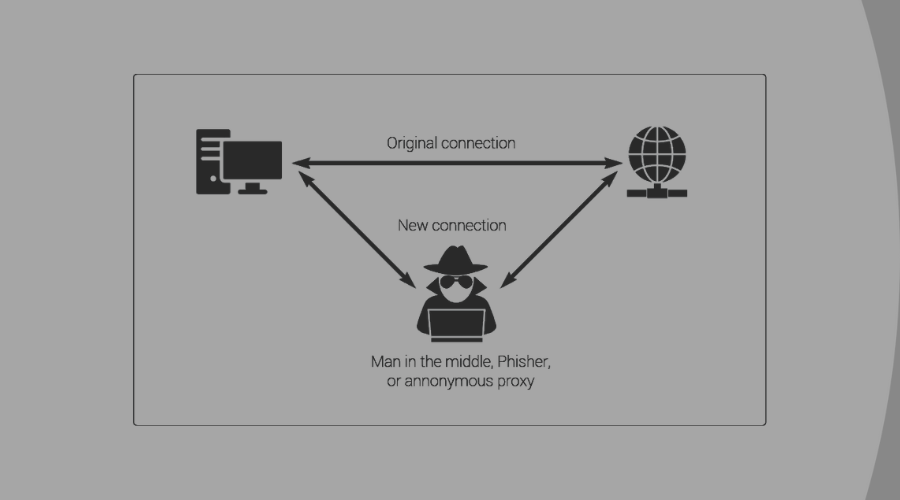

6. Co je útok typu Man-in-the-middle?

Příkladem útoku typu Man-In-The-Middle je použití veřejné Wi-Fi. Za předpokladu, že se připojíte k Wi-Fi a hacker hackne Wi-Fi, může poslat malware na připojené cíle.

Jak název napovídá, tento druh útoku není přímý. Místo toho přichází mezi klienta a server jako prostředník. Je běžné, že weby bez šifrování dat putují z klienta na server.

Kromě toho poskytuje útočníkovi přístup ke čtení přihlašovacích údajů, dokumentů a bankovních údajů. Tento druh útoku blokuje certifikát SSL (Secure Sockets Layer).

7. Co je to cross-site scripting (XSS)?

Tento útok se zaměřuje na uživatele, kteří navštíví jakoukoli webovou stránku již infikovanou malwarem. Útočník infikuje web škodlivým kódem a poté se vplíží do systému návštěvníků webu. Tento kód umožňuje útočníkovi přistupovat na stránky a měnit obsah webových stránek pro kriminální úmysly.

8. Co je to škodlivý útok na pluginy prohlížeče?

Pluginy jsou malé aplikace, které si stáhnete do prohlížeče, abyste přidali další funkce. Pokud se do vašeho prohlížeče dostane škodlivý zásuvný modul, může projít vaší historií a řetězcem hesel.

9. Co je to nefunkční autentizační útok?

Tento typ útoku zneužívá relace přihlášení uživatele po nefunkční relaci ověřování.

10. Co je útok SQL injection?

Hacker vloží škodlivé kódy na server a čeká, až oběť spustí kód ve svém prohlížeči. Je to pro hackery jednoduchý způsob, jak ukrást cenná data z vašeho systému.

11. Co je útok DNS Poisoning?

Když je do vašeho prohlížeče vložen útok DNS Poisoning, bude přesměrován na kompromitovanou webovou stránku.

12. Co jsou útoky sociálního inženýrství?

Tento typ útoku používá klamavé prostředky, aby přiměl uživatele k provedení akcí, které pro něj budou nebezpečné. Příkladem je spamování a phishing. Tato metoda se často zaměřuje na předkládání příliš velkého množství na to, aby to byly skutečné příležitosti jako návnada.

13. Co je to botnetový útok?

Tento typ útoku využívá zařízení, která spárujete s počítačem, aby se dostali do vašeho prohlížeče. Také jim umožňuje přístup k celému vašemu systému.

14. Co je útok přecházením cesty?

Hackeři vkládají do webového serveru rušivé vzorce a poskytují jim přístup k přihlašovacím údajům a databázím uživatelů. Jeho cílem je přistupovat k souborům a adresářům uloženým mimo kořenovou složku webu.

15. Co je útok začleněním místního souboru?

Tip odborníka: Některé problémy s PC je těžké řešit, zejména pokud jde o poškozená úložiště nebo chybějící soubory Windows. Pokud máte potíže s opravou chyby, váš systém může být částečně rozbitý. Doporučujeme nainstalovat Restoro, nástroj, který prohledá váš stroj a zjistí, v čem je chyba.

Klikněte zde stáhnout a začít opravovat.

Tento typ útoku nutí prohlížeč spustit konkrétní vložený soubor, který byl vložen do místního souboru.

V případě, že je útok účinný, odhalí citlivá data a v závažných případech může vyvolat XSS a vzdálené spuštění kódu.

16. Co je útok vložení příkazu OS?

Tento typ útoku prohlížeče se zabývá vložením příkazu operačního systému OS do serveru. Na serveru běží uživatelský prohlížeč, takže je zranitelný a útočník může unést systém.

17. Co je útok LDAP (Light Directory Access Protocol)?

Tento druh softwaru opravňuje kohokoli k přístupu k datům v systému. Pokud však hacker vloží takový software, bude se moci dostat k datům.

18. Co je útok IDOR (Insecure Direct Object References)?

Jedná se o zranitelnost řízení přístupu typu útoku na prohlížeč, která vzniká, když aplikace používá vstup dodaný uživatelem pro přístup k objektům přímo přes prohlížeč. To znamená, že útočník manipuluje s adresou URL, aby získal přístup k datům na serveru.

19. Co je chybná konfigurace zabezpečení?

Když vývojáři udělají chyby nebo opomenou některé nutné změny, objeví se mezery. Tato chybná konfigurace zabezpečení činí prohlížeč zranitelným. Proto může nechat prohlížeč otevřený různým typům útoků.

20. Co je útok řízení přístupu na úrovni chybějící funkce?

Útočníci využívají slabinu, kterou je chybějící funkce. Tento druh řízení přístupu na úrovni chybějících funkcí poskytuje útočníkovi přístup k utajovaným datům. Také jim umožňuje využívat úkoly, které nejsou běžnému uživateli dostupné.

Jaká opatření můžete podniknout, abyste zabránili webovým útokům?

➡ Vždy používejte silná hesla

Bude těžké proniknout do vašich dat, pokud je budete chránit silným heslem, které vetřelci nemohou rozluštit. Mělo by se používat více znaků, velká a malá písmena a čísla.

Dalším efektivním řešením je použití vícefaktorové autentizace. MFA vám umožňuje chránit váš účet pomocí více metod ověřování. Hacker tedy náhodou prolomí vaše heslo a váš účet bude vyžadovat další důkaz.

➡ Použijte náhodný klíč relace.

Tento druh zabezpečení vám umožňuje generovat nová hesla a ID pro každý pokus o relaci. Náhodný klíč relace funguje jako tokenový software, který generuje nové heslo pro každou transakci nebo přihlášení.

Zabrání vetřelcům v přístupu k předchozí relaci s posledními přihlašovacími údaji. Toto opatření navíc obsahuje aktivní útok s přehráním relace.

➡ Použijte program proti zneužití

Anti-Exploit programy chrání vaše webové prohlížeče a software před nesprávným chováním nebo poskytnutím prostoru hrozbám. Kromě toho posilují bezpečnostní systém vašeho prohlížeče, aby mohl bojovat proti útokům prohlížeče, které se snaží dostat dovnitř.

Anti-exploit programy však zabraňují vnějšímu zásahu do vašeho prohlížeče. Tyto programy je dobré spouštět společně s antivirem pro větší bezpečnost.

➡ Dávejte pozor na rozšíření prohlížeče

Existují nástroje, které si můžete stáhnout do svého prohlížeče pro produktivnější funkce. Nicméně, některá rozšíření prohlížeče může být škodlivý a nebezpečný pro vaše prohlížeče.

Pečlivě prozkoumejte rozšíření, která chcete do prohlížeče nainstalovat, abyste se vyhnuli škodlivým účinkům.

➡ Použijte 64bitový webový prohlížeč

Prohlížeče jako Google Chrome a Microsoft Edge fungovat na 64bit. Mají silnou ochranu a odolnost proti útokům prohlížeče. Webový prohlížeč v 64bitové verzi má pokročilý bezpečnostní systém zabraňující útokům.

➡ Nainstalujte antivirus

Antivirus může pomoci odhalit škodlivé aktivity a také zabránit vetřelcům do vašeho systému. V závislosti na tom, jak hluboko je zabezpečení antivirového softwaru, obsahuje software z proniknutí do vašeho zařízení.

Antivirový software prohledá vaše zařízení, aby detekoval malware a vybere je. Existuje spousta antivirového softwaru. Přejděte na naši stránku pro nejlepší antivirus pro vás.

➡ Udržujte svůj systém aktualizovaný

Prohlížeče a software jsou vždy zranitelné tak či onak. To je důvod, proč vývojáři provádějí aktualizace, aby opravili mezery v předchozí verzi.

Pokud však váš software není aktuální, ponechává prostor pro průnik útoků do vašeho systému. Hackeři se těmito chybami zabezpečení propašovali, aby zneužili vaše data a získali přístup k vašemu účtu. Zaměstnat správa oprav software, který udrží vaše aplikace aktuální.

Téměř každý v dnešní době se každý den připojuje k Wi-Fi. Bohužel je to nebezpečné, protože hackeři se mohou napojit na síť. Bezpečnostní kód na vaší Wi-Fi však zabrání neoprávněným osobám se k ní připojit.

Jaké jsou různé typy útoků na webové aplikace?

1. Injekční útoky

Tento typ útoku webové aplikace ovlivňuje databázi serveru. Hacker vloží škodlivý kód na server, získá přístup k uživatelským vstupům a přihlašovacím údajům a umožní úpravy.

2. Fuzzing

Fuzzing je typ útoku, který využívá fuzz testování k nalezení zranitelnosti softwaru. Aby hackeři našli tyto mezery, vložili do softwaru několik poškozených dat, aby se zhroutil. Potom pomocí fuzzeru zjistí, kde jsou mezery. Tyto mezery jsou vstupními body pro hackery ke zneužití softwaru.

3. Distributed Denial-of-Service (DDoS)

Tento typ útoku webové aplikace dočasně znepřístupní web nebo jej znepřístupní. Když na server zadáte nespočet požadavků najednou, dojde k selhání nebo nedostupnosti.

Nicméně, DDoS útok nevkládá malware do systému. Místo toho mate bezpečnostní systém a dává hackerovi čas na zneužití softwaru.

4. Použití neověřeného kódu

Téměř každý kus kódu má zadní vrátka, která jej činí zranitelným. Pokud to není dobře zabezpečené, může do něj hacker vložit škodlivý kód. Náhoda, takový infikovaný kód je začleněn do vašeho webu, bude sloužit jako vstup pro útok.

5. Phishing

Phishing je útok na webovou aplikaci kde se hacker vydává za někoho jiného. Jde o to, aby oběť sdílela důležité informace a data. Útočníci používají falešné e-maily, aby nalákali oběti do pasti sdílení cenných informací.

Preventivní opatření proti útokům webových aplikací

- Vždy si dejte čas na prozkoumání e-mailů a zpráv, než na ně odpovíte nebo je dokonce otevřete.

- Před implementací jakéhokoli kódu do aplikace se ujistěte, že to vaši vývojáři zkontrolují. Pokud je v části kódu kód třetí strany, odstraňte jej.

- Nainstalujte na svůj web certifikát SSL (Secure Sockets Layer). SSL bude šifrovat přenos dat z klienta na server a naopak.

- Použijte síť pro doručování obsahu (CDN). Sleduje a vyvažuje provoz a zátěž, která prochází weby.

- Nainstalujte si do systému antivirus pro skenování, detekci a odstraňování škodlivých dat.

Hackeři denně přicházejí s novými nápady, jak infiltrovat aplikace a software. Musíte tedy udržovat svůj bezpečnostní systém aktuální.

Všechny útoky na prohlížeče mají jedno společné, a to skutečnost, že nacházejí slabiny v softwaru. Tyto slabiny jim umožňují přístup ke zneužití vašeho systému a krádeži cenných dat. Dodržování výše uvedených opatření může pomoci zabránit webovým útokům.

Pokud chcete vědět o nejlepší antivirový software pro vaše zařízení, máme o tom článek. Také se můžete podívat na naši stránku pro podrobnosti o nejlepší nástroje proti zneužití k ochraně vašeho prohlížeče z útoků.

Stejně tak se můžete podívat na naše webové stránky další problémy související s útoky prohlížeče a snadné opravy pro ně.

Stále máte problémy?Opravte je pomocí tohoto nástroje:

Stále máte problémy?Opravte je pomocí tohoto nástroje:

- Stáhněte si tento nástroj na opravu počítače hodnoceno jako skvělé na TrustPilot.com (stahování začíná na této stránce).

- Klikněte Začni skenovat najít problémy se systémem Windows, které by mohly způsobovat problémy s počítačem.

- Klikněte Opravit vše opravit problémy s patentovanými technologiemi (Exkluzivní sleva pro naše čtenáře).

Restoro byl stažen uživatelem 0 čtenáři tento měsíc.