Tým bezpečnostních výzkumníků ve společnosti Glass Wall Solutions nedávno vydal novou zpráva o analýze hrozeb. Zpráva zdůrazňuje skutečnost, že přibližně 85% malwaru CVE pocházelo ze známých zdrojů během roku Q1 2019.

Windows 10 má špatnou historii, pokud jde o chyby. Určité chyby zabezpečení jsou nedílnou součástí každé nové aktualizace.

Je však překvapivé, když zjistíme, že hackeři nyní využívají zranitelnosti, které byly opraveny společností Microsoft.

Hackeři distribuují starý malware v novém balení

Tato situace vyvolává některé důležité bezpečnostní obavy. Útočníci nyní používají starý malware k zahájení zcela nových útoků na vaše systémy.

Útočníci si jsou dobře vědomi skutečnosti, že mnoho velkých podniků a organizací stále používá zastaralé platformy, jako jsou Windows 8, 7 a Windows XP.

Tyto organizace mají své vlastní důvody pro použití těchto starších systémů v operačním prostředí. Vědci poukázali na to, že přibližně 37% systémů je stále používáte operační systém Windows 7.

Počet uživatelů Windows 8, 8.1 a Windows XP je dále 2,1%, 7% a 2,3%.

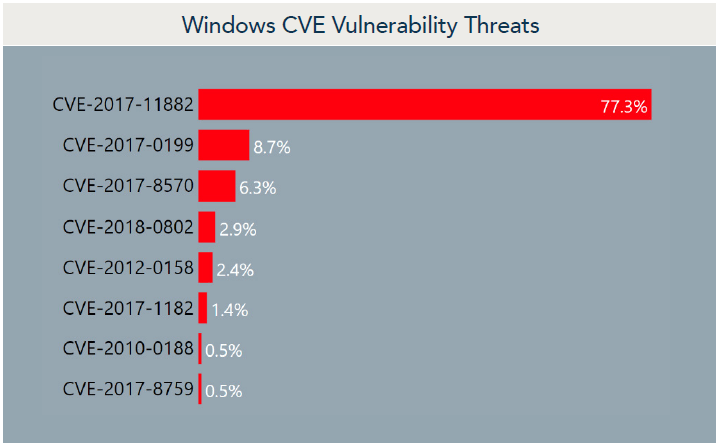

Díky této situaci jsou příslušné počítače snadným cílem. Trendy zranitelnosti Windows CVE ukazují, že CVE-2017-11882 je mezi kyberzločinci velmi populární.

CVE-2017-11882 je v zásadě chybou zabezpečení v komponentě Editor rovnic softwaru Microsoft Office.

Kdokoli může tuto chybu zabezpečení využít k získání oprávnění místního uživatele za účelem spuštění malwarových programů.

Útočníci dále používali dokumenty Office k cílení na systémy Windows. Trendy typů souborů ukazují, že útočníci k šíření malwaru používali 65% souborů Word, 25% soubory Excel a 1% soubory PDF.

Tato čísla tedy jasně naznačují skutečnost, že prodejci zabezpečení nedokázali ochránit uživatelské počítače před známými hrozbami.

Jasně vidíme, že útočníci jsou nyní o krok napřed před zápasem. Právě distribuují starý malware v novém balení.

Útočníci jsou dost chytří na to, aby změnili své taktiky a techniky.

V roce 2017 se Microsoft zaměřil na zlomyslné herce a historie se nyní opakuje. Pamatujete si epizodu WannaCry?

Microsoft opravdu potřebuje převzít kontrolu nad situací, než bude příliš pozdě.

SOUVISEJÍCÍ ČLÁNKY, KTERÉ POTŘEBUJETE KONTROLOVAT:

- Počítače 1M se systémem Windows jsou stále zranitelné útoky škodlivého softwaru BlueKeep

- Microsoft Azure neúmyslně hostuje weby o malwaru

- 5 nejlepších map sledovacích programů malwaru pro zobrazení bezpečnostních útoků v reálném čase