- Microsoft Изследователският екип на Defender ATP пусна ръководство за това как да защитим сървърите на Exchange от злонамерени атаки използване на поведение-базирано откриване.

- Екипът на АТР е притеснен атаки че експлоатацияОбменуязвимости като CVE-2020-0688.

- Трябва да започнете, като прочетете повече информация за Exchange от нашия Раздел Microsoft Exchange.

- Ако се интересувате от повече новини за сигурността, не се колебайте да посетите нашата Център за сигурност.

Изследователският екип на Microsoft Defender ATP пусна ръководство за това как да се защитава Exchange сървъри срещу злонамерени атаки, използвайки откриване, основано на поведение.

Има два начина за сценарии на Exchange атакувани сървъри. Най-често срещаното предполага стартиране на социални инженеринг или атаки за изтегляне, насочени към крайни точки.

Екипът на ATP обаче се притеснява от втория тип атаки, които използват уязвимости на Exchange като CVE-2020-0688. Дори имаше Предупреждение на NSA за тази уязвимост.

Microsoft вече

издаден актуализацията на защитата за отстраняване на уязвимостта от февруари, но нападателите все още намират сървъри, които не са били закърпени и следователно остават уязвими.Как да се защитя срещу атаки на сървъри на борсата?

Блокиране и ограничаване въз основа на поведение възможности в Microsoft Defender ATP, които използват двигатели, специализирани в откриване на заплахи чрез анализ на поведението, показва повърхността на подозрителни и злонамерени дейности на Exchange сървъри.

Тези двигатели за откриване се захранват от базирани на облак класификатори за машинно обучение, които са обучени от експертно ориентирано профилиране на легитимни срещу подозрителни дейности в Exchange сървъри.

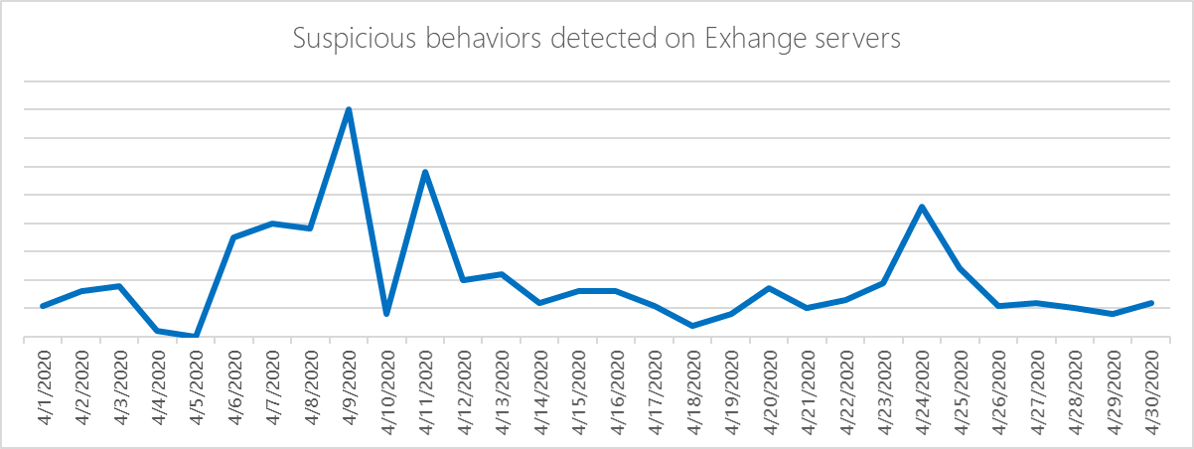

Изследователите на Microsoft проучиха атаките на Exchange, разследвани през април, използвайки множество специфични за поведението откривания, базирани на Exchange.

Как протичат атаките?

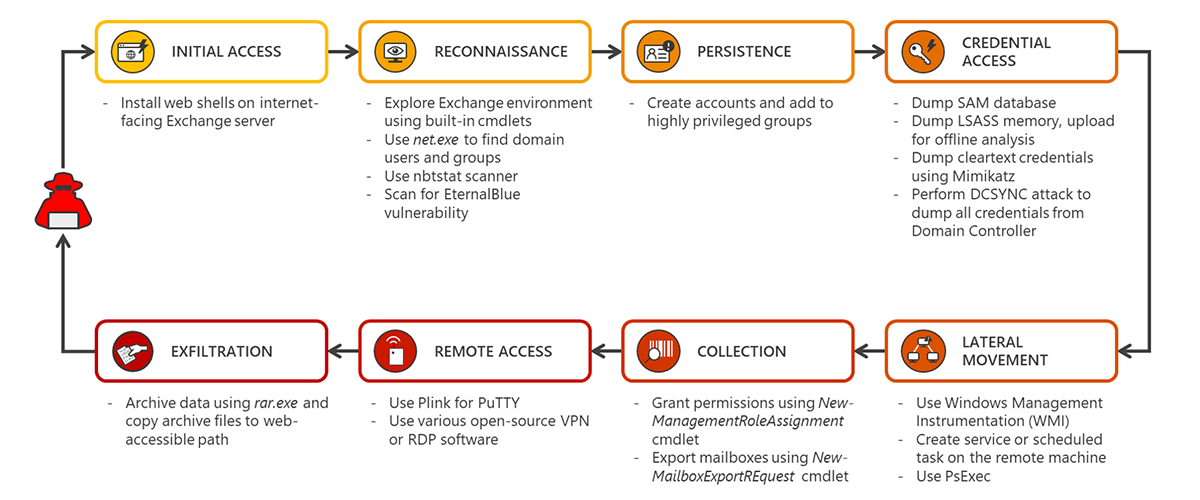

Microsoft също разкри веригата за атаки, която нарушителите използват, за да компрометират сървърите на Exchange.

Изглежда, че нападателите работят на локални сървъри на Exchange, използвайки внедрени уеб черупки. Винаги, когато нападателите взаимодействаха с уеб обвивката, отвлеченият пул от приложения изпълняваше командата от името на нападателя.

Това е мечтата на нападателя: директно кацане на сървър и, ако сървърът има неправилно конфигурирани нива на достъп, спечелете системни привилегии.

Microsoft също посочени в ръководството че атаките са използвали множество безфайлови техники, с добавена сложност при откриване и решаване на заплахите.

Атаките демонстрират също така, че откриването, основано на поведение, е ключово за защитата на организациите.

Засега изглежда, че инсталирането на корекцията е единственото средство за отстраняване на уязвимостта на сървъра CVE-2020-0688.