Защо неподдържана версия на Windows може да бъде вашият провал

- Край на поддръжката е термин, използван за описание на това, когато даден продукт достигне своята дата на изтичане.

- Това означава, че след тази дата доставчикът няма да предоставя нови актуализации или корекции за сигурност.

- Ние изследваме последиците от продължаващото използване на неподдържани операционни системи на Windows и рисуваме по-голямата картина в тази статия.

Невежеството е една от най-големите причини хората да стават жертви на злонамерени атаки. Не сте наясно или достатъчно мотивирани да защитите вашата информация. Има нужда от подобрена обществена осведоменост за това от какво могат да бъдат уязвими и как да се предотврати тяхното реализиране.

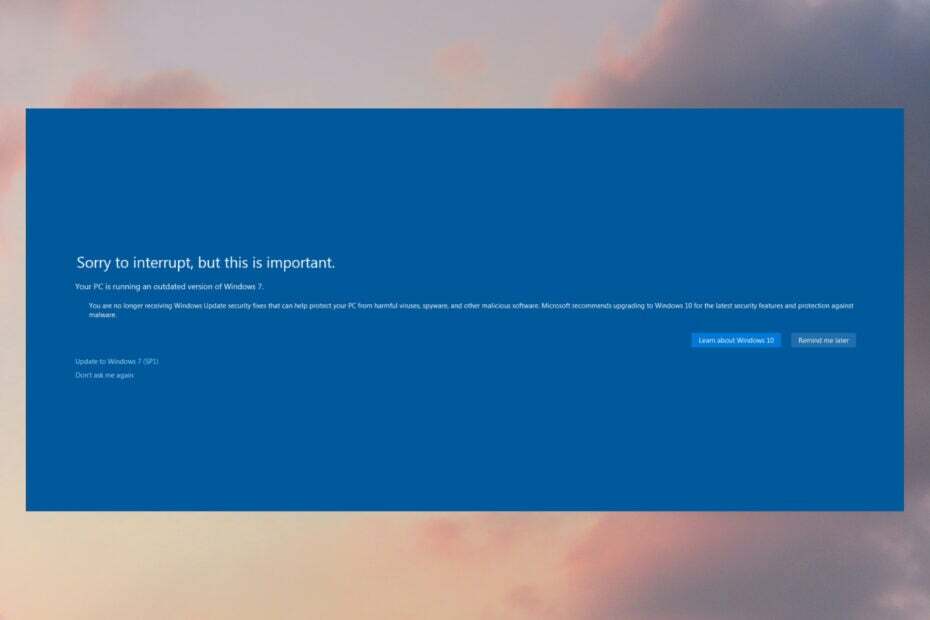

Въпреки че Microsoft свърши добра работа за коригиране на уязвимостите с всяка нова версия, много организации все още използват по-стари версии на Windows, които вече са достигнали своя край на поддръжката.

Например, Windows 7, 8, 8.1 и 10 продължават да се използват. Това е въпреки че те

достигнаха края на поддръжката си през 2020, 2016 и 2023 г съответно. Windows 10 е безопасен, тъй като поддръжката продължава до октомври 2025 г.Поради широкото им използване Windows системите са в горната част на списъка с уязвимости. Когато пишете тази статия, Възприемането на Windows 10 е цели 71%. Това е повече от половината пазарен дял.

Една единствена използвана уязвимост може да доведе до множество заразени машини и загуба на данни, което може сериозно да застраши отделните потребители и цялата организация, към която принадлежат.

Това не трябва да сте вие. Можете да поемете контрола сега и да предотвратите превръщането си в още една статистика на компрометирана система. В тази статия представяме експертни мнения, за да хвърлим повече светлина по този въпрос.

Какви са рисковете от използването на неподдържани версии на Windows?

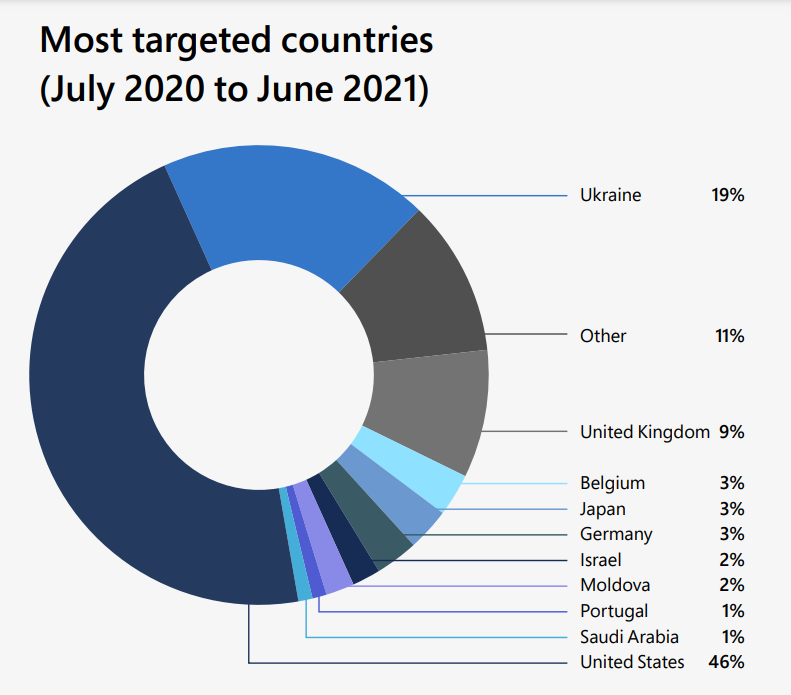

Кибер заплахите нарастват по честота и сериозност. Те също така стават все по-сложни и целенасочени. Това се доказва от неотдавнашната вълна от ransomware атаки, които засегнаха големи организации и малки предприятия. Най-вече DEV-0586.

на цялата заплаха за национална държава

В света на компютрите и софтуера има два основни типа потребители: тези, които разбират технологиите, и тези, които не са.

Бившата група, те знаят това Windows е страхотна ОС. Не е перфектен, но стига да сте доволни от представянето му, вашата версия няма значение.

За последната група може да е трудно да се разбере защо някой би избрал да не използва най-новата версия на Windows.

Ако следите новините през последните няколко години, може би сте чували за няколко големи пробиви в сигурността, които са засегнали милиони по света.

Общото между тези пробиви е, че всички те са причинени от компютри, работещи с неподдържана версия на Windows.

И докато хакерите са извършили някои от тези хакове, други са причинени от човешка грешка. Фирмите не трябва да работят с неподдържана операционна система. Това е особено вярно, ако искат да защитят данните си и да пазят информацията на клиентите в безопасност.

Както повтаря експертът Игал Флегман, съосновател и главен изпълнителен директор на Keytos:

Обучението по сигурността във вашата организация също е много важно, така че потребителите да не кликват върху фишинг имейли и да докладват атаки на вашия екип по сигурността.

Главен изпълнителен директор на Keytos

Да предположим, че не сте запознати със сериозността на риска, свързан с изпълнението на версия на Windows, която вече е достигнала своя край на поддръжката, особено за бизнес. В такъв случай ние го разбиваме вместо вас.

Рискове за сигурността

Повтаряно е отново и отново как работата на неподдържана операционна система е вредна за вашата сигурност. Но колко ужасни са рисковете?

Най-важната причина, поради която трябва надграждане от неподдържана версия е, че Microsoft повече няма да пуска актуализации за защита за тези версии.

Неподдържаният софтуер прави вашите чувствителни данни уязвими за атаки от хакери. Те могат лесно да търсят уязвими системи, които не са закърпени.

Според експерти фишингът е най-честата входна точка. Следователно настройката Windows 11 MFA ще допринесе много за осуетяването на тези опити.

Това е само началото. Ще имате нужда от повече решения за сигурност, така че ако едно от тях се провали, системата ви ще продължи да бъде защитена. Зависенето от едно е самоубийствено, защото рискувате да загубите данните си, ако бъдат компрометирани.

Според експертното мнение на Джо Стокър, основател и главен изпълнителен директор на Patriot Consulting и MVP на Microsoft:

Никое решение за сигурност не е перфектно. Важно е да имате слоест подход за сигурност, който включва комбинация от технически и нетехнически контроли.

Изпълнителен директор на Патриот Консултинг

и Microsoft MVP

И докато всички системни контроли може да са налице, не можем да си позволим да пренебрегнем ролята, която потребителите трябва да играят.

Оставайки актуален и инсталиране на софтуер за сигурност е само върхът на айсберга.

Освен това трябва да останете бдителни и да имате способността да дешифрирате атака от мили разстояние.

В противен случай е точно като да имате здрави метални порти за защита, но да забравите да ги заключите.

Но това не е единственото притеснение, когато става въпрос за остарели операционни системи.

Системни повреди

Ако вашата компания работи с неподдържана операционна система, рискувате да претърпите повреда на системата, когато бъде открита нова уязвимост.

Това може да доведе до загуба на данни или прекъсване на вашите бизнес операции. Ако не можете бързо да поправите ситуацията чрез корекция на засегнатите системи, новият зловреден софтуер ще се разпространи във вашата мрежа.

Според Джо Стокър:

Поддържането на устройствата в корекция и използването на AV и EDR ще намали излагането и риска за стартиране на зловреден софтуер на крайна точка. Windows ASR, Applocker, WDAC или Windows 11 22H2 „Smart App Control“ могат допълнително да намалят риска от зловреден софтуер.

Както се вижда от ефектите на уязвимостта на сигурността на DEV-0586, тя се намира в системното устройство и има силата да презапише основния запис за зареждане.

MBR е първият сектор на твърдия диск и съдържа информация за това как да стартирате и стартирате операционната система. Когато ан MBR-базирана атака възникне, способността на буутлоудъра да зарежда операционната система ще бъде компрометирана и компютърът може да не може да стартира нормално.

Ето защо Крис Карел, мениджър операции по сигурността за Infinite Campus ви препоръчва:

Имайте последователни резервни копия, които не могат лесно да бъдат изтрити или унищожени. И редовно ги тествайте, за да сте сигурни, че работят и покриват това, от което се нуждаете.

управител, Безкраен кампус

Проблеми с производителността

Производителността на по-старите версии на Windows се влошава с времето. Това е така, защото по-новият хардуер изисква повече ресурси от операционната система, отколкото по-старият хардуер.

Например, ако вие инсталирайте нова графична карта във вашия компютър, който поддържа DirectX, но все още използвате стара версия на Windows, която все още не поддържа тези нови API, игрите може да работят много по-бавно отколкото биха направили, ако използвате по-нова версия на Windows.

Много приложения изискват определени версии на Windows, за да работят правилно, така че ако дадено приложение не е съвместимо с текущата ви версия, то може да не работи правилно или изобщо. Това може да създаде проблеми за потребителите и ИТ администраторите, които трябва да намерят решения за тези проблеми със съвместимостта.

Крис вярва, че единственото решение е:

Поддържане на системите обновени и актуализирани. Както операционните системи (Windows, Linux), така и софтуера, който работи на него. (Exchange, уеб браузъри, защитни стени и т.н.) Особено с всичко, изложено на интернет.

Основни техники за втвърдяване на Windows

Втвърдяването се отнася до процеса на правене на системите по-сигурни. Това е важна стъпка в цялостния процес на сигурност, защото помага за предотвратяване на неоторизиран достъп, неодобрена модификация и други атаки срещу системи и данни.

Някои от техниките за втвърдяване, които можете да използвате, включват:

Системна конфигурация

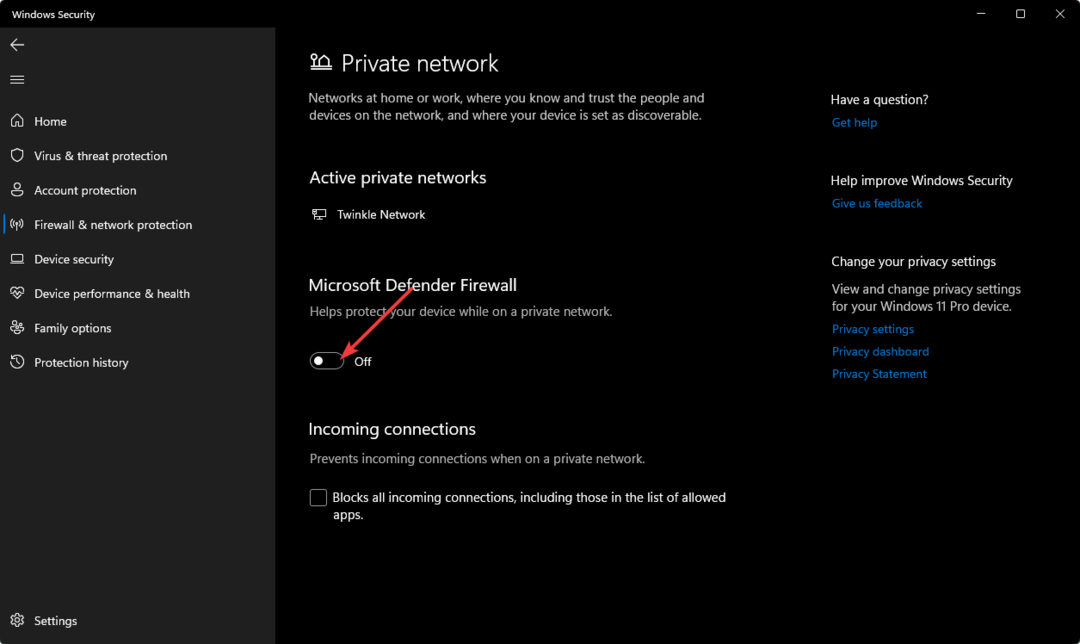

Стандартната системна конфигурация често не е достатъчно сигурна, за да устои на решителен нападател. Можете да конфигурирате системата си така, че да бъде по-сигурна, като промените конфигурациите по подразбиране, настроите защитни стени и инсталирате антивирусен софтуер.

Следват някои важни стъпки, които могат да бъдат предприети, за да конфигурирате вашата система:

- Промяна на паролите по подразбиране – По подразбиране много операционни системи имат парола по подразбиране. Ако някой се докопа до вашия компютър, той може да влезе в него с тази парола по подразбиране.

- Деактивиране на ненужни услуги/приложения – Това намалява използването на ресурси (памет и процесор), като по този начин подобрява производителността на вашата машина.

- Настройка на системни политики – Политиките помагат при конфигурирането на системите на организацията според специфични изисквания. Основната цел зад използването на тези политики е да се гарантира, че всички системи са настроени така, че да могат да имат достъп само от оторизиран персонал.

В крайна сметка Игъл повтаря, че:

Най-добрият начин за защита на организациите в този свят на нулево доверие е чрез намаляване на площта и премахване на отговорността за сигурността от средния краен потребител.

Контроли за потребителски достъп

Контролите за потребителски достъп са първата линия на защита срещу атаки и трябва да се прилагат, за да се предотврати неоторизиран достъп до системите.

Идеята зад UAC е проста. Преди да стартира приложение, изтеглено от интернет или получено по имейл, Windows пита потребителя дали това действие трябва да бъде разрешено.

Това означава, че ако някой се опита да инсталира злонамерен софтуер на вашия компютър, той ще се нуждае от физически достъп до вашия компютър и трябва ръчно да одобри всяка стъпка на инсталиране. Това прави много по-трудно за тях да заразят компютъра ви без ваше знание.

Видяхме някои потребители деактивиране на UAC подкана тъй като е инвазивно всеки път, когато се опитате да стартирате приложение, но е очевидно, че не са помислили за неговите последици. Добрата новина е, че Microsoft направи крачки в гарантирането, че това е нещо, което можете да контролирате.

Можете да използвате вградената функция за контрол на потребителските акаунти (UAC) на Windows, за да предотвратите стартирането на зловреден софтуер и други злонамерени програми на вашия компютър. Той е активиран по подразбиране, но можете да коригирате настройките му, за да персонализирате как работи.

Мрежова сигурност

Сигурността на всички системи в една организация е от първостепенно значение. Мрежовата сигурност обаче е от решаващо значение, тъй като осигурява механизмите за защита на други системи от атаки.

Този широк термин обхваща набор от техники, процеси и технологии, използвани за защита на компютърни мрежи и техните системи и устройства.

Мрежовата сигурност има за цел да защити информацията от неоторизиран достъп или разкриване. Това се прави чрез използване на комбинация от хардуер и софтуер за налагане на правила, които потребителите, администраторите и програмите в мрежата трябва да следват.

Тези правила обикновено включват удостоверяване, оторизация, криптиране и одитна пътека. За да започнете, ще трябва да инсталирайте защитна стена. Защитните стени са един от най-важните инструменти за мрежова сигурност.

Те могат да бъдат софтуерни или хардуерни устройства, които контролират достъпа до мрежа или компютър, осигурявайки ниво на защита от интернет или други ненадеждни мрежи.

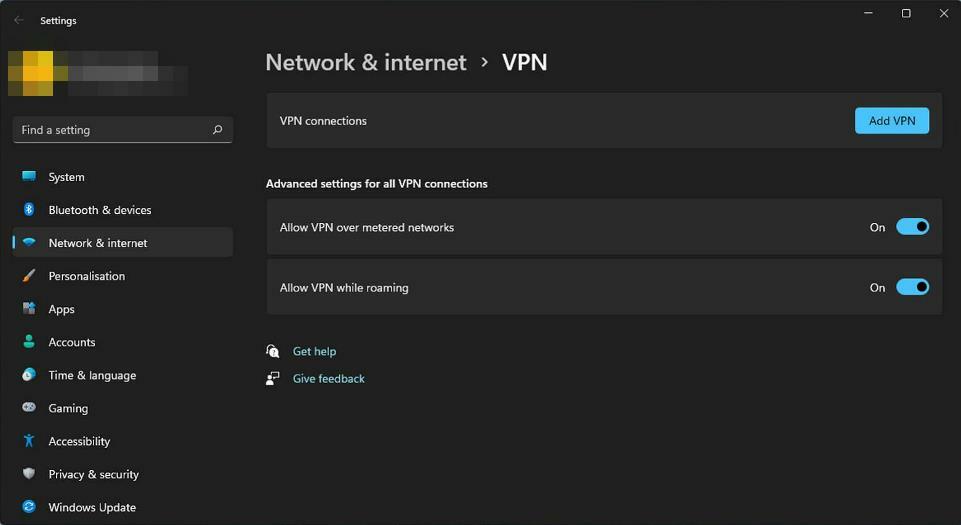

Друг инструмент, от който се нуждаете, е a VPN (виртуална частна мрежа). Тази криптирана връзка ви позволява да се свържете сигурно към външен сървър за отдалечен достъп до вашата вътрешна мрежа.

Основната причина, поради която VPN се считат за техника за защита на Windows, е, че те могат да осигурят допълнителна сигурност, когато се комбинират с други технологии като защитни стени и системи за откриване на проникване.

Те използват криптиране и удостоверяване техники, за да се гарантира, че целият трафик е защитен. Това прави много по-трудно за нападателя да получи достъп до вашата система, за да открадне или повреди информация.

В допълнение към традиционните механизми за мрежова сигурност, днес се появяват няколко нови технологии, които надхвърлят традиционните мерки за мрежова сигурност. Те включват облачни изчисления и софтуер за виртуализация.

Вашата система за мрежова сигурност трябва да бъде всеобхватна, разнообразна и гъвкава, за да отговори адекватно на динамичните нужди на днешните технологични тенденции.

Втвърдяване на приложението

Защитата на приложенията е набор от най-добри практики, които подобряват сигурността на вашите приложения. Не става въпрос само за това да гарантирате, че вашата система е защитена, но и че услугите, които работят на нея, са защитени.

Това включва систематични процеси и процедури, за да се гарантира, че приложенията са сигурни и устойчиви на атаки. Това е един от най-ефективните начини за намаляване на площта за уязвимости във вашите приложения.

Шива Шантар, съосновател и технически директор за ConnectSecure вярва, че:

Слаби пароли, остарели протоколи и системи без корекции в комбинация с необучен персонал, който кликва върху злонамерени връзки, са причината за разпространението на уязвимостта.

и технически директор, ConnectSecure

С други думи, експертът по сигурността предполага, че рискът от използване на уязвимостта се крие в комбинация от фактори.

Лесно е разбираемо защо има нужда от широко разпространена политика за сигурност в цялата организация.

Не само лицата, вземащи решения, трябва да участват, но и всички потребители трябва да бъдат обучени относно запазването на сигурността.

Това обаче не е твърде сложно, ако приложите строг план за действие.

Ето някои препоръки, които организациите могат да приложат, за да подсилят своите Windows системи срещу потенциални заплахи:

- Поддържайте системата си актуална с лепенки.

- Инсталирайте защитна стена, антивирусен софтуер и a добро решение за архивиране за защита на вашите данни и системи.

- Използвайте сложни пароли и ги сменяйте редовно, поне на всеки 90 дни.

- Когато е възможно, активирайте двуфакторни или многофакторно удостоверяване за Microsoft акаунти и други услуги.

- Използвайте мениджър на пароли за генериране, съхраняване и управление на сложни пароли.

Въпреки че можете да приложите всички възможни техники за защита на Windows, възстановяването е от решаващо значение за процеса на сигурност. Планът за възстановяване гарантира, че компанията може да се възстанови от пробив бързо и ефективно.

Като предпазна мрежа, уверете се, че периодично провеждате тестове на този план, за да сте сигурни, че работи според нуждите.

Игал подчертава важността на плана за възстановяване:

Докато превенцията е от първостепенно значение, наличието на силен план за възстановяване, който се тества периодично, също е ключов компонент на всеки план за киберсигурност.

Непрекъснато управление на уязвимостта

Непрекъснатото управление на уязвимостта е проактивен подход към сигурността, който помага на организациите да избягват пробиви в сигурността чрез проактивно наблюдение за възникващи заплахи. Целта на непрекъснатото управление на уязвимостта е да се предотвратят кибератаки, преди те да се появят.

Уязвимости могат да възникнат навсякъде във вашата мрежа, от вашата защитна стена до вашия уеб сървър. Тъй като съществуват много различни видове уязвимости, вие също трябва да използвате различни системи за тяхното откриване.

Тъй като пейзажът на заплахите продължава да се развива, трябва да се развива и вашата стратегия за сигурност. Не е въпрос дали вашата организация ще бъде пробита, въпрос е кога.

Основните компоненти на програмата за управление на уязвимости включват:

- Идентификация – Събиране на информация за потенциални заплахи и слабости в системите или мрежите на организацията, които биха могли да бъдат използвани от тези заплахи.

- Анализ – Проучване на технически подробности за всяка идентифицирана заплаха, за да се определи дали тя представлява реален риск за организацията или не.

- Приоритизиране – Класиране на идентифицираните заплахи според тяхната тежест или вероятност за възникване. Това се прави, за да се разпределят оскъдните ресурси към тези, които представляват най-голям риск за организацията.

- Саниране – Внедряване на контроли за елиминиране или намаляване на рисковете, породени от идентифицирани уязвимости.

Igal повишава осведомеността относно киберсигурността:

За съжаление киберсигурността е скъпа както във време, така и в пари. Но това е важно, така че бих препоръчал на компаниите да го приемат сериозно и да наемат персонал, фокусиран върху сигурността.

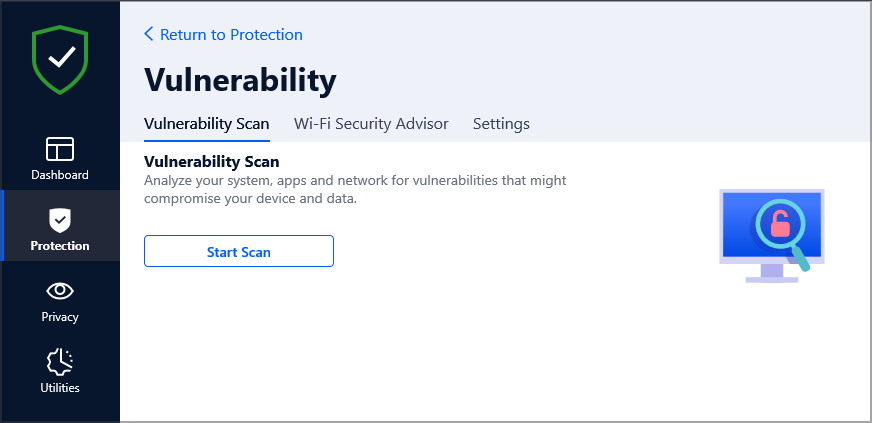

Сканиране на уязвимости

Това е процес, при който сигурността на система или мрежа се проверява за пропуски или уязвимости. Сканирането за уязвимости помага да се идентифицират всички пропуски в системата и съветва как да ги коригирате.

Организациите могат да гарантират, че техните системи остават защитени от злонамерени атаки, като разполагат със скенер за уязвимости.

- Клипбордът на Windows 11 се нуждае от поддръжка на рафтове, казват потребителите

- File Explorer най-накрая получава преработена начална и адресна лента

- Поправка: Windows Update може автоматично да е заменил AMD

Управление на корекции

Това е друг процес, който е важен за поддържане на сигурна среда. Това включва инсталиране на кръпки за известни грешки и уязвимости в софтуерни приложения или операционни системи.

![Вашият компютър няма да има право на актуализации: Как да заобиколите [100% безопасно]](/f/55e7d87d341895c1411d720a584508cc.png)

Той гарантира, че всички системи остават актуални с най-новите технологични актуализации и че всички уязвимости са разрешени, преди хакерите да ги използват.

Реагиране на инциденти

Това се отнася за реагиране и възстановяване от кибератаки в мрежата или системата на организацията.

Отговорът при инцидент е от съществено значение, защото помага на организациите да се възстановят от кибератаки бързо и ефикасно. Всичко това се прави, като същевременно се предотвратяват по-нататъшни щети на техните системи от хакери, като епидемии от рансъмуер или пробиви на данни, които потенциално биха могли да доведат до финансови загуби поради кражба на данни.

Сигурни практики за кодиране

Практиките за сигурно кодиране са набор от насоки за кодиране, които помагат на програмистите да пишат по-сигурен код. Важно е да се отбележи, че защитеното кодиране не е за предотвратяване на всички уязвимости.

Вместо това, той се фокусира върху намаляване на риска от въвеждане на нови уязвимости и въздействието, когато уязвимостите се използват.

Ето няколко начина, по които практиките за защитено кодиране могат да смекчат уязвимостите на Windows:

- Сигурен преглед на кода – Прегледът на защитен код включва преглед на изходния код за потенциални проблеми със сигурността, преди продуктът да бъде пуснат в производство. Това помага да се идентифицират потенциални проблеми, преди да се превърнат в проблем, като по този начин се намалява вероятността от бъдещи атаки срещу тези продукти.

- Разработка, управлявана от тестове – Разработка, управлявана от тестове (TDD) е процес на разработка на софтуер, който гарантира, че всяка единица е била тествана щателно, преди да бъде интегрирани с други и внедрени в производствени среди, като по този начин минимизират грешките, дължащи се на проблеми с интеграцията по-късно етапи.

Придържането към стандартите за кодиране не означава само да направите кода си по-четлив за другите; също така ви помага да пишете по-малко грешки и да отделяте по-малко време за поддържане на вашата кодова база с течение на времето.

Чувствата на Шива по въпроса остават:

Сигурното кодиране не е добра практика, а задължителна.

Обучение и осведоменост по киберсигурност

През последните години киберсигурността се превърна в основна грижа за всички организации – от малки предприятия до големи предприятия.

Кибератаките се увеличават по честота и сложност, което ги прави по-важно от всякога за компаниите добри инструменти за киберсигурност на място. И докато повечето фирми признават тази нужда, много от тях не знаят откъде да започнат, когато става въпрос за справяне с нея.

Цялостната образователна програма за киберсигурност може да помогне за решаването на този проблем, като предостави на служителите знанията, от които се нуждаят идентифицират потенциални заплахи, разбират как тези заплахи могат да повлияят на тях и тяхната компания и знаят как най-добре да реагират при атака възниква.

Този тип обучение също помага да се приведе в съответствие поведението на служителите с фирмените политики, свързани със спазването на киберсигурността и управлението на риска.

В допълнение, обучението по киберсигурност помага за намаляване на разходите, свързани с нарушенията, като увеличава вероятността те да бъдат идентифицирани и задържани на ранен етап от техния жизнен цикъл.

Един от най-ефективните начини за намаляване на риска и предотвратяване на инциденти, свързани със сигурността, е чрез насърчаване на култура на осъзнаване на сигурността. Това включва овластяване на вашите служители да идентифицират проактивно и незабавно да докладват потенциални заплахи за сигурността.

Има различни начини, по които можете да постигнете това:

- Механизми за докладване – Създайте специална вътрешна мрежа за докладване на предполагаеми инциденти. Това трябва да е отделно от вашата корпоративна мрежа, така че да не създава нито една точка на отказ за организацията.

- Овластяване на служителите – Обучете служителите да идентифицират подозрителни имейли или уебсайтове и да ги докладват, ако забележат нещо необичайно.

- Обучението по сигурността не може да бъде еднократно събитие – Обучението по сигурността трябва да се повтаря редовно, така че хората да са в крак с новите заплахи и рискове, които се появяват с времето.

Заключение

Тъй като все повече организации омаловажават значението на крайната поддръжка на Windows, излагането им на мрежови и технологични рискове нараства. Свирепи атаки, които злоупотребяват със защитни функции в неподдържани устройства или операционни системи, станаха голяма вероятност.

Това, което става ясно от различните рискови сценарии тук, е, че единственият сигурен начин да предпазите организацията си от увеличаване на цифровите данни рискове е да мигрирате от наследена Windows OS, критични приложения и системи към поддържани решения на Microsoft сега, вместо по късно.

Едно е сигурно. Ако управлявате бизнес, трябва да обърнете внимание на компютърните промени и промените в сигурността, които се случват в момента. Обсъдихме как надграждането на операционна система може да крие скрити опасности и значителните разходи за пренебрегване на надграждането.

Останалото зависи от вас, за да сте сигурни, че ги прилагате. По отношение на използването на неподдържана операционна система, премахването им извън мрежата е най-доброто за вас. Ако е абсолютно необходимо да ги използвате, уверете се, че са безопасно скрити от онлайн рискове.

Това беше доста залък, но се надяваме, че е била проницателна сесия и вече разбирате последиците от стагнация на неподдържани версии на Windows.

Вашата организация актуализира ли се с вашата операционна система? Какви стъпки избрахте от тази статия, които биха могли да ви насочат в правилната посока за защита на вашите системи? Кажете ни в секцията за коментари.