- Нов фишинг кампания опити за кражба Office 365Влизамакредитивни писма като се опитва да убеди потребители да приеме нова Условия за ползване и Политика за поверителност.

- Нападателят използва Google Рекламни услуги за пренасочване потребители така че този човек или организация вероятно е платил да има URL преминете през оторизиран източник.

- Един от начините да се пазите от неприятностите е да бъдете информирани. Прочетете повече за това в нашия Раздел за сигурност.

- Чели ли сте последните новини от цифровата вселена? Преминете през нашия Център за новини за да сте в течение.

Не беше скучен момент за нападатели и измамници примамване на потребители на Office 365.

Някои фишинг кампании използват предупредителни съобщения за подновяване, други дори се опитват използвайте гласовите съобщения на Office 365 за да открадне вашите данни.

Те дори използвайте покани за календар за разбиване на все по-често работещите от дома акаунти на потребители.

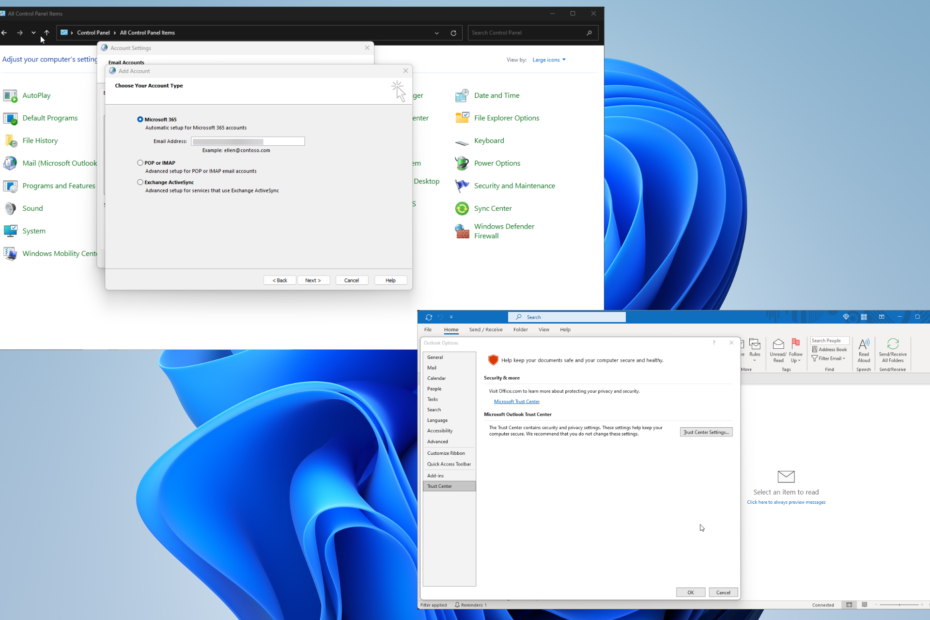

Най-новият заплаха идва от фишинг кампания, която се опитва да открадне

Office 365 идентификационни данни за вход, опитвайки се да убеди потребителите да приемат нови Условия за ползване и Политика за поверителност.Фишинг кампанията е насочена защитени шлюзове за електронна поща (SEG)

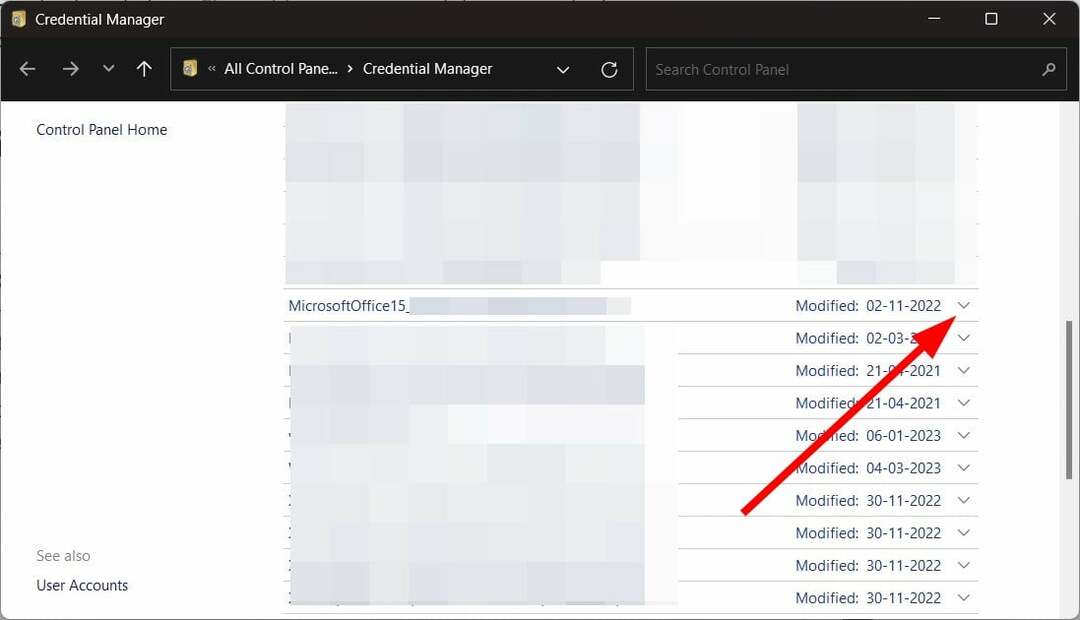

Cofense Фишинг Изследователи на Центъра за отбрана (PDC), коитозабелязан тази кампания описва начина на действие на фишинг заплахата:

На пръв поглед потребителят ще види Това съобщение е изпратено с голямо значение. Отново адресът от съдържа думата сигурност и субектът говори за a Последна промяна на политиката, създавайки спешност незабавно да щракнете и да се справите с въпроса.

Основният имейл говори за приемане на ново актуализираното Условия за ползване и Политика за поверителност. Освен това той отбелязва как тази нова политика ще повлияе на личните данни и ще прекрати всички активни услуги в акаунта на потребителя. Любопитните потребители вероятно ще пожелаят Научете повече.

Нападателят използва Google Ad Services за пренасочване на потребители, така че този човек или организация вероятно е платил URL адресът да премине през оторизиран източник.

Според Cofense това заобикаля сигурните имейл шлюзове и излага потребителите на фиша.

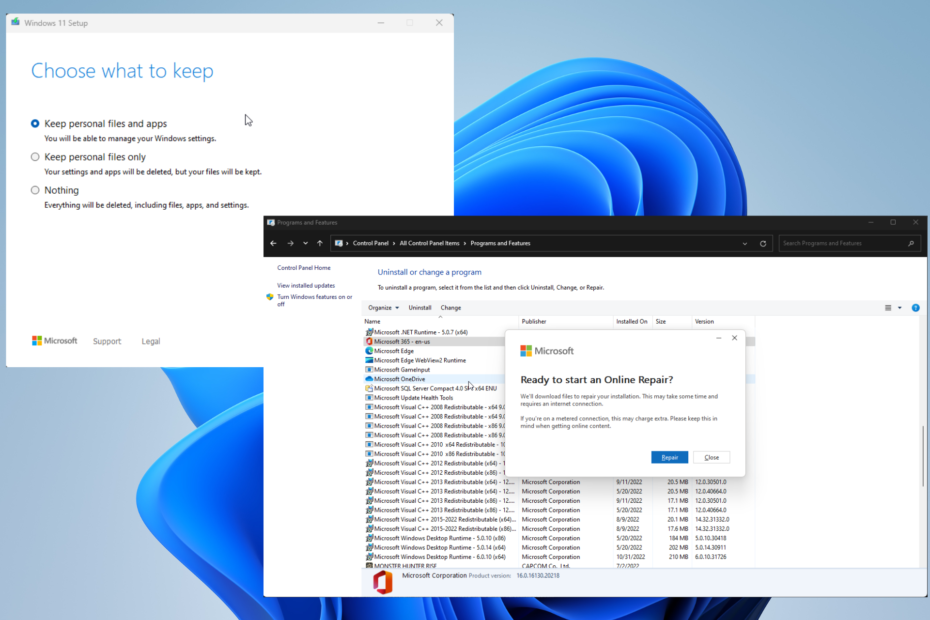

Ако щракнете върху някой от представените бутони, ще бъдете пренасочени към дубликат на реалната страница на Microsoft.

На тази страница ще видите изскачащ прозорец на политиката за поверителност (взета от уебсайта на Microsoft) и някои лога, които изглеждат легитимни.

Следващата стъпка е да бъдете пренасочени отново към фалшива страница за вход в Microsoft. Излишно е да казвам, че ако попълните идентификационните данни, ще ги предоставите на фишинг атакуващия.

Нищо не задава червен флаг, тъй като следващото съобщение на екрана ви гарантира, че сте актуализирали условията и този път сте пренасочени към легитимната страница на Microsoft, тяхното споразумение за услуга.

Как да бъдем в безопасност? Бъдете абсолютно сигурни, когато щракнете върху непоискани имейли и връзки.

Били ли сте жертва на тази фишинг измама? Разкажете ни всичко за това в раздела за коментари по-долу.