Друг проблем, който можете да изтриете от списъка

- След като предостави просто заобиколно решение, Microsoft очевидно коригира този досаден проблем.

- Издадена е актуализация на хардуерно наложената защита на стека в режим на ядрото.

- Вижте сами как технологичната компания Redmond реши да се справи с този проблем със сигурността.

Microsoft винаги пуска малки актуализации, за да се справи с определени недостатъци или проблеми, които преди е пренебрегвал, така че нищо ново там.

Между другото, April Patch Tuesday актуализациите се появиха преди седмица, така че може да искате да проверите и това.

Сега технологичният гигант може тихо да е коригирал широко разпространен проблем, който засягаше Windows Defender наскоро.

Ето как Microsoft се справи с този досаден бъг

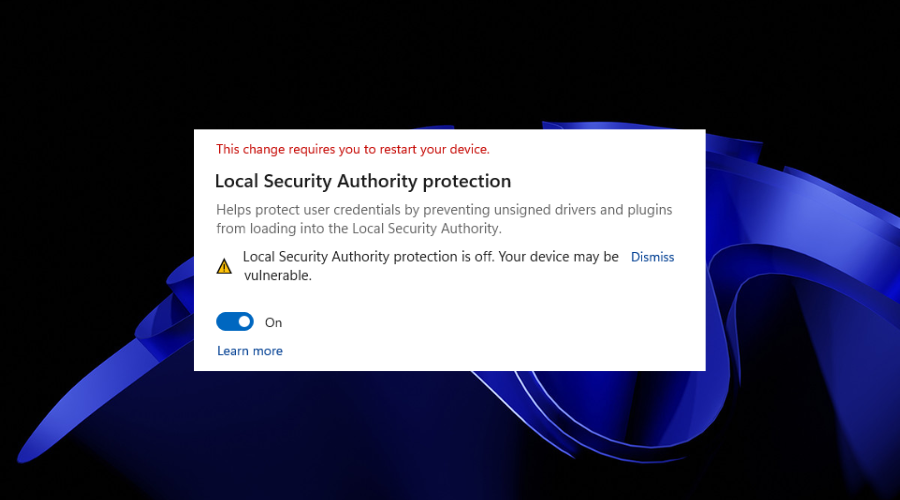

След нарастване на потребителските доклади и оплаквания, компанията потвърди, че скорошна актуализация на Defender е довела до грешка, която е накарала приложението за защита на Windows да покаже погрешно защитата на местния орган за сигурност (или LSA) като хора с увреждания.

KB5007651 (версия 1.0.2302.21002), издадена чрез March Patch вторник, остави потребителите притеснени, тъй като съобщението предполага, че техните устройства може да са уязвими.

В резултат на това потребителите не успяха да включат LSA защитата като рестартиране на устройството, което беше предизвикано от тази промяна.

Знайте, че това няма да направи нищо и ще върне промяната автоматично. По принцип LSA защитата ще остане деактивирана дори след рестартиране на компютъра според инструкциите на приложението Defender.

Базираният в Редмънд технологичен гигант предостави заобиколно решение на проблема и то основно включваше отхвърляне на подобни предупреждения.

Като се има предвид това, компанията може да е отстранила проблема с по-нова актуализация на Defender (KB5007651).

С нова актуализация услугата за сигурност на Windows версия 1.0.2303.27001 уж е решила проблема, така че вече не е нужно да се тревожите за това.

Експертите предполагат, че проблемът е решен чрез актуализация на защитната функция за хардуерна защита на стека в режим на ядрото, присъстваща в Core Isolation (VBS).

Тази функция беше въведена с Windows 11 22H2. KB5007651 обаче беше пуснат преди почти две седмици и таблото за управление на Microsoft с известни проблеми все още изброява бъг като отворен.

Други също са забелязвайки че настройката може да е деактивирана по подразбиране или може да е грешка. За да използвате функцията за хардуерно наложена защита на стека в режим на ядрото, е необходима технологията Control-flow Enforcement Technology (CET) на Intel или технологията AMD Shadow Stack.

Поддържаните чипове включват Intel 11th Gen Tiger Lake или по-нови части, или AMD Zen 3 и по-нови, така че, моля, имайте това предвид.

Ще следим контактно ситуацията и ще докладваме всичко ново. Споделете вашите мисли и идеи с нас в секцията за коментари по-долу.

![Драйверът за 3D принтер на MakerBot вече е наличен за Windows 10 [+ бонус инструменти]](/f/15e949b940d388381f4923f260adc440.jpg?width=300&height=460)