- В днешно време много хора използват Telegram като по-безопасно средство за комуникация.

- Но цялата тази поверителност може да струва цена, ако не обръщаме внимание на знаците.

- Инсталатор на Telegram за настолни компютри е бил забелязан да разпространява повече от просто поверителността.

- Вграден дълбоко в инсталатора на Telegram е страховитият руткит за злонамерен софтуер Purple Fox.

Всеки вече знае, че Telegram е сред някои от най-сигурните софтуерни решения за комуникация с другите, ако наистина цените поверителността си.

Въпреки това, както скоро ще разберете, дори най-безопасните опции могат да се превърнат в опасности за сигурността, ако не внимаваме.

Наскоро злонамерена програма за инсталиране на Telegram за настолни компютри започна да разпространява зловредния софтуер Purple Fox, за да инсталира допълнителни опасни полезни товари на заразени устройства.

Този инсталатор е компилиран AutoIt скрипт с име Telegram Desktop.exe който пуска два файла, действителна програма за инсталиране на Telegram и злонамерена програма за изтегляне (TextInputh.exe).

„Telegram Desktop.exe“: 41769d751fa735f253e96a02d0cccadfec8c7298666a4caa5c9f90aaa826ecd1

🤔— MalwareHunterTeam (@malwrhunterteam) 25 декември 2021 г

Инсталаторите на Telegram ще инсталират повече от самото приложение

Всичко започва като всяко друго банално действие, което извършваме на нашите компютри, без всъщност да знаем какво се случва зад затворени врати.

Според експерти по сигурността от Minerva Lab, когато се изпълнява, TextInputh.exe създава нова папка с име 1640618495 под:

C:\Users\Public\Videos\

Всъщност това TextInputh.exe файлът се използва като програма за изтегляне за следващия етап на атаката, тъй като се свързва със C&C сървър и изтегля два файла в новосъздадената папка.

За да получите по-задълбочен поглед върху процеса на заразяване, ето какво TextInputh.exe изпълнява на компрометираната машина:

- Копира 360.tct с име 360.dll, rundll3222.exe и svchost.txt в папката ProgramData

- Изпълнява ojbk.exe с командния ред “ojbk.exe -a”.

- Изтрива 1.rar и 7zz.exe и излиза от процеса

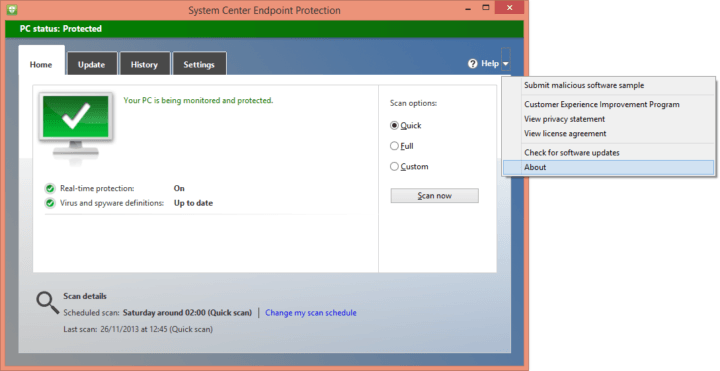

Следващата стъпка за зловредния софтуер е да събере основна системна информация, да провери дали на него работят някакви инструменти за сигурност и накрая да изпрати всичко това на твърдо кодиран C2 адрес.

След като този процес приключи, Purple Fox се изтегля от C2 под формата на a .msi файл, който съдържа криптиран шелкод както за 32, така и за 64-битови системи.

Заразеното устройство ще бъде рестартирано, за да влязат в сила новите настройки на системния регистър, най-важното, деактивираният контрол на потребителските акаунти (UAC).

За момента не е известно как се разпространява зловредният софтуер, но подобни кампании за злонамерен софтуер представящ се за легитимен софтуер се разпространяваше чрез видеоклипове в YouTube, форум за спам и сенчест софтуер сайтове.

Ако искате да разберете по-добре целия процес, препоръчваме ви да прочетете пълната диагностика от Minerva Labs.

Подозирате ли, че сте изтеглили инсталационна програма, заразена със зловреден софтуер? Споделете вашите мисли с нас в секцията за коментари по-долу.