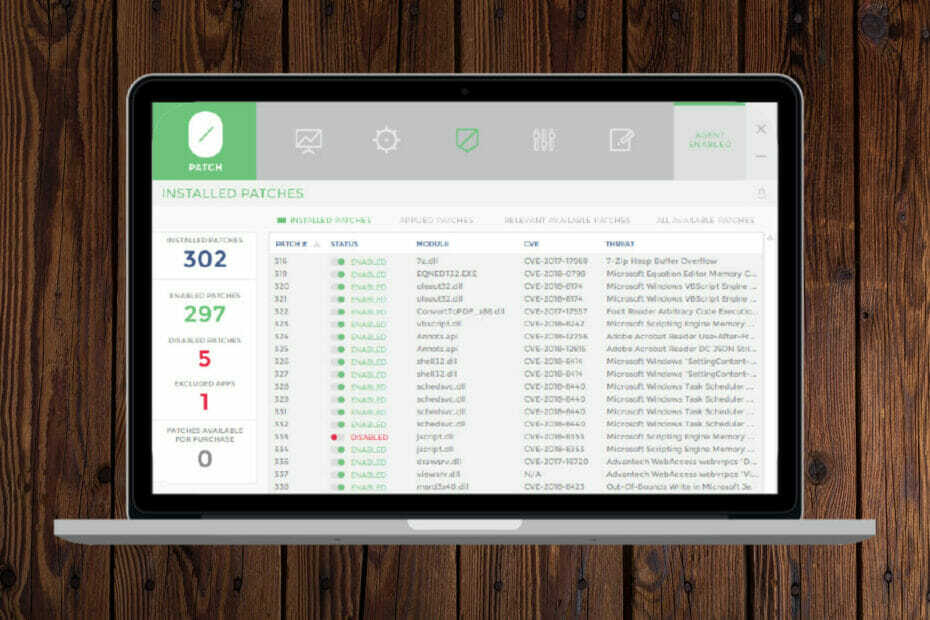

Microsoft все още не е отстранила напълно уязвимост от нулев ден в Windows 10, която дава повишени привилегии на успешните нападатели. Въпреки това, 0Кръпка разработи неофициален микропач, който има за цел да реши проблема.

Този бъг е известен от технологичния гигант под неговия псевдоним CVE-2021-34484. Microsoft вече издаде поправка по време на августовската корекция във вторник по-рано тази година. Според компанията недостатъкът е произволен проблем с изтриването на директория.

0Patch ще поправи тази уязвимост в Windows

Служителите в Редмънд смятат, че това е нисък приоритет, тъй като заплахата ще трябва да има локален достъп, за да експлоатира система. Въпреки това, с този достъп нападателят ще може да изтрива само папки.

По-късно обаче изследователят по сигурността Абделхамид Насери установи, че недостатъкът може да бъде и врата към ескалация на привилегиите.

Това всъщност ще даде на заплахата достъп до системни ресурси, сървъри и други части от мрежа, въпреки че те все още ще се нуждаят от локален достъп, за да стартират веригата.

Той също така установи, че корекцията на Microsoft наистина не работи, защото нападателите могат да го заобиколят, а 0Patch потвърди това в една от публикациите си в блога.

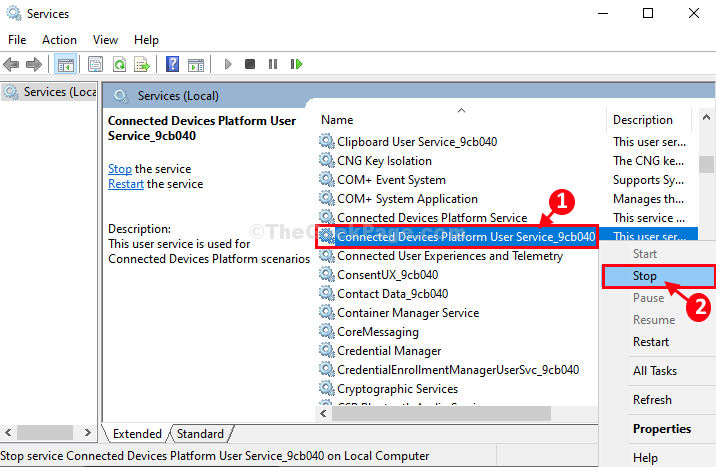

Уязвимостта се крие в услугата за потребителски профили, по-специално в кода, отговорен за създаването на a временна папка на потребителския профил в случай, че оригиналната папка на потребителския профил е повредена или заключена за някои причина.

Абделхамид открива, че процесът (изпълнен като локална система) на копиране на папки и файлове от оригиналната папка на потребителския профил във временната може да бъде атакуван със символни връзки.

По този начин злонамерените трети страни биха създали папки, които могат да бъдат записани от атакуващия, в системно местоположение, от което впоследствие стартиран системен процес ще зареди и изпълни DLL на нападателя.

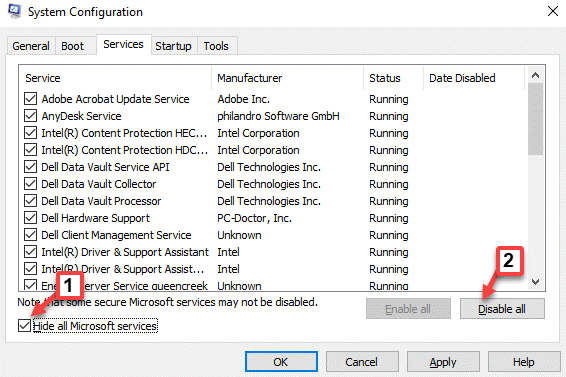

0Patch написа свой собствен микрокръпка, за да покрие следите на Microsoft и да затвори уязвимостта. Компанията казва, че корекцията защитава всички засегнати версии на Windows, включително 20H2, 2004, 1909 и Windows Server 2019.

Технологичният гигант в Редмънд не е казал кога ще пусне официален пластир, като се има предвид, че все още вижда това като проблем с нисък приоритет поради локалния достъп.

Това означава, че едно правдоподобно ETA може да бъде пускането на софтуера за декемврийски патч вторник.

Какво е вашето мнение за цялата ситуация? Споделете вашето мнение с нас в секцията за коментари по-долу.