- Ако дадено устройство е заразено с рансъмуера REvil, автоматичното влизане в безопасен режим гарантира при рестартиране.

- С последните промени, внедрени в злонамерения код, не е необходимо действие от потребителя.

- Най-добрата защита срещу този тип атака на рансъмуер остава надежден антивирус.

- Докладите показват, че повечето антивирусни инструменти могат да откриват REvil атаки на рансъмуер дори след модификациите.

Последните изследвания на сигурността разкриха, че REvil / Sodinokibi ransomware е усъвършенствал тактиката си за атака, за да осигури достъп до операционните системи на жертвите.

Приложените промени променят паролата за вход в системата на потребителя и принуждават системата да се рестартира само, за да позволи на зловредния софтуер да шифрова файловете. Както по-старите, така и по-новите операционни системи Windows могат да бъдат засегнати.

Резултатите от са публикувани от изследователя R3MRUN на неговата Twitter акаунт.

Как REvil рансъмуерът действа, за да принуди влизането в безопасен режим?

Преди промяната рансъмуерът би използвал аргумент на командния ред -smode, за да рестартира устройството в Безопасен режим, но се нуждаеше от потребителя за ръчен достъп до тази среда.

Това е подъл и нов метод за кибератака, като се има предвид, че Безопасният режим трябва да бъде... безопасен и дори се препоръчва като сигурна среда за почистване на злонамерен софтуер в случай на повреда на системата.

Още повече, че докато са в безопасен режим, процесите не се прекъсват от софтуер за сигурност или сървъри.

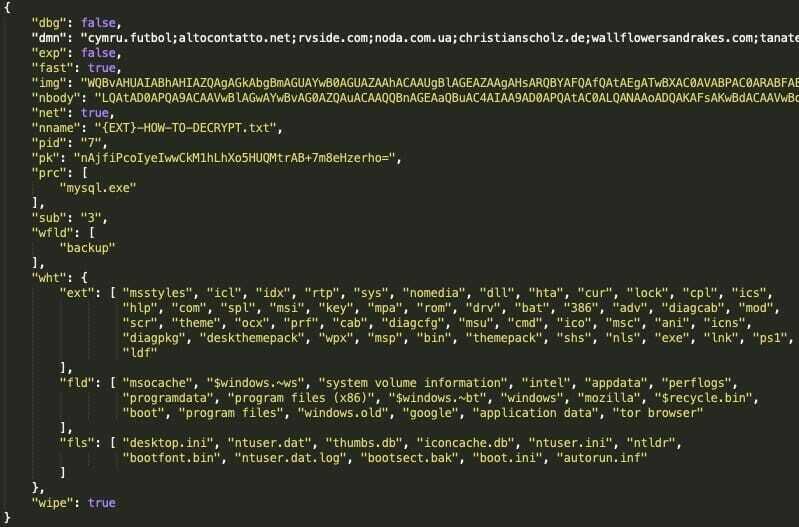

За да се избегнат подозрения, кодът на рансъмуера е удобно модифициран. Сега заедно с аргумента -smode, рансъмуерът също променя паролата на потребителя на DTrump4ever, съобщенията се показват.

Следователно злонамереният файл промени някои записи в системния регистър и Windows автоматично се рестартира с новите идентификационни данни.

Счита се, че използваният код е следният:

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

AutoAdminLogon = 1

DefaultUserName = [име_на акаунт]

DefaultPassword = DTrump4ever

Изследователят посочи и два източника на VirusTotal със и без модифицираната проба на атаката. Най-сигурният начин да защитите системата си от подобен опит остава надежден антивирус.

⇒ Вземете ESET Internet Security

ESET беше един от 70-те инструмента за сигурност, които бяха тествани за откриване на рансъмуера REvil (модифициран или не); 59 решения го откриха.

Затова не забравяйте да инсталирате надежден антивирус и да активирате защитата в реално време за вашата система. Както винаги, съветваме също да избягвате подозрителни онлайн уебсайтове или източници.