Експерти от Proofpoint непокрити нови кампании за зловреден софтуер на LinkedIn. Подобни кампании се забелязват отдавна. Тези кампании за злонамерен софтуер са насочени към лица, макар и фалшиви акаунти в LinkedIn.

LinkedIn се използва от различни компании и фирми за привличане на служител или за създаване на обширни професионални мрежи. Различните компании предоставят възможности за работа, така че търсещите работа оставят автобиографията си там навън.

Умните киберпрестъпници са активни и винаги са готови да го направят събиране на чувствителна информация. Въпреки че LinkedIn предоставя оптимизирани условия за професионални мрежи, той е по-склонен към киберпрестъпници. Така че потребителите трябва да бъдат внимателни, когато качват лична информация.

В случай, че искате да сте сигурни, докато сърфирате в интернет, ще трябва да получите напълно специализиран инструмент за защита на вашата мрежа. Инсталирайте сега Cyberghost VPN и се подсигурете. Той предпазва вашия компютър от атаки по време на сърфиране, маскира вашия IP адрес и блокира всички нежелани достъпи.

Modus operandi

Хакерите използват различни вектори за разпространение на злонамерен софтуер, така че да оставят много яйца за изтегляне. Хакерите могат да преглеждат възможности за работа и публикации от различни компании.

След като прегледат LinkedIn профилите на различни компании, те могат да получат представа за мрежите, партньорите и операционната система на компанията. По този начин те могат да се насочат към различни индустрии и магазини.

Те могат да откраднат LinkedIn връзките на различни компании и след това предлагат работа за различни добре известни позиции в тези компании. Както твърдят изследователите на ProofPoint:

URL адресите водят до целева страница, която подвежда истинска компания за управление на таланти и персонал, използвайки откраднати марки, за да подобри легитимността на кампаниите.

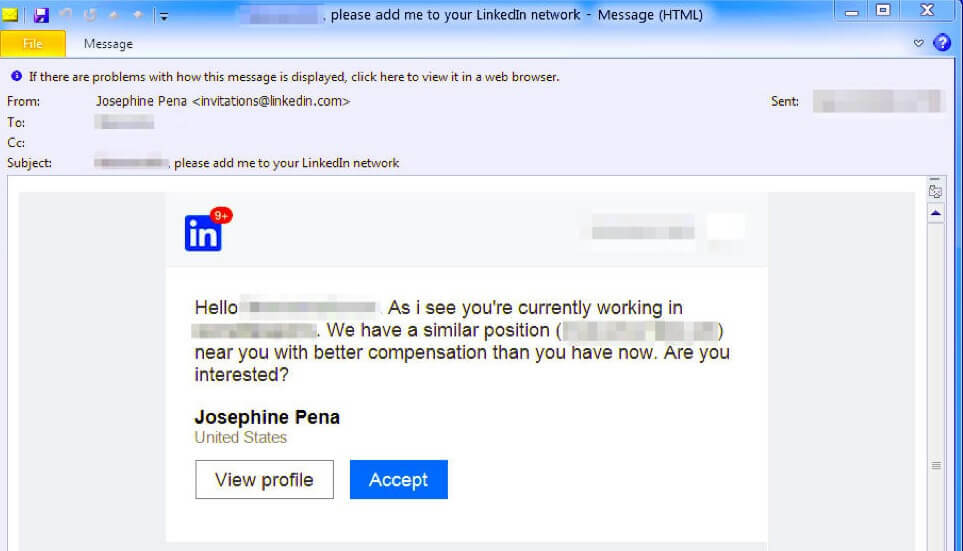

Те също могат да правят фалшиви акаунти като Facebook и Twitter и след това изпращайте доброкачествени имейли на потребителите. Започвайки от обикновен разговор, те търсят вниманието на потребителите, като предоставят информация за работните места.

Те изпращат различни URL адреси, които са свързани с целевата страница. Целевата страница съдържа различни типове файлове като PDF, Документи на Microsoft Word или всякакви други такива документи.

Тези документи, създадени с Taurus Builder, започват да се изтеглят автоматично с вредни макроси. Ако потребителят отвори макросите, ще бъдат изтеглени още яйца. Изследователите на ProofPoint допълнително добавиха, че:

Този актьор предоставя убедителни примери за тези нови подходи, като използва изстъргване на LinkedIn, многовекторни и многоетапни контакти с получатели, персонализирани примамки и разнообразни техники за атака за разпространение на изтеглянето на още яйца, което от своя страна може да разпространява зловредния софтуер по техен избор въз основа на системни профили, предадени на заплахата актьор.

Ако са заредени повече яйца за изтегляне, не е възможно да защитите акаунта си. Единственият начин да защитите личната си информация е да използвайте силна и уникална парола.

Другият начин е, че ако получите някакво съобщение или имейл от която и да е компания, тогава не ги отваряйте или кликнете върху URL адреса. LinkedIn е по-чувствителен към атаките на киберпрестъпници, така че трябва да внимавате, когато създавате акаунт в LinkedIn.

СВЪРЗАНИ РЪКОВОДСТВА, ТРЯБВАЩИ ДА ПРОВЕРИТЕ:

- Microsoft признава разкриването на милиони пароли на MS Office

- Най-добрите антивирусни решения за Windows 10 за инсталиране през 2019 г. [UNBIASED LIST]

- Новият експлойт с нулев ден на Internet Explorer прониква в компютрите злонамерен софтуер