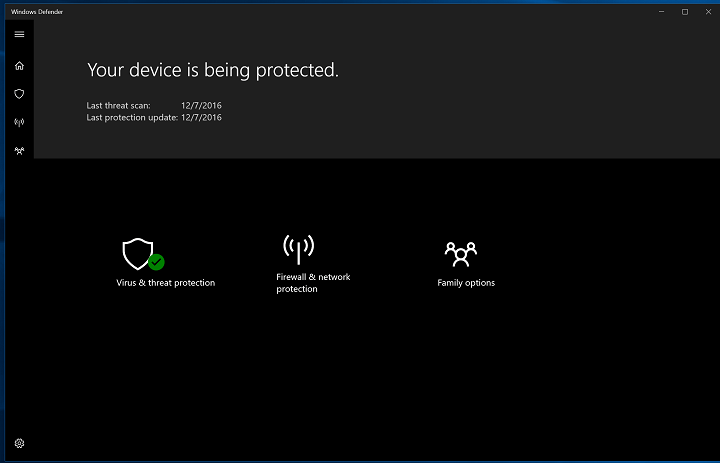

Microsoft изтласка поредната корекция за механизма за сканиране на вируси през Windows Defender наречен MsMpEng двигател за защита от зловреден софтуер.

Най-новият недостатък в емулатора на MsMpEng

Тази последна уязвимост беше открита от Google Project Project Zero изследовател Тавис Орманди. Този път той го разкри на Microsoft по личен начин. Тази нова уязвимост позволява на приложенията, изпълнявани в емулатора на MsMpEng, да го контролират по такъв начин, че да постигнат всякакви видове на злонамерено поведение, включително дистанционно изпълнение на код, когато Windows Defender сканира изпълним файл, изпратен чрез електронна поща. Тази нова уязвимост не беше толкова лесна за използване като тази, открита преди две седмици, но все още е доста сериозна.

Двигателят се актуализира редовно, за да предотврати повече проблеми

Задачата на емулатора е да емулира процесора на потребителя, но по много странен начин, който позволява API извиквания. Неясни са причините, поради които компанията е създала специални инструкции за емулатора, според изследователя на Google Project Zero.

MsMpEng не е изолиран, което означава, че ако можете да използвате уязвимост, резултатът ще се окаже много отрицателен.

За щастие двигателят се актуализира редовно за по-високо ниво на сигурност. Освен това Microsoft е подложен на засилен натиск да осигури своя софтуер и компанията иска от правителствата възможно най-голямо сътрудничество, за да запази безопасността на потребителите.

СВЪРЗАНИ ИСТОРИИ ЗА ПРОВЕРКА:

- Изтеглете Windows Defender KB4022344, за да спрете рансъмуера WannaCry

- Windows 10 build 16188 представя Windows Defender Application Guard

- Microsoft отстрани друга сериозна уязвимост в Windows Defender