- مايكروسوفت أصدر فريق Defender ATP Research دليلًا حول كيفية الدفاع عن خوادم Exchange ضد البرامج الضارة الهجمات باستخدام الكشف القائم على السلوك.

- فريق ATP قلق الهجمات الذي - التي استغلالتبادلنقاط الضعف مثل CVE-2020-0688.

- يجب أن تبدأ بقراءة المزيد من المعلومات حول Exchange من موقعنا قسم Microsoft Exchange.

- إذا كنت مهتمًا بمزيد من الأخبار حول الأمان ، فلا تتردد في زيارة مركز الأمان.

أصدر فريق أبحاث حماية متقدمة من المخاطر مع Microsoft Defender دليلاً حول كيفية الدفاع تبادل خوادم ضد الهجمات الضارة باستخدام الاكتشاف القائم على السلوك.

هناك طريقتان لسيناريوهات تعرض خوادم Exchange للهجوم. الأكثر شيوعًا هو إطلاق الهندسة الاجتماعية أو هجمات التنزيل التي تستهدف نقاط النهاية.

ومع ذلك ، يشعر فريق ATP بالقلق بشأن النوع الثاني ، وهو الهجمات التي تستغل نقاط الضعف في Exchange مثل CVE-2020-0688. كان هناك حتى تحذير وكالة الأمن القومي حول هذه الثغرة الأمنية.

مايكروسوفت بالفعل صادر التحديث الأمني لإصلاح الثغرة الأمنية منذ فبراير ، لكن المهاجمين ما زالوا يجدون الخوادم التي لم يتم تصحيحها ، وبالتالي لا تزال عرضة للخطر.

كيف يمكنني الدفاع ضد الهجمات على خوادم Exchage؟

المنع والاحتواء القائم على السلوك القدرات في حماية متقدمة من المخاطر مع Microsoft Defender ، والتي تستخدم محركات متخصصة في الكشف عن التهديدات من خلال تحليل السلوك، عرض الأنشطة المشبوهة والخبيثة على خوادم Exchange.

يتم تشغيل محركات الكشف هذه بواسطة مصنفات التعلم الآلي المستندة إلى مجموعة النظراء والتي يتم تدريبها من خلال التنميط القائم على الخبراء لمصنفات التعلُّم الشرعي مقابل. الأنشطة المشبوهة في خوادم Exchange.

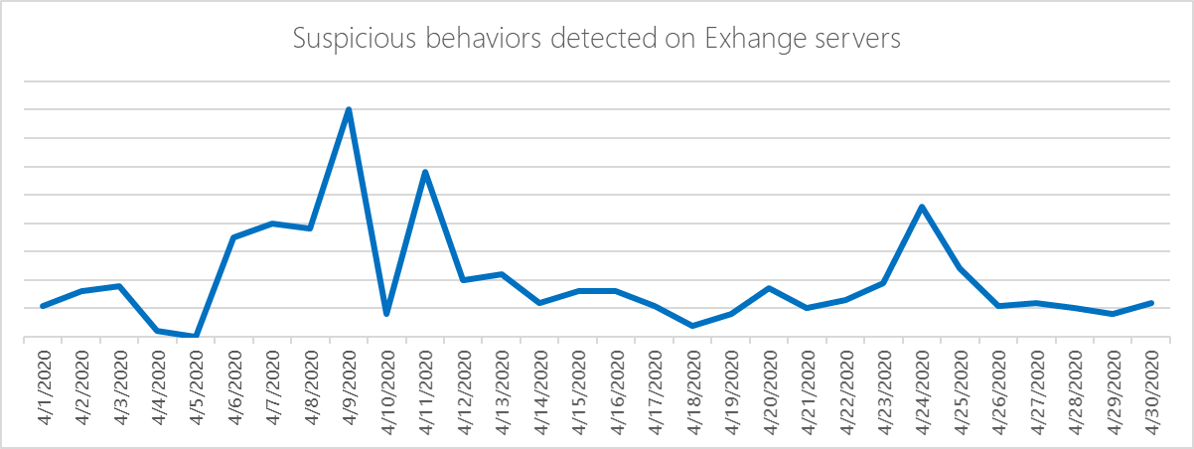

درس باحثو Microsoft هجمات Exchange التي تم التحقيق فيها خلال شهر أبريل ، باستخدام عمليات اكتشاف متعددة تعتمد على السلوك.

كيف تحدث الهجمات؟

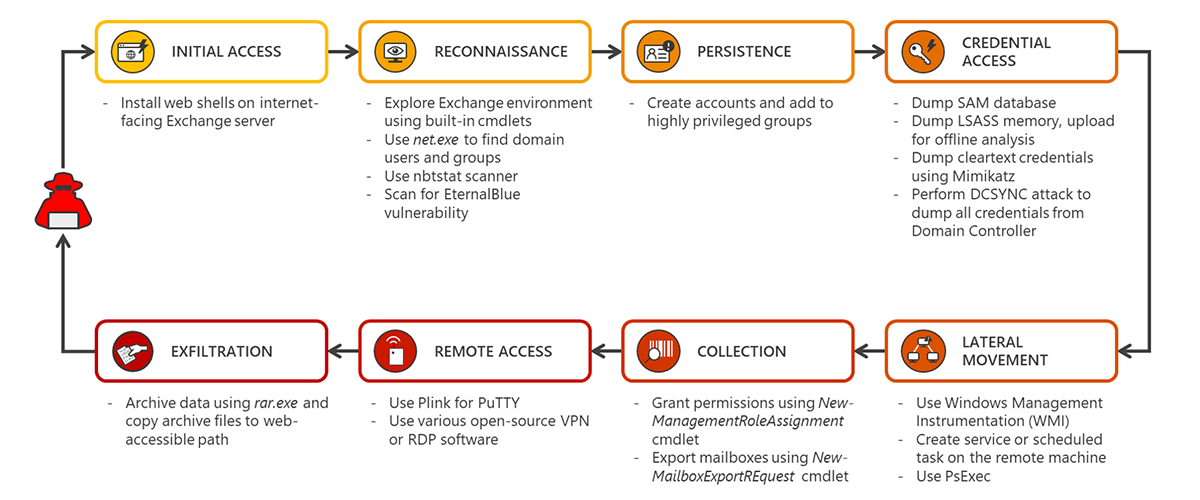

كشفت Microsoft أيضًا عن سلسلة الهجوم التي يستخدمها المخترقون لاختراق خوادم Exchange.

يبدو أن المهاجمين يعملون على خوادم Exchange المحلية باستخدام قذائف الويب المنتشرة. عندما يتفاعل المهاجمون مع قذيفة الويب ، يقوم تجمع التطبيقات المخترق بتشغيل الأمر نيابة عن المهاجم.

هذا حلم المهاجم: الهبوط مباشرة على الخادم ، وإذا كان الخادم لديه مستويات وصول خاطئة ، فاحصل على امتيازات النظام.

مايكروسوفت أيضا المحدد في الدليل أن الهجمات استخدمت تقنيات متعددة بدون ملفات ، مع طبقات إضافية من التعقيد في اكتشاف التهديدات وحلها.

أظهرت الهجمات أيضًا أن عمليات الكشف القائمة على السلوك هي مفتاح حماية المنظمات.

في الوقت الحالي ، يبدو أن تثبيت التصحيح هو العلاج الوحيد المتاح لثغرة خادم CVE-2020-0688.

![تم رفض عنوان المستلم: تم رفض الوصول [إصلاح الخطأ]](/f/b0960ce50f403ff6957ecda69de416a3.png?width=300&height=460)