تلعب شبكات VPN دورًا كبيرًا في حمايتك من التصيد الاحتيالي وتعزيز أمانك العام عبر الإنترنت

- هل تحميك شبكة VPN من التصيد الاحتيالي؟ الجواب البسيط هو لا.

- في حين أن بعض شبكات VPN تقوم بتسويق نفسها كأدوات يمكنها الحماية ضدها، فإن هذا ليس صحيحًا تمامًا.

- ومع ذلك، سنناقش بعض الإجراءات التي يمكنك استخدامها جنبًا إلى جنب مع VPN لمنع التصيد الاحتيالي بشكل فعال.

أصبحت هجمات التصيد الاحتيالي أكثر تعقيدًا هذه الأيام، وأصبح من الصعب الحفاظ على أمان بياناتك عبر الإنترنت.

لكن انتظر! هل فكرت في استخدام VPN لحماية نفسك؟

تعد شبكات VPN رائعة في تشفير حركة المرور الخاصة بك على الإنترنت وتجعل من الصعب على المتسللين اعتراض بياناتك وسرقتها. ولكن هل تستطيع VPN الحماية من الهجمات السيبرانية مثل التصيد الاحتيالي؟

الجواب قد يفاجئك.

استمر في القراءة لتعرف ما إذا كان هذا هو حليفك في مكافحة هجمات التصيد الاحتيالي.

ما هو التصيد وكيف يعمل؟

التصيد هو أ هجوم الانترنت حيث المهاجمين انتحال شخصية كيانات جديرة بالثقة لخداع الأفراد للكشف عن معلومات حساسة مثل كلمات المرور أو تفاصيل بطاقة الائتمان أو أرقام الضمان الاجتماعي.

عادةً ما يستخدم المهاجمون

رسائل البريد الإلكتروني, رسائل فورية، أو المواقع الخبيثة التي تحاكي تلك المشروعة، وتخدع الضحايا للاعتقاد بأنهم يتفاعلون مع مصدر موثوق به.وبمجرد أن يقدم الضحايا معلوماتهم، يمكن للمهاجمين استغلالها للقيام بأنشطة احتيالية.

هجمات التصيد غالبا ما تعتمد على التلاعب النفسي وتقنيات الهندسة الاجتماعية لإقناع الضحايا باتخاذ إجراءات معينة.

على سبيل المثال، يجوز لهم ذلك خلق شعور بالإلحاح أو الخوف أو فرصة العمر التي تحث المستلمين على النقر فوق رابط أو فتح مرفق لتجنب العواقب السلبية.

قد تحتوي هذه البرامج على برامج ضارة يمكنها اختراق جهاز الضحية واستغلال معلوماته بشكل أكبر.

قد يستخدم المهاجمون أيضًا التصيد بالرمح، وهو شكل مستهدف من التصيد الاحتيالي.

في التصيد الاحتيالي، يقوم الجناة بتخصيص رسائلهم أو مواقعهم الإلكترونية لتظهر ذات صلة كبيرة بالمستلم، مما يزيد من فرص النجاح.

يقومون بجمع معلومات عن الضحية من مصادر مختلفة، مثل الملفات الشخصية على وسائل التواصل الاجتماعي، لجعل انتحال شخصيتهم أكثر إقناعًا.

هل تحميك VPN من التصيد الاحتيالي؟

توفر VPN في المقام الأول التشفير وعدم الكشف عن هويته لاتصالات الإنترنت، لكنه لا يحمي بشكل مباشر من هجمات التصيد.

هذا بسبب لا تعتمد هجمات التصيد الاحتيالي على عنوان IP الخاص بك، بل على نقاط ضعفك البشرية.

على سبيل المثال، لا يمكن لشبكة VPN أن تمنعك من النقر على رابط ضار أو فتح رسالة بريد إلكتروني احتيالية تبدو مشروعة.

في حين أن بعض شبكات VPN قد تحتوي على ميزات يمكنها ذلك حظر الإعلانات أو أجهزة التتبع أو مواقع الويب الضارة، فهي ليست مضمونة ولا يمكنها أن تحل محل اليقظة.

كيف يمكن لشبكة VPN المساعدة في مكافحة التصيد الاحتيالي؟

على الرغم من أن VPN لا تمنع هجمات التصيد الاحتيالي بشكل مباشر، إلا أنها يمكن أن تقدم بعض الفوائد من حيث الحماية.

فيما يلي طرق مختلفة يمكن أن تساعد بها شبكة VPN:

1. التشفير وعدم الكشف عن هويته

إذا تمكن شخص ما من مراقبة استعلامات DNS الخاصة بك والمعروفة أيضًا باسم ما تبحث عنه عبر الإنترنت والبيانات التي تكتبها، فسيكون لديه القدرة على إعادة توجيهك إلى موقع ويب احتيالي.

لذلك، إذا قمت بإدخال أي بيانات سرية، مثل معلومات بطاقة الدفع، على موقع الويب، فيمكن للمهاجم الوصول إليها بالكامل، مما قد يعرض أموالك أو تفاصيل حساسة أخرى للخطر.

لكن شبكات VPN يمكنها تشفير طلبات DNS الخاصة بك، وإخفاء عنوان IP الخاص بك، وتوجيه حركة المرور على الإنترنت من خلال خادم VPN لإخفاء المحتوى عن المتسللين.

مقدمي السمعة مثل اكسبريس في بي ان و نورد في بي إن اذهب إلى أبعد من ذلك من خلال إدارة هذه الطلبات من خلال خوادم DNS الخاصة بهم.

قد يؤدي عدم الكشف عن هويتك إلى زيادة صعوبة استهدافك على وجه التحديد من قبل المهاجمين، أو تتبع أنشطتك عبر الإنترنت، أو جمع معلومات حول هويتك لأغراض التصيد الاحتيالي.

2. واي فاي آمن

يمكن أن يكون استخدامه محفوفًا بالمخاطر شبكات WiFi العامة غير المحمية، وخاصة عند الاتصال مخادع نقطة اتصال واي فاي يسمى التوأم الشرير.

هذه شبكات WiFi احتيالية تحاكي اسم شبكة عامة مشروعة، مثل شبكة WiFi الموجودة في مقهى أو مطار.

عند الاتصال بنقطة اتصال مزدوجة شريرة، يمكن للمهاجم التصيد الوصول بسهولة إلى جميع أنشطتك عبر الإنترنت إلا إذا كنت تستخدم VPN للحماية.

يمكن لشبكة VPN إنشاء نفق آمن بين جهازك وخادم VPN.

وهذا يحمي بياناتك من التنصت أو الاعتراض المحتمل من قبل جهات ضارة قد تكون موجودة على نفس الشبكة.

3. التهرب من الحظر الجغرافي

قد تكون بعض هجمات التصيد الاحتيالي خاصة بمنطقة معينة، وتستهدف المستخدمين في مواقع محددة.

بحسب أفانان، يستخدم ممثلو التصيد الاحتيالي GeoTargetly، وهي أداة شائعة الاستخدام من قبل الشركات لتخصيص الإعلانات بناءً على موقع المستلم.

يقوم المهاجمون بإعادة توجيه المستخدمين من خلال هذه الأداة وتقديمهم لهم صفحات التصيد المخصصة محددة لمنطقتهم المحلية.

شاركت Avanan نموذجًا للبريد الإلكتروني أرسل فيه المخادعون رسالة باللغة الإسبانية بخصوص أمر استدعاء مسرع.

تضمنت رسالة البريد الإلكتروني رابطًا يوجه الضحايا إلى صفحة مستضافة على GeoTargetly.

تكتشف الأداة تلقائيًا المنطقة الجغرافية للمستخدم دون علمه وتعيد توجيهه وفقًا لذلك.

ومع ذلك، يمكن أن تسمح لك شبكة VPN بتغيير موقعك الافتراضي عن طريق الاتصال بخادم في بلد مختلف.

يمكن أن يساعد هذا في تجاوز مواقع الويب الضارة الخاصة بمناطق جغرافية محددة أو الروابط التي قد تكون جزءًا من حملات التصيد الاحتيالي.

كيفية منع التصيد؟

يتطلب حظر هجمات التصيد الاحتيالي اتباع نهج متعدد الطبقات يجمع بين التدابير التكنولوجية ووعي المستخدم.

فيما يلي عدة طرق عملية للحماية من التصيد الاحتيالي:

1. استخدم خدمة بريد إلكتروني تحتوي على مرشحات مدمجة للبريد العشوائي والتصيد الاحتيالي

تحتوي بعض خدمات البريد الإلكتروني، مثل Outlook وGmail، على أنظمة تصفية يمكنها ذلك اكتشاف رسائل البريد الإلكتروني التصيدية وحظرها تلقائيًا قبل أن يصلوا إلى صندوق الوارد الخاص بك.

يمكن لعوامل التصفية هذه تحليل عوامل مثل سمعة المرسل، وتحليل المحتوى، وسمعة عنوان URL لتحديد محاولات التصيد الاحتيالي المحتملة.

ويمكنهم أيضًا تحذيرك إذا كانت رسالة البريد الإلكتروني مشبوهة أو قد تكون ضارة.

2. برامج مكافحة التصيد الاحتيالي وملحقات المتصفح

يستخدم برامج مكافحة التصيد أو ملحقات المتصفح التي يمكنها اكتشاف وتحذير المستخدمين بشأن مواقع الويب أو الروابط المشبوهة.

غالبًا ما تستفيد هذه الأدوات من قواعد بيانات مواقع التصيد الاحتيالي المعروفة وتستخدم الخوارزميات لتحديد مؤشرات التصيد الاحتيالي المحتملة.

وتشمل بعض الأمثلة الشعبية Phishdetector، Netcraft، وKryptonite.

3. المصادقة متعددة العوامل (MFA)

قم بتمكين MFA حيثما كان ذلك ممكنًا، خاصة للحسابات المهمة مثل البريد الإلكتروني, الخدمات المصرفية, أو وسائل التواصل الاجتماعي.

يضيف MFA طبقة إضافية من الأمان من خلال مطالبة المستخدمين بتقديم تحقق إضافي، مثل رمز فريد يتم إرساله إلى أجهزتهم المحمولة، بالإضافة إلى كلمة المرور الخاصة بهم.

وهذا يقلل من خطر الوقوع ضحية لهجمات التصيد عن طريق تحذير المستخدم والسماح له بإيقاف الجناة.

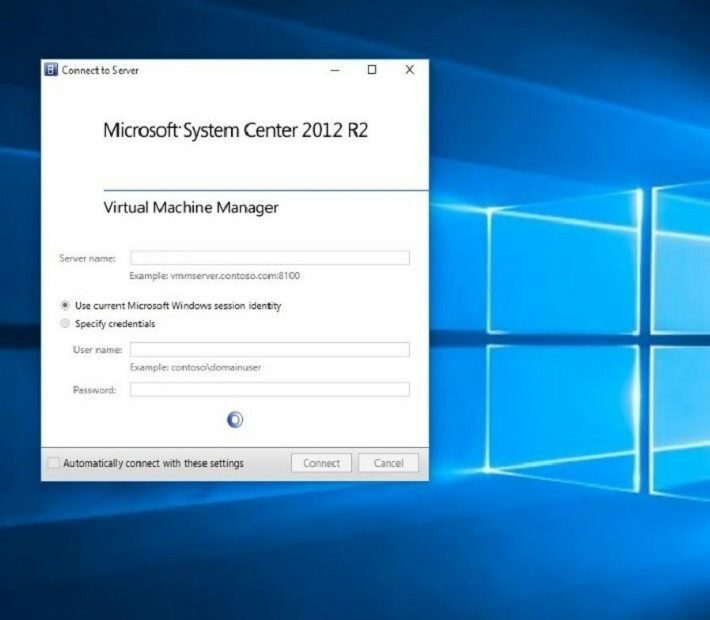

4. استخدم VPN لإخفاء عنوان IP الخاص بك ونشاطك عبر الإنترنت من المتسللين

أ يقوم VPN بالتشفير وتوجيه حركة المرور الخاصة بك على الإنترنت من خلال خادم آمن، وإخفاء عنوان IP الخاص بك والنشاط عبر الإنترنت من أعين المتطفلين.

يمكن أن يمنع هذا المتسللين من مراقبة حركة المرور الخاصة بك ويقودك إلى موقع ويب للتصيد الاحتيالي.

ويمكنه أيضًا حمايتك من اختطاف DNS عندما يقوم المتسللون بإعادة توجيه ملفك استعلامات DNS إلى الخوادم الضارة التي ترسلك إلى مواقع الويب المزيفة.

5. استخدم برامج مكافحة الفيروسات وقم بتحديث أجهزتك وتطبيقاتك بانتظام

برامج مكافحة الفيروسات يمكن أن يساعدك في اكتشاف البرامج الضارة المثبتة على جهازك وإزالتها عن طريق رسائل البريد الإلكتروني أو مواقع الويب التصيدية.

من الممكن ايضا منع الإعلانات أو أجهزة التتبع أو مواقع الويب الضارة تحتوي على روابط تصيد أو برامج ضارة.

يجب عليك أيضًا تحديث أجهزتك وتطبيقاتك بانتظام لإصلاح أي ثغرات أمنية قد يستغلها المتسللون.

6. كن حذرًا بشأن ما تفتحه أو تنقر عليه أو تقوم بتنزيله عبر الإنترنت

أفضل طريقة لمنع التصيد الاحتيالي هي تجنب الوقوع فيه في المقام الأول. يجب عليك دائمًا توخي الحذر بشأن ما تفتحه أو تنقر عليه أو تقوم بتنزيله عبر الإنترنت.

علاوة على ذلك، لا تدخل أبدًا معلوماتك الشخصية أو المالية على مواقع الويب غير الآمنة (ابحث عن رمز القفل وhttps في شريط العناوين) أو التي لها أسماء نطاقات مشبوهة.

إذا تلقيت بريدًا إلكترونيًا أو رسالة تطلب منك التحقق من حسابك، أو إعادة تعيين كلمة المرور الخاصة بك، أو المطالبة بجائزة، لا تنقر على أي روابط أو مرفقات.

وبدلاً من ذلك، اتصل بالمرسل مباشرة أو قم بزيارة موقعه الرسمي للتحقق من صحة الطلب.

7. الاستجابة للحوادث والإبلاغ عنها

أخيرًا، ومن المهم جدًا، يجب عليك الإبلاغ عن أي رسائل بريد إلكتروني تصيدية تتلقاها للمساعدة في تحسين عوامل التصفية.

بالقيام بذلك، أنت المساهمة في تحسين مرشحات البريد الإلكتروني والتدابير الأمنية، مما يساعد على منع محاولات التصيد الاحتيالي المماثلة من الوصول إليك أو إلى الآخرين في المستقبل، وزيادة الوعي حول التهديدات الناشئة.

يعزز جهد إعداد التقارير الجماعي هذا الفعالية الشاملة لأنظمة أمان البريد الإلكتروني ويقوي الدفاع ضد هجمات التصيد الاحتيالي.

ماذا تفعل عندما تقع في فخ التصيد الاحتيالي عبر البريد الإلكتروني؟

على الرغم من بذل قصارى جهدنا، لا يزال من الممكن الوقوع ضحية لرسائل البريد الإلكتروني التصيدية.

ومع ذلك، هناك خطوات استباقية يمكنك اتخاذها للتخفيف من الأضرار المحتملة وحماية معلوماتك.

باتباع هذه الإجراءات، يمكنك استعادة السيطرة وتقليل تأثير هجوم التصيد الاحتيالي.

أخبر أصدقائك المقربين وعائلتك بأن حساب بريدك الإلكتروني قد تم اختراقه.

يجب عليك نصحهم بتوخي الحذر وتجنب النقر على أي رسائل صادرة من عنوان بريدك الإلكتروني.

وهذا يمنع هجوم التصيد الاحتيالي من الانتشار بشكل أكبر.

2. تغيير كلمات المرور

تصرف بسرعة لتغيير كلمات المرور لجميع حساباتك.

إعطاء الأولوية لتأمين الخاص بك حسابات Google وiCloud وAmazon والحسابات المصرفية، وخاصة أي شيء يتعلق بمعلوماتك المالية.

بالإضافة إلى ذلك، يمكنك الاتصال بمزود خدمة الهاتف المحمول الخاص بك للتحقق مما إذا كان قد تم استنساخ هاتفك المحمول.

3. تحديث معلومات بطاقة الائتمان

قم بإنهاء جميع بطاقات الائتمان الخاصة بك وقم بتحديث معلومات حسابك المالي.

يمكنك تجميد بطاقاتك المصرفية على الفور وتعديل كلمات المرور الخاصة بك لحماية أموالك.

4. الإبلاغ عن الحادث

اتصل بالسلطات المختصة، مثل الشرطة، للإبلاغ عن هجوم التصيد الاحتيالي.

تعتبر أنشطة التصيد الاحتيالي جرائم جنائية و ينبغي معالجتها قانونيا.

من خلال مشاركة تجربتك مع جهات إنفاذ القانون، فإنك تساهم في الجهود المبذولة للحد من مثل هذه الحوادث.

5. تجنب التفاعل مع البريد الإلكتروني التصيدي

امتنع عن زيارة البريد الإلكتروني المشبوه مرة أخرى وقاوم إغراء النقر مرة أخرى على أي روابط أو تنزيل المرفقات في محاولة لتصحيح الموقف.

إن اتخاذ مثل هذه الإجراءات قد يؤدي إلى تفاقم الوضع. وبدلا من ذلك، ركز على تنفيذ التدابير الوقائية للحد من المخاطر المستقبلية.

ملخص

هل تحميك شبكة VPN من التصيد الاحتيالي؟ ليس تماما.

على الرغم من أن شبكة VPN لا تحمي بشكل مباشر من التصيد الاحتيالي، إلا أنها يمكنها توفير التشفير وإخفاء الهوية لاتصالات الإنترنت. وهذا يجعل من الصعب على المتسللين مراقبة أنشطتك.

ومع ذلك، من الضروري الجمع بين التدابير الأخرى التي تمت مناقشتها في هذه المقالة مع وعي المستخدم لمنع التصيد الاحتيالي بشكل فعال.

ابقَ آمنًا!