كل المعلومات التي تحتاجها بشأن هجمات القوة الغاشمة هذه

- حشو بيانات الاعتماد هو عندما يحاول ممثل سيئ استخدام بيانات اعتماد تسجيل دخول مستخدم مسربة لحساب واحد عبر الإنترنت لحساب آخر.

- لمنع هذه الهجمات العنيفة ، تحتاج إلى استخدام كلمات مرور فريدة لجميع حساباتك.

- يعد استخدام المصادقة الثنائية (2 - عامل المصادقة) والمصادقة متعددة العوامل (MFA) طريقة أخرى لمنع الهجمات عبر الإنترنت.

RoboForm يخزن نسخة مشفرة من بياناتك على خوادمه عالية الأمان. يستخدمون AES-256 ، أقوى خوارزمية تشفير حتى الآن. المعلومات غير قابلة للفك ويتم فك تشفيرها على أجهزتك فقط ، وليس على الخادم.

- تأمين تسجيل الدخول بكلمة مرور رئيسية و 2FA

- مولد كلمة السر والنسخ الاحتياطي للبيانات

- خيار الملء التلقائي للنماذج

ابدأ مزامنة كلمات المرور عبر جميع الأجهزة.

يتمثل الاختلاف الرئيسي بين رش كلمة المرور وحشو بيانات الاعتماد في المطلب اللازم لتنفيذ الهجوم. كلاهما هجوم باستخدام القوة الغاشمة من قبل جهات سيئة للوصول بشكل غير قانوني إلى حسابات المستخدمين.

على الرغم من أن هذا قد يبدو مخيفًا في البداية ، إلا أنه لا يزال يعتمد على الأخطاء من نهايتك. في دليل رش كلمة المرور مقابل حشو بيانات الاعتماد ، سنوضح كيفية منع هذه الهجمات والاختلافات بينها.

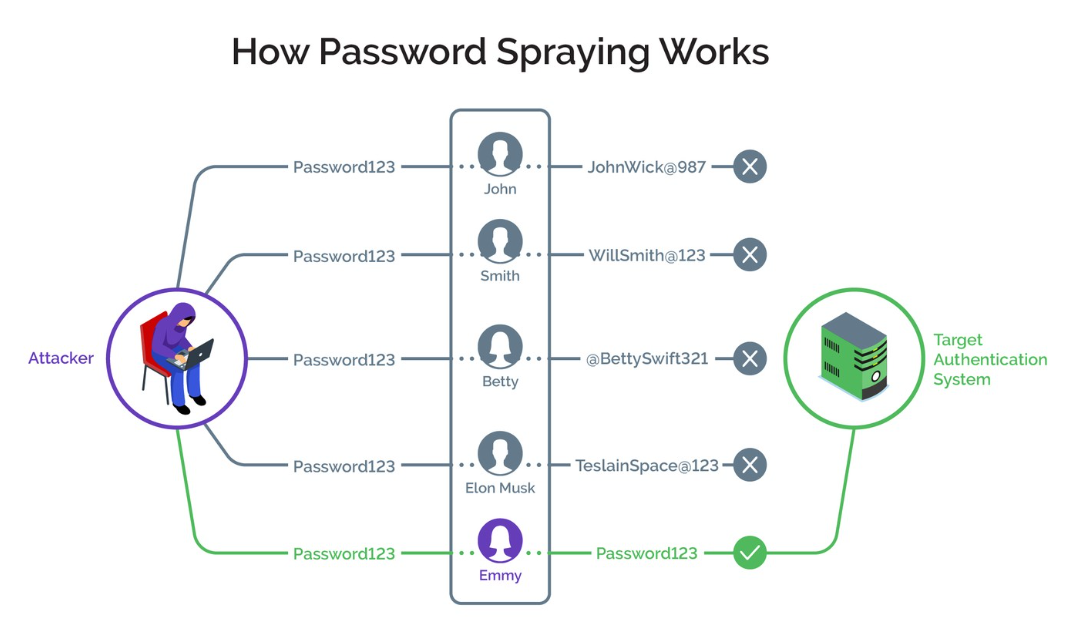

ما هو رذاذ كلمة المرور؟

رذاذ كلمة المرور هو شكل من أشكال هجوم القوة الغاشمة حيث يحاول المخطئ بعض كلمات المرور العشوائية الشائعة الاستخدام على أسماء مستخدمين صالحة مختلفة. هذا يعني أن المهاجم ليس لديه أي معلومات مشروعة.

بدلاً من ذلك ، يقومون برش بعض كلمات المرور الشائعة وسهلة التذكر التي يستخدمها المستخدم العادي في العديد من أسماء المستخدمين الصالحة. تتضمن بعض كلمات المرور الضعيفة هذه كلمة المرور و 123456 و 123abc و 111111 وما إلى ذلك.

يكررون هذا الإجراء بكلمات مرور مشتركة مختلفة حتى ينتهكون في النهاية أحد الحسابات.

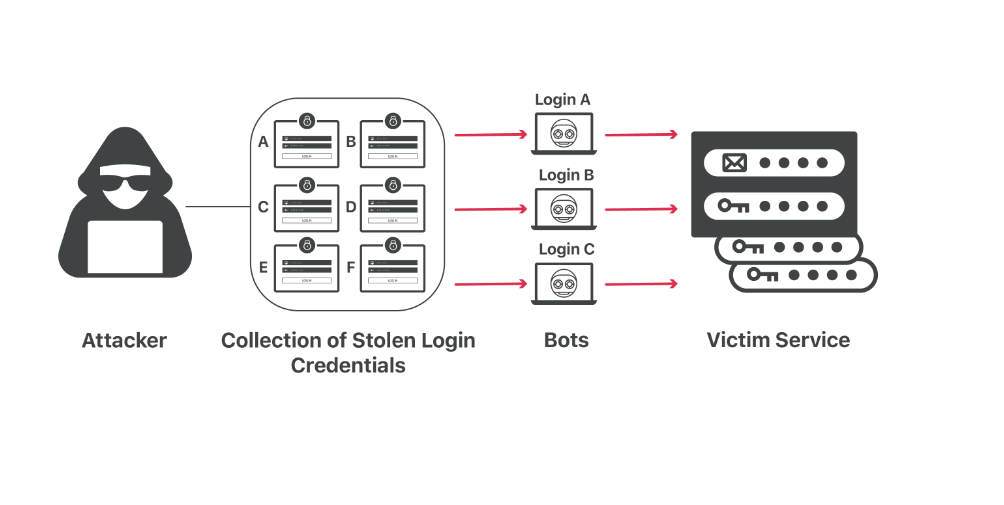

ما هو حشو أوراق الاعتماد؟

على عكس رش كلمة المرور ، في حشو بيانات الاعتماد ، يحصل المهاجم على إمكانية الوصول إلى بيانات اعتماد تسجيل الدخول لحساب المستخدم. يحدث هذا عادةً عن طريق التسريبات عبر الإنترنت ؛ ربما تم اختراق قاعدة بيانات موقع الويب حيث لديك حساب.

باستخدام كلمة المرور من الحساب الفردي ، يحاول الفاعل السيئ الوصول إلى حسابات أخرى على الإنترنت يمتلكها نفس المستخدم. إذا لم تفعل كلمة المرور ، يحاول المخترق استخدام أشكال مختلفة من نفس كلمة المرور.

على سبيل المثال ، قد يتمكن المخترق من الوصول إلى اسم مستخدم Facebook والبريد الإلكتروني وكلمة المرور. سيحاول بعد ذلك كلمة المرور للوصول إلى حساب الشخص على Twitter أو Gmail. إذا لم يفلح ذلك ، فسيستخدمون مجموعة متنوعة من كلمة المرور بدلاً من ذلك.

ما الفرق بين رش كلمة المرور وحشو بيانات الاعتماد؟

1. هدف الهجوم

الهدف الرئيسي لهذين النوعين من الهجمات هو الوصول بشكل غير قانوني إلى حسابات المستخدمين. ومع ذلك ، بالنسبة لحشو بيانات الاعتماد ، يتمثل الهدف في استخدام بيانات اعتماد مستخدم مسربة لحساب واحد للوصول إلى حسابات متعددة يحتفظ بها نفس المستخدم.

من ناحية أخرى ، يتطلب رش كلمة المرور من الفاعل السيئ أن يكون لديه قائمة بكلمات المرور الشائعة التي سيتم رشها على أسماء مستخدمين صالحة مختلفة.

- إحصاءات يجب أن تعرفها عن الهجمات الإلكترونية في عام 2023

- أحدث إحصائيات مكافحة الفيروسات مع أكثر 8 حقائق إجمالية

2. متطلبات

نصيحة الخبراء:

برعاية

يصعب معالجة بعض مشكلات الكمبيوتر ، خاصةً عندما يتعلق الأمر بملفات النظام المفقودة أو التالفة ومستودعات Windows.

تأكد من استخدام أداة مخصصة ، مثل فورتكت، والتي ستقوم بمسح واستبدال الملفات المعطلة بإصداراتها الحديثة من مستودعها.

مطلب هجوم حشو بيانات الاعتماد هو قاعدة بيانات اعتماد عبر الإنترنت مسربة للعمل معها. وعادة ما يحصلون على ذلك من خلال التسريبات عبر الإنترنت أو عن طريق اختراق قاعدة بيانات المؤسسة.

بينما لا يتطلب رش كلمة المرور أي بيانات مسربة. مجرد قائمة عشوائية بأسماء المستخدمين الصالحة ، والتي عادة ما تكون عنوان بريد إلكتروني وكلمات مرور بسيطة وشائعة الاستخدام.

3. طريقة العمل

بينما يمكن إجراء حشو بيانات الاعتماد يدويًا ، يستخدم المتسللون شبكات الروبوت. يقومون بتغذية البيانات المتاحة إلى الروبوتات التي تبدأ في صنع أشكال مختلفة للوصول إلى حسابات أخرى.

يعمل هذا النوع من الهجوم لأن معظم مستخدمي الإنترنت لا يحتفظون به كلمات مرور فريدة لحسابات مختلفة. بدلاً من ذلك ، يستخدمون نفس كلمة المرور مرارًا وتكرارًا أو شكلًا مختلفًا منها.

يستخدم المهاجمون أيضًا شبكات الروبوت لرش كلمة المرور. تعمل الروبوتات بأسماء مستخدمين صالحة ومطابقتها مع كلمات المرور شائعة الاستخدام حتى تحصل على بيانات اعتماد صالحة للحساب.

هذا النوع من الهجوم يكون ناجحًا في بعض الأحيان لأن مستخدم الإنترنت العادي لديه عشرات الحسابات التي تتطلب كلمات مرور. لذلك ، يفضل معظم الناس استخدام كلمات المرور الضعيفة والتي يسهل تذكرها. هذا يجعل من السهل على المتسللين الوصول إلى حساباتهم.

كيف يمكنني منع حشو بيانات الاعتماد ورش كلمة المرور؟

فيما يلي بعض الأشياء التي يمكن للمؤسسة والفرد القيام بها لمنع هجمات القوة الغاشمة هذه:

- استخدم كلمات مرور فريدة - على الرغم من أنه من المغري البحث عن كلمات المرور الشائعة الاستخدام ، إلا أن هذا عادة ما ينتهي بشكل سيء. استخدم دائمًا كلمة مرور قوية وفريدة من نوعها لحسابات مختلفة. إذا كنت قلقًا بشأن الاضطرار إلى تذكرها جميعًا ، فيمكنك استخدام ملف موثوق مدير كلمات المرور بدلاً من.

- ارفض كلمات المرور شائعة الاستخدام - كمؤسسة لها بوابات على الإنترنت ، يجب أن يكون لديك سياسات إنشاء كلمات المرور التي ترفض كلمات المرور الضعيفة والشائعة الاستخدام. باستخدام هذا ، يمكنك أن تلاحظ بسرعة هجوم بخاخ كلمة المرور قبل أن تؤتي ثمارها.

- استخدام المصادقة متعددة العوامل (MFA) - لجعل أمان البوابة الإلكترونية وحساباتك أقوى ، تحتاج إلى تقليل أهمية كلمات المرور. إحدى الطرق الفعالة للقيام بذلك هي تنفيذ مصادقة ثنائية (2FA) أو مصادقة متعددة العوامل. مع هذا ، سيحتاج المستخدمون إلى تقديم معلومات إضافية ، أو الوصول إلى أجهزتهم ، أو استخدام التحقق البيومتري بالإضافة إلى كلمات المرور الخاصة بهم.

- بشكل متكرر تحقق من وجود خروقات لقاعدة البيانات - في بعض الأحيان ، تتحقق بعض المنظمات من قاعدة بياناتها ، خاصة تلك المشتركة التي تحتوي على قاعدة بيانات لأوراق اعتماد مسربة معروفة. مع هذا ، يمكنك معرفة واتخاذ إجراءات بسرعة ضد الحسابات المخترقة.

- الحد من محاولات تسجيل الدخول - هناك طريقة فعالة أخرى لمنع حشو بيانات الاعتماد ورش كلمة المرور وهي الحد من عدد محاولات تسجيل الدخول في كل مرة. أيضًا ، يمكنك إدخال CAPTCHA وأدوات أخرى للكشف عن الحيوية في عملية تسجيل الدخول للحد من برامج الروبوت.

لقد وصلنا إلى نهاية دليل رش بيانات الاعتماد مقابل دليل رش كلمة المرور. مع المعلومات الواردة هنا ، لديك الآن كل ما تحتاج لمعرفته حول أشكال الهجوم هذه وكيفية منعها.

إذا كنت بحاجة إلى قائمة مديري كلمات المرور في وضع عدم الاتصال لمساعدتك في حماية بيانات الاعتماد الخاصة بك ، راجع دليلنا المفصل لمعرفة أفضل الاختيارات المتاحة.

لا تتردد في مشاركة تجربتك مع هجمات القوة الغاشمة هذه معنا في التعليقات أدناه.

هل ما زلت تواجه مشكلات؟

برعاية

إذا لم تحل الاقتراحات المذكورة أعلاه مشكلتك ، فقد يواجه جهاز الكمبيوتر الخاص بك مشكلات أكثر خطورة في نظام التشغيل Windows. نقترح اختيار حل الكل في واحد مثل فورتكت لإصلاح المشاكل بكفاءة. بعد التثبيت ، فقط انقر فوق ملف عرض وإصلاح زر ثم اضغط ابدأ الإصلاح.

![[محلول] قد يتم اختراق هذا الموقع](/f/8748aa75844a6350ff3cee9b89c63ee8.jpg?width=300&height=460)

![كيفية توصيل VPN مع ZoneAlarm Firewall [الدليل السريع]](/f/6a46d42161a1364ded4f9ed5fafcda64.jpg?width=300&height=460)