تحديثات يوم الثلاثاء التصحيح هنا وهي تركز على الأمان.

- تم تناول 73 من التطرف العنيف في التحديث ، وتتراوح من المعتدلة إلى الحرجة.

- تتم أيضًا معالجة ثغرات Chrome و GitHub.

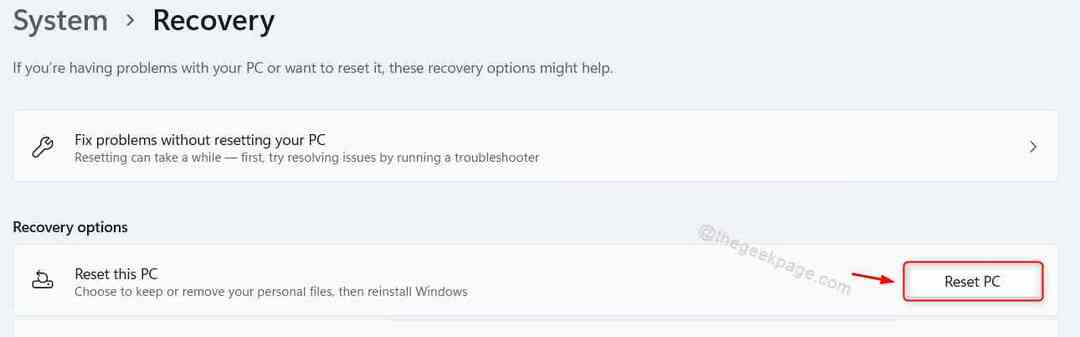

- يمكنك الآن تنزيل الإصدار KB5027231 وتثبيته على نظام التشغيل Windows 11 الخاص بك.

إنه ذلك الوقت من الشهر مرة أخرى. انت حزرتها. وصل يوم الثلاثاء التصحيح مع بعض تحديثات الأمان المهمة لنظام التشغيل Windows 11.

وفقًا لشركة التكنولوجيا العملاقة التي تتخذ من ريدموند مقراً لها ، فإن KB5027231 تتناول على وجه التحديد مشكلات الأمان على نظام التشغيل Windows 11 لديك ، بما في ذلك تحسين KB5026446ميزات الأمان.

تجدر الإشارة إلى أن هذا التحديث يركز على ما لا يقل عن 73 من CVEs التي تعتبر إما بالغة الأهمية أو معتدلة ، كما يقدم دعمًا لـ 22 من CVEs غير التابعة لـ Microsoft ، خاصة لمتصفحي Chrome و GitHub.

لحسن الحظ ، لم يتم استغلال أي منها بشكل نشط في الوقت الحالي ، لذا يمكنك التقاط أنفاسك إذا لم تقم بتحديث Windows 11 الخاص بك.

KB5027231: فيما يلي القائمة الكاملة لبرامج CVEs التي تناولتها Microsoft في يوم الثلاثاء التصحيح

تركز بعض أهم تحديات التطرف العنيف التي تم تناولها في هذا التحديث الأمني على CVEs الهامة التي تهاجم Visual Studio's Net Framework ، بالإضافة إلى خوادم Microsoft SharePoint.

هناك CVE معينة معرضة بشدة للهجمات ، CVE-2023-32013 ، وهي تتعلق برفض خدمة Windows Hyper-V ، لذلك قد ترغب في تحديث نظامك إذا كان في هدفك.

فيما يلي القائمة الكاملة لمواجهات التطرف العنيف التي تناولتها Microsoft في يوم الثلاثاء التصحيح.

| بطاقة شعار | CVE | النتيجة الأساسية | ناقل CVSS | القابلية للاستغلال | أسئلة وأجوبة؟ | الحلول؟ | التخفيفات؟ |

|---|---|---|---|---|---|---|---|

| Azure DevOps | CVE-2023-21565 | 7.1 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: H / I: L / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| Azure DevOps | CVE-2023-21569 | 5.5 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: R / S: U / C: L / I: L / A: L / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| .NET و Visual Studio | CVE-2023-24895 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت ديناميكس | CVE-2023-24896 | 5.4 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: R / S: C / C: L / I: L / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| .NET و Visual Studio | CVE-2023-24897 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| .NET و Visual Studio | CVE-2023-24936 | 8.1 | CVSS: 3.1 / AV: N / AC: H / PR: N / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| Windows CryptoAPI | CVE-2023-24937 | 6.5 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: N / I: N / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | لا | لا | لا |

| Windows CryptoAPI | CVE-2023-24938 | 6.5 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: N / I: N / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | لا | لا | لا |

| خادم Microsoft Exchange | CVE-2023-28310 | 8.0 | CVSS: 3.1 / AV: A / AC: L / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال هو الأرجح | نعم | لا | لا |

| .الإطار الصافي | CVE-2023-29326 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| NET Core | CVE-2023-29331 | 7.5 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: N / S: U / C: N / I: N / A: H / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | لا | لا | لا |

| عميل NuGet | CVE-2023-29337 | 7.1 | CVSS: 3.1 / AV: N / AC: H / PR: L / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| Microsoft Edge (قائم على الكروم) | CVE-2023-29345 | 6.1 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: R / S: C / C: L / I: L / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نظام التشغيل Windows NTFS | CVE-2023-29346 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نهج مجموعة Windows | CVE-2023-29351 | 8.1 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: N / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| عميل سطح المكتب البعيد | CVE-2023-29352 | 6.5 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: R / S: U / C: N / I: H / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| SysInternals | CVE-2023-29353 | 5.5 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: N / I: N / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| خادم Windows DHCP | CVE-2023-29355 | 5.3 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: N / S: U / C: L / I: N / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | نعم |

| مايكروسوفت أوفيس شيربوينت | CVE-2023-29357 | 9.8 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال هو الأرجح | نعم | لا | نعم |

| ويندوز GDI | CVE-2023-29358 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال هو الأرجح | نعم | لا | لا |

| نظام التشغيل Windows Win32K | CVE-2023-29359 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال هو الأرجح | نعم | لا | لا |

| برنامج تشغيل جهاز Windows TPM | CVE-2023-29360 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال هو الأرجح | نعم | لا | لا |

| Windows Cloud Files Mini Filter Driver | CVE-2023-29361 | 7.0 | CVSS: 3.1 / AV: L / AC: H / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال هو الأرجح | نعم | لا | لا |

| عميل سطح المكتب البعيد | CVE-2023-29362 | 8.8 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نظام التشغيل Windows PGM | CVE-2023-29363 | 9.8 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | نعم |

| طرق مصادقة Windows | CVE-2023-29364 | 7.0 | CVSS: 3.1 / AV: L / AC: H / PR: L / UI: N / S: U / C: H / I: H / A: H / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مكتبة Microsoft Windows Codecs | CVE-2023-29365 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| خدمة تحديد الموقع الجغرافي لـ Windows | CVE-2023-29366 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نوافذ OLE | CVE-2023-29367 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| تصفية النوافذ | CVE-2023-29368 | 7.0 | CVSS: 3.1 / AV: L / AC: H / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| وقت تشغيل استدعاء الإجراء البعيد لـ Windows | CVE-2023-29369 | 6.5 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: N / I: N / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | لا | لا | لا |

| مكتبة Microsoft Windows Codecs | CVE-2023-29370 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نظام التشغيل Windows Win32K | CVE-2023-29371 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال هو الأرجح | نعم | لا | لا |

| موفر Microsoft WDAC OLE DB لـ SQL | CVE-2023-29372 | 8.8 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| برنامج تشغيل Windows ODBC | CVE-2023-29373 | 8.8 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نظام الملفات المرن لـ Windows (ReFS) | CVE-2023-32008 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| إطار عمل الترجمة التعاوني لـ Windows | CVE-2023-32009 | 8.8 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: N / S: C / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| سائق عامل تصفية ناقل Windows | CVE-2023-32010 | 7.0 | CVSS: 3.1 / AV: L / AC: H / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نظام تشغيل Windows عبر بروتوكول iSCSI | CVE-2023-32011 | 7.5 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: N / S: U / C: N / I: N / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | لا | لا | لا |

| خدمة إدارة حاوية Windows | CVE-2023-32012 | 6.3 | CVSS: 3.1 / AV: L / AC: H / PR: L / UI: N / S: U / C: N / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نظام التشغيل Windows Hyper-V | CVE-2023-32013 | 6.5 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: N / I: N / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نظام التشغيل Windows PGM | CVE-2023-32014 | 9.8 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | نعم |

| نظام التشغيل Windows PGM | CVE-2023-32015 | 9.8 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | نعم |

| مثبت الويندوز | CVE-2023-32016 | 5.5 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: N / S: U / C: H / I: N / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| برامج تشغيل طابعة Microsoft | CVE-2023-32017 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| Windows Hello | CVE-2023-32018 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| ويندوز نواة | CVE-2023-32019 | 4.7 | CVSS: 3.1 / AV: L / AC: H / PR: L / UI: N / S: U / C: H / I: N / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| الدور: خادم DNS | CVE-2023-32020 | 3.7 | CVSS: 3.1 / AV: N / AC: H / PR: N / UI: N / S: U / C: N / I: L / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| نظام التشغيل Windows SMB | CVE-2023-32021 | 7.1 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: N / I: L / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | نعم |

| خدمة Windows Server | CVE-2023-32022 | 7.6 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: L / I: L / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | نعم |

| تطبيقات مايكروسوفت باور | CVE-2023-32024 | 3.0 | CVSS: 3.1 / AV: N / AC: H / PR: L / UI: R / S: C / C: L / I: N / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت أوفيس إكسل | CVE-2023-32029 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| .NET و Visual Studio | CVE-2023-32030 | 7.5 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: N / S: U / C: N / I: N / A: H / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | لا | لا | لا |

| خادم Microsoft Exchange | CVE-2023-32031 | 8.8 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال هو الأرجح | نعم | لا | لا |

| .NET و Visual Studio | CVE-2023-32032 | 6.5 | CVSS: 3.1 / AV: L / AC: H / PR: L / UI: N / S: U / C: L / I: H / A: H / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| .NET و Visual Studio | CVE-2023-33126 | 7.3 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: R / S: U / C: H / I: H / A: H / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| .NET و Visual Studio | CVE-2023-33127 | 8.1 | CVSS: 3.1 / AV: N / AC: H / PR: N / UI: N / S: U / C: H / I: H / A: H / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| .NET و Visual Studio | CVE-2023-33128 | 7.3 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: R / S: U / C: H / I: H / A: H / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت أوفيس شيربوينت | CVE-2023-33129 | 6.5 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: N / I: N / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت أوفيس شيربوينت | CVE-2023-33130 | 7.3 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: R / S: U / C: H / I: H / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت أوفيس أوتلوك | CVE-2023-33131 | 8.8 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت أوفيس شيربوينت | CVE-2023-33132 | 6.3 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: R / S: U / C: H / I: L / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت أوفيس إكسل | CVE-2023-33133 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| .NET و Visual Studio | CVE-2023-33135 | 7.3 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: R / S: U / C: H / I: H / A: H / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت أوفيس إكسل | CVE-2023-33137 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| استوديو مرئي | CVE-2023-33139 | 5.5 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: N / A: N / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت أوفيس ون نوت | CVE-2023-33140 | 6.5 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: R / S: U / C: H / I: N / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| ASP .NET | CVE-2023-33141 | 7.5 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: N / S: U / C: N / I: N / A: H / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | لا | لا | لا |

| مايكروسوفت أوفيس شيربوينت | CVE-2023-33142 | 6.5 | CVSS: 3.1 / AV: N / AC: L / PR: L / UI: N / S: U / C: N / I: H / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| Microsoft Edge (قائم على الكروم) | CVE-2023-33143 | 7.5 | CVSS: 3.1 / AV: N / AC: H / PR: N / UI: R / S: C / C: L / I: L / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| كود الاستوديو المرئي | CVE-2023-33144 | 5.0 | CVSS: 3.1 / AV: L / AC: L / PR: L / UI: R / S: U / C: H / I: N / A: N / E: P / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| Microsoft Edge (قائم على الكروم) | CVE-2023-33145 | 6.5 | CVSS: 3.1 / AV: N / AC: L / PR: N / UI: R / S: U / C: H / I: N / A: N / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

| مايكروسوفت أوفيس | CVE-2023-33146 | 7.8 | CVSS: 3.1 / AV: L / AC: L / PR: N / UI: R / S: U / C: H / I: H / A: H / E: U / RL: O / RC: C | الاستغلال أقل احتمالا | نعم | لا | لا |

من ناحية أخرى ، تضيف التحديثات أيضًا دعمًا لـ صوت Bluetooth منخفض الطاقة. إذا كنت تتذكر ، فإن هذه الميزة الخاصة ستتيح لك استخدام سماعات البلوتوث اللاسلكية الخاصة بك لفترة أطول مع توفير نفس جودة الصوت.

لا تستهلك التكنولوجيا الكثير من بطارية أجهزتك ، مما يتيح طريقة مستدامة للاستمتاع بالموسيقى والبودكاست وأي شيء تستمع إليه.

فيما يلي قائمة بالتحسينات الأخرى القادمة على Windows 11 مع هذا التحديث الجديد.

تحسينات

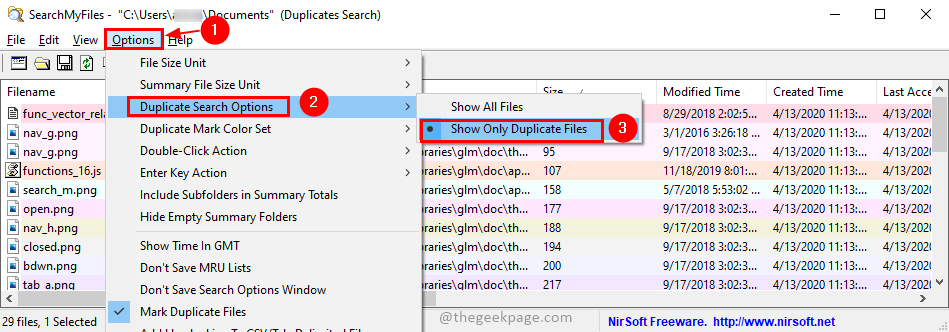

- يعالج هذا التحديث مشكلة معروفة تؤثر على تطبيقات 32 بت عنوان كبير علم واستخدم CopyFile API. قد تواجه مشكلات عند حفظ الملفات أو نسخها أو إرفاقها. إذا كنت تستخدم بعض برامج الأمان التجارية أو الخاصة بالمؤسسات التي تستخدم سمات ملفات ممتدة ، فمن المحتمل أن تؤثر عليك هذه المشكلة. بالنسبة لتطبيقات Microsoft Office ، تؤثر هذه المشكلة فقط على إصدارات 32 بت. قد تتلقى الخطأ ، "لم يتم حفظ المستند."

- يعالج هذا التحديث مشكلة التوافق. تحدث هذه المشكلة بسبب الاستخدام غير المعتمد للتسجيل.

- يعالج هذا التحديث مشكلة تؤثر على Windows Kernel. تتعلق هذه المشكلة بـ CVE-2023-32019. لمعرفة المزيد ، انظر KB5028407.

ما رأيك في تحديثات Patch Tuesday هذه؟ تأكد من إخبارنا في قسم التعليقات أدناه.