- أعلنت Microsoft عن تطبيق Azure Defender لـ IoT الذي يحقق التوفر العام لأجهزة IoT و OT.

- هذه خطوة كبيرة إلى الأمام في قطاع أمان إنترنت الأشياء نظرًا لأن مثل هذه الشبكات مكشوفة إلى حد كبير.

- تم تصميم Azure Defender for IoT لاكتشاف وتقليل مخاطر أمان إنترنت الأشياء ، على غرار حلول مكافحة الفيروسات التقليدية.

- ولكن لا يمكن نشرها إلا في بيئات إنترنت الأشياء / OT وتختلف عن أداة Azure Defender العادية.

أعلنت Microsoft عن التوفر العام لبرنامج Azure Defender لـ IoT ، وهو حل أمان مضمن مخصص خصيصًا لـ انترنت الأشياء (IoT) وأجهزة التكنولوجيا التشغيلية (OT).

تتزايد مخاطر أمان إنترنت الأشياء بين جميع المؤسسات التي تستخدم التقنيات الذكية في بنيتها التحتية. ومع ذلك ، يصعب العثور على حلول أمان إنترنت الأشياء.

لذا فإن هذه الخطوة تهدف إلى سد فجوة في طبقة الأمان للعديد من الشركات الكبيرة في مختلف الصناعية ، التي تشتمل بنيتها التحتية على الأجهزة الذكية ، والتي تهددها أيضًا هجوم المقهى.

كما مذكرة الإصدار يشير الى:

لا تدعم العديد من أجهزة IoT و OT تثبيت الوكلاء وهي غير مُدارة حاليًا وبالتالي فهي غير مرئية لفرق تكنولوجيا المعلومات والأمن. بدون هذه الرؤية ، يكون من الصعب للغاية اكتشاف ما إذا كانت البنية الأساسية لـ IoT و OT قد تعرضت للخطر.

وعلاوة على ذلك، برامج الأمان التقليدية لا يمكن نشرها لمثل هذه البنى التحتية ، مما يجعلها أكثر عرضة للخطر.

كيفية تأمين أجهزة IoT / OT باستخدام Azure Defender

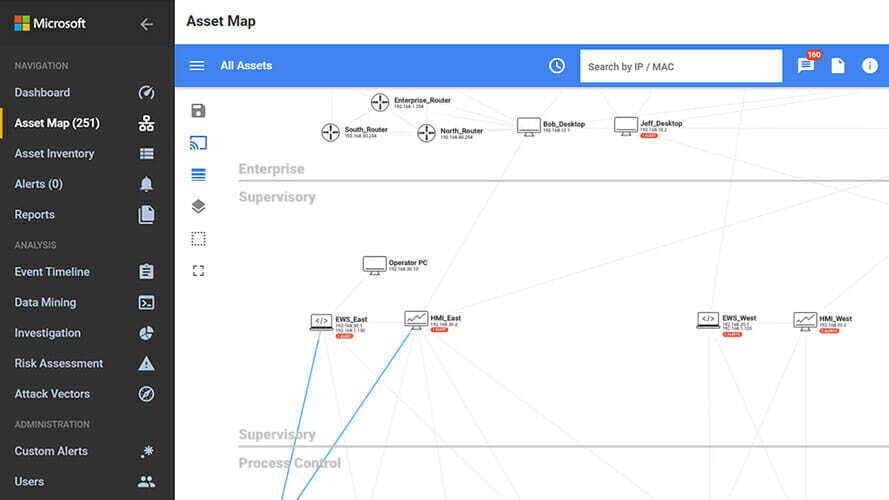

Azure Defender المتاح الآن بشكل عام لاستخدامات إنترنت الأشياء المستندة إلى CyberX التحليلات السلوكية بدون وكيل وذكاء التهديدات لاكتشاف التهديدات المحتملة.

هذا ما يمكن أن يفعله Azure Defender for IoT لشبكتك ، مثله مثل حلول مكافحة الفيروسات العادية:

- كشف التهديدات عن طريق تحليل البروتوكولات المتخصصة والأجهزة والسلوكيات من آلة إلى آلة الموجودة فقط في بيئات إنترنت الأشياء / OT

- قم بعمل جرد كامل لجميع أصول إنترنت الأشياء / OT

- تحليل البروتوكولات الصناعية المتنوعة لتحديد تفاصيل الجهاز بما في ذلك الشركة المصنعة والنوع والرقم التسلسلي ومستوى البرنامج الثابت وعنوان IP أو التحكم في الوصول إلى الوسائط (MAC)

- حدد بسرعة السبب الجذري للمشكلات التشغيلية مثل الأجهزة التي تمت تهيئتها بشكل غير صحيح

- تحديد نقاط الضعف في الشبكة (الأجهزة غير المصححة ، والمنافذ المفتوحة ، والتطبيقات غير المصرح بها ، والاتصالات غير المصرح بها)

- كشف التغييرات التي تم إجراؤها على تكوينات الجهاز ورمز وحدة التحكم المنطقية القابلة للبرمجة (PLC) والبرامج الثابتة

- إعطاء الأولوية للإصلاحات بناءً على بروتوكولات إنترنت الأشياء

- قبض على البرامج الضارة في اليوم صفر ومحاولات الاستغلال المماثلة

Azure Defender لـ IoT

حل أمني كامل لبيئات IoT و OT ، مع خيارات نشر مرنة وقدرات قوية لاكتشاف التهديدات.

من المزايا الرائعة لبرنامج Azure Defender لـ IoT أنه يستخدم نموذج نشر مرنًا بما في ذلك في البيئات المحمية بتقنيات Azure Sphere أو Azure Sentinel ، مع عدم وجود تغييرات على المستوى الحالي البنية الاساسية.

علاوة على ذلك ، يمكن لمسؤولي الشبكة تعديل كود المصدر لمزيد من تخصيص الوكيل لاحتياجات المنظمة. تأثير الأداة ضئيل ، مع عدم وجود اعتماديات kernel لنظام التشغيل.

لاحظ أن Azure Defender for IoT يختلف عن منتج Azure Defender العادي ، المصمم لبيئات السحابة العامة.

تقدم Microsoft الكثير من الوثائق للمؤسسات للبدء في نشر Azure Defender والبقاء على اطلاع بآخر التحديثات.