يمكن أن تحمي برامج الأمن السيبراني كل بيئة شبكتك

- يعد برنامج الأمن السيبراني مهمًا للغاية إذا كنت ترغب في حماية بيئة الشبكة الخاصة بك.

- توفر الأدوات أدناه جميع الميزات اللازمة لإدارة نقطة النهاية وحمايتها.

- يحتوي بعضها على إمكانيات مكافحة الفيروسات والنسخ الاحتياطي بينما يوفر البعض الآخر تحكمًا كاملاً في جميع الأجهزة.

فيما يتعلق ببيئة الشبكة الخاصة بك ، لا يوجد جهد ادخر لحمايتها. لحسن الحظ ، هناك بعض حلول الأمن السيبراني القوية التي يمكن أن تساعدك بكل الأدوات التي تحتاجها لذلك.

في هذه المقالة ، ستجد أفضل البرامج التي يمكن تخصيصها لأي حجم مؤسسة وشبكة.

كيف يمكن لحلول الأمن السيبراني حماية شبكتي؟

عندما تدير شبكة صغيرة ، فمن السهل نسبيًا التحقق من كل أصل على حدة. ومع ذلك ، عندما تتعامل مع أكثر من 10 نقاط نهاية وخوادم ومعدات أخرى ، يمكن أن تتعقد الأمور.

سواء كنت بحاجة في مكان العمل أو حماية السحابةأو تصحيح أنظمتك أو ببساطة ضمان الإدخالات المصرح بها فقط ، فأنت بحاجة إلى أداة أمان إلكتروني للشبكة لإدارة عبء العمل.

باستخدام أدوات الإدارة هذه ، يمكنك أتمتة جميع أحداث الأمان بسلاسة ، من وحدة تحكم واحدة.

ما هي أفضل حلول الأمن السيبراني للشبكات؟

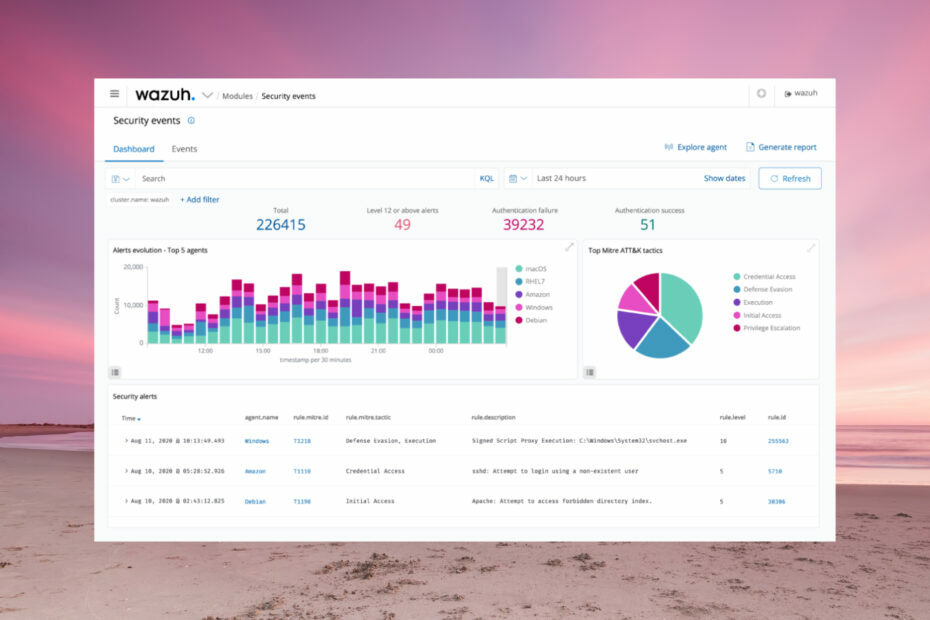

Wazuh - أفضل كشف للثغرات الأمنية في الشبكة

عندما يتعلق الأمر بأمن الشبكة ، يقدم Wazuh أفضل نهج للأمن السيبراني. إنه يحمي

أحمال العمل عبر البيئات المحلية والظاهرية والمعبأة في حاويات والقائمة على السحابة من وحدة تحكم واحدة.

يحتوي Wazuh على عوامل خفيفة الوزن لأنظمة Windows و Linux و macOS و Solaris و AIX و HP-UX التي تكتشف أي سلوك غير عادي أو خرق للقواعد على النظام.

يتضمن ذلك العمليات المخفية والملفات المخفية ومستمعي الشبكة غير المسجلين والكثير من مشكلات الأمان.

بعد أن يجمع المعلومات من سجلات النظام والتطبيق ، يرسل البرنامج البيانات إلى مدير مركزي لتحليلها وتخزينها.

تتم مراقبة التطبيقات والملفات باستمرار لاكتشاف أي تغييرات في التكوين أو السمات وللإشراف على الامتثال لسياسات الأمان التي فرضتها.

بعد اكتشاف مثل هذه المشكلات ، يمكن لـ Wazuh منع الوصول إلى نظام أو تنفيذ أوامر محددة مسبقًا أو إجراء مزيد من الاستفسارات حول الأنظمة المتأثرة.

البرنامج مفتوح المصدر لذا يمكنك تعديله حسب احتياجاتك ولكنه يدعم أيضًا مجموعة واسعة من عمليات الدمج مثل AlienVault و Amazon Macie و VirusTotal وغير ذلك الكثير.

دعونا نراجع بعضًا من أفضل الميزات أقل:

- وكلاء أنظمة Windows و Linux macOS و Solaris و AIX و HP-UX الجاهزة

- تقنية ذكاء التهديدات المتقدمة

- واجهة مستخدم الويب لتصور البيانات وتحليلها وإدارة النظام الأساسي

- أمان السحابة والحاوية بما في ذلك مضيفو Docker وعقد Kubernetes وصولاً إلى مستوى الحاوية نفسه

- تقارير شاملة للامتثال والضعف وتكامل الملفات

- إنه يحمي السحابات العامة والسحابات الخاصة ومراكز البيانات المحلية

Wazuh

احصل على حماية كاملة لنقاط النهاية وأعباء العمل السحابية من أداة مفتوحة المصدر مع العديد من عمليات الدمج.

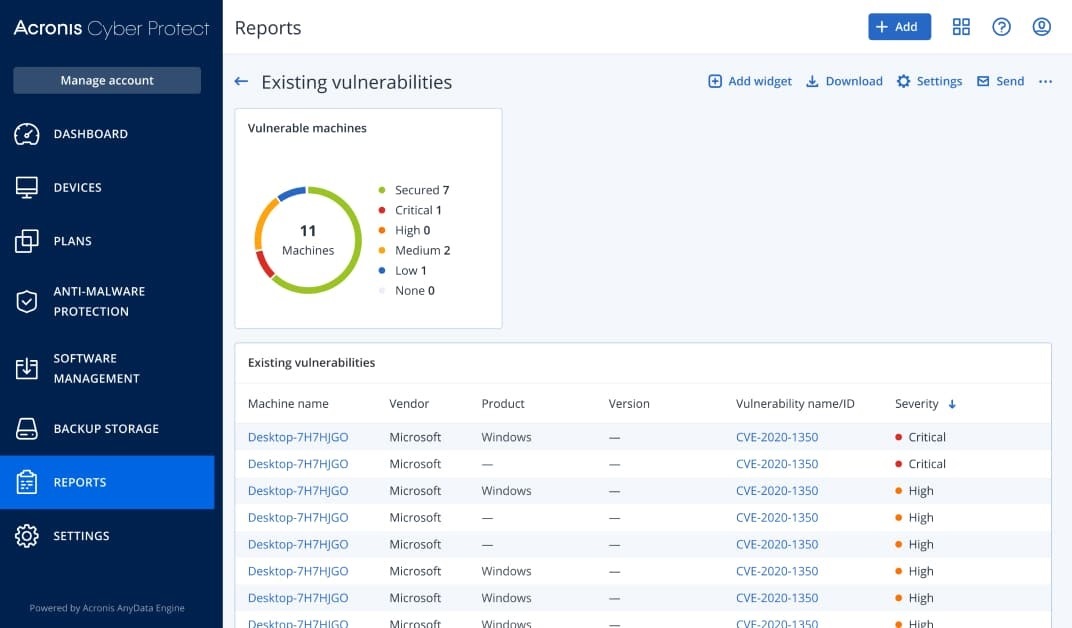

إذا كنت تبحث عن نسخة احتياطية ومكافحة البرامج الضارة لجميع أجهزتك ، فإن Acronis Cyber Protect أكثر من مناسب لهذا الغرض.

يأتي مزودًا بحماية من برامج الفدية المستندة إلى AI ، وأدوات إدارة التصحيح المدمجة ، لذلك لا داعي للقلق بشأن أي ثغرات في أنظمتك.

الحل قادر أيضًا على توفير تقييم للثغرات الأمنية وسيسمح لمدير الشبكة لديك بالتحكم عن بعد في نقاط النهاية.

لذلك ، سيكون لديك سيطرة كاملة على جميع بيئة الشبكة والأصول الخاصة بك من وحدة تحكم واحدة وصد أي تهديدات إلكترونية.

هنا فقط بعض من أفضل الميزات من Acronis Cyber Protect:

- حماية كاملة من الفيروسات والبرامج الضارة مع حماية مستندة إلى AI من رانسوم وير

- إدارة التصحيح المتكاملة والنسخ الاحتياطي

- واجهة سهلة الاستخدام قائمة على الويب مع إدارة متعددة المستأجرين

- قدرات سطح المكتب البعيد

- تشفير متعدد المستويات

أكرونيس سايبر بروتكت

سيضمن Acronis Cyber Protect أن جميع بيانات مؤسستك آمنة من التهديدات الداخلية والخارجية!

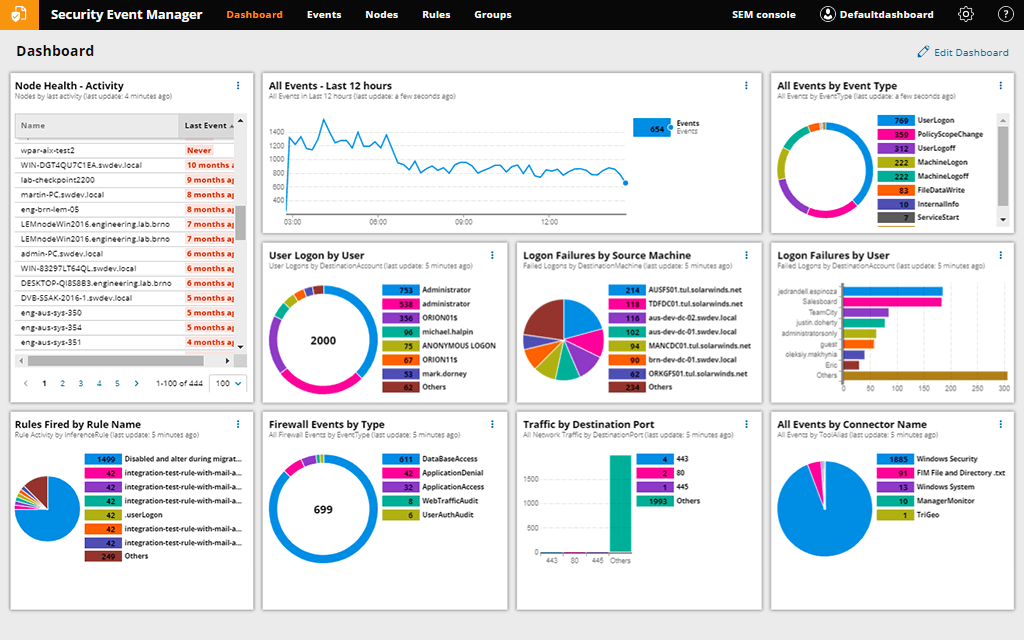

يعد اكتشاف عمليات تسجيل الدخول الفاشلة وأحداث جدار الحماية جزءًا كبيرًا من أمان الشبكة ويغطي Security Event Manager هذه المنطقة جيدًا.

يأتي مزودًا بمئات من الموصلات المبنية مسبقًا التي تجمع السجلات من مصادر مختلفة ، وتجمع بياناتها ، و يجمعها في موقع مركزي لك للتحقيق في التهديدات المحتملة والتحضير لعمليات التدقيق والتخزين السجلات.

في الأساس ، يمكنك إنشاء أي شبكة أو قواعد قائمة على المستخدم وبرمجة أيضًا للاستجابة وفقًا لذلك.

على سبيل المثال ، يمكنك الرد على الفور عن طريق حظر عناوين IP وتغيير الامتيازات وتعطيل الحسابات وحظر أجهزة USB وإنهاء التطبيقات وغير ذلك الكثير.

هنا بعض من دلائل الميزات:

- محلل سجل جدار الحماية المتقدم pfSense

- تتبع أحداث تسجيل الدخول وتسجيل الخروج باستخدام شاشة مركزية

- تقارير التوافق المتقدمة مع القوالب المحددة مسبقًا لـ PCI DSS و HIPAA و SOX والمزيد

- أداة منع البرمجة النصية عبر الموقع

- حظر عناوين IP وتغيير الامتيازات وتعطيل الحسابات وحظر أجهزة USB والمزيد

⇒ احصل على Security Event Manager

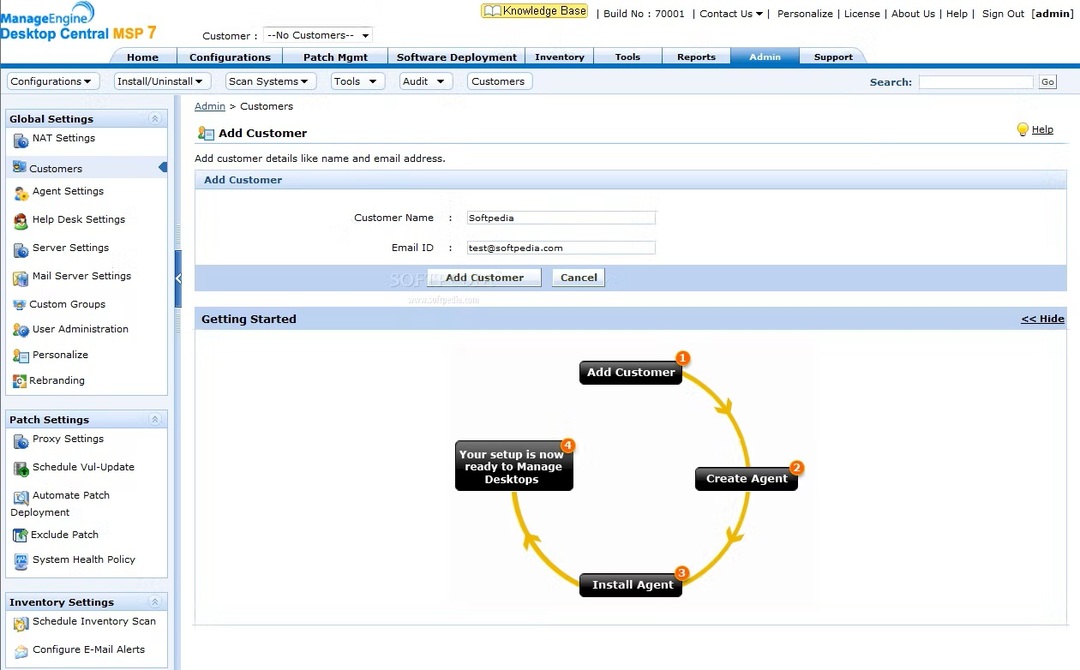

يعد Endpoint Central MSP برنامجًا شاملاً لإدارة نقاط النهاية لـ MSPs يساعدك على إدارة أجهزة الكمبيوتر المكتبية والخوادم وأجهزة الكمبيوتر المحمولة والأجهزة المحمولة من موقع مركزي.

تأتي هذه الأداة مع 50 تكوينًا محددًا مسبقًا وأكثر من 100 نص من البرامج النصية التي ستسمح لك بإدارة أي وجميع أنواع بيئات العملاء.

ستتمكن من تتبع بيانات الأصول الدقيقة للأجهزة والبرامج وسحب المعلومات الهامة بما في ذلك إحصاءات الاستخدام والتطبيقات المدرجة في القائمة السوداء والضمان والتراخيص وما إلى ذلك.

وإذا كنت بحاجة إلى تلبية احتياجات نقطة نهاية محددة ، فيمكنك القيام بذلك باستخدام ميزات سطح المكتب البعيد التي تتضمن دعم مكالمات الفيديو والصوت ونقل الملفات والاختصارات وتسجيل الجلسة والمزيد.

هنا بعض من دلائل الميزات:

- أتمتة نشر التصحيح لأكثر من 850 من تطبيقات الطرف الأول والثالث

- نشر التطبيقات عن بعد لأجهزة الكمبيوتر العميلة

- إدارة أجهزة Windows والخوادم و Android و iOS و Chrome

- قم بإدارة ما يصل إلى 25 نقطة نهاية باستخدام الإصدار المجاني

- تقييد استخدام أجهزة USB والتحكم فيها

نقطة النهاية المركزية MSP

إدارة نقاط النهاية الخاصة بك بشكل آمن وتوفير النسخ الاحتياطي والتصحيح لجميع أجهزة الشبكة.

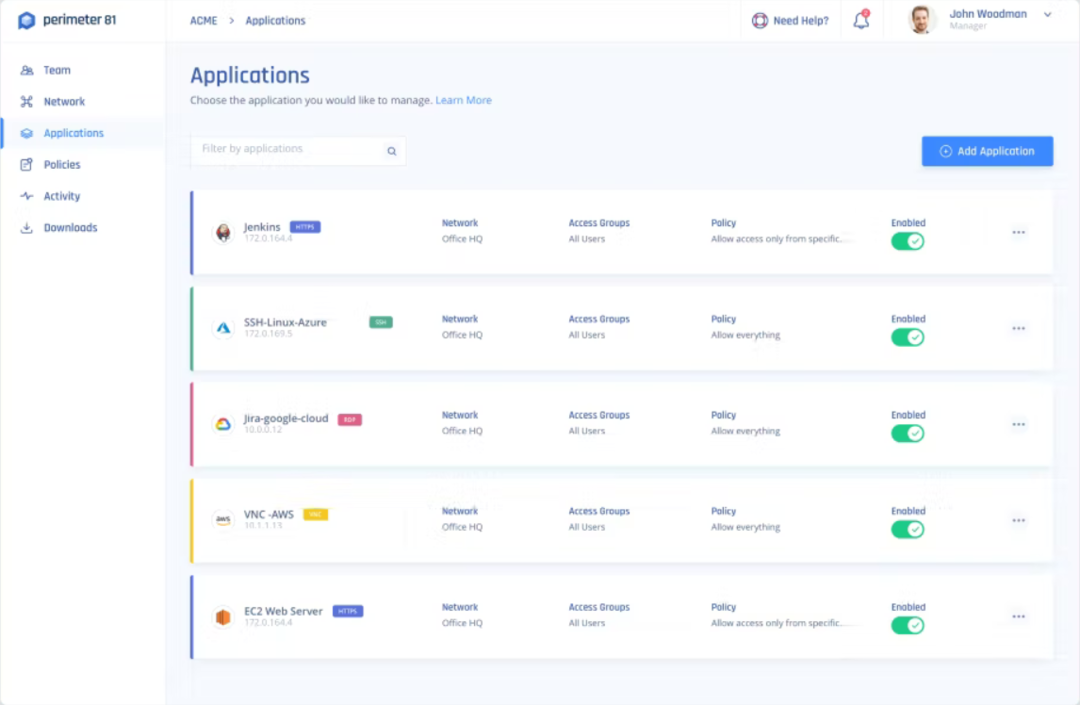

Perimeter 81 عبارة عن نظام أساسي للأمان على مستوى المؤسسة يمكنك استخدامه لمراقبة كل حركة المرور وأنشطة الشبكة.

تأتي الأداة مع محيط معرف بالبرمجيات يسمح لك بتقييد الوصول إلى الشبكة وتوفير قنوات آمنة للأنظمة المشتركة.

باستخدام أدوات الأمان متعددة الطبقات ، بما في ذلك التشفير الدائم والمصادقة ثنائية العاملين وتسجيل الدخول الأحادي ، يمنع Perimeter 81 فقدان البيانات والوصول غير المصرح به إلى شبكتك.

يتم التحقق من الأجهزة قبل الوصول إلى الشبكة والموارد الموجودة داخلها ، مما يترجم إلى زيادة الأمان.

Perimeter 81 هو أيضًا حل VPN قائم على السحابة وقابل للتطوير لشبكتك المتنامية.

تحقق من محيط 81 هذه الخصائص الرئيسية:

- تأمين الوصول عن بعد

- بروتوكولات أمان OpenVPN و L2TP و IKEv2 و PPTP

- التكامل مع جميع الخدمات السحابية الرئيسية والموارد المحلية

- متوافق مع جميع المنصات الرئيسية ، بما في ذلك Windows و Mac OS و iOS و Android

- سياسة ضمان استرداد الأموال لمدة 30 يومًا

⇒ احصل على Perimeter 81

هذا يختتم قائمتنا لأفضل أدوات الأمن السيبراني للشبكات لشبكات المؤسسات. بينما يركز البعض منهم على اكتشاف الثغرات الأمنية ، يأتي البعض الآخر مع حماية نشطة ونسخ احتياطي.

كل ما عليك القيام به هو تقييم المستوى المطلوب من الأمان والميزات لاتخاذ القرار الصحيح.

- 6 من أفضل برامج حظر USB لأمن وحماية المنافذ

- RoboForm مقابل Bitwarden: مقارنة الأمان والقدرة على تحمل التكاليف

- NET HELPMSG 2250: ما هو وكيفية إصلاحه

- LastPass vs RoboForm: إليك ما كشفت عنه اختباراتنا

- برنامج مكافحة الفيروسات لنظام التشغيل Windows XP: أفضل 8 اختيارات لا تزال تدعم نظام التشغيل هذا

قد تكون مهتمًا أيضًا باختيارنا لـ أفضل أدوات الأمن السيبراني للمؤسسات من حيث ميزات مكافحة الفيروسات والنسخ الاحتياطي.

هل قررت حلاً من قائمتنا؟ أخبرنا كيف اتخذت قرارك في قسم التعليقات أدناه.