- يتم استهداف مستخدمي Office 365 مرة أخرى بواسطة جهات خارجية ضارة في حملات التصيد الاحتيالي.

- كشفت Microsoft النقاب عن إحدى هذه الحملات التي بدأت منذ سبتمبر 2021.

- هذه المرة ، يستخدم المهاجمون الإلكترونيون ميزات المصادقة متعددة العوامل.

لم نتطرق إلى موضوع البرامج الضارة والهجمات الإلكترونية في بعض الوقت ، لذلك سنقوم بالرجوع إلى هذا الحصان وإطلاق صافرة.

قد لا تكون على علم بذلك حتى الآن ، لكن كبار الباحثين والمهندسين الأمنيين في Microsoft تعثروا بالفعل بعد هجوم تصيد احتيالي واسع النطاق استهدف أكثر من 10000 منظمة منذ سبتمبر 2021.

لقد تحدثنا عن شيء مشابه حملة التصيد الاحتيالي التي تستهدف Office 365 المستخدمين أواخر العام الماضي أيضًا ، في إشارة إلى أن المهاجمين لن يلينوا.

نعم ، هذا كثير من الأهداف ، ونحن على وشك توضيح الأمر وإخبارك بالضبط بما يجب البحث عنه عند استخدام Office.

خبراء Microsoft يسحبون الأغطية من حملة التصيد الاحتيالي الجديدة

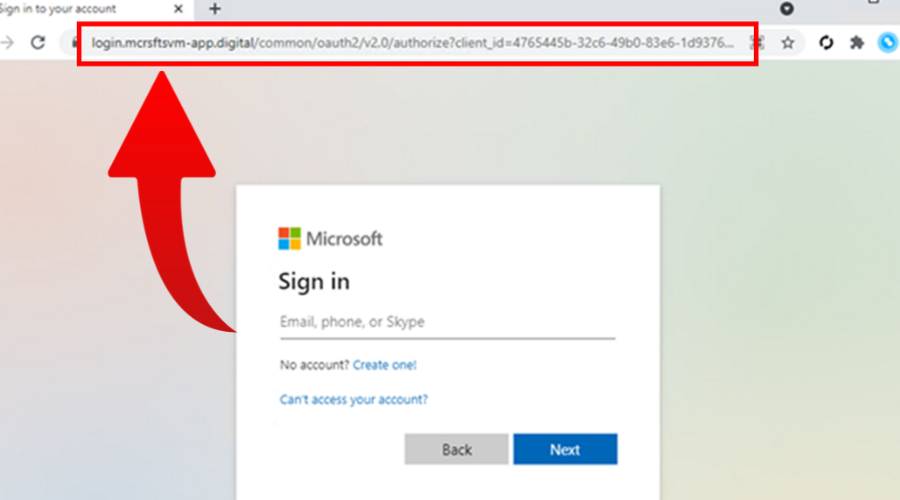

استخدم مجرمو الإنترنت المشاركون في هذا المخطط مواقع التصيد الاحتيالي للخصم في الوسط (AiTM) لتسهيل سرقة كلمات المرور وبيانات الجلسة ذات الصلة.

نتيجة لذلك ، سمح هذا للأطراف الثالثة الخبيثة بتجاوز حماية المصادقة متعددة العوامل إلى الوصول إلى صناديق البريد الإلكتروني للمستخدم وتنفيذ هجمات المتابعة باستخدام حملات اختراق البريد الإلكتروني للأعمال ضد الآخرين الأهداف.

استهدف الهجوم الإلكتروني الرئيسي المذكور أعلاه مستخدمي Office 365 وانتحل صفحة مصادقة Office عبر الإنترنت باستخدام وكلاء.

استخدم المتسللون رسائل البريد الإلكتروني مع مرفقات ملفات HTML التي تم إرسالها إلى عدة مستلمين من مؤسسة ، حيث تم إبلاغ المستلمين أن لديهم رسالة صوتية.

من هناك ، سيؤدي النقر لعرض المرفق المضمن إلى فتح ملف HTML في المتصفح الافتراضي للمستخدم ، لإعلام المستخدم المحدد بأنه تم تنزيل الرسالة الصوتية.

لا شيء أبعد من الحقيقة ، حيث تمت إعادة توجيه الضحية بالفعل إلى موقع معيد التوجيه حيث يمكن للبرامج الضارة أن تلتصق به.

بدا موقع التصيد الاحتيالي هذا تمامًا مثل موقع مصادقة Microsoft ، باستثناء عنوان الويب.

كانت الخطوة التالية هي إعادة توجيه الضحايا إلى موقع Office الرئيسي على الويب بمجرد إدخال بيانات اعتمادهم بنجاح وإكمال الخطوة الثانية من التحقق.

بمجرد الانتهاء من ذلك ، يكون المهاجم قد اعترض البيانات بالفعل ، وبالتالي جميع المعلومات التي يحتاجها ، بما في ذلك ملف تعريف ارتباط الجلسة.

وغني عن القول أنه بعد ذلك ، فإن الأطراف الثالثة الخبيثة لديها خيارات كارثية مثل سرقة الهوية ، والاحتيال في الدفع ، وغيرها.

يذكر خبراء Microsoft أن المهاجمين استخدموا وصولهم للعثور على رسائل البريد الإلكتروني ومرفقات الملفات المتعلقة بالتمويل. بينما تم حذف رسالة البريد الإلكتروني المخادعة الأصلية التي تم إرسالها إلى المستخدم لإزالة آثار هجوم التصيد الاحتيالي.

يعني تقديم تفاصيل حساب Microsoft الخاص بك إلى مجرمي الإنترنت أن لديهم وصولاً غير مصرح به إلى بياناتك الحساسة ، مثل معلومات الاتصال والتقويمات واتصالات البريد الإلكتروني والمزيد.

أفضل الطرق للبقاء محميًا ضد مثل هذه الهجمات هي التحقق دائمًا من مصدر أي رسائل بريد إلكتروني ، وليس النقر فوق أشياء عشوائية على الإنترنت ، وعدم التنزيل من مصادر مشبوهة.

تذكرها ، لأن هذه الخطوات الاحترازية البسيطة قد تحفظ بياناتك أو مؤسستك أو أموالك التي جنيتها بصعوبة أو كلها في وقت واحد.

هل تلقيت أيضًا رسالة بريد إلكتروني مشبوهة من مهاجمين يتظاهرون بأنهم Microsoft؟ شارك تجربتك معنا في قسم التعليقات أدناه.