هل تعلم أن SentinelLabs كان اكتشف عدد كبير من الثغرات الأمنية في Microsoft Azure’s Defender for IoT العام الماضي؟

في الواقع ، علاوة على ذلك ، تم تصنيف عدد قليل من هذه الثغرات على أنها حرجة ، من حيث الخطورة والتأثير على الأمن.

أصدر عملاق التكنولوجيا ومقره ريدموند تصحيحات لجميع الأخطاء ، ولكن يجب على Azure Defender لمستخدمي إنترنت الأشياء اتخاذ الإجراءات على الفور.

لم يتم العثور على أي دليل على مآثر البرية حتى الآن

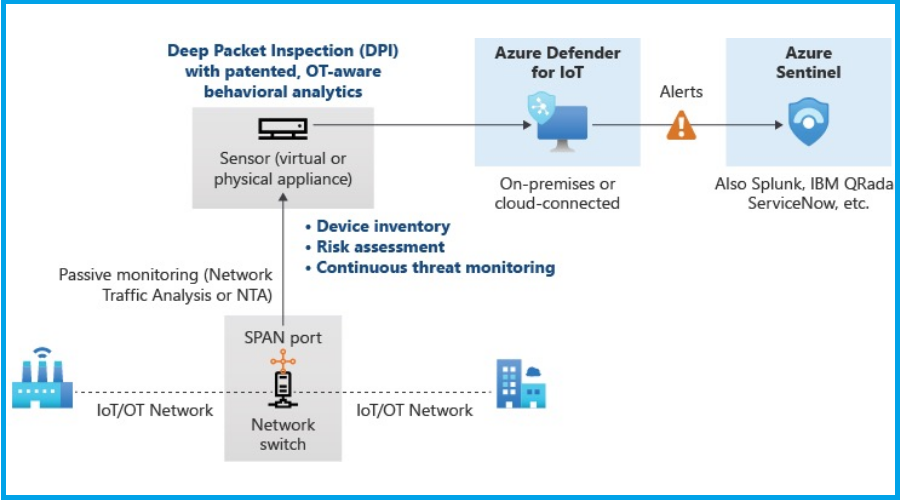

يمكن أن تسمح العيوب المذكورة أعلاه التي اكتشفها باحثو الأمن في SentinelLabs للمهاجمين بخرق الأجهزة المحمية بواسطة Microsoft Azure Defender لـ IoT.

تستفيد عمليات الاستغلال المستندة إلى هذه الثغرات الأمنية من بعض نقاط الضعف في آلية استعادة كلمة المرور في Azure.

يزعم خبراء الأمن في Sentinelabs أيضًا أنها أبلغت Microsoft بشكل استباقي عن الثغرات الأمنية في يونيو 2021.

يتم تتبع الثغرات الأمنية مثل CVE-2021-42310 و CVE-2021-42312 و CVE-2021-37222 و CVE-2021-42313 و CVE-2021-42311 ويتم تمييزها على أنها حرجة ، وبعضها بدرجة CVSS 10.0.

ومع ذلك ، لم يكتشف الفريق بعد دليلًا على سوء المعاملة في البرية ، إذا كنت تبحث عن البطانة الفضية وسط كل هذه الفوضى.

على الرغم من وجود عيوب أمنية في Microsoft Azure Defender لـ IoT منذ أكثر من ثمانية أشهر ، لم تكن هناك هجمات مسجلة تستند إلى الأخطاء.

من المهم أيضًا أن تضع في اعتبارك حقيقة أن هذه الثغرات الأمنية التي اكتشفتها Sentinelabs تؤثر على العملاء السحابيين والمحليين على حدٍ سواء.

وعلى الرغم من عدم وجود دليل على وجود ثغرات في البرية ، إلا أن الهجوم الناجح يمكن أن يؤدي إلى اختراق كامل للشبكة.

لماذا تسأل؟ حسنًا ، بشكل أساسي لأن Azure Defender for IoT قد تم تكوينه ليكون لديه TAP (نقطة وصول طرفية) على حركة مرور الشبكة.

وغني عن البيان أنه بمجرد وصول المهاجمين غير المقيد ، يمكنهم تنفيذ أي هجوم أو سرقة معلومات حساسة.

ما هو رأيك في هذا الموقف برمته؟ شاركنا بأفكارك في قسم التعليقات أدناه.