يجب أن يكون للأمن السيبراني أهمية قصوى بالنسبة لنا جميعًا من خلال الوصول إلى الإنترنت ، خاصةً إذا كانت لدينا أصول قيمة أو معلومات حساسة يجب حمايتها.

ومع ذلك ، قد يكون تأمين حسابك في بعض الأحيان أصعب بكثير من مجرد قول أنك ستفعل ذلك ، لأن الأطراف الثالثة الخبيثة البارعة ستجد دائمًا طريقة لتجاوز الأمان المتاح.

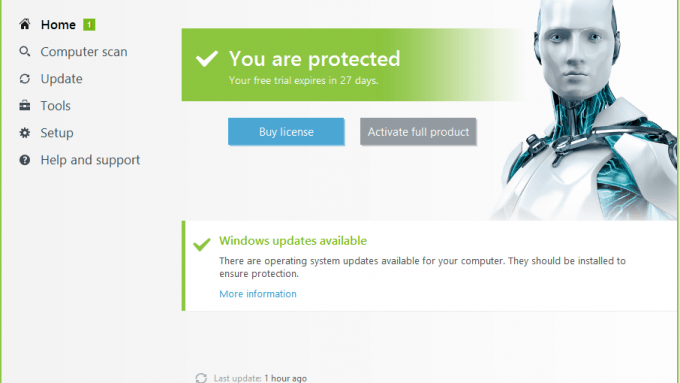

في الآونة الأخيرة ، أصدرت ESET إصلاحات أمنية لمعالجة تصعيد الامتيازات المحلية عالية الخطورة ثغرة أمنية تؤثر على العديد من المنتجات على الأنظمة التي تعمل بنظام التشغيل Windows 10 والإصدارات الأحدث أو Windows Server 2016 و ما فوق.

الخلل الذي يعرف ب CVE-2021-37852، التي تم الإبلاغ عنها بواسطة Zero Day Initiative ، محذرة المستخدمين من أنها تمكن المهاجمين من تصعيد الامتيازات إلى سلطة NT حقوق الحساب.

ضع في اعتبارك أن هذا هو إلى حد بعيد أعلى مستوى من الامتيازات على نظام Windows ، ويحقق المتسللون ذلك باستخدام واجهة Windows Antimalware Scan Interface.

يحذر خبراء الأمن من مخاطر الإنترنت الوشيكة

إذا لم تكن تعرف بالفعل ، فقد تم تقديم AMSI لأول مرة مع Windows 10 Technical Preview. في الواقع ، يسمح للتطبيقات والخدمات بطلب عمليات مسح المخزن المؤقت للذاكرة من أي منتج رئيسي لمكافحة الفيروسات مثبت على النظام.

وفقًا لخبراء الأمن في ESET، لا يمكن تحقيق ذلك إلا بعد ربح المهاجمين حقوق امتياز انتحال الشخصية.

كما ذكرنا سابقًا ، يتم تعيين هذه الامتيازات للمستخدمين في مجموعة المسؤولين المحليين وللجهاز حساب خدمة محلي لانتحال صفة العميل بعد المصادقة مما يحد من تأثير ذلك وهن.

على الجانب الآخر، مبادرة يوم الصفر ذكر أن مجرمي الإنترنت مطلوبون فقط للحصول على القدرة على تنفيذ التعليمات البرمجية ذات الامتيازات المنخفضة على النظام المستهدف ، والتي تتطابق مع تصنيف خطورة CVSS الخاص بـ ESET.

هذا يعني تلقائيًا أنه يمكن استغلال هذا الخطأ السيئ والخطير من قبل أطراف ثالثة ضارة ذات امتيازات منخفضة.

نشر خبراء الأمن أيضًا قائمة توضح المنتجات المتأثرة بهذه الثغرة الأمنية:

- ESET NOD32 Antivirus و ESET Internet Security و ESET Smart Security و ESET Smart Security Premium من الإصدار 10.0.337.1 إلى 15.0.18.0

- ESET Endpoint Antivirus لنظام التشغيل Windows و ESET Endpoint Security لنظام التشغيل Windows من الإصدار 6.6.2046.0 إلى 9.0.2032.4

- ESET Server Security لـ Microsoft Windows Server 8.0.12003.0 و 8.0.12003.1 ، ESET File Security لـ Microsoft Windows Server من الإصدار 7.0.12014.0 إلى 7.3.12006.0

- ESET Server Security لـ Microsoft Azure من الإصدار 7.0.12016.1002 إلى 7.2.12004.1000

- ESET Security for Microsoft SharePoint Server من الإصدار 7.0.15008.0 إلى 8.0.15004.0

- ESET Mail Security لـ IBM Domino من الإصدار 7.0.14008.0 إلى 8.0.14004.0

- ESET Mail Security for Microsoft Exchange Server من الإصدار 7.0.10019 إلى 8.0.10016.0

من المهم أيضًا ملاحظة أن ESET Server Security لمستخدمي Microsoft Azure نصح للتحديث الفوري إلى أحدث إصدار متوفر من ESET Server Security لـ Microsoft Windows Server.

الجانب المشرق هنا هو أن ESET لم تجد في الواقع أي دليل على عمليات استغلال مصممة لاستهداف المنتجات المتأثرة بهذا الخطأ الأمني في البرية.

ومع ذلك ، هذا لا يعني أنه يتعين علينا تجاهل الخطوات اللازمة لنصبح آمنًا مرة أخرى. هل سبق لك أن تعرضت لمثل هذا الهجوم المتقن؟

شارك تجربتك معنا في قسم التعليقات أدناه.