خبراء Proofpoint مكشوفة حملات البرامج الضارة الجديدة على ينكدين. وقد لوحظت حملات مماثلة لفترة طويلة. تستهدف حملات البرامج الضارة هذه الأفراد من خلال حسابات LinkedIn المزيفة.

يتم استخدام LinkedIn من قبل شركات ومؤسسات مختلفة لـ جذب الموظف أو لإنشاء شبكات مهنية واسعة. توفر الشركات المختلفة فرص عمل ، لذا فإن الباحثون عن عمل يتركون سيرتهم الذاتية في الخارج.

مجرمو الإنترنت الأذكياء نشيطون ومستعدون دائمًا لذلك حصاد المعلومات الحساسة. على الرغم من أن LinkedIn توفر ظروفًا محسّنة للشبكات الاحترافية ، إلا أنها أكثر عرضة لمجرمي الإنترنت. لذلك ، يجب على المستخدمين توخي الحذر عند تحميل المعلومات الشخصية.

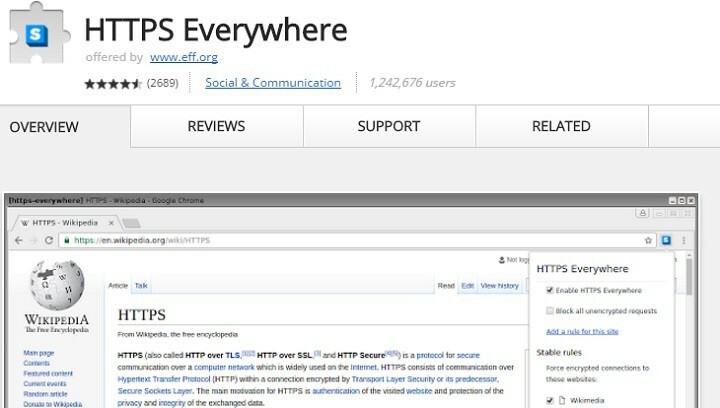

إذا كنت تريد أن تكون آمنًا أثناء تصفح الإنترنت ، فستحتاج إلى الحصول على أداة مخصصة بالكامل لتأمين شبكتك. ثبِّت الآن Cyberghost VPN وتأمين نفسك. إنه يحمي جهاز الكمبيوتر الخاص بك من الهجمات أثناء التصفح ، ويخفي عنوان IP الخاص بك ويمنع كل الوصول غير المرغوب فيه.

طريقة العمل

يستخدم المتسللون نواقل مختلفة لتوزيع البرامج الضارة لترك العديد من البيض القابل للتنزيل. يمكن للقراصنة مراجعة فرص العمل والمنشورات من قبل شركات مختلفة.

بعد مراجعة الملفات الشخصية على LinkedIn لشركات مختلفة ، يمكنهم الحصول على فكرة عن شبكات الشركة وشركائها ونظام التشغيل. بهذه الطريقة ، يمكنهم استهداف مختلف الصناعات وتجارة التجزئة.

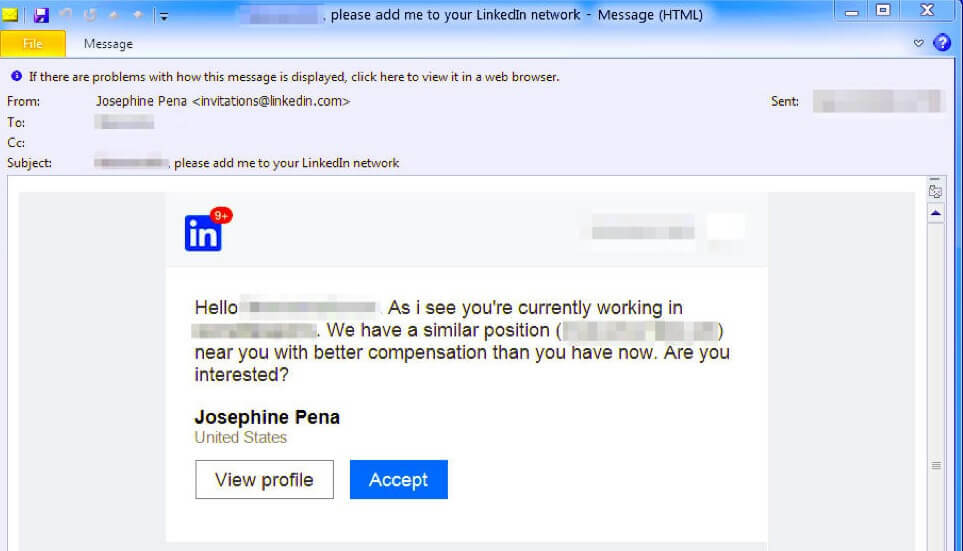

يمكنهم سرقة اتصالات LinkedIn لشركات مختلفة ومن ثم يقدمون وظائف لشغل مناصب مختلفة مرموقة في تلك الشركات. كما يقول باحثو ProofPoint:

ترتبط عناوين URL بصفحة مقصودة تنتحل شركة إدارة مواهب حقيقية وموظفين ، باستخدام علامات تجارية مسروقة لتعزيز شرعية الحملات.

يمكنهم أيضًا إنشاء حسابات مزيفة مثل Facebook و Twitter ثم إرسال رسائل بريد إلكتروني حميدة للمستخدمين. بدءًا من محادثة بسيطة ، يسعون إلى جذب انتباه المستخدمين من خلال توفير معلومات حول الوظائف.

يرسلون عناوين URL مختلفة مرتبطة بالصفحة المقصودة. تحتوي الصفحة المقصودة على أنواع مختلفة من الملفات مثل بي دي إفأو مستندات Microsoft Word أو أي مستندات أخرى من هذا القبيل.

تبدأ هذه المستندات ، التي تم إنشاؤها باستخدام Taurus Builder ، في التنزيل تلقائيًا باستخدام وحدات ماكرو ضارة. إذا فتح المستخدم وحدات الماكرو ، فسيتم تنزيل المزيد من البيض. أضاف باحثو ProofPoint ما يلي:

يقدم هذا الممثل أمثلة مقنعة لهذه الأساليب الجديدة ، باستخدام LinkedIn كشط وجهات الاتصال متعددة المتجهات ومتعددة الخطوات مع المستلمين ، والإغراءات الشخصية ، تقنيات هجوم متنوعة لتوزيع أداة تنزيل المزيد من البيض ، والتي بدورها يمكنها توزيع البرامج الضارة التي يختارونها بناءً على ملفات تعريف النظام المنقولة إلى التهديد الممثل.

إذا تم تحميل المزيد من البيض القابل للتنزيل ، فلا يمكن حماية حسابك. الطريقة الوحيدة لحماية معلوماتك الشخصية هي استخدم كلمة مرور قوية وفريدة من نوعها.

الطريقة الأخرى ، إذا تلقيت أي رسالة أو بريد إلكتروني من أي شركة ، فلا تفتحه أو تضغط على عنوان URL. LinkedIn أكثر حساسية لهجمات المجرمين الإلكترونيين ، لذا يجب أن تكون حذرًا عند إنشاء حساب على LinkedIn.

الإرشادات ذات الصلة التي تحتاج إلى التحقق منها:

- تعترف Microsoft بكشف الملايين من كلمات مرور MS Office

- أفضل حلول مكافحة الفيروسات لنظام التشغيل Windows 10 ليتم تثبيتها في عام 2019 [قائمة غير مسبوقة]

- يتسلل الاستغلال الجديد لـ Internet Explorer بدون يوم إلى برامج ضارة إلى أجهزة الكمبيوتر