اكتشف باحثو Palo Alto Networks Unit 42 أداة سرقة عملات جديدة تستهدف العملات المشفرة والمحافظ الإلكترونية. يمكن للقراصنة اتخاذ إجراءات من لقطات الشاشة و سرقة كلمات المروروتنزيل الملفات وحتى سرقة محتوى محافظ العملات المشفرة من خلال برنامج ضار جديد من عائلة البرامج الضارة ComboJack.

العملات الرقمية تزداد شعبيتها وقيمتها ، لذلك يمكننا أن نتوقع ظهور مثل هذه البرامج الضارة في المستقبل القريب. هذا يدعو المستخدمين لكسب المزيد الأمان لمحافظ التشفير على الإنترنت.

تسمى البرامج الضارة سكين الجيش السويسري SquirtDanger

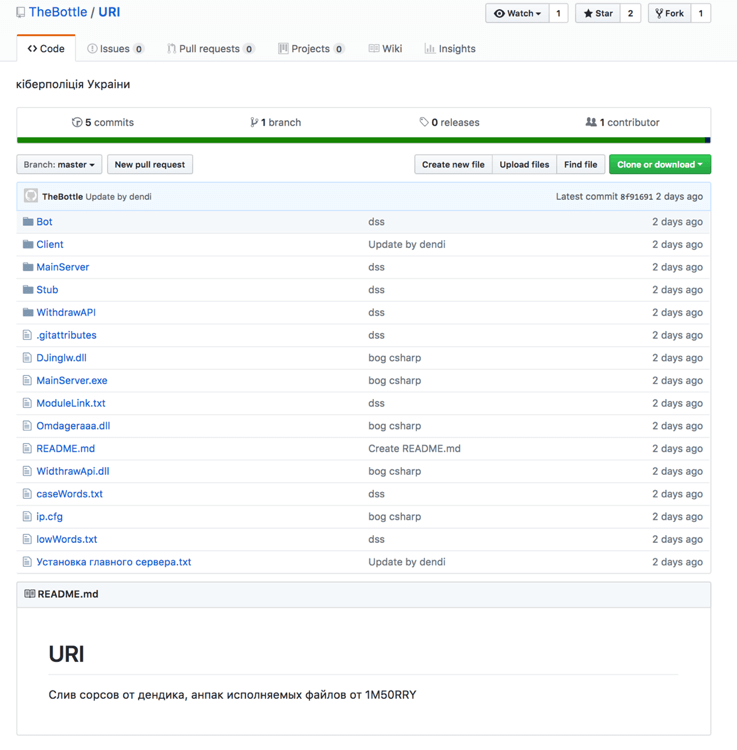

ربط الباحثون هذا الهجوم بمؤلف البرامج الضارة الروسي الغزير المعروف أيضًا باسم "TheBottle". التحقيق في أنشطته على الإنترنت والباحثين وجدت آثار التي أدت إلى كشف أفعال عائلة البرمجيات الخبيثة المسماة The Swiss Army Knife. SquirtDanger هو برنامج ضار من نوع botnet وينتمي إلى عائلة البرامج الضارة هذه.

تستخدم الهجمات ملف DLL ، SquirtDanger.dll ، مكتوبًا بلغة C Sharp ويأتي مع طبقات متعددة من التعليمات البرمجية المضمنة. بمجرد إصابة نظام SquirtDanger بإصابة النظام ، يتم تعيين "مهمة مجدولة" لأداء كل دقيقة والحصول على أكبر قدر ممكن من المعلومات. تسمح ثروة وظائفه للبرنامج الضار بالقيام بما يلي:

- خذ لقطات

- إرسال ملف

- مسح ملفات تعريف الارتباط للمتصفح

- عمليات القائمة

- عملية قتل

- قائمة محركات الأقراص

- احصل على معلومات الدليل

- تحميل الملف

- رفع ملف

- حذف ملف

- سرقة محافظ

- سرقة كلمات مرور المتصفح

- قم بتبديل المحافظ المحددة في حافظة الضحية

- تنفيذ الملف

استخدم SquirtDanger "اتصالات TCP الأولية" لبدء اتصالات الشبكة إلى خادم C & C بعيد وتمكن الباحثون من استخراج معرف مضمن من حوالي 400 عينة من SquirtDanger. بالبحث ، اكتشفوا مستودعًا للرموز يتزامن مع إمكانيات وأسلوب العينات التي تمت ملاحظتها.

يمكنك قراءة المعلومات الكاملة بناءً على التحليل المتعمق لـ بالو ألتو للشبكات 42.

يمكن لهذه البرامج الضارة سرقة محافظ العملة المشفرة

لقد أصاب SquirtDanger بالفعل أفراد ومؤسسات في جميع أنحاء العالم ، بما في ذلك جامعة تركية ، وشركة اتصالات أفريقية ، ومزود خدمة إنترنت سنغافوري. تتمتع هذه البرامج الضارة المطورة بذكاء بالقدرة على البحث عن محافظ للعملات المشفرة المختلفة ، بما في ذلك ما يلي:

- بيتكوين

- إيثريوم

- مونيرو

- لايتكوين

- بايتكوين

- اندفاع

أفضل الطرق لتأمين تداولك بالعملات المشفرة

ربما يكون الحفاظ على تحديث نظامك هو الخطوة الأولى الأكثر أهمية لتأمين عملك الرقمي. بعد عدة هجمات ، تطورت معظم الشركات أدوات مكافحة البرامج الضارة والتحديثات للحماية من أو إزالة الهجمات الخبيثة.

إذا كنت تفكر في استخدام تداول العملات المشفرة ، فمن المتهور تثبيت ملف برنامج أمان عالي الجودة. يمكنك اختيار واحدة من أفضل الأدوات المتاحة في الوقت الحالي من خلال قراءة هذا المقال: أفضل 5 برامج أمان للتداول المشفر لتأمين محفظتك.

ننصح أيضا استخدم كلمات مرور قوية، احتفظ ببياناتك القيمة بأمان على جهاز مادي ، مثل محرك أقراص USB غير متصل بالإنترنت. استخدم المصادقة ذات العاملين وبروتوكولات الأمان المحسّنة لعنوان بريدك الإلكتروني ، مثل ميزات السرية الجديدة في Gmail.

Bitdefender يستخدم تقنيات أكثر تقدمًا قائمة على السلوك ، وهذا يساعد البرنامج على اكتشاف 99٪ من التهديدات غير المعروفة. يوفر Bitdefender GravityZone أمانًا عالي الجودة للأعمال ، وهو الأداة المثالية لتداول العملات المشفرة.

- احصل الآن على Bitdefender وقم بتأمين تداولك المشفر

أ شبكة افتراضية خاصة موثوقة للغاية يمكنه إخفاء عنوان IP الخاص بك واستبداله بآخر من شبكته الخاصة بهذه الطريقة لمنع الأطراف الثالثة من تتبعك عبر الإنترنت أثناء قيامك بمعاملاتك. CyberGhost هي واحدة من الشركات الرائدة في سوق VPN والحل الفعال الذي سيؤمن تداول العملات الرقمية الخاص بك بنجاح عبر الإنترنت.

- احصل الآن على CyberGhost لتعزيز الأمان عبر الإنترنت

ومع ذلك ، أبقِ عينيك مفتوحتين وقم بزيادة مستوى وعيك بحيل العملات المشفرة التي تستغل الأشياء الصغيرة للدخول إلى حسابك ابق على اطلاع ومحدث مع أخبار الأمن السيبراني.

القصص ذات الصلة التي يجب التحقق منها:

- يحظر تحديث Firefox القادم برامج cryptojackers في المتصفح

- فيما يلي أفضل 6 شبكات VPN للدفع عن طريق Bitcoin لتأمين معاملاتك بالكامل

- عميل BitTorrent مسؤول عن البرامج الضارة لتعدين العملات التي تؤثر على أكثر من 400000 جهاز كمبيوتر

- تسمح الثغرة الأمنية في Outlook للمتسللين بسرقة تجزئات كلمات المرور