خبرة في البرامج والأجهزة الموفرة للوقت تساعد 200 مليون مستخدم سنويًا. إرشادك بنصائح إرشادية وأخبار ونصائح لترقية حياتك التقنية.

برنامج AVG Business Security

يوفر AVG حلاً عالي التصنيف للكشف عن خرق البيانات مصمم للأعمال التجارية ويغطي كل احتياجات الحماية الخاصة بك من تنبيهات البريد الإلكتروني الفورية إلى أدوات المسؤول عن بُعد

عند الحديث عن الإدارة عن بُعد ، يمكنك تثبيت AVG وتحديثه وتكوينه عبر أجهزة الكمبيوتر من أي مكان والاستفادة من المراقبة في الوقت الفعلي وإخطارات التهديدات.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- وحدة التحكم في الإدارة السحابية (النشر السريع على نقاط نهاية متعددة ، وإدارة السياسات ، ومراقبة التهديدات ، وجدولة التحديثات ، وحماية الأجهزة والشبكات من مكان واحد)

- الملفات والبريد الإلكتروني والسلوك ودرع الويب (حماية متعددة المستويات ضد البرامج الضارة والفيروسات والبريد العشوائي والتنزيلات الضارة ومواقع الويب الخطرة)

- ربط الماسح وجدار الحماية المتكامل (لتصفية حركة مرور الشبكة ومنع الاتصالات المشبوهة)

- File Shredder (احذف الملفات التي لا تريد استعادتها نهائيًا)

- حماية SharePoint

برنامج AVG Business Security

قم بحماية عملك باستخدام برنامج الكشف عن خرق البيانات النهائي المدعوم من AVG!

اشتر الآن

فارونيس

يعد برنامج الكشف عن خرق الخصوصية هذا ابتكارًا لشركة Varonis Systems ، وهي شركة برمجيات أمريكية ، وهو يتيح للمؤسسات تتبع بياناتها وتصورها وتحليلها وحمايتها.

يقوم Varonis بإجراء تحليلات سلوك المستخدم لاكتشاف وتحديد السلوك غير الطبيعي والدفاع عن الهجمات الإلكترونية ، عن طريق استخراج البيانات الوصفية من البنية التحتية لتكنولوجيا المعلومات لديك.

ثم تستخدم هذه المعلومات لتعيين العلاقات بين كائنات البيانات وموظفيك والمحتوى والاستخدام ، بحيث يمكنك الحصول على رؤية أكبر لبياناتك وحمايتها.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- تنفيذ إطار عمل Varonis غير تدخلية

- برنامج إدارة البيانات DatAdvantage ومستوى محرك تحليلات IDU (التحليل الإحصائي)

- مراقبة خوادم الملفات وتحليل أنظمة الملفات والوصول إلى الأنماط بعمق (توصيات بشأن التغييرات)

- كشف خرق خصوصية العنوان (إعداد سريع ومباشر)

- حل عددًا من التحديات وحدد ملكية البيانات بناءً على تكرار الوصول

- يقوم بتدقيق الاستخدام

فارونيس

اجمع بين الرؤية والسياق لتحديد الهجمات الإلكترونية والرد عليها مثل المحترفين!

جرب الآن

الشبح

هذا هو أول مزود لحلول إدارة الوصول إلى البيانات الذي يدعم مستودعات البيانات غير المهيكلة والمنظمة ، مما يحمي بيانات اعتمادك من أهدافك الأكثر ضعفًا.

Stealthbits هي شركة برمجيات للأمن السيبراني تحمي البيانات الحساسة وبيانات الاعتماد التي يستخدمها المهاجمون لسرقة البيانات نفسها.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- اعتراض التخفي (يكتشف ويمنع وينبهك في الوقت الفعلي مما يسمح لك بمنع التهديدات قبل أن تتحول إلى كوارث)

- أداة Stealth Defend القائمة على التعلم الآلي (أداة تحليلية للتهديدات في الوقت الفعلي وأداة تنبيه للدفاع عن مؤسستك ضد التهديدات المتقدمة ومحاولات التسلل إلى بياناتك وتدميرها)

- Stealth Recover (يسمح لك باستعادة واستعادة تغييرات الدليل النشط للحفاظ على دليل آمن ومحسن واستعادة المجالات دون توقف)

- مراقبة نشاط الملفات Stealthbits (تخزين الوصول إلى الملفات وتغييرات الأذونات لخوادم ملفات Windows وأجهزة NAS دون الحاجة إلى التسجيل الأصلي)

الشبح

لا تقيد الوصول إلى بياناتك فقط. انتقل به إلى المستوى التالي من خلال تأمين Active Directory.

جرب الآن

سوريكاتا

هذا برنامج سريع وقوي للغاية ومفتوح المصدر للكشف عن خرق الخصوصية تم تطويره بواسطة Open Information Security Foundation.

Suricata قادر على أداء كشف التسلل في الوقت الفعلي ، بالإضافة إلى أنه يمنع التطفل المضمن ويراقب أمان شبكتك.

يتميز بوحدات مثل الالتقاط والتجميع وفك التشفير والكشف والإخراج ، باتباع العملية بهذا الترتيب. يلتقط أولاً حركة المرور ، ثم يفك تشفيرها ، ويحدد كيفية فصل التدفق بين معالجاته.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- حل متعدد الخيوط (يستخدم القواعد ولغة التوقيع بالإضافة إلى البرمجة النصية لوا لاكتشاف التهديدات المعقدة)

- متوافق مع جميع أنظمة التشغيل الرئيسية بما في ذلك Windows

- معالجة حركة مرور الشبكة على طبقة نموذج OSI السابعة (إمكانات محسّنة للكشف عن البرامج الضارة)

- الكشف والتحليل التلقائي للبروتوكولات وتسريع GPU

⇒ احصل على Suricata

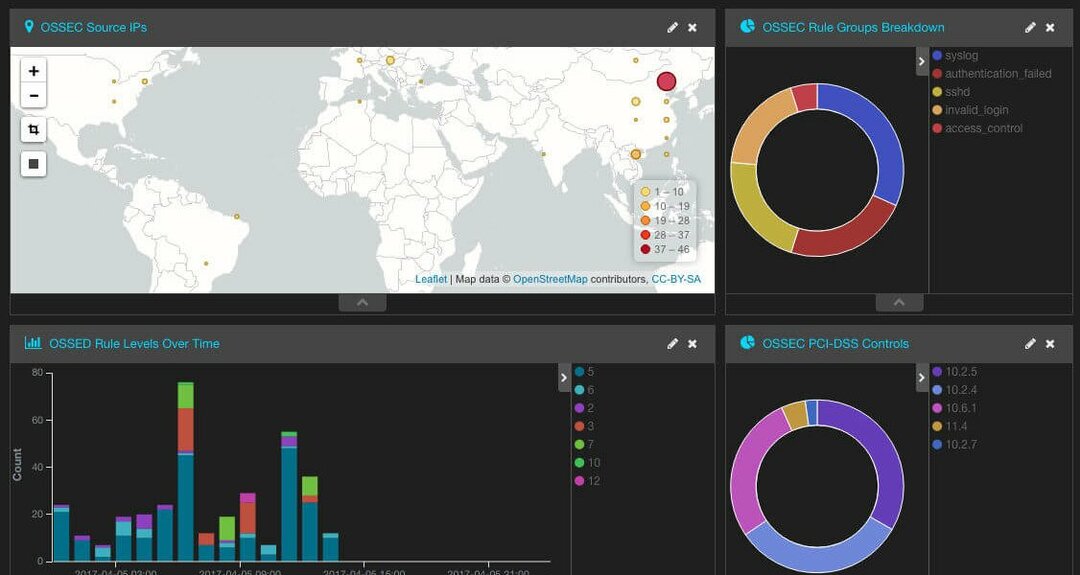

OSSEC

OSSEC هو نظام كشف التسلل متعدد المنصات ومفتوح المصدر وقائم على المضيف. تحتوي الأداة على محرك ارتباط وتحليل قوي ، ودمج تحليل السجل ، وفحص سلامة الملف.

بالإضافة إلى ذلك ، هناك ميزة مراقبة سجل Windows ، لذا ستتمكن من رؤية أي تغييرات غير مصرح بها في السجل بسهولة.

هناك أيضًا تطبيق مركزي للسياسة ، واكتشاف الجذور الخفية ، والتنبيه في الوقت الفعلي ، والاستجابة النشطة. بالنسبة للتوافر ، يجب أن تعلم أن هذا حل متعدد المنصات ، ويعمل على Linux و OpenBSD و FreeBSD و macOS و Solaris و Windows.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- مجاني تماما

- متاح على جميع منصات سطح المكتب تقريبًا

- محرك الارتباط والتحليل

- تحليل السجل والتحقق من النزاهة

- مراقبة السجل ، فحص سلامة الملفات

- كشف الجذور الخفية ، تنبيهات في الوقت الحقيقي

⇒ احصل على OSSEC

شخير

هذا برنامج آخر مجاني ومفتوح المصدر للكشف عن خرق الخصوصية تم إنشاؤه في عام 1998 ، وتتمثل ميزته الرئيسية في قدرته على إجراء تحليل حركة المرور في الوقت الفعلي وتسجيل الحزم على الشبكة.

تشمل الميزات تحليل البروتوكول والبحث عن المحتوى والمعالجات المسبقة ، مما يجعل هذه الأداة مقبول على نطاق واسع لاكتشاف البرامج الضارة بجميع أنواعها ، وعمليات الاستغلال ، ومسح المنافذ ، والعديد من وسائل الأمان الأخرى مسائل.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- أوضاع الشم ، ومسجل الحزمة ، وكشف التسلل إلى الشبكة (وضع المتشمم يقرأ الحزم ويعرض المعلومات ، ومسجل الحزمة يسجل الحزم على القرص ، بينما يراقب وضع اكتشاف اختراق الشبكة حركة المرور في الوقت الفعلي مقارنتها بالحزم التي يحددها المستخدم قواعد)

- الكشف عن عمليات فحص المنافذ الخفية وهجمات CGI وتحقيقات SMB وتجاوز المخزن المؤقت ومحاولات أخذ بصمات نظام التشغيل

- متوافق مع منصات الأجهزة وأنظمة التشغيل المختلفة بما في ذلك Windows

- مرنة وديناميكية للنشر

- سهولة كتابة قواعد كشف التسلل

- قاعدة دعم مجتمعية جيدة لاستكشاف الأخطاء وإصلاحها

⇒ احصل على Snort

هل هناك برنامج لاكتشاف خرق الخصوصية تستخدمه وتريد أن يعرفه الجميع؟ شارك معنا من خلال ترك تعليق في القسم أدناه.

© حقوق النشر Windows Report 2021. غير مرتبط بـ Microsoft