كما أشرنا في أ المقال السابق، فإن الإصلاح العاجل الذي طرحته Microsoft على أجهزة الكمبيوتر التي تعمل بنظام Windows 7 من أجل تصحيح الثغرات الأمنية في Metdown قد أضر بالفعل أكثر من نفعه.

جعل التصحيح نظام التشغيل أكثر عرضة للتهديدات. اكثر تحديدا، يسمح التحديث لجميع التطبيقات على مستوى المستخدم بالوصول إلى المحتوى وقراءته من نواة ويندوز و حتى تمكن من كتابة البيانات إلى ذاكرة kernel.

يوجد ارتفاع في ثغرة أمنية عندما يفشل Windows kernel في التعامل بشكل صحيح مع الكائنات الموجودة في الذاكرة. يمكن للمهاجم الذي نجح في استغلال هذه الثغرة الأمنية تشغيل تعليمات برمجية عشوائية في وضع kernel. يمكن للمهاجم بعد ذلك تثبيت البرامج ؛ عرض البيانات أو تغييرها أو حذفها ؛ أو إنشاء حسابات جديدة مع حقوق المستخدم الكاملة.

لاستغلال هذه الثغرة الأمنية ، يجب على المهاجم أولاً تسجيل الدخول إلى النظام. يمكن للمهاجم بعد ذلك تشغيل تطبيق معد خصيصًا للتحكم في النظام المتأثر.

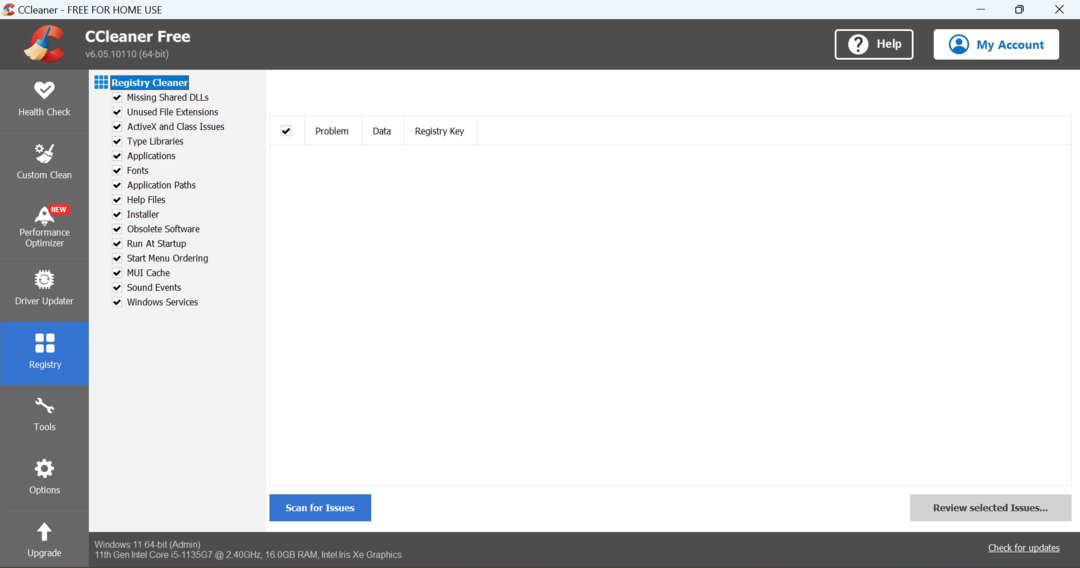

يعمل KB4100480 على إصلاح مشكلات الأمان التي تسببها تحديثات Meltdown السابقة

والخبر السار هو أنه يمكنك الآن حل هذه المشكلة عن طريق تنزيل آخر تحديثات Windows 7. أصدرت Microsoft مؤخرًا KB4100480 لجميع مستخدمي Windows 7 من أجل إصلاح هذا الارتفاع في ثغرة الامتياز للأبد.

لذلك ، إذا لم تقم بتحديث جهاز الكمبيوتر الذي يعمل بنظام Windows 7 منذ يناير ، فانتقل إلى صفحة التحديث وتحقق من وجود تحديثات. يمكنك أيضًا تنزيل KB4100480 وتثبيته مباشرةً من موقع ويب كتالوج التحديث من Microsoft.

في الوقت الحالي ، لا توجد تقارير بالأخطاء فيما يتعلق بعملية التثبيت. لم يبلغ المستخدمون عن أي مشكلات على الإطلاق بعد تثبيت التحديث ، لذلك يجب أن يسير كل شيء بسلاسة.

عند الحديث عن ثغرة Meltdown ، يمكنك استخدام الأدلة المدرجة أدناه لاختبار جهاز الكمبيوتر الخاص بك والتحقق مما إذا كان عرضة لـ Specter / Meltdown:

- قم بتنزيل هذه الأداة للتحقق مما إذا كان الكمبيوتر عرضة لـ Meltdown & Specter

- قم بتنزيل InSpectre للتحقق من مشاكل أداء وحدة المعالجة المركزية

القصص ذات الصلة التي يجب التحقق منها:

- تقدم معالجات Intel من الجيل الثامن تصميمًا جديدًا للأجهزة لحظر Specter & Meltdown

- تدفع Microsoft 250 ألف دولار للعثور على الأخطاء في برامجها

- تحصل كل من Edge و IE على حماية محسّنة ضد أحدث أخطاء أمان وحدة المعالجة المركزية